この脆弱性は2020年6月26日に最初に発見され、作成者はDom.ruテクニカルサポートにすぐに報告しました。著者は長く非永続的に問題を解決しようとしましたが、技術専門家による完全な理解の欠如に遭遇しました。プロバイダーは、著者のケースが孤立したケースであることを保証しますが、今日、問題の確認は他のソースから行われました。著者は誰の個人データも公開せず、違法行為を要求しません。この記事の執筆は強制的な措置です。

ただし、プロバイダーがすべてが正常であると直接言っている場合は、そのサービスの運用に関する公に利用可能な説明にリスクがあってはなりません。

ポイントは何ですか?

大規模なインターネットプロバイダーDom.ruは、ユーザーのhttpトラフィックを傍受し、時々、ターゲットトラフィックではなく広告ページにリダイレクトします。広告ページの本文で、プロバイダーは広告通知を構成または購読解除するためのリンクを送信します。これにより、ユーザーの個人アカウントにつながります。このリンクは、ユーザー名とパスワードを入力せずにユーザーの個人アカウントへの完全なアクセスを提供し、世界中のどこからでもこれを行うことができます。広告ページは、暗号化されていないhttpプロトコルを介して送信されます。これは、広告ページの発行を担当するサーバー(info.ertelecom.ru)との間のノードで(またはinsertを介して)リークが発生した可能性があることを意味します。リンクをクリックした後、個人アカウント自体がhttps経由で機能することは問題ではありません。

データは漏洩しますか?

プロバイダー自体は正確に教えてくれません。最近、httpプロトコルを介して開かれた同様のページを見た場合、リークの影響を受けやすくなっています。

自分を守る方法は?

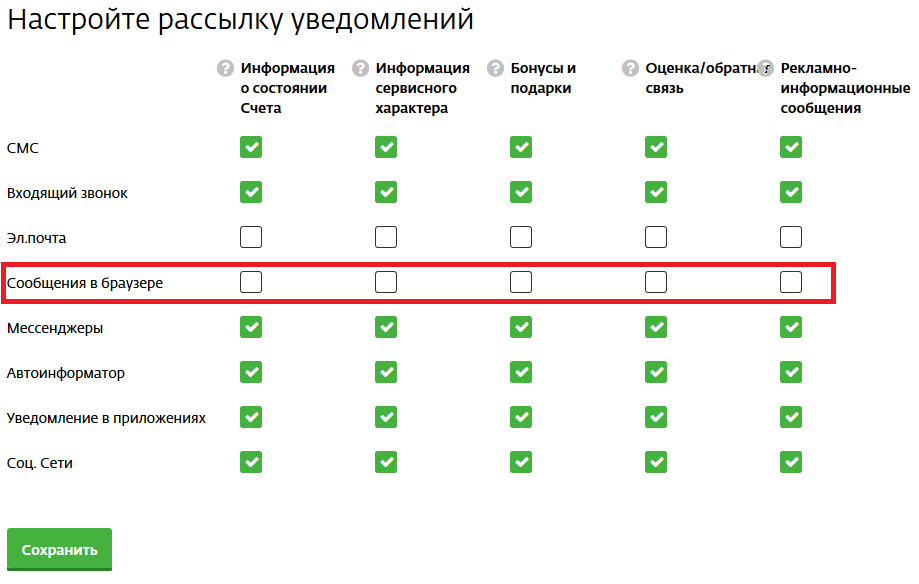

- 個人アカウントの設定に移動し、ページの下部で[Dom.ruからの通知を構成する]を選択し、少なくとも、すべてのブラウザ広告を無効にします。

- 最近広告ページを見た場合は、データが漏洩しておらず、プロバイダーがバックドアリンクへのアクセスをすぐに拒否することを期待する必要があります。少なくともすでに「露出」している人たちのために。

- このような広告を見たことがない場合は、ブラウザ広告を無効にすることで解決することを期待できます。信頼できるデータはありませんが、別のトピックの habrayuserは、接続が切断されているにもかかわらず他の広告が表示されたと述べています。

詳細。何が漏れたのでしょうか?

この脆弱性は、2020年6月26日に最初に発見されました。 2020年6月26日までにこの脆弱性がアクティブであった期間に関するデータはありません。 2020年7月2日に、httpsプロトコルを使用してページを開いた別のサブスクライバーからスクリーンショットを受け取りましたが、2020年7月5日に、httpを介して広告ページを開いた別のスクリーンショットを受け取りました。これまでに広告ページを見たことがない。私は長い間、失敗に終わってプロバイダーの技術専門家の注意をこの問題に向けようとしました。記事の最後のスクリーンショットでは、プロバイダーからの最後のメッセージが2020年4月7日に受信されました。

そして今バックドアリンク自体について。広告ページの下部には、広告通知の登録を解除するための標準リンクがあります。これはどのように見えるかです:

https://lk.domru.ru/settings/ppr?token=&city_id=

city_idは2桁の数字、tokenは31文字の英数字シーケンスです。

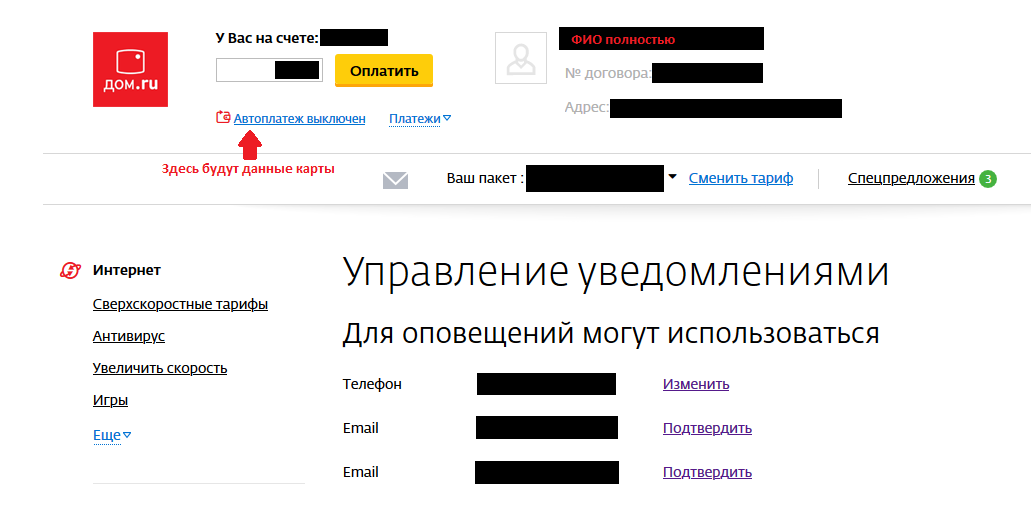

リンクをクリックすると、個人アカウント、関税の変更などの管理機能、およびユーザーの個人データへのフルアクセスが開きます。

- フルネーム

- アパートに正確な住所

- カードが口座に追加された場合、2つのアスタリスクのみでマスクされた完全な銀行カード番号

- 4つのアスタリスクでマスクされた電話番号-都市、名前で既存の電話データベースに簡単にリンク

- クライアントアカウントの残高

- アドオンパッケージに関するテレビの設定 サービス

およびその他のデータ。

善から-プロバイダーは、domraウォレットのようなサービス、または残高からお金を引き出す他の方法を提供していません。攻撃者がサービスをオンにした場合にのみ、お金が手に入ります。

それにもかかわらず、攻撃者があなたに関する別のデータセットを持っている可能性があるという事実、時には非常にまれなデータが、前兆となるわけではありません。

- ソーシャルエンジニアリング。攻撃者は、銀行または他の組織との電話での会話であなた自身を紹介することができます。彼とチャットするためのデータセットが拡張されました。

- 電話詐欺。銀行の疑似セキュリティ担当者のスピーチはさらにパーソナライズされます。彼らはあなたが住んでいる場所とあなたの銀行カード番号が何であるかを教えてくれ、以前は電話番号と名前しか知りませんでした。

プロバイダーが、暗号化されていないリクエストの本文からhttpページをソックスおよびhttpプロキシにリッピングし、代わりに広告を配置する方法を知っているかどうかはわかりません。

また、リークされた可能性のあるバックドアリンクの数、つまり、まだ使用できるバックドアリンクの数もわかりません。

主観について

私の個人的な見解では、このようなリンクは原則としてここには存在しないはずです。https経由でも送信されます。この状況では、リンクは、ログインしていないアカウント、または小さな購読解除フォームのいずれかにつながるはずですが、個人用アカウントの完全版にはつながりません。このようなリンクの送信が安全であることが保証されていても、ホームインターネットユーザーは常に賢いとは限りません。そのような広告を見た子供は、新しい高速料金を接続するという形で両親を驚かせることができます。料金は高速で、実際には広告に表示されていました。

推測はしませんが、リンクが安全に転送されたとしても、最悪の場合、プロバイダーの非常に多くの従業員がリンクを利用できる可能性があります。パスワードがログに記録されるべきではないのと同様に、アプリケーションサーバーのアクセスログにログが記録されていないことはわかりません。ユーザーIDの便利な代替として、トークンがそれらで使用されていないかどうかはわかりません。サポート。そのようなリンクを「傍ら」で使用する誘惑は、それが利用可能でどこでも利用可能であり、その使用がどのようにも追跡されない場合、非常に素晴らしいものになる可能性があります。そのような活動を提供者が追跡したとしても、犯人を見つけることは非常に問題になります。そして結局のところ、これを回避できる不必要な誘惑やリスクを生み出すことは明らかに価値がありません。

それが故意に行われたのか、誤って行われたのかについても、私は推測しません。

プロバイダーはこのリンクをパススルーと呼んでいますが、そうではないと思います。そして、あなたはどう思いますか?

桜のケーキ、プロバイダーからの最新の返信を投稿したいと思います。

- そのページは私のルーターに魔法のようにすぐに現れ、私はトレースの中間ノードを考えました。

- トークンの有効期間はわかりませんが、2020年6月26日付けのトークンを使用してログインできます(ハイジャックされなかったという事実ではありません)。2020年7月5日、アカウントから別のトークンを受け取りました。両方とも同時に有効です。

- そして、一般的に、ユーザーのブラウザが原因です。

ちなみに、別のブラウザーで2番目のトークンを取得しました。

2020年7月5日、私は幸運にもルーターインターフェイスで次のパケットをキャッチできました。

ブラウザのせいです

17:04:27.910885 IP (tos 0x28, ttl 126, id 54321, offset 0, flags [none], proto TCP (6), length 415)

___ > __: Flags [P.], cksum 0xad30 (correct), seq 1:376, ack 731, win 65534, length 375: HTTP, length: 375

HTTP/1.1 303 See Other

Cache-Control: no-cache,no-store,max-age=1

Pragma: no-cache

Expires: Thu, 01 Jan 1970 00:00:00 GMT

Connection: close

Content-Length: 13

Location: http://info.ertelecom.ru/?campId=&machine=perm&ourl=__

2020年7月6日、http経由で広告ページを開くことについて別のソースからレポートを受け取りました。

UPD 07/14/2020。古いトークンは機能しませんが、広告、つまり個人アカウントへのフルアクセスを開くリンクは、http経由で送信されます。

新鮮なスクリーンショット

結論の代わりに

私にはまだプロバイダーに対する嫌悪感はありませんが、私の場所の多くは激しい怒りを感じると思います。人的要因が非常に強い場合があることを理解しています。私は誰かを悪くするという目標を追求したことがありません-これは私についてではありません。私の目標は、最終的にプロバイダーに連絡して警告することです。そしてあなたはあなたの友人や愛する人に警告するでしょう。

多くの企業と同様に、Dom.ruにはバグ報奨金プログラムはありません。私はすべての読者に、一時的な「黒」の利益について決して続行しないことをお勧めします。まず第一に、あなたは「システム」ではなく、あなたのような人々に対して行動します。

Khabrovitesにいくつか質問をしたいと思います。