スマートフォンの所有者を迷惑な広告で永遠に満足させるには、2つの方法があります。最初のケースでは、アプリケーションは広告の負荷をシステムパーティションに登録し、ルート権限を取得する方法の1つを使用してスマートフォンをハッキングします。 2番目のオプションは、広告がメーカーによってすでに電話に組み込まれていることです。ほとんどの場合、これは安価なデバイスで発生します。 Kaspersky Labによると、アドウェアに遭遇したユーザーの最大15%がシステムアドウェアを扱っています。邪魔なバナーに加えて、ほとんどのモジュールは、マルウェアを含め、ユーザーのスマートフォンに何でもダウンロードできます。

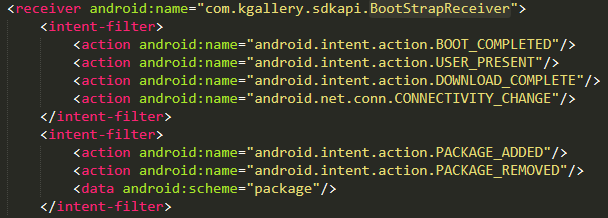

一部のモジュールの機能は印象的です。たとえば、Trojan-Dropper.AndroidOS.Agent.peは、インターフェイスの描画を担当するシステムアプリケーションに埋め込まれています。これは、電話を機能させたまま削除することは基本的に不可能です。 4月に調査されたxHelperトロイの木馬は同じことをします。 Trojan.AndroidOS.Sivu.cは、正規のアプリケーションまたはホーム画面をバナーでカバーし、通知に広告を表示しますが、スマートフォンに任意のコードをダウンロードしてインストールすることもできます。 Trojan-Downloader.AndroidOS.Facmod.aはSystemUIモジュールに埋め込まれており、デフォルトで一部のスマートフォンに存在し、ユーザーが気付かないうちにブラウザーを開いて、広告付きのページを読み込むことができます。

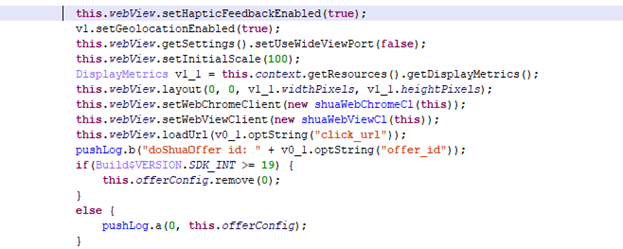

レポートには、「ベンダー広告ユニット」についても記載されています。特に、そのようなビジネスモデルXiaomiによって多くのモデルで使用されています。Meizuスマートフォンでも同様の機能が見つかりましたが、そこでの広告モジュールは、バナーの表示に加えて、JavaScriptコードをダウンロードして実行することができました。

この調査では、Meizuスマートフォンで見つかった他の疑わしいコードも分析しています。一般的な結論は次のとおりです。広告ビジネスモデルには存在する権利があると想定できますが、一部のスマートフォンでは、これを担当するコードは単に危険です。少なくとも、ベンダーはそれを使用して、バナーの表示、スポンサー付きアプリのインストールなどから利益を得ることができます。しかし、攻撃者が何らかの方法で広告ネットワークにアクセスした場合、バナー機能は簡単にバックドアに変わります。

最近の研究も言及する価値がありますMalwarebytesから:その専門家は、Android7.1を搭載したスマートフォンの設定を管理するためのアプリケーションに組み込まれたバックドアを発見しました。機能のセットは、上記の機能と非常によく似ています。アプリケーションのダウンロード、広告の表示、コマンドセンターとの通信により、デバイスを完全に制御します。テストされたスマートフォンは安価であり、貧しい人々にデバイスを配布する政府機関によって使用されています。工場のバックドアやアドウェアのこのような場合や他の場合、ユーザーは愛好家によるカスタムファームウェアのリリースのみを期待できます。

他に何が起こったのか

チェックポイントソフトウェアのスペシャリストは、 GooglePlayに体系的にポップアップするジョーカートロイの木馬を調査します。今年の1月、ストアのモデレーターは、悪意のあるコードがロードされた17,000のアプリケーションを削除しましたが、定期的にわずかに変更された形式で戻ってきます。ドイツのフラウンホーファー研究所のルーターのセキュリティ

に関するレポート(ニュース、PDFのソース)。 127のデバイスが調査され、脆弱性がすべて発見され、それぞれで平均53の重大な問題が見つかりました。

次のバージョン5.1.3の Windows用Zoomクライアントで重大な脆弱性が発見され、クローズされました。詳細はまだ発表されていませんが、上のビデオはPoCを示しています。TP-Link CasaIPカメラの脆弱性

に関する研究。深刻なことは何もありませんが、デバイスを管理するためのWebインターフェイスの実装により、ユーザーのログインを識別し、たとえば、多数のリークからパスワードを推測することができます。WordPressサイトのAdningプラグインの

重大な脆弱性。

別の一連の脆弱性が発見され、Citrix Application DeliveryControllerおよびCitrixGatewayソフトウェアでクローズされました。Facebookの脆弱性

に関する興味深い調査。これにより、任意のユーザーの写真を削除できました。