この記事は、Sysmon ThreatAnalysisシリーズの3番目で最後の記事です。シリーズの他のすべてのパート:

パート1.Sysmonログ分析の概要

パート2.Sysmonイベントデータを使用した脅威の検出

パート3.グラフを使用した高度なSysmon脅威分析(ここにあります)

Sysmonイベントデータを使用した非標準サブグラフの検索(簡単な例)

潜在的な脅威を示すサブグラフの異常を特定する例を見る前に(そして、これらの言葉があなたのオタクを目覚めさせないなら、何もあなたを目覚めさせません!)、小さな逸脱をしましょう。

この時点で、警告を発行する必要があります。この投稿は、GitHubのコードとともに、エンタープライズグレードのソリューションを置き換えることはできません。それはできる小さな規模での脅威を識別するのに役立ちますが、私の高貴な使命は、ITセキュリティの専門家が理解し、現実世界の脅威保護ソリューションを鑑賞できるようにすることです。そして、これを達成する1つの方法は、(私の助けを借りて)独自のソリューションを自分で作成することです。

自宅での実験は、DIY脅威検出ソフトウェアのスケーリングがいかに難しいかを理解するのに役立ちます。ビッグデータセットとそれに関連するすべてのものを処理する必要があります。クリーニング(非常に難しいタスク)、効率的な処理(必要なデータ構造、アルゴリズムなどの検索)、および誤検知の数が少ない結果の提供により、同じ同僚が拳であなたに登ることはありませんでした。これを念頭に置いて、脅威を検出するための既成のソリューションを検討できます...ただし、一連の記事を完了し、独自の実験を行った後でのみです。

グラフの重みの設定

マルウェアの署名に 依存しない脅威防御ソリューションを構築する簡単な方法の1つは、前のパートの脅威グラフを使用することです。

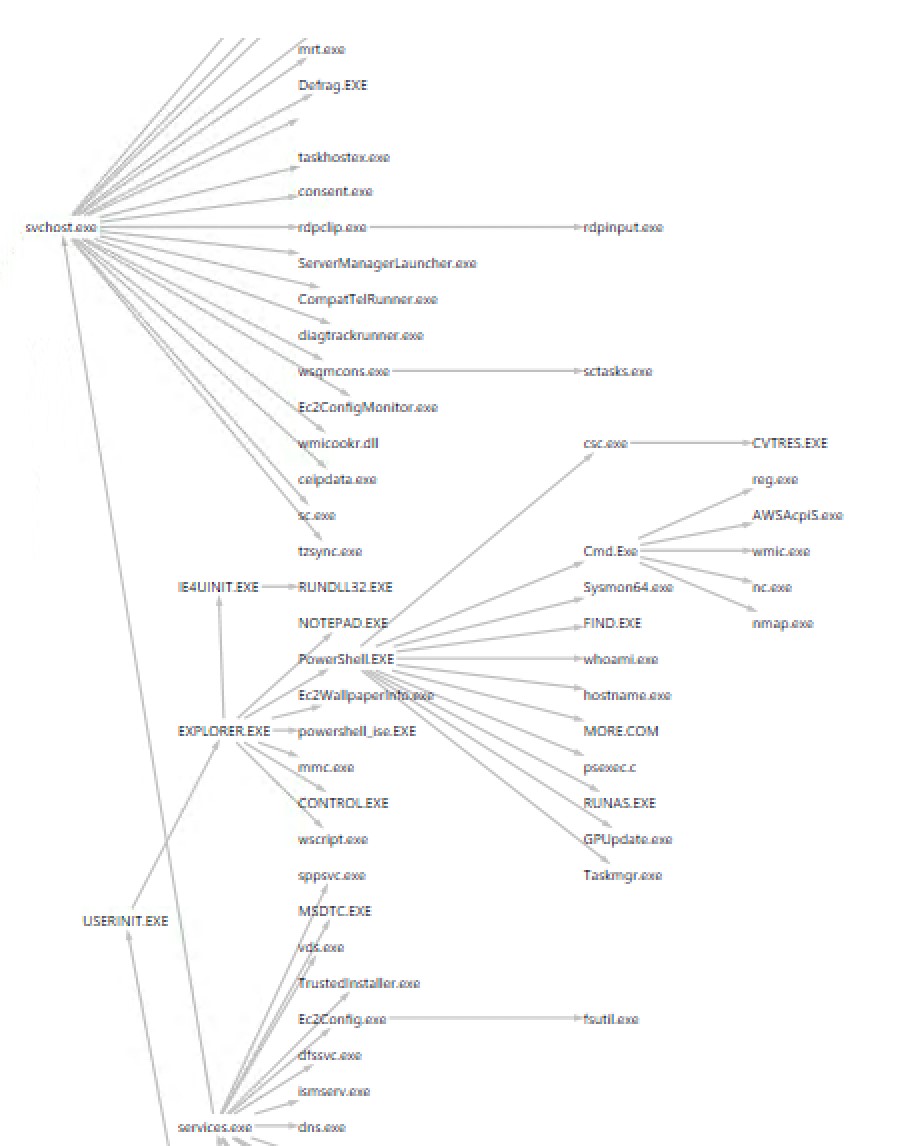

このようなグラフは、Sysmonイベントログのエントリに基づいてプロセスノードを接続します。

注意:各プロセス開始イベント(SysmonイベントのイベントID 1)を個別のノードに分割しませんでした。代わりに、PowerShell頂点には、任意のユーザーの下から起動するアプリケーションへのリンクが1つあることを示す、より抽象的なグラフを作成しました。1つはExcel用、もう1つはブラウザー用などです。

Sysmon脅威グラフのPSQuickGraphツリービュー。 cmd.exeの下の異常なブランチに注意してください。

ただし、実行中のプロセスの頻度を追跡する必要があります。たとえば、PowerShellが古いWindowsエディタ「Notepad.exe」の「whoami」を1回と10回起動した場合、PowerShellの頂点からのグラフの端は、それぞれ1と10の対応する「重み」でマークする必要があります。それは論理的ですか?

最も単純な脅威検出アルゴリズムの多くでは、この重みがグラフの領域を比較するためのメトリックになります。重要な点は、全体の平均重量と比較して平均重量が低いサブグラフが疑わしいということです。

そうではありませんか?めったに訪れないサミットは異常ゾーンです。したがって、潜在的な脅威の分析におけるユーザーアクションがめったに使用されないサブグラフに向かう場合は、アラームレベルを黄色に上げる必要があります。

私が説明するアプローチと以下のPowerShellスクリプトは、大規模なインフラストラクチャの実用的な目的で使用することを目的としたものではありません。ただし、個々のサーバーの場合、ソリューションは機能している可能性があります。または、少なくとも、使用している企業ソリューションの独立した検証を提供している可能性があります。データ構造に対するDougFinkeのPowerShellアルゴリズムは、優れた強力なツールである

と述べましたか?彼の仕事がなければ、私は異常グラフプロジェクトで何も達成できなかったでしょう。もう一度ありがとう、ダグ!

彼の美しいグラフ関数のPowerShellライブラリの助けを借りて、わずか数本のPS線でSysmon脅威グラフの重みを簡単に計算でき、グラフ全体の平均頂点重みを見つけることもできます。グラフをトラバースするときに、コードは各頂点にすべての出力エッジの重みも割り当てます。

$AW=0 #average weight

$GW=0 #total weight

$mset = [System.Collections.ArrayList]@() #master set of subraphs

#calculate total weight by summing up the frequencies or weights of the edges

foreach ($e in $g.getAllEdges() ) {

$GW = $GW + $e.weight

}

write-host "Weight of Graph: " $GW

$AW = $GW / $g.vertices.count

write-host "Average weight per vertex: " $AW

#assign weight of edges to vertice

for ($i=0; $i -lt $g.vertices.count; $i++) {

$w=0

$v=$g.vertices[$i]

foreach($e in $v.getEdges()) {

if($e -eq $null) {continue}

$w=$w + $e.weight

}

$v.value.Weight = $w

}

上記のコードは、必要な計算を行います。この場合、各頂点は、発信エッジに応じて、訪問の頻度と見なすことができます。

PowerShell異常グラフスクリプトの最も難しい部分(後で説明します)は、発生する可能性が最も低いグラフの領域を見つけ、それらを含む最大のサブグラフを見つけることです。このタスクを完了するには、古いコンピューターサイエンスの本をめくる必要があるかもしれません。しかし、実際に書くのはそれほど難しいことではありません!

グラフには、各頂点にアクセスし、頂点の平均重みに応じてサブグラフが特定のしきい値に達するまで、隣接する頂点を犠牲にしてグラフを拡張するという、従来の幅優先検索を使用しました。このような:

function extend-subgraph($v, $t) {

$vertexQueue = New-Object Queue

#initialize

$vertexQueue.enqueue($v)

$h=$v.value.Weight

$s=@() #subgraph

$s+=$v

$extend=$false

while (!$vertexQueue.isEmpty()) { #bfs

$currentVertex = $vertexQueue.dequeue()

$es= $currentVertex.getEdges()

foreach($e in $es) {

$ev= $e.endVertex

if ((($h + $ev.value.Weight)/($s.count+1) -lt $th) {

#extend the sub-graph

$s+=$ev

$h =$h + $ev.value.weight

#queue it up

$vertexQueue.enqueue($ev)

}

}

DIY愛好家への簡単なメモ:配列の配列を作成するには、arraylistタイプを使用すると、多くの頭痛の種を減らすことができます。

軽量の脅威とサブグラフ

異常なグラフにはさまざまなアルゴリズムがあります。私が使用したものは、インターネットで見つけた特定のgraphBADに基づいています。また、見つけたらすぐにリンクを提供します。

一般に、実際の脅威検出における主な問題は、ベースラインを形成するための適切なデータセットを見つけることです。フルタイムのブロガーおよびパーティータイムの脅威検出スペシャリストとして、私は多くの異なるアプリケーションを含む十分に興味深いSysmonログを作成することができませんでした。重みの広がりが十分になかったため、異常なサブグラフを生成することは非常に困難でした。いずれにせよ、実サーバーを使用すると、私の場合のように、AWSWindowsインスタンスをときどき使用するよりもはるかに優れたデータセットが得られる可能性があります。

私が書いた異常なグラフのPSスクリプトは、平均重みが低い疑わしいサブグラフをかなり与えました。そして、私はいくつかの興味深い環境を捕まえることさえできました(以下を参照)。

サブグラフの重みアルゴリズムの実行:サブグラフ7の重みが低い興味深い環境

前述したように、単純な重み以外のメトリックを使用してグラフの異常を検出するための、学習する価値のあるアルゴリズムは他にもあります。それらの1つは、「類似した」頂点のクラスターを探し、接続または異なる環境間の接続に気づきます。この場合、異常は、他の特性を使用して環境を接続するユーザーまたはプロセスにあります。それは理にかなっていますね。

あなたの内なるオタクがあなたに強いなら、あなたはスキャンをチェックすることができます(ネットワークの構造クラスタリングアルゴリズム)、上記を実行します。Doug FinkeのPowerShellアルゴリズムと一緒に使用することもできますが、私自身もこのプロジェクトを引き受けて、すぐにGitHubに載せたいと思っています。

ランダムウォークで異常を見つける

脅威グラフの異常を見つける別の方法でこのセクションを終了しましょう。前のパートの最後でこのアプローチについて言及しました。私にとって、「あなた」に数学を持っている人として、彼はより直感的です。そして、古いテレビ番組numb3rsのファンは、[喉をきれいにする]マルコフチェーンの概念をすぐに認識します。

他のすべての人にとって、これはグラフの「ランダムウォーク」と考えることができます。各頂点で、ダイスを転がし、その重みに応じてグラフのエッジを選択します。エッジの重みが大きいほど、それに従う可能性が高くなります。グラフを2つの部分に分割する必要があります(グラフ理論では2部グラフと呼ばれます)。一方はユーザー、もう一方はアプリケーションです。

次に、あなたはランク付けします特定の頂点に到達する確率に基づいてユーザーから到達できるすべての頂点アプリケーション。脅威を分析するには、実行中のアプリケーションを検索し、それらのいずれかに到達する可能性が非常に低い場合は、実際の脅威を見つけた可能性があります。

さらに、それをGoogleのPageRankアルゴリズムにリンクした人のカルマ。これについては次のセクションで詳しく説明しますが、興味のある人は、restartを使用してランダムウォークというフレーズをGoogleで検索できます。

ランダムトラバーサル理論とEQLプラクティス

もう1つ逸脱して、Sysmonログで何を達成しようとしているのかを分析しましょう。これは、脅威を検出し、インシデント後に調査を行うための優れたツールです。

- , Sysmon. Sysmon , .

- 2 Sysmon , , .

- 第3部では、エッジ接続を重みと見なす1つの単純なアルゴリズムの概要を詳しく説明しました。グラフ全体の平均重量の合計よりも(エッジに関して)軽いグラフのセクションは、潜在的な脅威になる可能性があります。このセクションからGitHubにアルゴリズムのPowerShellスクリプトをアップロードします(それらにカーソルを合わせた後)。

これらの方法の利点は、攻撃者が絶えず変更またはマスクする特定のコマンドやプロセス名に依存しないことです。

さらに、脆弱性を見つけるための別の確率ベースの方法があります。それを詳しく見てみましょう。

Sysmonイベントに基づくデータからの脆弱性のグラフのランダムトラバース

グラフ自体の構造を分析する代わりに、リンクをパスまたはロードマップと考えることができます。この場合、各アプリケーションは途中で別々に停止します。 Sysmonログデータから、各アプリケーションがその親から開始する頻度を取得できます。GitHub

で私の脅威グラフスクリプトを見ると、この頻度がDougFinkeのすばらしいPowerShellアルゴリズムを使用して各エッジオブジェクト内に保存されていることがわかります。

脆弱性グラフの各エッジを横切る頻度を確率と見なすことができます!

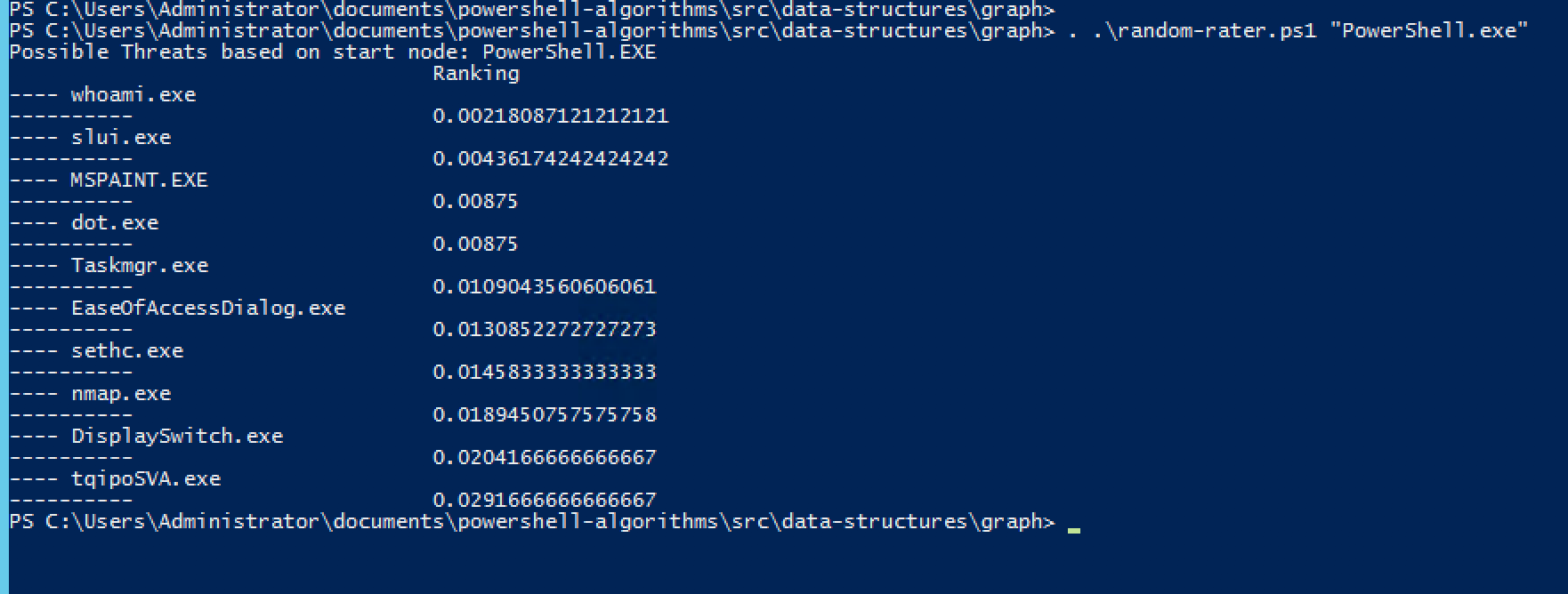

次のステップは、この情報を使用して、たとえば、PowerShellアプリケーションtaskmgr.exe、Windowsプロセスアナライザー、メモ帳、またはhostname.exeを起動する可能性を見つけることです。

私は何をしているのですか?

要するに:私は確率遷移マトリックスを作成できるので、マルコフの信者に愛されていますモデリングシステムで一般的に使用されます。実際、ダイスを転がし、グラフ内の次のアプリケーションに移動し、これらのアクションを繰り返すことは、グラフのランダムなトラバースです。最終的に、この数学的方法は、開始点からそこに到達する確率に従って、グラフの各頂点をランク付けします。たとえば、Windows Explorerからスプレッドシートを起動することは非常に一般的なプロセスであり、Windows Script Host Engineは理論的には非常に非標準であり、したがって潜在的に脅威の指標であることがわかります。

この方法は、ランダムウォークウィズリスタート(以下、RWWR、ランダムウォークウィズリスタート)として知られており、今では伝説的なGooglePageRankランキングアルゴリズムのバリエーションです。

これらのランクを計算するために私が書いたスクリプトの一部を見てみましょう。

#lets build a row

$row= @(0)*$g.vertices.count

$w=0

foreach($e in $start.getEdges()) { #calculate total frequency

$w+=$e.weight

}

if ($w -eq 0) { #make it connected

$row[$ix] =1

}

else { #we assign probabilitys

#now create transition probability

foreach($e in $start.getEdges()) {

$ev = $e.endVertex

$p = $e.weight

$jx = v-index $ev.value.Key

$row[$jx]= $p/$w #normalize by dividing by total

}

}

$P[$ix] = $row #yay! One row added to transition matrix

各頂点について、すべてのネイバーの結果の頻度を計算し、正規化による各遷移の確率を合計に割り当てます。したがって、PowerShell.exeがすべてのネイバーに20回アクセスしたが、nc.exeがPowerShell.exeの先頭から1回だけアクセスした場合、アクセスする確率は1/20または0.05になります。それは論理的ですか?

RWWRで使用されるマトリックスを計算するのは困難ですが、確率論的モデリングのレッスンに参加した人にとって、この手順は難しくありません。MediumのWebサイトに、このテーマに関する優れたレビュー記事があります。

私がランダム評価者と呼んでいる私のスクリプトは、最小の10をランク付けして出力しますリストからの値。したがって、脅威グラフの特定の頂点から開始して、起動される可能性が最も低いアプリケーションを取得できます。PowerShell.exeを開始点として使用した場合の結果は次のとおりです。

ランダムウォークウィズリスタートアルゴリズムは、グーグルのような脅威のランキングを生成できます。うーん、whoamiは実行される可能性が最も低いです。

実用的な注意と警告として、PWWRは実際のシステムではビッグデータの問題になることに注意してください。私の小さなSysmonログの場合でも、浮動小数点演算の数が多いため、計算の遅れが非常に顕著でした。

脅威分析のためのイベントクエリ言語(EQL)

今のところ、製品の脅威を検出するためにより高度なアプローチを使用しているベンダーは、あなたや私が自分でできることをはるかに超えていることに注意してください。そして、間違いなく、はるかに高い精度で。

脅威の検出のトピックに飛び込みたいが、私のスクリプトを操作したくない人のために-私は理解しています! -イベントクエリ言語、またはEQLがあります。これは、Sysmon Log Query Languageを適用するためのオープンソースプロジェクトです。これについては、非常に包括的な投稿で詳しく知ることができます。..。 EQLは、インシデントの調査に最適であるだけでなく、Sysmonログの最近のコピーがある限り、ツールとしても使用できます。

EQLスイートは、ログを人間が読み取れるJSONに変換するイベントハンドラーを提供します。私のブランチのコピーはGitHubでチェックできます。私の静的なshow-threat- pathPSスクリプトとは異なり、EQLではその場でクエリを実行できます。

scvhost.exeに代わって起動されたすべてのcmd.exeシェルに関心があるとしましょう。これは、攻撃者がpsexec.exeまたはsmb.exeを使用したことを示している可能性があります。リクエストは次のようになります。

EQLを使用して、svchost.exeから起動されたシェルcmd.exeを検索します。ちなみに、jqはJSONデータを表示するためのLinuxユーティリティです。

子修飾子を使用してこの結果を取得するには、さらにクールで強力な方法があります。このようなEQLクエリを使用すると、階層内の任意の場所で、指定された祖先を持つすべてのプロセスを検索できます。たとえば、祖先として0056.exeプロセスがあり、ここで説明したよく知られた脆弱性を悪用した可能性のあるアプリケーションを検索できます。

このすでに長い投稿ではEQLについて言うことが多すぎるので、脆弱性を見つけるためのEQLの習得の詳細に関する別の記事を公開したいと思います。

DIY脅威検出ソリューションに関する最終的な考え

この記事で説明されているすべての脅威検出スクリプトを含むSysmonリポジトリをダウンロードすることを約束しました。新しいグラフベースの脅威検出ツールを追加のドキュメントとともに追加する予定なので、GitHubを定期的に確認してください。1つの記事でカバーするには多すぎます。

おめでとうございます!

私のスクリプトを試すか、独自の脅威検出のアイデアを開発するための基礎として使用してください。 PowerShellは、複雑なアルゴリズムに最適です。 Linuxシェル言語で育った私にとって、成熟したスクリプト言語で作業することは嬉しい驚きでした。そして、PowerShellギャラリーをチェックすることをお勧めします、既製のバトルスクリプトのもう1つの優れたリソース:PowerShellの世界で車輪を再発明する必要はありません。

記事全体からのもう1つの重要なポイントは、エンタープライズグレードのソリューションのベンダーが、IT開発者が自由時間に作成できるものよりもはるかに高度な脅威検出テクノロジーを使用しているだけでなく、これらのソリューションがトラフィックレベルで機能するように適応できることです。大規模な組織。もちろん、DIYソリューションを使用して、十分に活用されていないサーバーを分析したり、エンタープライズ製品の追加の検証を行ったりすることをお勧めします。しかし、脅威のインテリジェンスと識別は確かに大きなデータの問題であり、PowerShellが解決できる課題ではないことは明らかです。

Varonisが脅威の分析と検出を処理する方法について詳しく知りたい場合は、いつでも個人用デモをリクエストできます。