このような事件は企業で定期的に発生しますが、攻撃によってサイト、コールセンター、クラウドデータ同期サービス、アマチュアパイロットにとって重要なツール、さらには生産ラインが無効になるなど、大規模な結果が発生することはほとんどありません。

情報源:

-会社の公式コミュニケーション。

-の出版ガーミンの従業員からの匿名の証言とBleepingコンピュータ。

-台湾の問題を報告するための情報源へのリンクを含むThreatPostの概要の公開。

-ユーザー側のサービス障害の例を含むZDNetの記事。

-ハブレに関するニュース。

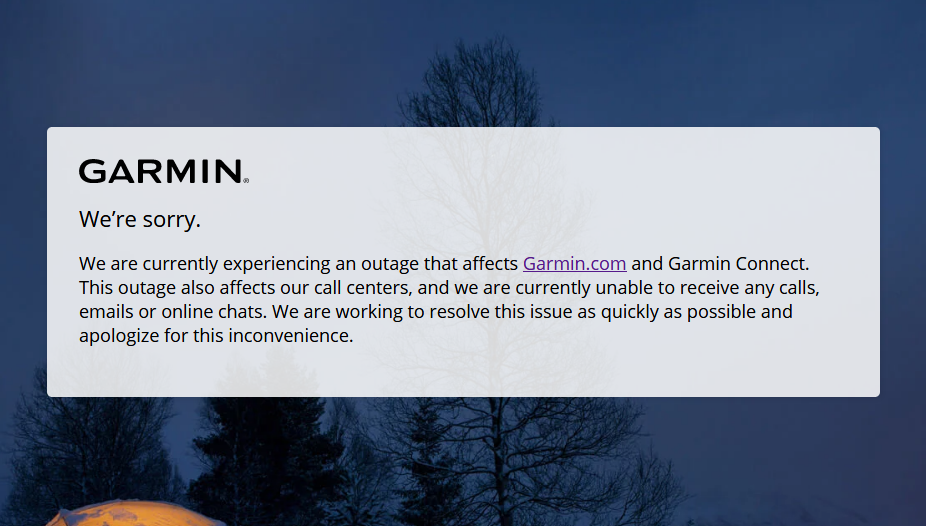

ガーミンサービスへのアクセスに関する問題は7月23日木曜日に始まり、会社の代表者は翌日Twitterで確認しました。7月25日土曜日、メーカーのウェブサイトに事件の簡単な報告が掲載されました。詳細を開示せず、サイバー攻撃を確認せず、短くて意味のない「停止」という言葉で状況を説明します-「技術的な問題」。

Garminの公式の見解は次のとおりです。「問題」はテクニカルサポートシステム全体(電話、メール、チャット)に影響します。 Garmin Connectは、カスタムフィットネスデバイスでは使用できません。運が悪く、Garminスマートウォッチを購入したばかりの場合は、アクティブ化することもできません。データ同期も機能しません。これは、たとえば、アプリケーションでスポーツ統計を表示するために必要です。 inReach衛星通信サービスが部分的に破損しています(接続自体は機能しますが、データ同期が壊れています)。

投稿ではFlyGarminプラットフォームについては触れられていませんが、完全に故障しています。これはアマチュアパイロットのための専門的なサービスであり、その拒否は新しい地図のダウンロードを許可せず、その結果、フライトに申し込むことができません。唯一の良い点は、Garminの予備的な見積もりによると、支払いやその他のユーザーデータは影響を受けなかったことです。

一般に、「技術的な問題」は複雑で大規模であり、サポートから生産まで、会社のほぼすべての領域に影響を及ぼします。それが何だった?今のところ、匿名を希望する会社の従業員の証言に頼らなければなりません。どうやら、問題は攻撃とそれに続くデータ暗号化によって引き起こされたようです。 Bleeping Computerは、暗号化されたファイルのスクリーンショットを提供します...

…そして、会社の名前が示されている身代金の要求。情報源の1つによると、攻撃者は1,000万ドルを要求しました。

理想的には、身代金攻撃がそのような大規模な結果をもたらすべきではありません。一部の情報筋によると、エントリポイントは台湾での生産であった可能性があり、通常の状況では、攻撃はインフラストラクチャの他の部分に広がるべきではありませんでした。しかし、確認された情報がない場合、これは単純すぎる結論です。会社のデジタルサービスをシャットダウンすることは、予防措置となる可能性があります。さらに、それが知られるようになるずっと前に発生した可能性のある標的型攻撃について話している。サイバー犯罪者はおそらく準備する時間がありました。これは明らかに「エリア攻撃」ではなく、一般的なトロイの木馬をランダムに使用することでもありません。

ガーミンによる事件の詳細な分析は、他の企業がそのような攻撃によりよく対応するのに役立ちます。そのような情報がどのくらいの速さでどの程度開示されるかは、被害者によって異なります。 :これまでのところ、唯一の同様の攻撃、詳細に公開されているかについての情報があるゆすりそのシステムは2017年にハッキングされた後マースクからは。その場合、ネットワークインフラストラクチャ全体も影響を受け、4,000台のサーバーと45,000台のコンピューターを再構成する必要がありました。被害額は約3億ドルでした。

影響を受けるGarminデバイスの所有者は、ネットワークインフラストラクチャへの依存について不満を持っています。クラウドサービスがなければ、ウォッチフェイスを変更することすら不可能です。これが正当化されるかどうかは別の問題ですが、ネットワークサービスへの依存は事実として認識できます。彼らの所有者は明らかにサイバー攻撃からの保護にもっと投資する必要があります。

他に何が起こったのか:

上記のツイートのリンクは、Googleからの興味深い調査につながります。実験が答えるはずだった質問:ユーザーがインターネットで食中毒の症状を検索した場合、彼が訪れたレストランの特別な検査は結果をもたらしますか?利点があることが判明しました。疑わしいレストランでの品質管理により、通常の3倍の頻度で違反が検出されました。一方では、これはセキュリティを向上させるためにテクノロジーを使用する例です。一方、それはユーザーを追跡するという信じられないほどの可能性を示しています。

Bleeping Computerのジャーナリストは、スパムボットネットEmotetのインフラストラクチャに侵入する匿名の「高貴な強盗」の活動について書いています。そのインフラストラクチャは、スパム受信者を悪意のあるページにリダイレクトするためにも使用されます。そして、ハッカーがボットネットを制御する人々をトロールできるように慎重に選択された無実の写真に置き換えるのは、これらのリンクです。 「トロイの木馬の代わりにGIF」キャンペーンがどのように機能するかは、上のビデオに示されています。「善良なサマリタン」の手によって他の人々のサイバーエラーを修正するための活動の

別の例(まだ疑わしい)。不明なユーザーは、誤って公開されたユーザーデータベースを削除し、代わりに「meow」という1つの単語の名刺が残されます。

先週のメインイベントに関する更新(前のダイジェストを参照)。ロイターの通信員は、会社の約1,000人の従業員が、Twitterアカウントを完全に制御できるコンソールにアクセスできたと報告しています。これには、大規模な請負業者の代表者など、スタッフにさえいなかった人々が含まれます。インシデント後に管理パネルにアクセスするためのルールを改訂する必要がある可能性があります。

Ars Technicaのすばらしい資料は、かつてはネットワーク化された創造性のための画期的なプラットフォームであったAdobe Flashの物語を物語っています。これは、数年後、あらゆるユーザーのコンピューターの主要なAchillesヒールになりました。 Flashプレーヤーは、今年12月に正式に「すべて」になります。

Appleはセキュリティ研究者を提供しています会社の閉じたエコシステムの脆弱性を簡単に見つけることができるデバッグインターフェイスを備えたiPhoneを準備しました。プログラム参加者の制限は厳しいです。見つかったバグについてAppleに通知する義務があり、デバイスをサードパーティに転送することは禁止されています。