私たちが移動している計画を思い出しましょう:

1部。技術的なタスクとソリューションのアーキテクチャを決定し、golangでアプリケーションを作成しました。

パート2(あなたは今ここにいます)。アプリケーションを本番環境にリリースし、スケーラブルにして負荷をテストします。

パート3。メッセージをファイルではなくバッファに保存する必要がある理由を理解し、kafka、rabbitmq、およびyandexキューサービスを比較してみましょう。

パート4。 Clickhouseクラスターを展開し、そこのバッファーからデータを転送するストリーミングを作成し、データレンズで視覚化を設定します。

パート5。インフラストラクチャ全体を適切な形にしましょう。gitlabciを使用してci / cdを構成し、consulとprometheusを使用して監視とサービス検出を接続します。

さて、私たちのタスクに移りましょう。

私たちは生産に注いでいます

ではパート1、我々は、アプリケーションを組み立て、それをテストし、また展開のための準備ができて、プライベートコンテナレジストリに画像をアップロードしました。

一般に、次の手順はほぼ明白です。仮想マシンを作成し、ロードバランサーを設定し、クラウドフレアへのプロキシにDNS名を登録します。しかし、私はこのオプションが私たちの委託条件と厳密に一致しないことを恐れています。負荷が増加した場合にサービスを拡張し、要求を処理できない壊れたノードをサービスから破棄できるようにしたいと考えています。

スケーリングには、コンピューティングクラウドで使用可能なインスタンスグループを使用します。テンプレートから仮想マシンを作成し、ヘルスチェックを使用してそれらの可用性を監視し、負荷が増加した場合にノードの数を自動的に増やすことができます。詳細はこちら。

質問は1つだけです。仮想マシンに使用するテンプレートはどれですか。もちろん、linuxをインストールして構成し、イメージを作成して、Yandex.Cloudのイメージストレージにアップロードすることもできます。しかし、私たちにとって、それは長く困難な旅です。仮想マシンの作成時に使用できるさまざまなイメージを確認しているときに、興味深いインスタンスであるコンテナー最適化イメージ(https://cloud.yandex.ru/docs/cos/concepts/)に出くわしました。これにより、ネットワークモードホストで単一のドッカーコンテナを実行できます。つまり、仮想マシンを作成する場合、コンテナに最適化されたイメージのおよそ次の仕様が示されます。

spec:

containers:

- name: api

image: vozerov/events-api:v1

command:

- /app/app

args:

- -kafka=kafka.ru-central1.internal:9092

securityContext:

privileged: false

tty: false

stdin: false

restartPolicy: Alwaysそして、仮想マシンを起動した後、このコンテナはダウンロードされ、ローカルで起動されます。

このスキームは非常に興味深いものです。

- cpuの使用率が60%を超えると、自動スケーリングを使用してインスタンスグループを作成します。

- テンプレートとして、Dockerコンテナを起動するためのコンテナ最適化イメージとパラメータを使用して仮想マシンを指定します。

- ロードバランサーを作成します。ロードバランサーはインスタンスグループを確認し、仮想マシンを追加または削除するときに自動的に更新します。

- アプリケーションは、インスタンスグループとしても、バランサー自体によっても監視されます。これにより、アクセスできない仮想マシンのバランスが崩れます。

計画のようだ!

terraformを使用してインスタンスグループを作成してみましょう。説明全体はinstance-group.tfにあり、要点についてコメントします。

- サービスアカウントIDは、仮想マシンの作成と削除に使用されます。ちなみに、作成する必要があります。

service_account_id = yandex_iam_service_account.instances.id - spec.yml, , . registry , - — docker hub. , —

metadata = { docker-container-declaration = file("spec.yml") ssh-keys = "ubuntu:${file("~/.ssh/id_rsa.pub")}" } - service account id, container optimized image, container registry . registry , :

service_account_id = yandex_iam_service_account.docker.id - Scale policy. :

autoscale { initialsize = 3 measurementduration = 60 cpuutilizationtarget = 60 minzonesize = 1 maxsize = 6 warmupduration = 60 stabilizationduration = 180 }

. — fixed_scale , auth_scale.

:

initial size — ;

measurement_duration — ;

cpu_utilization_target — , ;

min_zone_size — — , ;

max_size — ;

warmup_duration — , , ;

stabilization_duration — — , .

. 3 (initial_size), (min_zone_size). cpu (measurement_duration). 60% (cpu_utilization_target), , (max_size). 60 (warmup_duration), cpu. 120 (stabilization_duration), 60% (cpu_utilization_target).

— https://cloud.yandex.ru/docs/compute/concepts/instance-groups/policies#auto-scale-policy - Allocation policy. , , — .

allocationpolicy { zones = ["ru-central1-a", "ru-central1-b", "ru-central1-c"] } - :

deploy_policy { maxunavailable = 1 maxcreating = 1 maxexpansion = 1 maxdeleting = 1 }

max_creating — ;

max_deleting — ;

max_expansion — ;

max_unavailable — RUNNING, ;

— https://cloud.yandex.ru/docs/compute/concepts/instance-groups/policies#deploy-policy - :

load_balancer { target_group_name = "events-api-tg" }

インスタンスグループを作成するときに、ロードバランサーのターゲットグループを作成することもできます。関連する仮想マシンを対象とします。削除された場合、ノードはバランシングから削除され、作成時に、状態チェックに合格した後にバランシングに追加されます。

すべてが基本的なようです。インスタンスグループ、実際にはグループ自体のサービスアカウントを作成しましょう。

vozerov@mba:~/events/terraform (master *) $ terraform apply -target yandex_iam_service_account.instances -target yandex_resourcemanager_folder_iam_binding.editor

... skipped ...

Apply complete! Resources: 2 added, 0 changed, 0 destroyed.

vozerov@mba:~/events/terraform (master *) $ terraform apply -target yandex_compute_instance_group.events_api_ig

... skipped ...

Apply complete! Resources: 1 added, 0 changed, 0 destroyed.グループが作成されました-表示および確認できます:

vozerov@mba:~/events/terraform (master *) $ yc compute instance-group list

+----------------------+---------------+------+

| ID | NAME | SIZE |

+----------------------+---------------+------+

| cl1s2tu8siei464pv1pn | events-api-ig | 3 |

+----------------------+---------------+------+

vozerov@mba:~/events/terraform (master *) $ yc compute instance list

+----------------------+---------------------------+---------------+---------+----------------+-------------+

| ID | NAME | ZONE ID | STATUS | EXTERNAL IP | INTERNAL IP |

+----------------------+---------------------------+---------------+---------+----------------+-------------+

| ef3huodj8g4gc6afl0jg | cl1s2tu8siei464pv1pn-ocih | ru-central1-c | RUNNING | 130.193.44.106 | 172.16.3.3 |

| epdli4s24on2ceel46sr | cl1s2tu8siei464pv1pn-ipym | ru-central1-b | RUNNING | 84.201.164.196 | 172.16.2.31 |

| fhmf37k03oobgu9jmd7p | kafka | ru-central1-a | RUNNING | 84.201.173.41 | 172.16.1.31 |

| fhmh4la5dj0m82ihoskd | cl1s2tu8siei464pv1pn-ahuj | ru-central1-a | RUNNING | 130.193.37.94 | 172.16.1.37 |

| fhmr401mknb8omfnlrc0 | monitoring | ru-central1-a | RUNNING | 84.201.159.71 | 172.16.1.14 |

| fhmt9pl1i8sf7ga6flgp | build | ru-central1-a | RUNNING | 84.201.132.3 | 172.16.1.26 |

+----------------------+---------------------------+---------------+---------+----------------+-------------+

vozerov@mba:~/events/terraform (master *) $曲がった名前の3つのノードが私たちのグループです。アプリケーションが利用可能であることを確認します。

vozerov@mba:~/events/terraform (master *) $ curl -D - -s http://130.193.44.106:8080/status

HTTP/1.1 200 OK

Date: Mon, 13 Apr 2020 16:32:04 GMT

Content-Length: 3

Content-Type: text/plain; charset=utf-8

ok

vozerov@mba:~/events/terraform (master *) $ curl -D - -s http://84.201.164.196:8080/status

HTTP/1.1 200 OK

Date: Mon, 13 Apr 2020 16:32:09 GMT

Content-Length: 3

Content-Type: text/plain; charset=utf-8

ok

vozerov@mba:~/events/terraform (master *) $ curl -D - -s http://130.193.37.94:8080/status

HTTP/1.1 200 OK

Date: Mon, 13 Apr 2020 16:32:15 GMT

Content-Length: 3

Content-Type: text/plain; charset=utf-8

ok

vozerov@mba:~/events/terraform (master *) $ちなみに、ubuntuログインで仮想マシンにアクセスして、コンテナログとその起動方法を確認できます。

リクエストを送信できるバランサーのターゲットグループも作成されています。

vozerov@mba:~/events/terraform (master *) $ yc load-balancer target-group list

+----------------------+---------------+---------------------+-------------+--------------+

| ID | NAME | CREATED | REGION ID | TARGET COUNT |

+----------------------+---------------+---------------------+-------------+--------------+

| b7rhh6d4assoqrvqfr9g | events-api-tg | 2020-04-13 16:23:53 | ru-central1 | 3 |

+----------------------+---------------+---------------------+-------------+--------------+

vozerov@mba:~/events/terraform (master *) $すでにバランサーを作成して、それにトラフィックを送信してみましょう!このプロセスは、load-balancer.tfの重要なポイントで説明されています。

- バランサーがリッスンする外部ポートと、仮想マシンに要求を送信するポートを示します。外部アドレスのタイプを示します-ipv4。現時点では、ロードバランサーはトランスポートレベルで動作するため、tcp / udp接続のバランスを取ることしかできません。そのため、独自の仮想マシン、またはhttpsを処理できる外部サービス(cloudflareなど)のいずれかでsslをねじ込む必要があります。

listener { name = "events-api-listener" port = 80 target_port = 8080 external_address_spec { ipversion = "ipv4" } } healthcheck { name = "http" http_options { port = 8080 path = "/status" } }

ヘルスチェック。ここでは、ノードをチェックするためのパラメーターを指定します。ポート8080のhttp url / statusでチェックします。チェックが失敗すると、マシンのバランスが崩れます。

ロードバランサーの詳細-cloud.yandex.ru/docs/load-balancer/concepts。興味深いことに、バランサーでDDOS保護サービスに接続できます。その後、すでにクリーンアップされたトラフィックがサーバーに送信されます。

私たちは作成します:

vozerov@mba:~/events/terraform (master *) $ terraform apply -target yandex_lb_network_load_balancer.events_api_lb

... skipped ...

Apply complete! Resources: 1 added, 0 changed, 0 destroyed.作成したバランサーのIPを取り出し、作業をテストします。

vozerov@mba:~/events/terraform (master *) $ yc load-balancer network-load-balancer get events-api-lb

id:

folder_id:

created_at: "2020-04-13T16:34:28Z"

name: events-api-lb

region_id: ru-central1

status: ACTIVE

type: EXTERNAL

listeners:

- name: events-api-listener

address: 130.193.37.103

port: "80"

protocol: TCP

target_port: "8080"

attached_target_groups:

- target_group_id:

health_checks:

- name: http

interval: 2s

timeout: 1s

unhealthy_threshold: "2"

healthy_threshold: "2"

http_options:

port: "8080"

path: /statusこれで、メッセージを残すことができます。

vozerov@mba:~/events/terraform (master *) $ curl -D - -s -X POST -d '{"key1":"data1"}' http://130.193.37.103/post

HTTP/1.1 200 OK

Content-Type: application/json

Date: Mon, 13 Apr 2020 16:42:57 GMT

Content-Length: 41

{"status":"ok","partition":0,"Offset":1}

vozerov@mba:~/events/terraform (master *) $ curl -D - -s -X POST -d '{"key1":"data1"}' http://130.193.37.103/post

HTTP/1.1 200 OK

Content-Type: application/json

Date: Mon, 13 Apr 2020 16:42:58 GMT

Content-Length: 41

{"status":"ok","partition":0,"Offset":2}

vozerov@mba:~/events/terraform (master *) $ curl -D - -s -X POST -d '{"key1":"data1"}' http://130.193.37.103/post

HTTP/1.1 200 OK

Content-Type: application/json

Date: Mon, 13 Apr 2020 16:43:00 GMT

Content-Length: 41

{"status":"ok","partition":0,"Offset":3}

vozerov@mba:~/events/terraform (master *) $素晴らしい、すべてが機能します。https経由で利用できるように、最後の仕上げは1つだけです。cloudflareをプロキシに接続します。クラウドフレアなしで行うことにした場合は、このステップをスキップできます。

vozerov@mba:~/events/terraform (master *) $ terraform apply -target cloudflare_record.events

... skipped ...

Apply complete! Resources: 1 added, 0 changed, 0 destroyed.HTTPSを介したテスト:

vozerov@mba:~/events/terraform (master *) $ curl -D - -s -X POST -d '{"key1":"data1"}' https://events.kis.im/post

HTTP/2 200

date: Mon, 13 Apr 2020 16:45:01 GMT

content-type: application/json

content-length: 41

set-cookie: __cfduid=d7583eb5f791cd3c1bdd7ce2940c8a7981586796301; expires=Wed, 13-May-20 16:45:01 GMT; path=/; domain=.kis.im; HttpOnly; SameSite=Lax

cf-cache-status: DYNAMIC

expect-ct: max-age=604800, report-uri="https://report-uri.cloudflare.com/cdn-cgi/beacon/expect-ct"

server: cloudflare

cf-ray: 5836a7b1bb037b2b-DME

{"status":"ok","partition":0,"Offset":5}

vozerov@mba:~/events/terraform (master *) $すべてがようやく機能しています。

負荷のテスト

おそらく最も興味深いステップが残っています。たとえば、サービスの負荷テストを実行していくつかの数値を取得することです。たとえば、1つの要求の処理時間の95パーセントです。ノードグループの自動スケーリングをテストするのもよいでしょう。

テストを開始する前に、1つの簡単なことを行う価値があります。アプリケーションノードをprometheusに追加して、要求の数と1つの要求の処理時間を追跡します。まだサービス検出を追加していないため(このシリーズの記事5で追加します)、監視サーバーにstatic_configsを書き込むだけです。 yc計算インスタンスリストから標準的な方法でそのIPを見つけてから、次の設定を/etc/prometheus/prometheus.ymlに追加できます。

- job_name: api

metrics_path: /metrics

static_configs:

- targets:

- 172.16.3.3:8080

- 172.16.2.31:8080

- 172.16.1.37:8080マシンのIPアドレスは、ycコンピューティングインスタンスリストから取得することもできます。 systemctl restart prometheusを使用してprometheusを再起動し、ポート9090(84.201.159.71:9090)で使用可能なWebインターフェイスにアクセスして、ノードが正常にポーリングされていることを確認します。

grafanaフォルダーからgrafanaにダッシュボードを追加しましょう。ポート3000(84.201.159.71:3000)で、ユーザー名/パスワード-admin / Passwordを使用してGrafanaにアクセスします。次に、ローカルプロメテウスを追加し、ダッシュボードをインポートします。実際、この時点で準備は完了しています。インストール時にリクエストをスローできます。

テストには、overload.yandex.netのプラグインとともにyandexタンク(https://yandex.ru/dev/tank/)を使用します。これにより、タンクが受信したデータを視覚化できます。作業する必要があるものはすべて、元のgitリポジトリのloadフォルダにあります。

そこにあるものについて少し:

- token.txt-overload.yandex.netからのAPIキーを持つファイル-サービスに登録することで取得できます。

- load.yml-タンクの構成ファイル。テスト用のドメインがあります-events.kis.im、rpsロードタイプ、および3分間の1秒あたり15,000の要求数。

- data-ammo.txt形式で構成を生成するための特別なファイル。その中に、リクエストのタイプ、URL、統計を表示するためのグループ、および送信する必要のある実際のデータを記述します。

- makeammo.py-データファイルからammo.txtファイルを生成するためのスクリプト。スクリプトの詳細-yandextank.readthedocs.io/en/latest/ammo_generators.html

- ammo.txt-リクエストの送信に使用される結果のammoファイル。

テストのために、Yandex.Cloudの外部にある仮想マシンを(すべてが公平になるように)取得し、そのためのDNSレコードをload.kis.imに作成しました。https://hub.docker.com/r/direvius/yandex-tank/の画像を使用してタンクを起動するので、そこでドッカーを転がしました。

さて、始めましょう。フォルダをサーバーにコピーし、トークンを追加して、タンクを起動します。

vozerov@mba:~/events (master *) $ rsync -av load/ cloud-user@load.kis.im:load/

... skipped ...

sent 2195 bytes received 136 bytes 1554.00 bytes/sec

total size is 1810 speedup is 0.78

vozerov@mba:~/events (master *) $ ssh load.kis.im -l cloud-user

cloud-user@load:~$ cd load/

cloud-user@load:~/load$ echo "TOKEN" > token.txt

cloud-user@load:~/load$ sudo docker run -v $(pwd):/var/loadtest --net host --rm -it direvius/yandex-tank -c load.yaml ammo.txt

No handlers could be found for logger "netort.resource"

17:25:25 [INFO] New test id 2020-04-13_17-25-25.355490

17:25:25 [INFO] Logging handler <logging.StreamHandler object at 0x7f209a266850> added

17:25:25 [INFO] Logging handler <logging.StreamHandler object at 0x7f209a20aa50> added

17:25:25 [INFO] Created a folder for the test. /var/loadtest/logs/2020-04-13_17-25-25.355490

17:25:25 [INFO] Configuring plugins...

17:25:25 [INFO] Loading plugins...

17:25:25 [INFO] Testing connection to resolved address 104.27.164.45 and port 80

17:25:25 [INFO] Resolved events.kis.im into 104.27.164.45:80

17:25:25 [INFO] Configuring StepperWrapper...

17:25:25 [INFO] Making stpd-file: /var/loadtest/ammo.stpd

17:25:25 [INFO] Default ammo type ('phantom') used, use 'phantom.ammo_type' option to override it

... skipped ...それだけです、プロセスは実行中です。コンソールでは、次のよう

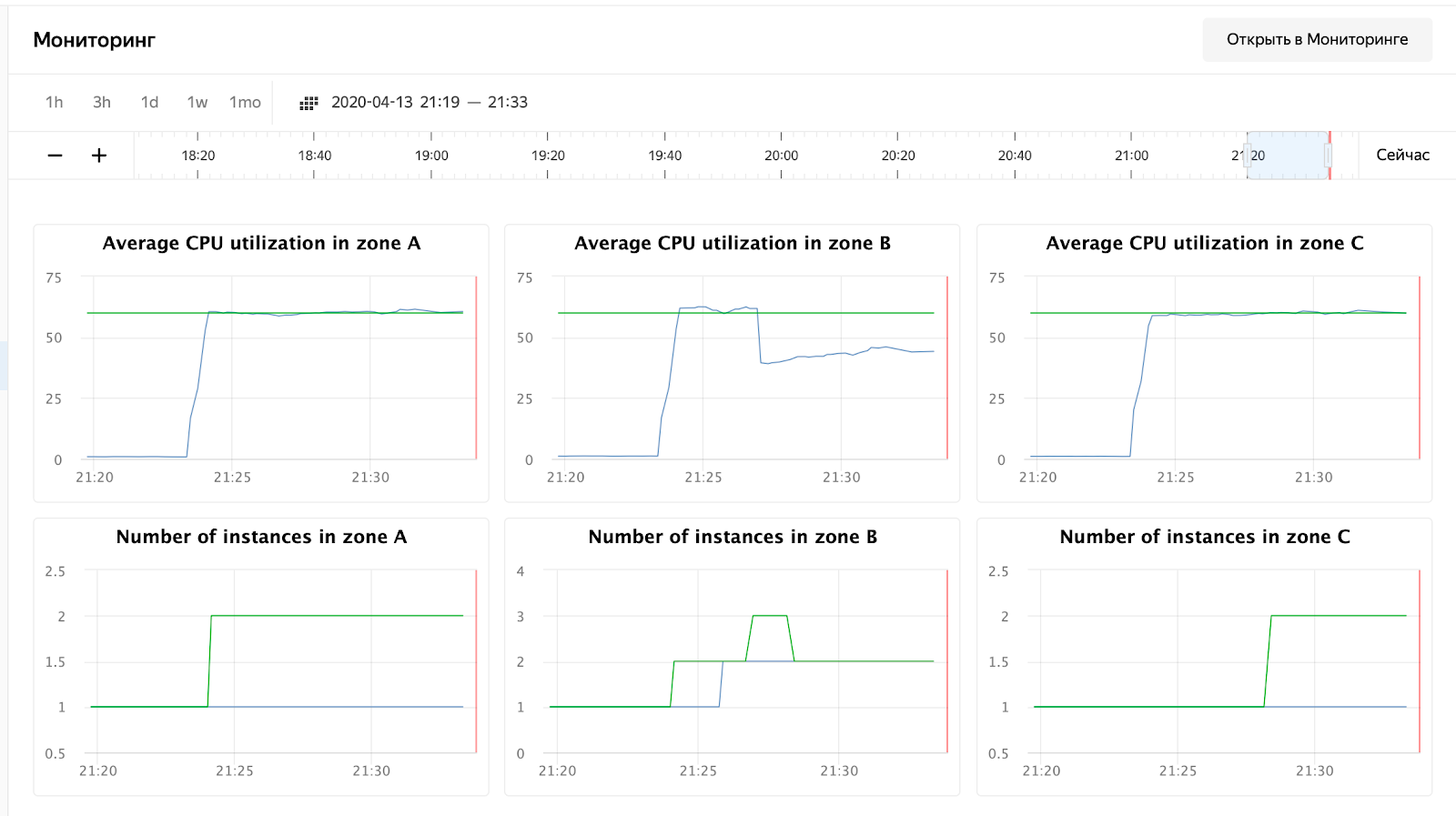

になります。プロセスが完了するのを待って、応答時間、要求の数、そしてもちろん、仮想マシンのグループの自動スケーリングを監視しています。 Webインターフェイスを介して仮想マシンのグループを監視できます。仮想マシンのグループの設定には、[監視]タブがあります。

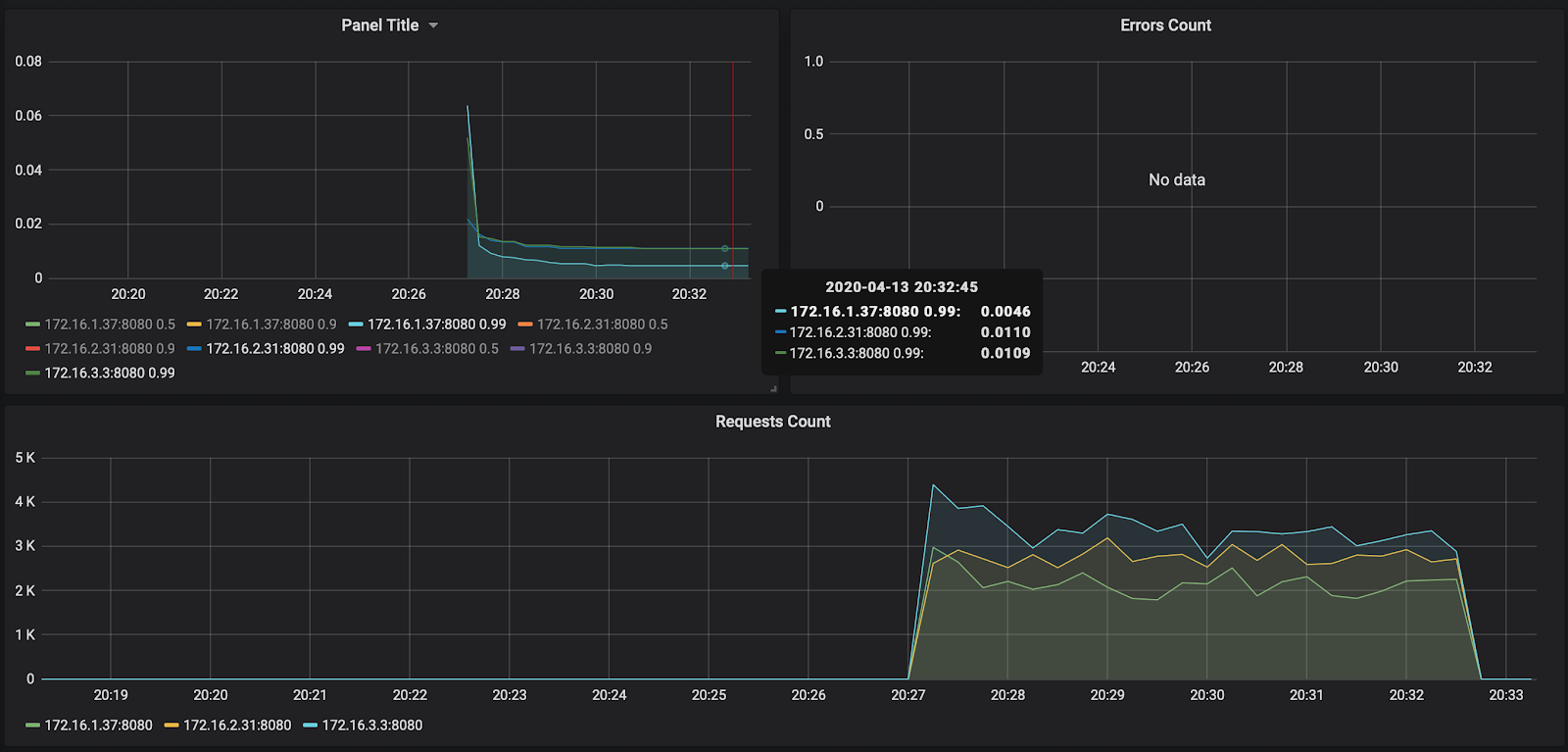

ご覧のとおり、ノードはCPUの50%までもロードされなかったため、自動スケーリングテストを繰り返す必要があります。とりあえず、Grafanaでのリクエストの処理時間を見てみましょう。

リクエストの数(ノードあたり約3000)は、10,000まで少しロードされませんでした。応答時間は喜ばれます-リクエストごとに約11ミリ秒。目立つのは172.16.1.37だけで、リクエストを処理する時間は半分です。しかし、これも論理的です。メッセージを格納するkafkaと同じru-central1-アベイラビリティーゾーンにあります。

ちなみに、最初の起動に関するレポートは、リンクhttps://overload.yandex.net/265967で入手できます。

それでは、もっと楽しいテストを実行しましょう。instances:2000パラメータを追加して、1秒あたり15,000リクエストを取得し、テスト時間を10分に増やします。結果のファイルは次のようになります。

overload:

enabled: true

package: yandextank.plugins.DataUploader

token_file: "token.txt"

phantom:

address: 130.193.37.103

load_profile:

load_type: rps

schedule: const(15000, 10m)

instances: 2000

console:

enabled: true

telegraf:

enabled: false注意深い読者は、私がアドレスをバランサーのIPに変更したことに気付くでしょう-これは、cloudflareが1つのIPからの膨大な数の要求に対して私をブロックし始めたという事実によるものです。Yandex.Cloudバランサーに直接タンクをセットする必要がありました。起動後、次の図を確認できます

。CPU使用率が増加し、スケジューラーはゾーンBのノード数を増やすことを決定しました。これは、インスタンスグループログで確認できます。

vozerov@mba:~/events/load (master *) $ yc compute instance-group list-logs events-api-ig

2020-04-13 18:26:47 cl1s2tu8siei464pv1pn-ejok.ru-central1.internal 1m AWAITING_WARMUP_DURATION -> RUNNING_ACTUAL

2020-04-13 18:25:47 cl1s2tu8siei464pv1pn-ejok.ru-central1.internal 37s OPENING_TRAFFIC -> AWAITING_WARMUP_DURATION

2020-04-13 18:25:09 cl1s2tu8siei464pv1pn-ejok.ru-central1.internal 43s CREATING_INSTANCE -> OPENING_TRAFFIC

2020-04-13 18:24:26 cl1s2tu8siei464pv1pn-ejok.ru-central1.internal 6s DELETED -> CREATING_INSTANCE

2020-04-13 18:24:19 cl1s2tu8siei464pv1pn-ozix.ru-central1.internal 0s PREPARING_RESOURCES -> DELETED

2020-04-13 18:24:19 cl1s2tu8siei464pv1pn-ejok.ru-central1.internal 0s PREPARING_RESOURCES -> DELETED

2020-04-13 18:24:15 Target allocation changed in accordance with auto scale policy in zone ru-central1-a: 1 -> 2

2020-04-13 18:24:15 Target allocation changed in accordance with auto scale policy in zone ru-central1-b: 1 -> 2

... skipped ...

2020-04-13 16:23:57 Balancer target group b7rhh6d4assoqrvqfr9g created

2020-04-13 16:23:43 Going to create balancer target group

スケジューラーも他のゾーンのサーバーの数を増やすことを決定しましたが、外部IPアドレスの制限を使い果たしました:)ちなみに、クォータと必要な値を指定して、テクニカルサポートにリクエストすることでサーバーを増やすことができます。

結論

記事は簡単ではありませんでした-量と情報の量の両方で。しかし、私たちは最も困難な段階を経て、次のことを行いました。

- 監視とkafkaを上げました。

- , .

- load balancer’ cloudflare ssl .

次回は、rabbitmq / kafka / yandexキューサービスを比較してテストしてみましょう。

乞うご期待!

-私たちは、Yandexのクラウド上で毎秒万の要求を受け入れる:*この材料はREBRAIN&Yandex.Cloudオープンワークショップのビデオ録画であるhttps://youtu.be/cZLezUm0ekE

あなたがオンラインにこのようなイベントに出席し、リアルタイムで質問をすることに興味がある場合に接続するには、REBRAINによるチャネルDevOps。

このようなイベントを開催する機会を与えてくれたYandex.Cloudに特に感謝します。それらへのリンク

クラウドへの移行が必要な場合、またはインフラストラクチャについて質問がある場合は、遠慮なくリクエストを残してください。

PS私たちは月に2回の無料監査を行っています。おそらくあなたのプロジェクトはその中に含まれるでしょう。