4月9日、ロシアのFSTEC Webサイトは、「情報システムにおける情報セキュリティへの脅威を判断する方法」の草案を公開しました。この方法論は、情報セキュリティの脅威の関連性をモデル化および決定するための手順を説明する、過去12年間で最初の公式に採用された文書になる可能性があります。セキュリティの脅威の特定が保護システムの構築における基本的な手段であるという事実を考慮すると、方法論の重要性を過大評価することは困難です。

私たちの記事では、脅威モデリングに対する規制当局の新しいアプローチを検討および評価し、次の質問、つまりこのアプローチが情報セキュリティの分野における現在の現実をどの程度満たしているかについて回答したいと思います。

脅威モデリングは現在どのように規制されていますか?

情報セキュリティに対する実際の脅威の特定は、ISPDN、GIS、APCS、CIIの重要なオブジェクト、金融機関のIS(以下「情報システム」と呼びます)など、さまざまなオブジェクトに対して必要です。したがって、このようなオブジェクトを使用して情報を処理するには、誰が(または何を)どのように情報セキュリティの侵害を引き起こす可能性があるかを明確に理解する必要があります。

同時に、セキュリティの脅威のモデリングの分野で現在有効な唯一の文書は、「個人データ情報システムでの処理中に個人データのセキュリティに対する実際の脅威を決定するための方法論」です。2008年にリリースされました。古くからあることに加えて、この文書は、残念ながら、長い間その関連性を失い、代替品がないためにのみ使用され続けていることを示す多くの点を誇っています。個人データへの厳密なリンク、脅威の関連性の決定に影響を与える要因としての初期システムセキュリティの指標の使用、外部ホスティングを使用する場合のセキュリティ脅威のモデル化に関する責任の分担の欠如は、情報セキュリティコミュニティによって引き続き議論されている欠陥のほんの一部です。

このような状況では、情報の所有者(オペレーター)は、自分のニーズに合わせてドキュメントを独自に「ファイナライズ」して即興で作成する必要があります。このアプローチは、第一に、絶対的に合法ではありません(その命令では、FSTECは、セキュリティの脅威を判断するために彼らが開発した方法論的文書を使用することを主張します)、第二に、特に実行者からの関連する経験がない場合、それは非常に重要なタスクです。この点で、新しい方法論は、万能薬ではないにしても、情報セキュリティの脅威をモデル化するプロセスを大幅に簡素化するツールになるはずです。

新しい技術の主な機能

方法論の範囲新しい方法論の最初で最も重要な特徴的な機能の1つは、そのアプリケーションの範囲であり、現在はISPDのみに限定されていません。このドキュメントは、FSTECによって保護要件が承認されているオブジェクトを使用して、処理中に情報のセキュリティに対する脅威を判断するために使用する必要があります。前述のように、このようなオブジェクトには、CII、ISPD、GIS、およびその他のタイプのシステムの重要なオブジェクトが含まれます。

さらに、このドキュメントは、業界/部門/企業の方法論を開発および使用する可能性を直接提供します。オブジェクトの機能の特性を考慮に入れます。 「補助的な」方法の開発と承認のための手順はありません。唯一の要件は、それらが方法論の規定と矛盾してはならないということです。

セキュリティ脅威

のモデル化におけるFSTECBDUの使用脅威に関する主な情報源は、FSTEC BDUと、セキュリティ脅威の基本モデルおよび標準モデルです。 CIIおよびGISの重要なオブジェクトについて、そのようなアプローチが以前に想定されていた場合、ISPDに関連してNDUを使用する(または使用しない)という質問は、明確な回答を受け取りました。

このアプローチは、1つの「しかし」ではないにしても、非常に論理的に見えます。事実、今日の「基本的および典型的な脅威モデル」の多様性には、多くの要望が残されています。この説明に該当するパブリックドメインで公開されているドキュメントは1つだけであり、それでも抜粋であり、すべて同じISPDを対象としています。

これは、方法論の承認後、近い将来、基本的および典型的な脅威モデルのランクでの補充を期待する必要があることを意味しますか?質問は未解決のままです。

セキュリティ脅威モデリングの順序

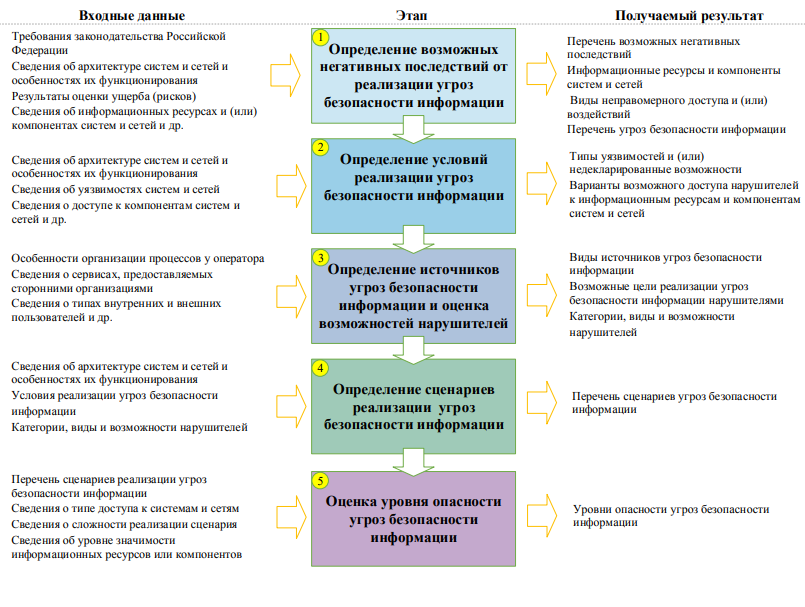

更新された順序には、特定の順序で5つのステップが含まれています。方法論で提示されたプロセスの一般的なスキームは次のとおりです

。情報セキュリティに対する脅威の関連性の判断は、第1段階から第4段階までの段階を満たしています。方法論によれば、セキュリティの脅威は、その実装に少なくとも1つのシナリオがあり、その実装が情報所有者(オペレーター)または州に悪影響をもたらす場合に関連します。

第5段階の目標は、現在の各脅威の危険性を判断することです。実際、この特性は情報提供のみを目的としています。シミュレーション結果によって生成された最終的なドキュメントにも、脅威を中和するための可能なオプションにも直接影響しません。このパラメーターを使用して脅威を閉じる順序を決定する必要があると想定できますが、インジケーターの可能な値の数が少ない(「低」、「中」、「高」)ため、十分な詳細度でこれを行うことはできません。さらに、このステップに到達した脅威はいずれも何らかの方法で閉じる必要があるため、「危険ではない」脅威を忘れても機能しません。したがって、このパラメータの真の目的は完全には開示されていません。

セキュリティ脅威のモデリングに関する作業は、情報の所有者(オペレーター)が独自に、またはFSTECライセンシーの関与を得て実行する必要があることに注意してください。このアプローチは、規制当局の規制文書に従って、現時点で適用されています。

情報セキュリティの脅威の関連性の判断

より詳細には、セキュリティの脅威の関連性を判断する手順について直接説明したいと思います。

1.したがって、最初の段階で、セキュリティの脅威の実装から発生する可能性のあるすべての悪影響を特定することが提案されています。損傷(リスク)の早期評価がこれに役立つはずです専門家による評価、または情報システムを運用しているユニットから受け取った情報など、主要な重要なプロセスの違反から。

選択したアプローチでは、重要なプロセス(情報自体、ソフトウェアとハードウェア、情報セキュリティツールなど)の実行を保証する情報リソースと、各リソースに関連する主な種類の不正アクセスを決定する必要があります。マニュアルには、主な種類のリソースとそれらへの不正アクセスのリスト、および考えられる悪影響を判断する例が含まれています。

2.第二段階では、決定する必要があります潜在的な脆弱性とそのタイプの存在、情報システムにおける宣言されていない機能の存在、および各セキュリティ脅威を実装するためにシステムにアクセスする必要性。

侵入テストは、保護ツールの機能と設定を考慮することを含め、運用段階で情報システムの潜在的な脆弱性を特定するための主な方法です。

3.次の第3段階は、セキュリティ違反者を特定し、その能力を評価することです。人為的脅威と技術的脅威の両方を脅威の原因と見なすことが提案されています。前者はすべての情報システムに対して絶対的に考慮され、後者は機能の安定性と信頼性に要件が課せられているシステムに対してのみ考慮されます。

人為的な脅威の原因となる可能性のある違反者を特定するアプローチは標準であり、保護された情報システムに対する脅威の実装における特定の種類の違反者、その可能性および能力を特定することで構成されます。情報システムとインターネットの間に接続がある場合、少なくとも潜在能力が低い外部侵入者が常に実際の脅威の原因と見なされることは注目に値します。

新しい方法論によれば、侵入者は4つのレベル(基本、基本増加、中、高)のいずれかを持つことができますが、NDUは脅威の原因を説明するときに、3レベル(低、中、基本)のみを使用します。この場合、相関関係を正しく提供する方法は、未解決のままの問題です。

4.最終段階で、脅威を実装するための可能な戦術と手法の分析が実行されます。考えられる攻撃シナリオを決定するために、方法論は、そこに示されている戦術と手法、およびFSTECデータベースまたはコンピューター攻撃の他のデータベースからの追加情報を使用することを提案します(ほとんどの場合、これはATT&CKマトリックスおよび同様のアプローチを指します)。

NOSに関してもう1つ注目に値する点があります。現在のところ、このリソースには脅威を実装するための可能な方法に関する構造化された情報が含まれていないため、このリソースへのリンクは不適切に見えます。

文書に示されている戦術と技法のマトリックスからの抜粋:

一般に、提案されたアプローチは、特に現在の方法論に示されている順序の背景に対して、その肯定的な側面で著しく際立っています。「プラス」の中で、少なくとも、次のことが区別できます。

- 使用するのに不便であり、情報システムの初期セキュリティのパラメータが常に正しいとはほど遠いこと、および2008年の方法論で使用される脅威の実現の可能性を拒否する。

- , ;

- , , – , , ;

- , , ;

- , .

したがって、セキュリティの脅威の関連性を判断するための手段は、さまざまなタイプの情報システムの機能の特性を考慮に入れることができる統合された構造化されたプロセスです。

同時に、脅威の関連性を判断するためのアプローチの近代化により、はるかに時間がかかるようになったという事実は注目に値します。実行者(または、より可能性が高いのは実行者のグループ)は、システムインフラストラクチャと、さまざまなタイプの攻撃を実装するための法定基準から理解(および、できれば実践的なスキル)まで、情報セキュリティのさまざまな領域の両方に関する深い知識を持っている必要があります。

外部ホスティングでホストされているインフラストラクチャに対するセキュリティの脅威の特定

この問題には特に注意が払われています外部データセンターおよびクラウドサービスにある情報システムへの脅威をモデル化する際の責任の分離。

検討中の状況における現在のセキュリティの脅威の決定は、使用されているホスティングとともに情報の所有者が実行する必要があります。一般に、ホスティングは、提供するインフラストラクチャに対する現在のセキュリティの脅威を判別し、この情報をクライアント(情報の所有者(オペレーター))に提供します。

たとえば、仮想インフラストラクチャをレンタルする場合のセキュリティ脅威のモデリングの境界は次のとおりです。

ホスティング所有者が脅威モデリングを実行しない場合、方法論は自分のサービスの使用を推奨しません。そのような推奨措置が常に守られるとは限らないという事実を考えると、彼がそのようなホスティングのサービスを使用することを決定した場合、情報の所有者になる方法の問題は未解決のままです。

脅威モデルを最新

の状態に保つ脅威モデリングの結果は、方法論の付録に示されている形式のドキュメントの形式で作成され、情報所有者(オペレーター)の責任者によって承認されます。使用が提案されている文書の形式はかなり標準的な構造であり、方法論の主要なセクションを繰り返していますが、結論を示すセクションはありません。または、これらの脅威に対して次に何をすべきかを説明するその他の情報。このアプローチは、残念ながら、一般的なコンテキストから取り出された、イベントを説明する未完成のドキュメントの印象を与えます。

しかし、脅威モデルのライフサイクルのさらなる段階に移りましょう。情報システムの運用期間全体を通じて、脅威モデルを更新する必要があることを理解しています。法的要件の変更、システムのアーキテクチャと動作条件の変更、情報セキュリティに対する新たな脅威の特定を考慮に入れます。したがって、FSTEC BDUの更新には、情報セキュリティの脅威のすべての開発および使用されたモデルの更新も含まれる必要があります。NOSの変更が比較的頻繁に行われることを考慮すると(データベースで提供される情報によると、年に1〜3回)、脅威モデルを定期的に更新する問題に戻る必要があります。

同時に、脅威モデルは電子文書の形式で最新の状態に保つことができることに注意する必要があります。この場合、そのような文書を頭で承認する必要があるかどうか、もしそうなら、どの程度正確にまだ不明です。

新しい方法論は成功しましたか?

公開されたドラフト文書は、情報システムのセキュリティを確保することに関して、規制当局が時代に遅れずについていくと同時に、そのようなシステムの所有者の希望を考慮に入れようとしていることを示しています。

更新された方法論の明らかな利点のうち、注目に値するのは次のとおりです。

- その汎用性、したがって、さまざまなタイプの情報システムに使用できる可能性。

- セキュリティの脅威の関連性を判断するための構造化された理解可能なアプローチ。

- 脅威の関連性が本当に重要な要因に依存していること-脅威の実装による潜在的な悪影響の存在とその実装のシナリオ。

同時に、方法論を読むと、これはドラフトにすぎず、方法論文書の最終版ではないことがはっきりと感じられます。

- 現在実装されていない機能のコンテキストでのNOSの繰り返しの言及。

- ;

- , .

?

方法論の新しいバージョンは、現在のものとは大幅に異なります。この文書が承認された場合(そしてこれが起こらない可能性があるという本当に重要な理由は今のところありません)、情報システムの所有者は、既存の脅威モデルを更新する必要があるかどうか、更新する必要がある場合は、いつどのように更新する必要があるかという問題に直面します。やれ。

そして、高い確率で最初の質問に対する答えが肯定的である場合、その後の質問に関する情報を得る場所はありません。明らかに、新しい方法論が発効するとき、いくらかの遅延が必要です。脅威モデリングに関する詳細で高品質な作業を実行することは、時間と人的の両方で多大なリソースを必要とするプロセスです。

新しい方法論の使用を含む、セキュリティの脅威のモデル化の問題の実際的な側面について学ぶために、引き続き情報源をフォローしてください。

Vladislav Pavlov

監査およびコンサルティングスペシャリスト、 Acribia