クラウドで仮想マシンを実行しようとした人は誰でも、標準のRDPポートを開いたままにすると、世界中のさまざまなIPアドレスからのブルートフォースパスワードの試行の波によってほぼ即座に攻撃されることをよく知っています。

この記事では、InTrustがファイアウォールに新しいルールを追加することにより、ブルートフォース攻撃への自動応答を設定する方法を示します。 InTrustは、構造化されていないデータを収集、分析、および保存するためのCLMプラットフォームであり、さまざまなタイプの攻撃に対する何百もの事前定義された応答がすでにあります。

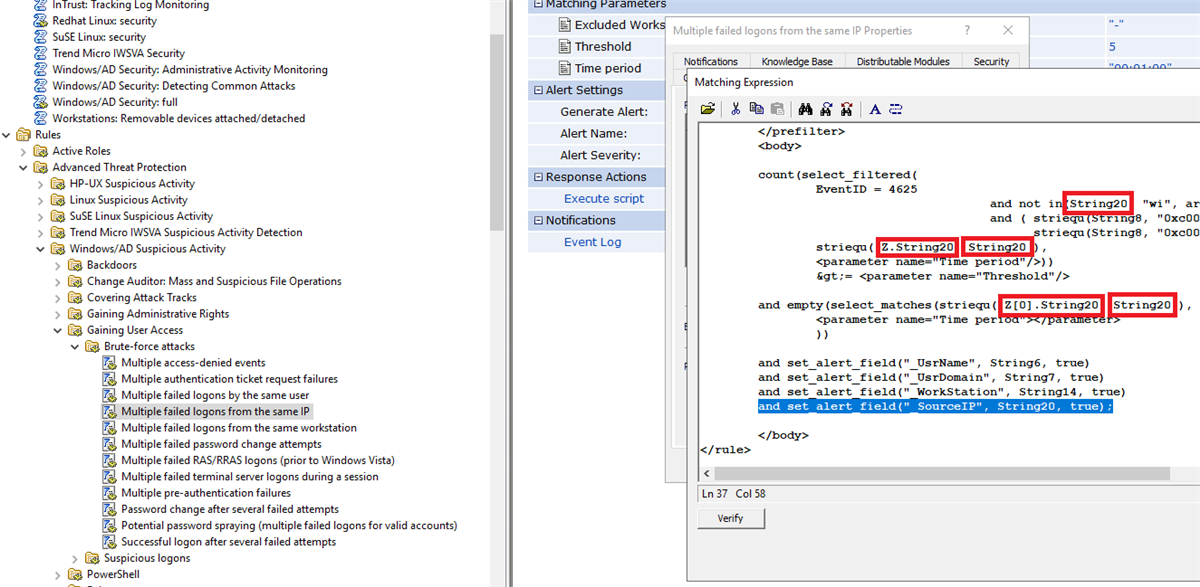

Quest InTrustでは、ルールがトリガーされたときの応答を構成できます。 InTrustは、ワークステーションまたはサーバーでの認証試行の失敗に関するメッセージをログコレクターから受信します。ファイアウォールへの新しいIPアドレスの追加を構成するには、複数の失敗した認証を検出するための既存の特殊なルールをコピーし、編集用にコピーを開く必要があります

。Windowsログのイベントは、いわゆるInsertionStringを使用します。イベントID4625の一致を見てください (これはシステムへのログオンの失敗です)そして、関心のあるフィールドがInsertionString14(ワークステーション名)とInsertionString20(ソースネットワークアドレス)に保存されていることがわかります。インターネットからの攻撃では、ワークステーション名のフィールドは空である可能性が高いため、この場所にとって重要です。送信元ネットワークアドレスの値に置き換えます。

イベント4625のテキストは次のようになります

An account failed to log on.

Subject:

Security ID: S-1-5-21-1135140816-2109348461-2107143693-500

Account Name: ALebovsky

Account Domain: LOGISTICS

Logon ID: 0x2a88a

Logon Type: 2

Account For Which Logon Failed:

Security ID: S-1-0-0

Account Name: Paul

Account Domain: LOGISTICS

Failure Information:

Failure Reason: Account locked out.

Status: 0xc0000234

Sub Status: 0x0

Process Information:

Caller Process ID: 0x3f8

Caller Process Name: C:\Windows\System32\svchost.exe

Network Information:

Workstation Name: DCC1

Source Network Address: ::1

Source Port: 0

Detailed Authentication Information:

Logon Process: seclogo

Authentication Package: Negotiate

Transited Services: -

Package Name (NTLM only): -

Key Length: 0

This event is generated when a logon request fails. It is generated on the computer where access was attempted.

The Subject fields indicate the account on the local system which requested the logon. This is most commonly a service such as the Server service, or a local process such as Winlogon.exe or Services.exe.

The Logon Type field indicates the kind of logon that was requested. The most common types are 2 (interactive) and 3 (network).

The Process Information fields indicate which account and process on the system requested the logon.

The Network Information fields indicate where a remote logon request originated. Workstation name is not always available and may be left blank in some cases.

The authentication information fields provide detailed information about this specific logon request.

- Transited services indicate which intermediate services have participated in this logon request.

- Package name indicates which sub-protocol was used among the NTLM protocols.

- Key length indicates the length of the generated session key. This will be 0 if no session key was requested.

さらに、送信元ネットワークアドレスの値をイベントテキストに追加します。

次に、WindowsファイアウォールのIPアドレスをブロックするスクリプトを追加する必要があります。以下は、これに使用できる例です。

ファイアウォール構成スクリプト

param(

[Parameter(Mandatory = $true)]

[ValidateNotNullOrEmpty()]

[string]

$SourceAddress

)

$SourceAddress = $SourceAddress.Trim()

$ErrorActionPreference = 'Stop'

$ruleName = 'Quest-InTrust-Block-Failed-Logons'

$ruleDisplayName = 'Quest InTrust: Blocks IP addresses from failed logons'

function Get-BlockedIps {

(Get-NetFirewallRule -Name $ruleName -ErrorAction SilentlyContinue | get-netfirewalladdressfilter).RemoteAddress

}

$blockedIps = Get-BlockedIps

$allIps = [array]$SourceAddress + [array]$blockedIps | Select-Object -Unique | Sort-Object

if (Get-NetFirewallRule -Name $ruleName -ErrorAction SilentlyContinue) {

Set-NetFirewallRule -Name $ruleName -RemoteAddress $allIps

} else {

New-NetFirewallRule -Name $ruleName -DisplayName $ruleDisplayName -Direction Inbound -Action Block -RemoteAddress $allIps

}

これで、後で混乱しないように、ルールの名前と説明を変更できます。

次に、このスクリプトをルールへの応答として追加し、ルールを有効にして、対応するルールがリアルタイム監視ポリシーで有効になっていることを確認する必要があります。エージェントには、応答スクリプトを実行する機能が有効になっていて、正しいパラメーターを指定する必要があります。

設定が行われた後、失敗した承認の数は80%減少しました。利益?なんて別だ!

わずかな増加が再び発生することもありますが、これは新しい攻撃源の出現によるものです。その後、すべてが再び衰退し始めます。

1週間の運用中に、66個のIPアドレスがファイアウォールルールに含まれていました。

以下は、ログイン試行に使用された10個の一般的なユーザー名の表です。

| ユーザー名

|

|

|

| administrator

|

1220235

|

40.78

|

| admin

|

672109

|

22.46

|

| user

|

219870

|

7.35

|

| contoso

|

126088

|

4.21

|

| contoso.com

|

73048

|

2.44

|

| administrador

|

55319

|

1.85

|

| server

|

39403

|

1.32

|

| sgazlabdc01.contoso.com

|

32177

|

1.08

|

| administrateur

|

32377

|

1.08

|

| sgazlabdc01

|

31259

|

1.04

|

コメントで、情報セキュリティの脅威への対応がどのように構成されているかを教えてください。どのシステムを使用していますか、それはどれほど便利ですか。

InTrustの動作を確認したい場合は、当社のWebサイトのフィードバックフォームにリクエストを残すか、メールでお問い合わせください。

情報セキュリティのトピックに関する他の記事を読む:

ランサムウェア攻撃の特定、ドメインコントローラーへのアクセスの取得、およびこれらの攻撃への抵抗の試み

Windowsワークステーションのログから役立つこと(人気の記事)

プライヤーとテープなしでユーザーのライフサイクルを追跡する

A誰がやったの?情報セキュリティ監査を自動化します

SIEM- Central Log Management (CLM)

, .