パーソナルコンピュータ用の新しいクラウドベースのセキュリティ管理コンソールに関するシリーズの3番目の記事であるCheckPoint SandBlast Agent ManagementPlatformへようこそ。最初の記事で、Infinity Portalに精通し、クラウドベースのエージェント管理サービスであるEndpoint ManagementServiceを作成したことを思い出してください。では第二の記事、私たちは、Web管理コンソールインタフェースを検討し、ユーザーのマシン上の標準ポリシーにエージェントをインストールしました。今日は、標準の脅威防止セキュリティポリシーの内容を確認し、一般的な攻撃に対抗する効果をテストします。

脅威防止標準ポリシー:説明

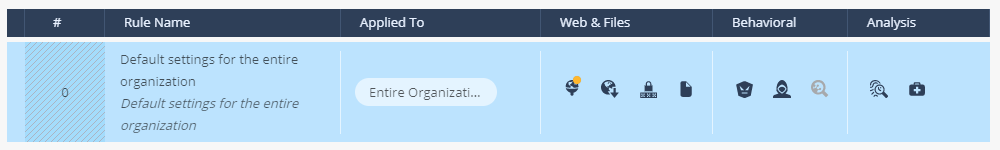

上の図は、デフォルトで組織全体(インストールされているすべてのエージェント)に適用され、保護コンポーネントの3つの論理グループ(Webとファイルの保護、動作保護、分析と修復)を含む標準の脅威防止ポリシールールを示しています。各グループを詳しく見ていきましょう。

Webとファイルの保護

URLフィルタリング

URL Filtering -, 5 . 5 , , , Games Instant Messaging, Productivity Loss. URL, , Check Point. , URL, URL Categorization.

Prevent, Detect Off. Detect , URL Filtering . Prevent . Block List, , IP- .csv .

Prevent, Detect Off. Detect , URL Filtering . Prevent . Block List, , IP- .csv .

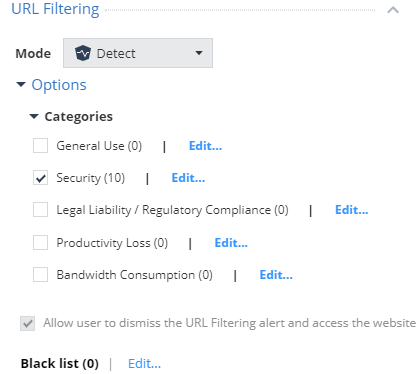

URLフィルタリングの標準ポリシーでは、アクションDetectが設定され、1つのカテゴリ(イベントが検出されるセキュリティ)が選択されています。このカテゴリには、さまざまな匿名化機能、重大/高/中リスクレベルのサイト、フィッシングサイト、スパムなどが含まれます。ただし、[ユーザーがURLフィルタリングアラートを閉じてWebサイトにアクセスすることを許可する]設定のおかげで、ユーザーは引き続きリソースにアクセスできます。

ダウンロード(ウェブ)保護

Emulation & Extraction Check Point « », , PDF. :

, Check Point — .

- Prevent — , ;

- Detect — , , ;

- Off — .

, Check Point — .

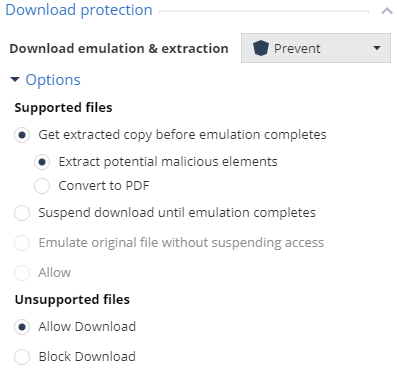

ダウンロード保護のデフォルトポリシーは、悪意のある可能性のあるコンテンツが削除された元のドキュメントのコピーを取得する機能と、エミュレーションおよびクリーンアップツールでサポートされていないファイルのダウンロードを許可する機能を備えた防止アクションに設定されています。

資格情報の保護

Credential Protection 2 : Zero Phishing Password Protection. Zero Phishing , Password Protection . Zero Phishing Prevent, Detect Off. Prevent , . Detect . Password Protection , , : Detect & Alert ( ), Detect Off.

資格情報保護の標準ポリシーは、ユーザーが悪意のある可能性のあるサイトにアクセスできないようにするフィッシングリソースの防止を提供します。企業パスワードの使用に対する保護も含まれていますが、この機能は指定されたドメインがないと機能しません。

ファイル保護

Files Protection , , : Anti-Malware Files Threat Emulation. Anti-Malware , . , , . Files Threat Emulation Check Point, Detect.

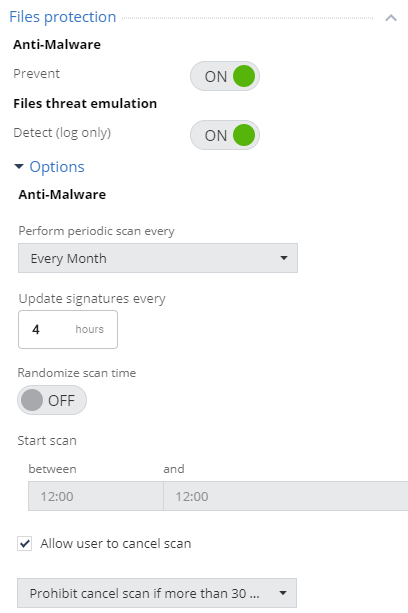

ファイル保護の標準ポリシーには、ファイル脅威エミュレーションを使用したマルウェア対策保護とマルウェア検出が含まれます。定期的なスキャンが毎月実行され、ユーザーのマシンの署名は4時間ごとに更新されます。同時に、ユーザーがスケジュールされたスキャンをキャンセルする機能が構成されていますが、最後に成功したスキャンから30日以内です。

行動保護

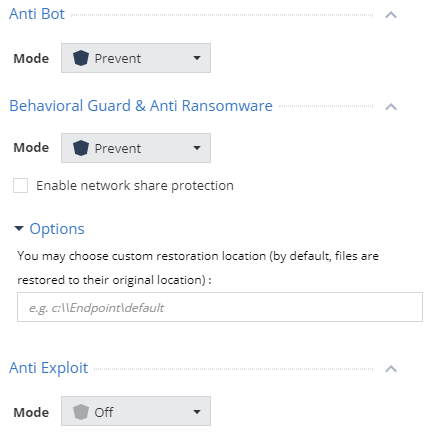

アンチボット、ビヘイビアガード&アンチランサムウェア、アンチエクスプロイト

Behavioral Protection : Anti-Bot, Behavioral Guard & Anti-Ransomware Anti-Exploit. Anti-Bot C&C Check Point ThreatCloud. Behavioral Guard & Anti-Ransomware (, , ) . , , . , , . Anti-Exploit . Behavioral Protection : Prevent, Detect Off.

Behavioral Protectionの標準ポリシーでは、Anti-BotおよびBehavioral Guard&Anti-Ransomwareコンポーネントの防止と、元のディレクトリ内の暗号化されたファイルの回復が提供されます。Anti-Exploitコンポーネントは無効になっており、使用されていません。

分析と修復

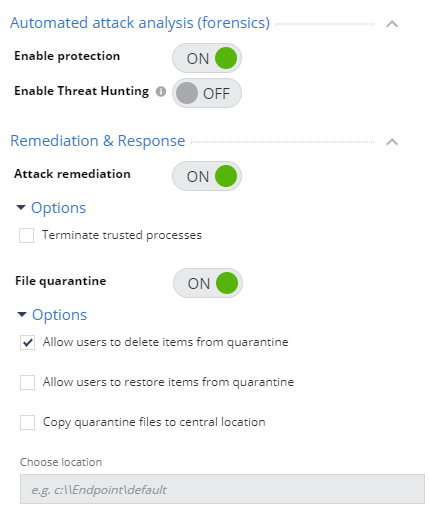

自動攻撃分析(フォレンジック)、修復および対応

: Automated Attack Analysis (Forensics) Remediation & Response. Automated Attack Analysis (Forensics) — . Threat Hunting, . Remediation & Response : , .

標準のAnalysis&Remediationポリシーには、回復のための自動アクション(プロセスの終了、ファイルの復元など)を含む保護と、ファイルを検疫に送信するオプションが含まれ、ユーザーは検疫からファイルを削除することしかできません。

脅威防止標準ポリシー:テスト

チェックポイントCheckMeエンドポイント

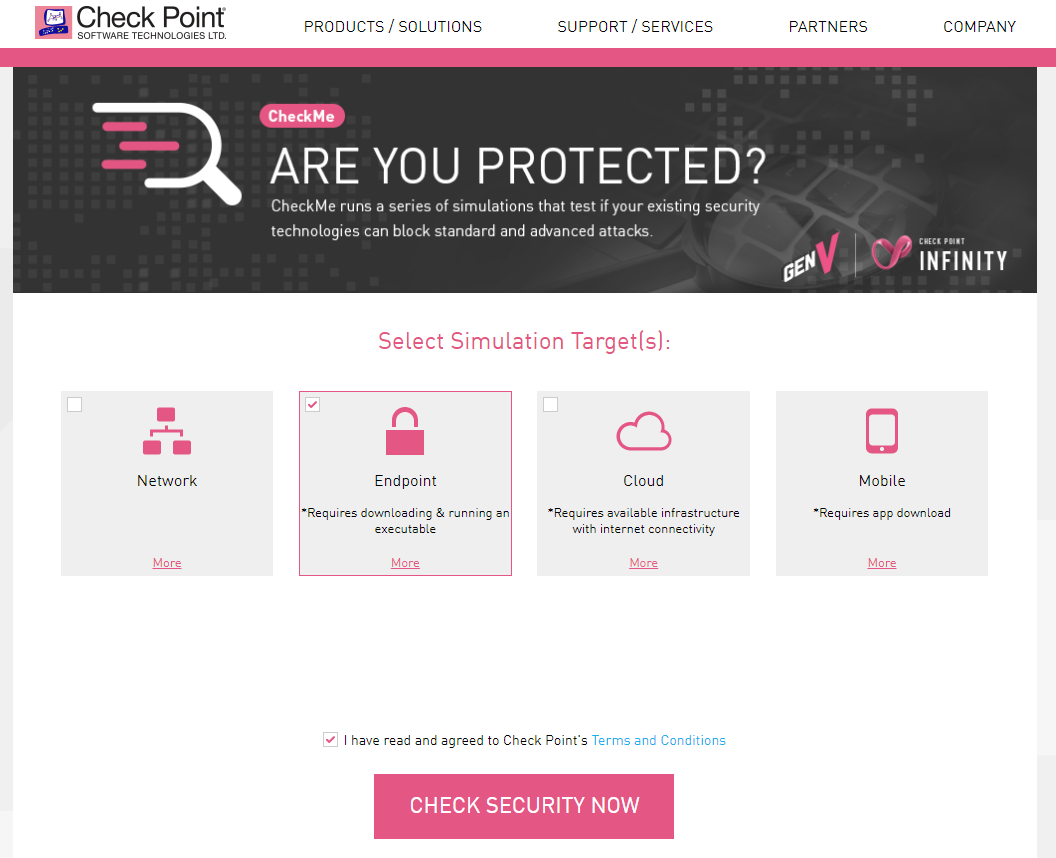

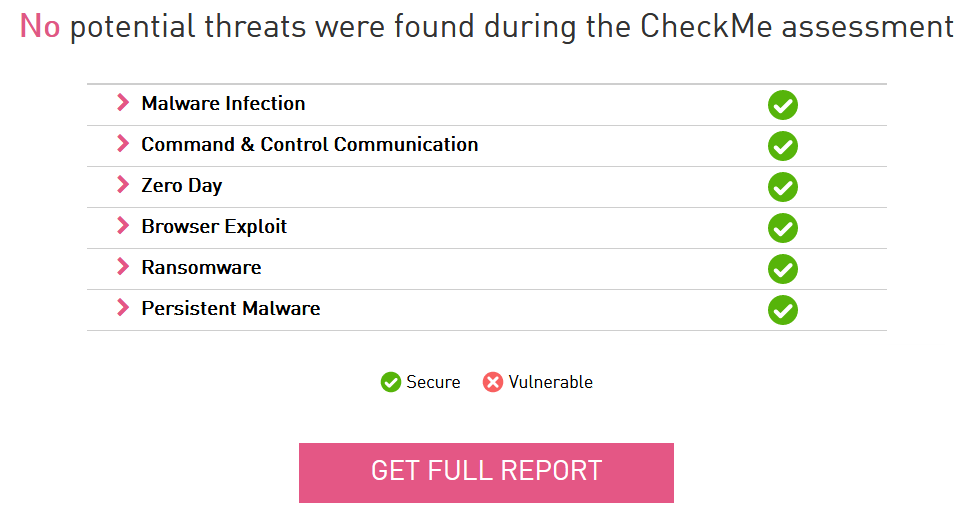

最も一般的なタイプの攻撃に対してユーザーマシンのセキュリティをチェックする最も速くて簡単な方法は、Check Point CheckMeリソースを使用してテストを実行することです。このリソースは、さまざまなカテゴリの多くの典型的な攻撃を実行し、テスト結果に関するレポートを取得できます。この場合、エンドポイントテストオプションを使用しました。このオプションでは、実行可能ファイルがダウンロードされてコンピューターに起動され、検証プロセスが開始されます。

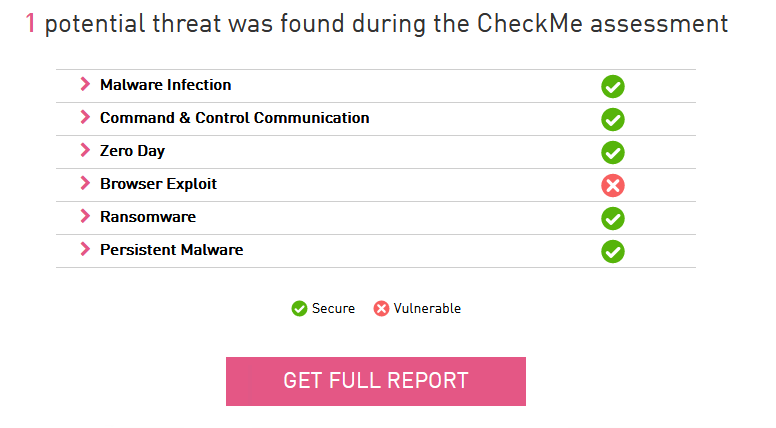

動作中のコンピューターのセキュリティをチェックしている間、SandBlast Agentは、ユーザーのコンピューターに対する攻撃を特定して反映します。たとえば、Anti-Botブレードが感染を報告し、Anti-Malwareブレードが悪意のあるファイルCP_AM.exeを検出して削除し、ThreatEmulationブレードがインストールされました。 CP_ZD.exeファイルが悪意のあるものであること。 CheckMe Endpointを使用したテストの結果に基づいて、次の結果が得られました。攻撃の6つのカテゴリのうち、標準の脅威防止ポリシーは1つのカテゴリ(ブラウザの悪用)でのみ失敗しました。これは、標準の脅威防止ポリシーに悪用防止ブレードが含まれていないためです。SandBlast Agentがインストールされていない場合、ユーザーのコンピューターはRansomwareカテゴリについてのみスキャンされたことに注意してください。

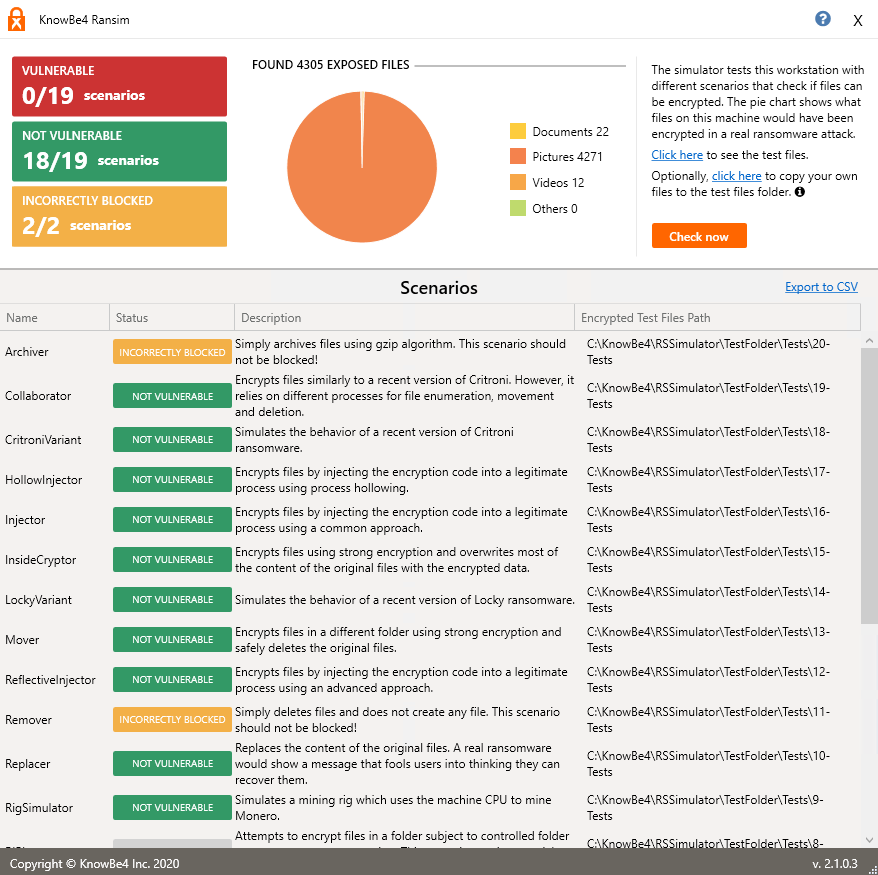

KnowBe4 RanSim

Anti- Ransomwareブレードをテストするには、無料のKnowBe4 RanSimソリューションを使用できます。このソリューションは、ユーザーのマシンで一連のテストを実行します。18のランサムウェア感染シナリオと1つのクリプトマイナー感染シナリオです。防止アクションを備えた標準ポリシー(脅威エミュレーション、マルウェア対策、行動ガード)に多くのブレードが存在すると、このテストを正しく実行できないことに注意してください。ただし、セキュリティレベルを下げても(オフモードでの脅威エミュレーション)、Anti-Ransomwareブレードテストは良好な結果を示します。19個のテストのうち18個が成功しました(1個は開始しませんでした)。

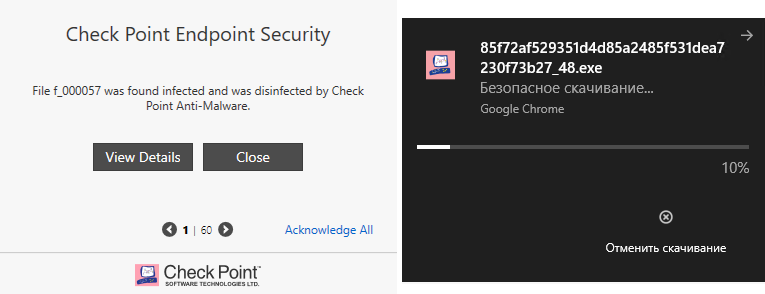

悪意のあるファイルとドキュメント

ユーザーのマシンにダウンロードされた一般的な形式の悪意のあるファイルを使用して、標準の脅威防止ポリシーのさまざまなブレードの動作を確認することは有益です。このテストには、PDF、DOC、DOCX、EXE、XLS、XLSX、CAB、RTF形式の66個のファイルが含まれていました。テスト結果は、SandBlast Agentが66のうち64の悪意のあるファイルをブロックできたことを示しました。感染したファイルはダウンロード後に削除されるか、Threat Extractionを使用して悪意のあるコンテンツが削除され、ユーザーによって取得されました。

脅威防止ポリシーを改善するための推奨事項

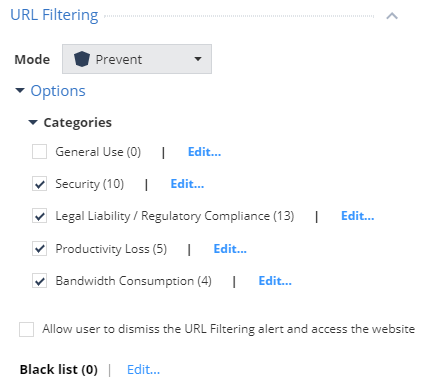

1.URLフィルタリング

クライアントマシンのセキュリティレベルを上げるために標準ポリシーで最初に修正する必要があるのは、URLフィルタリングブレードを移動して防止し、ブロックする適切なカテゴリを指定することです。私たちの場合、職場のユーザーへのアクセスを制限するために必要なリソースのほとんどが含まれているため、一般的な使用を除くすべてのカテゴリが選択されました。また、このようなサイトでは、[ユーザーにURLフィルタリングアラートの解除とWebサイトへのアクセスを許可する]オプションをオフにして、ユーザーが警告ウィンドウをスキップする機能を削除することも望まれます。

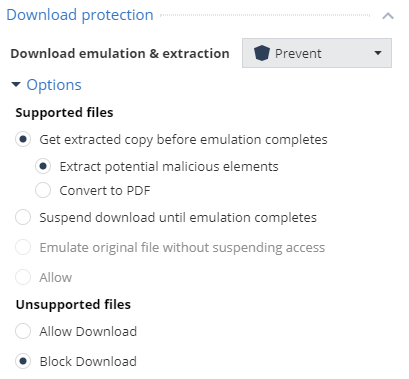

2.ダウンロード保護

注意すべき2番目のパラメーターは、ユーザーがチェックポイントエミュレーションでサポートされていないファイルをダウンロードする機能です。このセクションでは、標準の脅威防止ポリシーに対するセキュリティの強化について説明しているため、サポートされていないファイルのダウンロードを禁止するのが最善の方法です。

3.ファイル保護

また、ファイルを保護するための設定、特に定期スキャンのパラメーターと、強制スキャンを延期するユーザーの機能にも注意を払う必要があります。この場合、ユーザーの時間枠を考慮する必要があります。セキュリティとパフォーマンスの観点から、毎日強制スキャンの実行を構成することをお勧めします。時間はランダムに選択され(00:00から8:00)、ユーザーはスキャンを最大で延期できます。一週間。

4.アンチエクスプロイト

標準の脅威防止ポリシーの重大な欠点は、アンチエクスプロイトブレードが無効になっていることです。ワークステーションを悪用攻撃から保護するために、防止アクションでこのブレードを有効にすることをお勧めします。この修正により、CheckMeの再テストは、ユーザーの作業マシンの脆弱性を検出せずに成功します。

結論

要約すると、この記事では、標準の脅威防止ポリシーのコンポーネントについて理解し、さまざまな方法とツールを使用してこのポリシーをテストし、ユーザーのマシンのセキュリティレベルを上げるために標準ポリシーの設定を改善するための推奨事項についても説明しました。このシリーズの次の記事では、データ保護ポリシーの調査に進み、グローバルポリシー設定について説明します。

TSソリューションからのチェックポイントの材料の大規模な選択。SandBlast Agent Management Platformの次の出版物を見逃さないために、ソーシャルネットワーク(Telegram、Facebook、VK、TS Solution Blog、Yandex.Den)の更新に従ってください。