電子メールアドレスは、個人データを保護するための重要な要素です。多くの場合、他のユーザーアカウントにリンクされています。攻撃者は他人の電子メールを入手した後、ハッキングされたアカウントに関連付けられているサービスのパスワードを回復またはリセットすることができます。人が2要素認証(2FA)を使用しない場合、その人は実質的に無防備です。 2要素認証も万能薬ではありませんが、ここではサイバー犯罪者は追加の努力が必要になります。SIMカードを再発行するか、認証コードを傍受する必要があります。コードは通常SMSまたはオーセンティケーターアプリケーションを介して送信されるため、傍受の実装は困難です。

メールアカウントをハッキングするためのサービスを提供しているサイトの1つのスクリーンショット

とにかく、メールボックスをハッキングすることは要求されるサービスです。興味深いことに、それを注文するのはしばしば固い犯罪者ではなく、疑わしい配偶者や恋人です。夫または妻は、自分の半分のオンライン通信を知りたいだけなので、ハックを注文します。ビジネスの競合他社もこの機会を利用しています。結局のところ、ハッキングが成功すれば、対戦相手の秘密にアクセスできるようになります。

情報セキュリティ用語でメールボックスをハッキングすることは、「標的型」または「標的型」攻撃と見なされます。 NSAやGRUなどの州の諜報機関はそのようなことに取り組んでいますが、単なる定命の者のためのサービスのブラックマーケットもあり、手頃な料金で任意のボックスで休憩を注文できます。これはハックフォーハイヤー市場です。ロシア連邦では、欧米諸国とは異なり、そのようなささいな犯罪は刑事責任を負わないため、活発に繁栄しています。

その人気にもかかわらず、この市場のインフラストラクチャはよく理解されていません。これらのハッカーがどのように機能し、どれだけの脅威をもたらすかについてはほとんど知られていません。しかし、詳細は徐々に明らかになっています。たとえば、カリフォルニア大学サンディエゴ校のAriana Mirianは、比較的小規模な市場調査を実施しました。公開された結果 会議「WWW'19:The World Wide WebConference」および科学雑誌「Communicationsofthe ACM」(2019年12月、Vol。62No. 12、32〜37ページ、doi:0.1145 / 3308558.3313489)で。

このサービスの費用はいくらですか?

プロジェクトチームは、27の小売電子メールハッキングサービスを特定して調査しました。ほとんどのサービスはロシア語で宣伝されていました。サービスコスト-1つのアカウントで23ドルから500ドル。最も安価な方法は、ロシアのプロバイダーのボックスにアクセスすることです。欧米のものはより高価であり、FacebookとInstagramのアカウントをハッキングすることはYahooとGmailより少し安いでしょう。

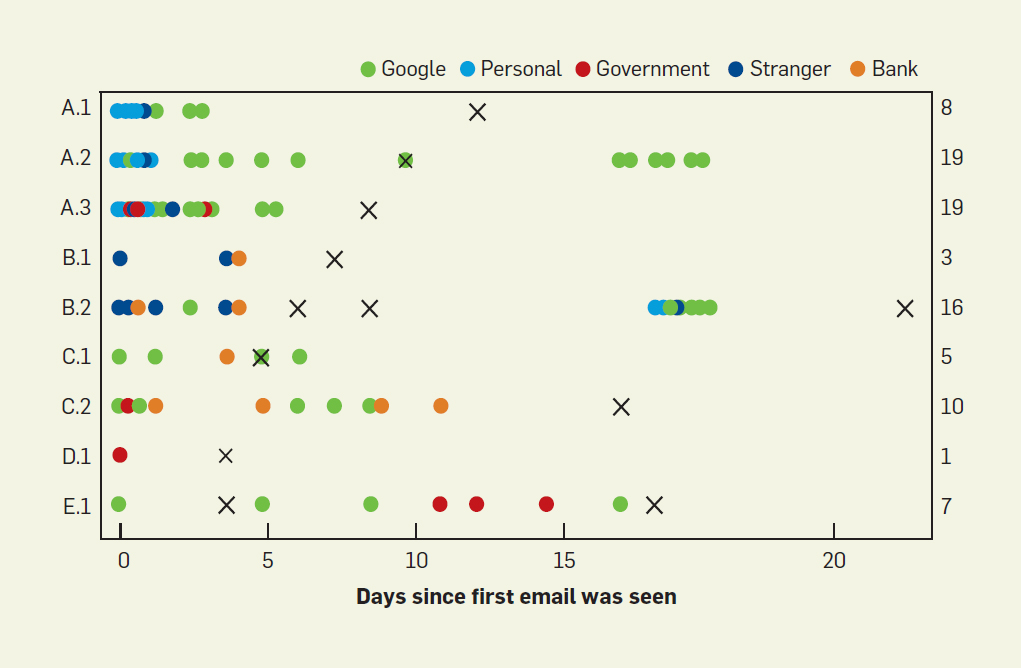

メールボックスとアカウントをハッキングするための価格。イラスト:カリフォルニア大学サンディエゴ

メールボックスとアカウントをハッキングするための価格。イラスト:カリフォルニア大学サンディエゴ

ダミーアカウントを使用して、アリアナミリアンは加害者に連絡し、ダミーの「犠牲者」のアカウントを破るように命じました。各アカウントで2要素SMS認証が有効になりました。

実験技術

実験はよく考えられていました。調査に関係する各電子メールボックスは、エンロン電子メールデータベースから記入されました。さらに、プロジェクトの参加者は、被害者が所有または勤務している中小企業を宣伝するWebページを作成しました。

ドメインは、各ダミーの履歴を提供するためにオークションにかけられました。このWebページは、WHOISデータベースを介して、被害者の電子メールアドレス、および架空のパートナーの電子メールアドレスにリンクされていました。一般に、研究者はすべての攻撃ベクトルを識別するために高品質の「トラップ」を考えて実装しました。

さらに、ハッカーが攻撃に使用するかどうかを確認するために、被害者ごとにFacebookページが作成されました。被害者のWebページを示すプロファイル(ビジネス広告など)を除いて、Facebookページのすべての要素は非公開でした(サードパーティはこれらの要素を見ることができません)。

各メールボックスのアクティビティは自動的にログに記録されました。 Googleの助けを借りて、被害者のGoogleアカウントでのログインアクティビティのログを取得することができました。これらのログには、アカウントとIPアドレスへのログインの試行、ブルートフォースの試行、および疑わしいログイン試行の場合の2要素認証のアクティブ化が記録されます。

最後に、各「犠牲者」のサイトへのすべてのネットワークトラフィックが分析されました。攻撃者がFacebookページからサイトにアクセスした場合、これはトラフィックレコードに反映されました。

アカウントをハッキングしようとしたハッカーの行動は、数週間追跡されました。実際、「クラッカー」の中には、支払いをして何もしなかった一般的な詐欺師であることが判明しました。他の人は事後に支払いをしました、すなわち、彼らは成功したハッキングの場合にお金を受け取ることに同意しました。しかし、彼らでさえ、その任務を受け取っても何もしませんでした。研究者たちはまた、電子メールをハッキングするためのサービスの「クライアントとの連携」が非常に不十分に構成されていることにも注目しています。誰かが要求にまったく応答しない、誰かが応答するが、長い遅延があります。

結果

27人のハッカーのうち5人だけが、顧客が設定したタスクの条件を満たし始めました。

実験とログにより、攻撃者がアカウントをハッキングするために使用するアクションのスキームを調査することができました。ハッカーがタスクを引き受けた5つのケースのそれぞれで、アカウントの取得は「成功」で終了しましたが、それは研究者の支援があった場合のみでした。

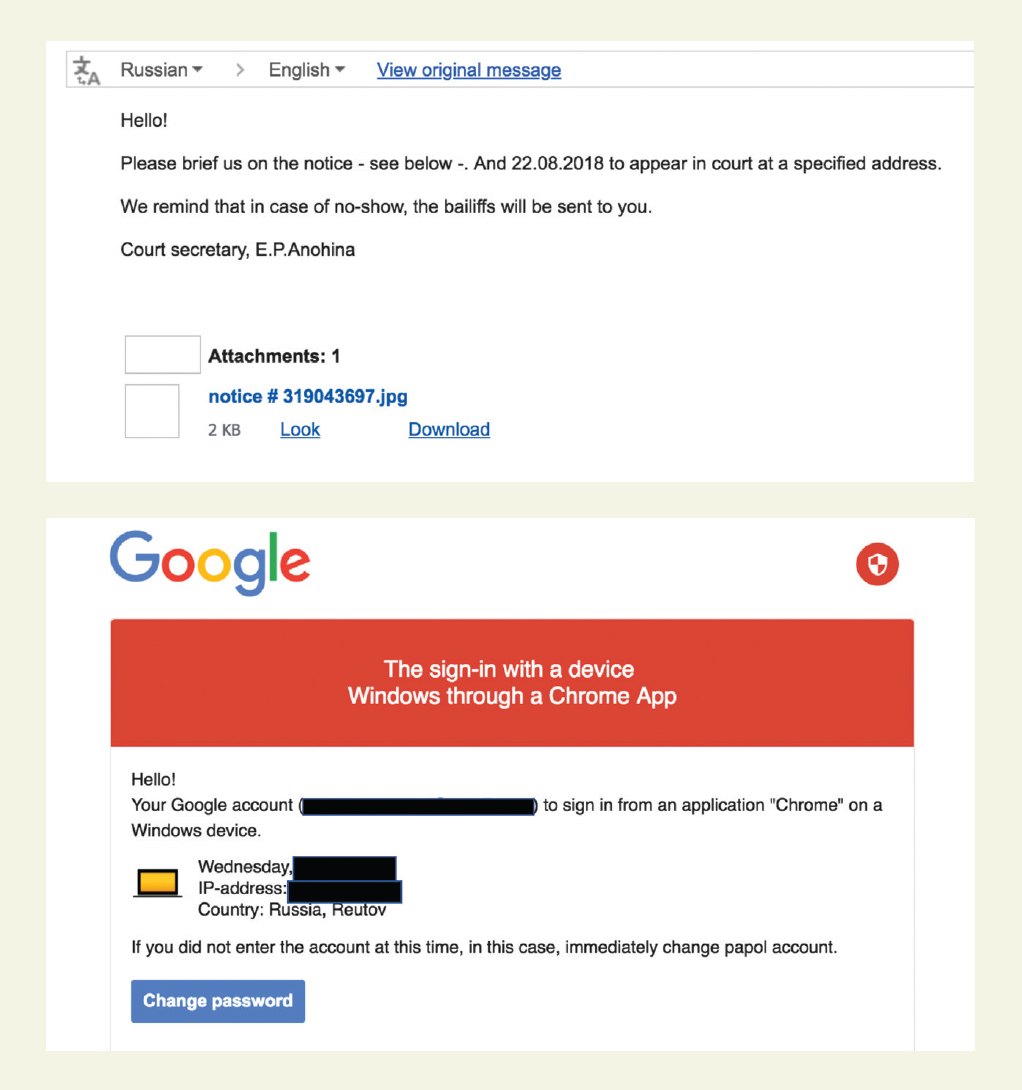

攻撃者は何らかの形で「犠牲者」をフィッシングページに導き、そこでアカウントからパスワードまたは2要素認証コードを入力する必要がありました。プロジェクト参加者はだまされたユーザーとして行動し、必要なすべてのデータを入力しました。その後、ハッカーは元気に彼らの成功を報告しました。

興味深いことに、雇われたサイバー犯罪者がアカウントをブルートフォースしようとしたことはなく、Facebookアカウントやパートナーの電子メールへの呼び出しもありませんでした。加害者の5人に1人が、悪意のある実行可能ファイルを被害者にメールで送信しました。残りは主な攻撃ベクトルとしてフィッシングを使用しました。

すべての攻撃は、評判の良い組織または人物からのおとりの手紙から始まりました。これは犠牲者を落ち着かせ、必要な行動に導くはずでした-フィッシングリソースへのリンクをクリックします。攻撃者は、被害者の知人、大銀行、見知らぬ人、政府機関、Googleなど、さまざまなダミーの人物を使用しました。画像またはフィッシングリンクがメールに添付されました。

上の図に示すように、攻撃者は平均して25日以内にさまざまな口実を使用して10個のメッセージを送信しました。最も人気のあるトリックは、Googleの手紙を偽造することです。次に、パートナーからの手紙と見知らぬ人からの偽のメールが続きます。

フィッシングリンクをクリックすると、被害者はGoogleアカウントのログインページのようなランディングページに移動します。パスワードを入力すると、2FAコードの入力を求めるページが開きます。アカウントにアクセスしたすべてのハッカーは、フィッシングで望んだことを達成しました。特に複雑なテクニックや高度な攻撃はありませんでした。

サイバー犯罪者の犠牲にならないようにする方法

被害者が怠慢でフィッシングリンクをたどると、メールボックスがハッキングされる可能性があります。緊急の必要性や多額の報酬が必要な専門家は、フィッシングなしでアカウントをハッキングできる可能性がありますが、調査中、そのような方法は使用されませんでした。もちろん、ここではサンプル自体はそれほど大きくありませんでした。

あなた自身とあなたの家族をそのような攻撃から保護するために、専門家は2FAにUSBハードウェアセキュリティドングルを使用することを推奨し、注意することをお勧めします-これは標準的な推奨事項です。

ユーザーとメールサービスプロバイダーを保護するための措置を講じます。Googleは、ユーザーログイン用の追加のヒューリスティックを導入しました。自動ログイン試行も検出され、ブロックされます。ちなみに、Googleによるこれらの行動の後、以前に研究者から連絡を受けた2つのハッキングサービスは、サービスの価格を2倍にしました。