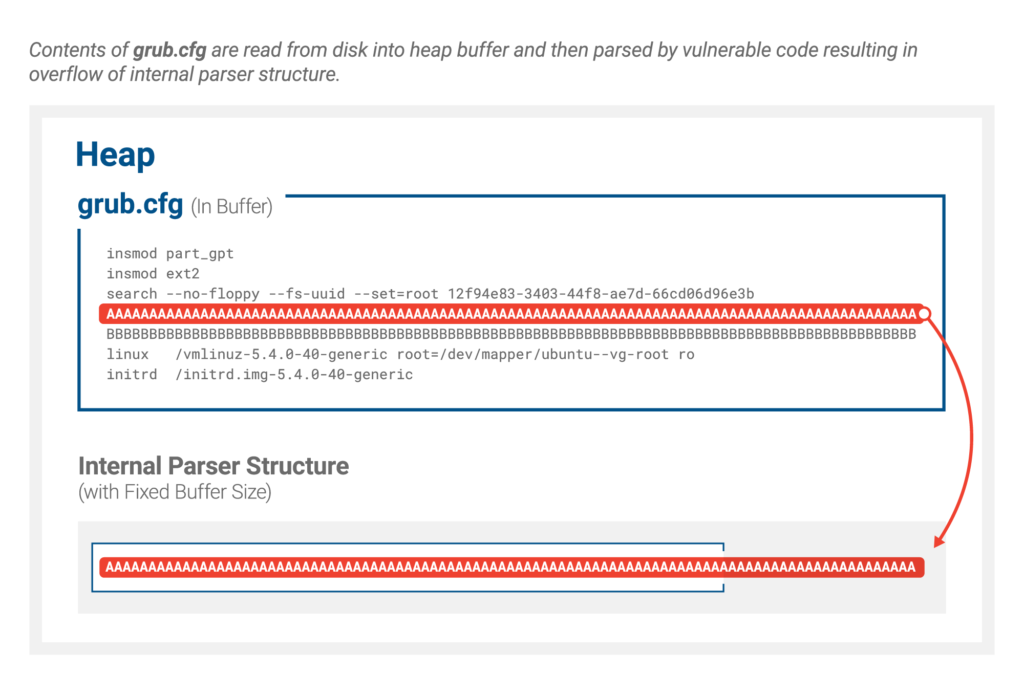

脆弱性の技術的特徴は、Eclypsiumレポートで十分に詳細に説明されています(ただし、悪用の例はありません)。テキスト構成ファイルを解析するためのGrub2コードは、入力文字列が長すぎる場合の状況を処理します。コードにエラーがあると、とにかくデータがロードされ、バッファがオーバーフローする可能性があります。この場合、より重要なのは脆弱性ではなく、その結果です。以前は、保護されていないバージョンのGrub(構成エラーのため)をいわゆるUEFI失効リストに追加する必要がある状況がありました。-更新されたシステムが実行を拒否するシムのリスト。このリストは、何らかの方法で特定のシステムに配信する必要があります。これは、ハードウェアベンダー、またはオペレーティングシステムの開発者、たとえば、Linuxシステムを含むブートコードの認証を担当するMicrosoftなどが行うことができます。早い段階で適用された更新に誤りがあると、コンピューターまたはサーバーが完全に動作不能になる可能性があります。

言い換えれば、新たに発見された脆弱性をカバーするGrubアップデートは、問題を修正するのに十分ではありません。関連するシムをUEFI失効リストに追加して、古いバージョンのGrub2が実行されないようにする必要があります。 Eclypsiumによると、80を超える中間ブートローダーをブロックする必要があります。これにより、更新が特定のバージョンのUEFIを備えた特定のマザーボードに到達した場合に、任意のコードを実行する可能性がすでに排除されます。ちなみに、この脆弱性は一般的なプラットフォームに依存しないコードで見つかったため、arm64アーキテクチャ上のデバイスも影響を受けます。

さらに、コンピューターまたはサーバーの災害復旧システムを更新する必要があります。そうしないと、復旧ツールが将来機能しなくなる可能性があります。 Grubパッチ、新しい中間ローダー、および失効リストの更新の両方をテストする必要があります。単純なGrub2の更新でさえ、すでに問題を引き起こしています。RHSA -2020のバグ修正をインストールした後のCentOSを実行しているサーバーの動作不能に関するHabréのレポートを参照してください:3216この脆弱性をカバーします。問題の解決には長い時間がかかります。そのため、Grub2コードで同様の脆弱性がチェックされたため、このプロセスを数回実行する必要はありません。一方では、この脆弱性は今のところ本当の危険をもたらしません。一方、ソフトウェアとハードウェアの開発者間の相互作用の複雑なメカニズムが含まれています。この場合、これは避けられません。セキュリティは結果ではなくプロセスであるという従来の知恵の良い確認。

他に何が起こったのか

Garminは、前のダイジェストで詳述した独自のインフラストラクチャへの攻撃の結果に対処しています。 8月3日の時点で、FlyGarminを含むGarminAviationサービスは完全に復元されました。同社のスマートウォッチ用のGarminConnectクラウドサービスの機能が部分的に復元されました。ウェブサイトBleepingComputerは、再び匿名の情報源を引用しており、ランサムウェアのトロイの木馬の影響を受けたデータを復号化するための鍵を受け取ったと報告しています。どの程度正確かは明確ではありませんが、ここではいくつかの可能なオプションがあります。 Kaspersky Labの専門家は、Garminを攻撃した(おそらく)WastedLockerサンプルの詳細な分析を公開しました。

別の主要な強奪攻撃旅行会社CWTで発生しました。攻撃者は450万ドルの身代金を要求しています。

米国では、7月中旬に数十のTwitterアカウントをハッキングした容疑者が逮捕されました。泥棒は不注意のおかげですぐに特定されました。たとえば、ハッカーフォーラムと暗号通貨交換で1つの電子メールアドレスが使用され、フォーラムのハッキングにより、アカウントを実際のIPに関連付けることができました。詳細については、ZDNetの出版物とHabréをご覧ください。Grandstream VoIPアダプターの

脆弱性により、準備されたSIPパケットの使用を含め、初期構成段階でハッキングされる可能性があります。

ズームを閉じましたクラッキングパスワードが電話会議にアクセスすることを可能にする「幼稚な」脆弱性。Zoomのパスワードは6桁で、入力の試行回数に制限はありません。会議ID(通常は一定)しかわからないため、力ずくで解読される可能性があります。任意のコードを実行する機能を備えたWordpressを実行しているサイトのコメントを処理するために、wpDiscuzプラグインに

新しい10ポイントの脆弱性が見つかりました。7万のサイトが影響を受けました。