最も一般的なタイプの攻撃の1つは、非常に優れたプロセスの下で、ツリー内に悪意のあるプロセスを生成することです。実行可能ファイルへのパスが疑わしい場合があります。多くの場合、マルウェアはAppDataまたはTempフォルダーを使用しますが、これは正規のプログラムでは一般的ではありません。一部の自動更新ユーティリティはAppDataで実行されると言っても過言ではないため、起動場所を確認するだけでは、プログラムが悪意のあるものであると主張するのに十分ではありません。

正当性の追加の要素は暗号署名です。多くの元のプログラムはベンダーによって署名されています。疑わしい起動項目を識別する方法として、署名がないことを使用できます。しかし、繰り返しになりますが、盗まれた証明書を使用して自分自身に署名するマルウェアがあります。

MD5またはSHA256暗号ハッシュの値を確認することもできます。これは、以前に検出されたマルウェアに対応している可能性があります。プログラム内の署名を確認することにより、静的分析を実行できます(Yaraルールまたはアンチウイルス製品を使用)。そして、動的分析(安全な環境でプログラムを実行し、そのアクションを追跡する)とリバースエンジニアリングがあります。

悪意のあるプロセスの兆候がたくさんある可能性があります。この記事では、Windowsで対応するイベントの監査を有効にする方法を説明し、組み込みのInTrustルールが疑わしいプロセスを特定するために依存している兆候を分析します。InTrustはCLMプラットフォームです さまざまなタイプの攻撃に対する何百もの事前定義された応答がすでに含まれている非構造化データを収集、分析、および保存するため。

プログラムが起動されると、コンピューターのメモリにロードされます。実行可能ファイルには、コンピューター命令と補助ライブラリー(* .dllなど)が含まれています。プロセスがすでに実行されている場合、追加のスレッドを作成できます。スレッドを使用すると、プロセスでさまざまな命令セットを同時に実行できます。悪意のあるコードがメモリに侵入して起動する方法はたくさんありますが、そのうちのいくつかを見てみましょう。

悪意のあるプロセスを起動する最も簡単な方法は、ユーザーに直接(たとえば、電子メールの添付ファイルから)起動させ、コンピュータの電源がオンになるたびにRunOnceキーを使用して起動することです。これには、トリガーベースのレジストリキーにPowerShellスクリプトを格納する「ファイルレス」マルウェアも含まれます。このシナリオでは、PowerShellスクリプトは悪意のあるコードです。

悪意のあるソフトウェアを明示的に実行する場合の問題は、それが既知のアプローチであり、簡単に検出されることです。一部のマルウェアは、別のプロセスを使用してメモリ内で実行を開始するなど、より微妙なことを行います。したがって、プロセスは、特定のコンピューター命令を実行し、実行する実行可能(.exe)ファイルを指定することにより、別のプロセスを作成できます。

ファイルは、フルパス(たとえば、C:\ Windows \ system32 \ cmd.exe)または不完全なパス(たとえば、cmd.exe)を使用して指定できます。元のプロセスが安全でない場合、不正なプログラムを実行できます。攻撃は次のようになります。プロセスはフルパスを指定せずにcmd.exeを起動し、攻撃者はcmd.exeをそのような場所に配置して、プロセスが正当なパスの前に開始するようにします。悪意のあるプログラムを起動した後、元のプログラムが正常に動作し続けるために、正当なプログラム(C:\ Windows \ system32 \ cmd.exeなど)を起動できます。

以前の攻撃のバリエーションは、正当なプロセスへのDLLインジェクションです。プロセスが開始すると、その機能を拡張するライブラリを見つけてロードします。攻撃者はDLLインジェクションを使用して、正当なライブラリと同じ名前とAPIで悪意のあるライブラリを作成します。プログラムは悪意のあるライブラリをダウンロードし、次に正当なライブラリをダウンロードし、必要に応じてそれを呼び出して操作を実行します。悪意のあるライブラリは、適切なライブラリのプロキシとして機能し始めます。

悪意のあるコードをメモリに配置する別の方法は、すでに実行されている安全でないプロセスにコードを挿入することです。プロセスは、さまざまなソースから入力を受け取ります。つまり、ネットワークまたはファイルから読み取ります。彼らは通常、入力が正当であることを確認するためにチェックします。ただし、一部のプロセスは、命令の実行時に適切に保護されていません。このような攻撃では、ディスク上にライブラリや悪意のあるコードを含む実行可能なファイルはありません。悪用されるプロセスとともに、すべてがメモリに保存されます。

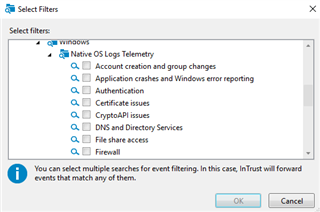

次に、Windowsでそのようなイベントの収集を有効にし、そのような脅威に対する保護を実装するInTrustのルールを使用して有効にする方法を理解しましょう。まず、InTrust管理コンソールからアクティブ化します。

このルールは、Windowsのプロセス追跡機能を使用します。残念ながら、そのようなイベントのコレクションが含まれていることは明らかではありません。変更するグループポリシー設定は3つあります。

[コンピューターの構成]> [ポリシー]> [Windowsの設定]> [セキュリティの設定]> [ローカルポリシー]> [監査ポリシー]> [監査プロセスの追跡

]コンピューターの構成> [ポリシー]> [Windowsの設定]> [セキュリティの設定]> [詳細な監査ポリシーの構成]> [監査ポリシー]> [詳細な追跡]>プロセス作成の監査

コンピュータ構成>ポリシー>管理用テンプレート>システム>プロセス作成の監査>プロセス作成イベントにコマンドラインを含める

有効にすると、InTrustルールで未知の脅威を検出できます。疑わしい行動を示すもの。たとえば、次のように識別できますここで説明するDridexマルウェア。 HP Bromiumプロジェクトのおかげで、このような脅威がどのように機能するかがわかります。

Dridexは、一連のアクションでschtasks.exeを使用して、スケジュールされたタスクを作成します。コマンドラインからこの特定のユーティリティを使用すると、非常に疑わしい動作と見なされます。同様に、ユーザーフォルダを指すパラメータまたは「netview」または「whoami」コマンドと同様のパラメータを使用してsvchost.exeを起動します。対応するSIGMAルールのスニペットを次に示します。

detection:

selection1:

CommandLine: '*\svchost.exe C:\Users\\*\Desktop\\*'

selection2:

ParentImage: '*\svchost.exe*'

CommandLine:

- '*whoami.exe /all'

- '*net.exe view'

condition: 1 of themInTrustでは、すべての疑わしい動作が1つのルールに含まれます。これは、これらのアクションのほとんどが特定の脅威に固有のものではなく、複雑な場所で疑わしいものであり、99%のケースで完全に高貴な目的ではないためです。このアクションのリストには、以下が含まれますが、これらに限定されません。

- カスタム一時フォルダなど、通常とは異なる場所から実行されるプロセス。

- 疑わしい継承を伴うよく知られたシステムプロセス-一部の脅威は、システムプロセスの名前を使用して見過ごされようとする場合があります。

- ローカルシステムの資格情報または疑わしい継承を使用する場合の、cmdやPsExecなどの管理ツールの疑わしい実行。

- — - , :

— vssadmin.exe;

— WMI. - .

- , at.exe.

- net.exe.

- netsh.exe.

- ACL.

- BITS .

- WMI.

- .

- .

組み合わせたルールは、RUYK、LockerGoga、その他のランサムウェアウイルス、マルウェア、サイバー犯罪ツールキットなどの脅威を検出するのに非常に効果的です。このルールは、誤検知を最小限に抑えるために、実稼働環境でベンダーによって検証されています。そしてSIGMAプロジェクトのおかげで、これらの指標のほとんどは最小数のノイズイベントを生成します。

なぜならInTrustでは、これは監視ルールであり、脅威への対応として応答スクリプトを実行できます。組み込みのスクリプトの1つを使用するか、独自のスクリプトを作成すると、InTrustが自動的に配布します。

さらに、イベントに関連するすべてのテレメトリ(PowerShellスクリプト、プロセス実行、スケジュールされたタスク操作、WMI管理アクティビティ)を確認し、セキュリティインシデントの事後分析に使用できます。

InTrustには他にも何百ものルールがあり、そのうちのいくつかは次のとおりです。

- ダウングレードPowerShell攻撃を特定する-誰かが故意に古いバージョンのPowerShellを使用した場合 古いバージョンには、何が起こっているのかを監査する機能がありませんでした。

- 高特権ログオン検出-特定の特権グループのメンバーであるアカウント(ドメイン管理者など)が、偶然またはセキュリティインシデントのためにワークステーションにインタラクティブにログオンした場合。

InTrustは、事前定義された検出および応答ルールの形式で最良のセキュリティプラクティスを可能にします。また、動作が異なると思われる場合は、ルールの独自のコピーを作成して、必要に応じて構成できます。当社のウェブサイトのフィードバックフォームから、パイロットの申し込みを送信したり、一時ライセンス付きの配布物を受け取ったりすることができます。Facebookのページを

購読すると、短いメモや興味深いリンクが公開されます。情報セキュリティのトピックに関する他の記事を読んでください:InTrustがRDPを介して失敗した認証試行の頻度を減らすのにどのように役立つかランサムウェア攻撃の検出、ドメインコントローラーへのアクセスの取得、およびこれらの攻撃への抵抗の試み

Windowsワークステーションのログから取得するのに役立つもの(人気の記事)

プライヤーとテープなしでユーザーのライフサイクルを追跡し、

誰がそれをしましたか?情報セキュリティ監査を自動化します

SIEMシステムの所有コストを削減する方法と中央ログ管理(CLM)が必要な理由