紙以外のセキュリティ

アナリストが情報を収集して処理していることは容易に推測できます。ポジティブテクノロジーズの情報セキュリティアナリストの日常業務は、コンサルティングプロジェクトの結果に基づいてレポートとプレゼンテーションを作成することです。そのようなプロジェクトの中には:

- 浸透試験(ペンテスト)、

- 赤チーム対青チームのサービス、

- Webおよびモバイルアプリケーションのセキュリティ分析、

- 銀行システム(RBS、ATM、支払い端末)のセキュリティの分析、

- 電気通信ネットワークのセキュリティ分析、

- 産業用制御システムのセキュリティ分析、

- サイバーインシデントの調査。

このリスト(そしてこれはすべての分野からはほど遠い)は、アナリストが同時にさまざまなトピックに没頭し、常に知識を向上させる必要があることを明確に示しています。そのため、この作業を「紙」のセキュリティと比較するのは誤りです。アナリストが作成するすべてのレポートは、実用的なコンポーネントを中心にしています。

例えば、当社はここ数年、日本企業の情報セキュリティレベルの向上に貢献してきました。アナリストは、東京のお客様のサイトで行われる一連のプロジェクトに積極的に関わっています。アナリストの仕事には、詳細なレポートを作成するだけでなく、プロジェクトの結果に関連するすべての問題について顧客に相談することも含まれます。アナリストは、特定された脆弱性がサイバー犯罪者によってどのように、どのような条件下で悪用される可能性があり、どのような攻撃が発生する可能性があるかを説明します。さらに、彼は何とか自分の視野を広げ、営業時間後に東京を旅しました。

アナリストの作業の結果は、同じタイプの規制やポリシーではなく、定型化されたドキュメントでも、脅威や違反者の理論モデルでもありません。これは、インターネットからローカルネットワークに侵入し、事業会社のITシステムを攻撃する実際の方法の説明です。簡単な例を見てみましょう。

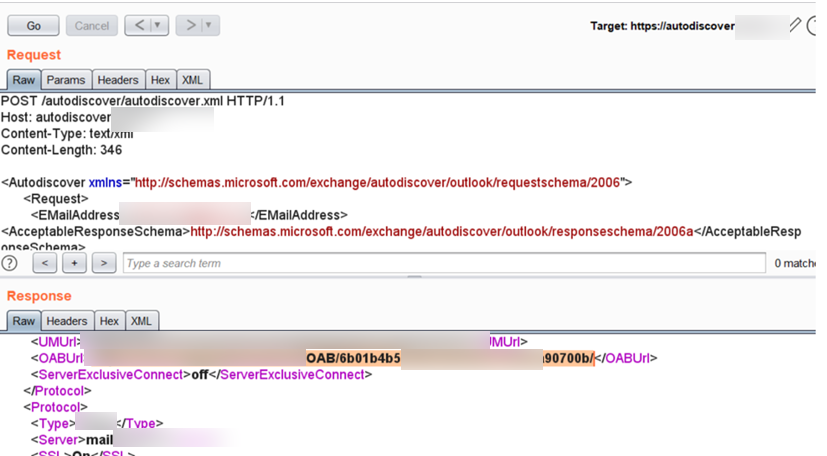

図1.ペンテスターから受信したデータの例

図1のように、攻撃の確認としてペンテスターからスクリーンショットを受け取った後、アナリストは、会社のアドレス帳を見つけて、WebバージョンのOutlookから従業員のすべての電子メールアドレスをダウンロードしようとしたことに気付きます。彼はレポートの中で、攻撃の全過程、攻撃を実行することを可能にしたセキュリティ上の欠陥、およびこれらの欠陥を排除するための推奨事項、または保護のための補償手段について説明しています。原則として、このような攻撃の次の段階は、受信したアドレスのパスワードの選択です。

アナリストは、発見されたすべての脆弱性と侵入テスターが使用する手法を詳細に分析します。つまり、各脆弱性がどのように悪用されるか、脆弱性とは何か、攻撃を実行するために使用されるツールとその防止方法を十分に理解している必要があります。もちろん、彼はレポートにこれを正しく記述し、推奨事項を説明して、顧客側の専門家が問題を簡単に理解して排除できるようにする必要があります。

サイバーセキュリティとビジネスの間

ある意味で、アナリストの仕事は、ドラフトを受け取って最終的なドキュメントを作成するテクニカルライターの仕事に似ています。しかし、これは仕事の一部にすぎません。プロジェクト活動の一環として、アナリストは常に技術スペシャリストと連絡を取り、発見された脆弱性について話し合い、攻撃のすべての詳細を明らかにします。これにより、彼は問題の技術的本質を十分に把握できるため、レポートで可能な限り詳細にそれを明らかにすることができます。

アナリストは、技術的および「ビジネス」のあらゆるレベルで浸透テストの結果を提示できる必要があります。テクニカルレポートを使用すると、情報セキュリティ管理者は脆弱性を排除できますが、そのようなドキュメントは管理者には完全に理解できません。 CEOは、200ページのドキュメントに貴重な時間を無駄にせず、情報セキュリティの用語を掘り下げようとします。たとえば、大企業の会長が聞いていた場合、注文処理におけるSQLインジェクションとCSRFについてどのように話しますか?

また、アナリストは、攻撃の可能性が個々のシステムのパフォーマンスにどのように影響するか、およびこれがビジネスにどのようなリスクをもたらす可能性があるかを理解する必要があります。これが、経営陣の前でプロジェクトを擁護したり、短いプレゼンテーションと1ページの再開を準備したりするために、アナリストが定期的に採用される理由です。アナリストが大臣のためにサイバー事件の結果に関する短い報告書を作成した場合さえありました。言うまでもなく、そのような文書には特別なアプローチが必要です。

ジャーナリストとの研究とコミュニケーション

仕事の別の部分があります-研究。プロジェクトで得られた知識は、既存のITシステムに対して実際に実装された攻撃に基づいているため、独特です。アナリストはそのような知識の管理者になります。

ペンテストを実施する技術スペシャリストが1つの選択された作業領域に没頭していて、彼のタスクの範囲が非常に典型的である場合、アナリストは定期的に多くの多様なプロジェクトに接続します。つまり、業界のコンテキストにおける情報セキュリティのレベルの全体像を把握しています。彼は、システムのタイプに応じて、どの脆弱性がより一般的であるか、どの企業で保護がより悪いか、どの攻撃手法が最も関連性があるかを評価できます。

たとえば、最近、ロシアの企業に対する標的型攻撃に関する広範な調査を実施しました。その結果、4つの記事が作成され、クレジットおよび金融セクター、業界、燃料およびエネルギー複合施設、政府機関でロシアのビジネスを攻撃するサイバーグループがどのような戦術と手法を使用しているかが示されました。その少し前に、ダークウェブの地下フォーラムでサイバー攻撃用のさまざまなツールやサービスを売買する広告を分析し、犯罪者に対するそのような攻撃を組織するのにどれくらいの費用がかかるかを見積もりました。

私たちの他の研究は会社のウェブサイトで見つけることができます。

2. Positive Technologies

セキュリティ分析に関する大量の作業の結果も一般化して、情報セキュリティコミュニティ全体に非個人的な形で提示することができます。アナリストは、さまざまなポジティブテクノロジー部門の専門知識を結集し、会社のWebサイト、雑誌、新聞、ブログ、ソーシャルネットワーク、その他のメディアで公開される記事を書き、ウェビナーを実施し、会議で講演します。情報セキュリティの最も差し迫った問題をカバーし、関心のある聴衆が複雑な問題を理解するのを助けるために、アナリストはジャーナリストにコメントを与え、テレビやラジオでの生放送や記者会見に参加します。 Izvestia、Kommersant、RBC、RIA Novostiは、専門家の作業の結果を定期的にカバーする出版物のほんの一例です。このアプローチは、情報セキュリティの分野で最も興味深い傾向をコミュニティに伝え、情報セキュリティの人々の一般的なリテラシーを高めるのに役立ちます。

アナリストは市場でユニークです

大学や高度なトレーニングコースでは、それらはベースのみを提供します。アナリストは、仕事の過程で得た知識をそこに到達させることはできません。アナリストは、プロジェクトへの参加を通じて、知識の収集を絶えず開発し、補充しています。新しいプロジェクトはそれぞれ、新しい攻撃方法を学び、それらが実際にどのように実装されているかを確認する機会を提供します。さまざまなトピックに没頭することで、常に視野を広げることができます。これは、専門的に開発するまたとない機会です。

仕事で得た知識は他の職業にも応用できます。アナリストがペンテスト部門に異動した例があります。または、アナリストがコンサルティングプロジェクトマネージャーとして成功したとき。しかし、それどころか、データ分析に従事し、この分野で開発したい人もいます。

情報セキュリティのさまざまな分野の上級生と専門家が私たちのチームに来ました:セキュリティシステムのエンジニア-デザイナー、大学の学部の准教授、リバースエンジニア、セキュリティ製品の認証の専門家、個人データ保護の分野のコンサルティングの専門家。技術科学の候補者もいます。アナリストのトレーニングのレベルは、国際的な証明書によっても確認されます。当社の専門家は、OSCP、CISSP、CEHなどの証明書を持っています。

アナリストになる方法

この記事を読んだ後、私たちのチームに参加するためのすべての資質がすでにあり、私たちと一緒に成長したい場合は、履歴書をcareer@ptsecurity.comに送信してください。インタビューのために会います。自分の能力に自信がないが、侵入テストと脆弱性を理解している場合は、ジュニアポジションの成功候補を検討する準備ができています。スペシャリストの育成は、私たちの優先課題の1つです。