.Net Coreを 更新するたびに、Microsoftは、.Net Coreが、強力なデスクトップ、モバイル、クラウド、およびWebアプリケーションの開発に利用できる最も強力で用途が広く完全なフレームワークであることを証明します。デスクトップまたはモバイルアプリケーションとは異なり、Webアプリケーションはパブリックアドレスで実行されます。これが、Webアプリケーションのセキュリティが非常に重要である理由の1つです。Asp.Net Coreはセキュリティのベストプラクティスを念頭に置いて設計されていますが、Asp.NetCoreのリリースの前後に注意する必要のあるいくつかの脆弱性がまだあります。アプリケーション。

この記事では、Asp.Net CoreWebアプリケーションのいくつかのセキュリティギャップ とその可能なソリューションについて説明します。のが重要なのいくつか列挙してみましょうのためのセキュリティの考慮事項当社の.Net Coreアプリケーションを。

- ログインをより安全にする

- 暗号化された機密データのみを転送する

- 終了時にCookieをクリアすることを忘れないでください

- 常にSSLを使用する

- 機密データをデータベースに明示的に保存しないでください

- 監査証跡とロギングは非常に重要です

- 元の技術的エラーをエンドユーザーに公開しないでください

- クロスサイトスクリプティング(XSS)

- .NetCoreのバージョンを非表示にしてみてください

- クロスサイトリクエスト偽造(CSRF)

- LINQはSQLインジェクションから保護できます

- デシリアライズ中にチェックを追加する

- フレームワークとライブラリの最新バージョンを常に維持する

1.ログインをより安全にします

ログインページは、あらゆるアプリケーションの正面玄関です。管理パネルのようなアプリケーションを考えてみましょう。権限のない人がアプリケーションにアクセスした場合、その人はシステム全体を制御できます。したがって、最初のステップは常にログインをより安全にすることです。

アプリケーションのエントリポイントを保護するためのヒントを次に示します。

USE COMPLEX、アカウント

は使用しないでくださいユーザ名などの管理やパスワードなどの12345、または自分の名前や個人情報を。誰でもこの欠陥を利用することができ、ボットは信じられないほど短時間でそのような資格情報を取得することができます。ブルートフォースからあなたのロゴを

保護する

ブルートフォースは最も一般的なタイプの攻撃であり、さまざまなアルゴリズムを使用してブルートフォースのユーザー名とパスワードの組み合わせで構成されますログイン資格情報を推測するため。さらに、ログインを何度も試行するとサーバーが過負荷になり、アプリケーションの実際のユーザーにDoS(サービス拒否)とダウンタイムが発生する可能性があります。

ブルートフォース攻撃は、単純なユーザー名とパスワードを推測するのにかかる時間が短くなりますが、些細なブルートフォース攻撃を使用して複雑な組み合わせを推測することもできます。

では、Asp.Netアプリケーションをブルートフォース攻撃からどのように保護しますか?総当たり攻撃

を防ぐためのヒントを次に示します。

- ボットはまだcaptchaを処理できないため、ログインページでCaptchaを使用します。

- IP .

- , admin user, .

- , (A-Z a-z), (0-9) (!, @,., #, $,%, ^, &, * ..).

上記の推奨事項を実装する方法は?

上記のガイドラインは、初心者のAsp.Net Core開発者にとっては実装が難しいように思われるかもしれませんが、心配しないでください。ブルートフォース攻撃から作業を保護するのに役立つ優れたHackerSprayライブラリがあります。あなたがする必要があるのはそれを設定することです。常に.NETCOREIDを使用するAsp.NetCoreには、アプリケーションを保護するための多くの組み込みライブラリとツールがあります。承認には、セキュリティのベストプラクティスに従ってログインと登録を完全にカスタマイズできるMicrosoftのすばらしい実装もあります。

2.機密データを暗号化された形式でのみ転送する

確認のために、パスワードやクレジットカードの資格情報 などの機密情報をサーバーに明示的に送信しないでください。ハッカーは、サーバーに送信する前にデータを傍受することで、このデータを盗むことができます。

必ず使用するハッシュアルゴリズムのようなMD5やSHA256をパスワードとするために暗号化アルゴリズムなどのAESまたはDES使用して、たとえば、クライアント側でのjQueryを。

3.終了時にCookieをクリアすることを忘れないでください

Asp.Net Core アプリケーションにログインするとき、ユーザーがログアウトするまでユーザーのログインを維持するために、必要なデータをセッションに保存します。一部のアプリケーションでは、ユーザーがログインページでサインインしたままにすることを示すチェックボックスをオンにしたときに、セッションタイムアウトを設定しますが、設定しない場合もあります。

同時に、ログインしたユーザーを追跡するために、AspNetCore.SessionCookieがブラウザーに追加されます。

したがって、ログアウトするときは、ハッカーがいるため、アプリケーションによって作成されたCookieもブラウザから削除する必要があります。この情報を不正なログインに使用する可能性があります。これは、セッション固定攻撃とも呼ばれます。

4.常にSSLを使用する

SSLは、の略セキュア・ソケット・レイヤー。これは、暗号化し、非常に複雑なキーで、クライアントとサーバ間の通信を。Asp.Net CoreアプリケーションのStarup.csに、常に安全なCookieポリシーを使用する

ように指示するだけです。

5.機密データをデータベースに明示的に保存しないでください

ユーザーデータを保存するためのほとんどすべてのWebアプリケーションにはデータベースが必要です。データベースは、ほとんどの場合、ハッカーがこのユーザーデータを盗むために正確に攻撃します。したがって、パスワードや請求仕様などのユーザーの資格情報をデータベースに非常に詳細かつクリーンな方法で保存するとします。データベースへの不正アクセスを取得した人は誰でも、このデータを自分の利己的な目的に使用できることがわかりました。

したがって、常にハッシュまたは暗号化を使用して機密データをデータベースに保存してください。

6.監査証跡とロギングは非常に重要です

アプリケーションで何が起こっているかを把握するには、監査証跡またはアクティビティログが非常に重要です。誰かがログイン試行の失敗を多数生成した場合、管理者はそのことを通知する電子メールを受信する必要があります。

たとえば、ユーザーがアプリケーションユーザーの新しいインスタンスを作成する場合でも、既存のインスタンスの役割を変更する場合でも、そのすべてのアクションをAsp.netCoreアプリケーションのログに反映する必要があります。

7.元の技術的エラーをエンドユーザーに公開しないでください。

一部の例外は、アプリケーションに関する重要な情報を明らかにしたり、エンドユーザーに数行のコードを表示したりする場合があります。攻撃者は賢い人であり、例外によって提供された情報を使用してアプリケーションをハッキングすることができます。

したがって、アプリケーションを本番環境にデプロイする前に、すべてのタイプの例外についてユーザーにエラーを表示するページを作成し、アプリケーションのログにエラーを正しく保存したことを確認してください。

8.クロスサイトスクリプティング(XSS)

でXSS(クロスサイトスクリプティング)攻撃、ハッカーがユーザーの資格情報やその他の機密データを盗むために、入力フィールドを悪意のあるスクリプトを送信します。

アプリケーションに製品を追加するためのフォームがあるとしましょう。ハッカーは新しい製品を追加し、製品の説明フィールドにJavaScriptコードスニペットを挿入するだけです。アプリケーションがこの製品を製品ページに説明とともに表示すると、ハッカーの悪意のあるスクリプトも実行され、必要なデータを受信します。

以下の画像は、CloudflareのXSS記事で見つかりました。これにより、XSSをより簡単に送信できます。

では、Asp.NetCoreアプリケーションをクロスサイトスクリプト攻撃から保護するにはどうすればよいでしょうか。

次のヒントに従って、Webアプリケーションを保護できます。

- クライアント側とサーバー側の両方で正規表現を使用し、検証済みのデータのみをデータベースに保存します。

- Razorを使用したHTML暗号化は、このようなスクリプトの処理に役立ちます。

- XXSはURL暗号化でも実行できるため、URLパラメーターを確認し、UrlEncoderで暗号化します。

これは、XSSからアプリケーションを保護することに関するMicrosoftのすばらしい記事です。

9. .NetCoreバージョンを非表示にしてみてください

ブラウザから送信された要求に応答して受信するサーバーからの すべてのHTTP応答には、アプリケーションが開発されたバージョンに関する情報が常にあります。このような情報により、攻撃者は作業しやすくなり、時間を節約し、特定のバージョンの.Netを標的にすることができます。.Net Frameworkのバージョンに関する情報を非

表示にすることで、ハッカーにとってより多くの障害を作成し、作業をより困難にする必要があります。.NetCoreバージョンを非表示にする方法は次のとおりです。

- X-Powered-Byを応答ヘッダーから削除します。

- <a

href="https://www.nuget.org/packages/NWebsec.AspNetCore.Middleware/">NWebsec.AspNetCore.Middleware

AddServerHeader = falseサーバーを削除するために

インストールします:Kestrelヘッダー。

X-Poweredを削除できます-でこの単純なコードスニペットを使用することにより

web.config

<httpProtocol>

<customHeaders>

<remove name="X-Powered-By" />

</customHeaders>

</httpProtocol>10.クロスサイトリクエスト偽造(CSRF)

あなたは属性の目的を知っています

[ValidateAntiForgeryToken]あなたの中の.NetコアのWeb APIを?おそらくasp-antiforgery="true"、cshtmlファイル内のコードにも気づいたでしょうか。

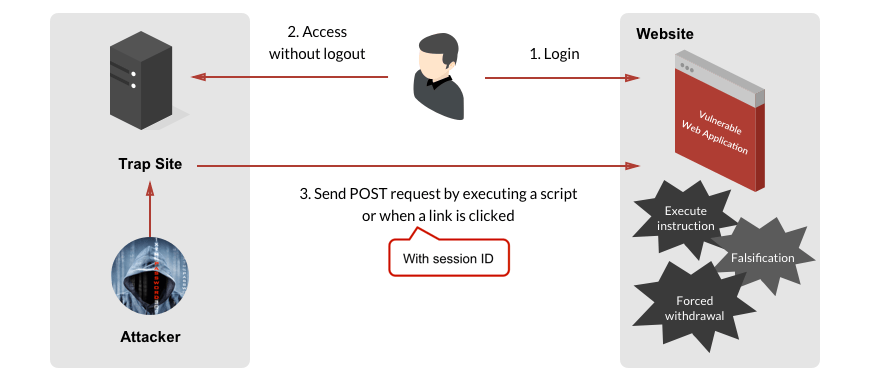

まず、CSRF(Cross-Site Request ForgeryまたはXSRF)を理解する必要があります。次に、上記のタグと属性の目的を理解しようとします。

銀行口座のeバンキングを使用して友達に送金しているとしましょう。突然、かわいいアバターを持った女性からFaceBookのリンクが届きます。このリンクを開くと、ここをクリックして$ 1000を獲得するように求められます..。クリックするだけで、ログインしてeバンキングの使用が許可されているため、この悪意のあるリンクはスクリプトを実行し、アカウントからハッカーのアカウントに送金します。

下の画像は、CSRFを明確に示しています。

アプリケーションをCSRFからどのように保護できますか?

asp-antiforgery="true"偽造防止トークンを作成し[ValidateAntiForgeryToken]、トークンが有効かどうかをサーバー側で確認し、クロスサイトリクエストの偽造からユーザーを保護します。

11.LINQはSQLインジェクションから保護できます

SQLインジェクションは、長年にわたってユーザーデータに害を及ぼすために最も一般的に使用されている手法の1つです。

このメソッドでは、ハッカーは入力フィールドにいくつかの条件付き文字または特殊文字を配置します。これにより、要求全体が変更されます。

これは、SQLインジェクションとは何かの良い例です。

Asp.Net CoreアプリケーションをSQLインジェクションから保護するにはどうすればよいですか?

ここにいくつかのヒントがあります:

- エンティティフレームワークコアを使用する

- 常にパラメータ化されたクエリを使用してください。

- サーバー側の入力を常に検証します。

- 保存された手順を使用します。

12.逆シリアル化中にチェックを追加します

デシリアル化は、オブジェクトをバイトのストリームに変換するプロセスであるシリアル化の反対です。シリアル化は常にサーバー側で実行され、オブジェクトを転送または保存します。アプリケーションで受信したデータをさまざまなソースから逆シリアル化します。

したがって、私たちは多くの有害な流れにさらされています。

アプリケーションを攻撃者から保護するには、逆シリアル化の前後にデータを検証する必要があります。

13.フレームワークとライブラリの最新バージョンを常に維持します

プロジェクトで使用されて いるフレームワークとライブラリは常に更新してください。攻撃者は常に脆弱性を見つけるため、プロジェクトで古いライブラリを使用しないでください。

プロジェクトで使用されているNuGetパッケージの更新を確認し、定期的に更新してください。

結論

何もありません100%安全な、しかし、我々はベストプラクティスに従うことによって、可能な限り安全なよう私たちのアプリケーションを作成する必要があります。がネットコアは、最も安全なプラットフォームの一つと考えられている、我々はまだ我々のアプリケーションでの活動を監視し、悪質な活動の場合には迅速な行動を取る必要があります。

私の記事を読んでいただきありがとうございます。Asp.NetCoreアプリケーションをより安全にすることを考えるきっかけになることを願っています。

下記のコメント欄にフィードバックを残していただければ幸いです。

ここにあなたが興味を持つかもしれないいくつかの記事があります:

コースの詳細