私たちは、ハッカーが検出を回避するために悪意のないハッキング手法に依存することがよくあることについて定期的に書いています。それらは、標準のWindowsツールを使用して文字通り「草の上で生き残る」ため、悪意のあるアクティビティを検出するためのアンチウイルスやその他のユーティリティをバイパスします。擁護者として、私たちは今、そのような巧妙なハッキング技術の悲惨な結果に対処する必要があります。適切に配置された従業員は、同じアプローチを使用してデータ(会社の知的財産、クレジットカード番号)を密かに盗むことができます。そして、彼が時間をかけてゆっくりと気づかれずに作業する場合、そのような活動を検出することは非常に困難ですが、適切なアプローチと適切なツールを使用すれば、それでも可能です。

一方で、オーウェルの1984年から直接ビジネス環境で働きたいと思う人はいないので、私は従業員をデモンストレーションしたくありません。幸いなことに、インサイダーの生活を非常に困難にする可能性のある実用的な手順やライフハックがいくつかあります。技術的なバックグラウンドを持つ従業員がハッカーによって使用するステルス攻撃方法を見ていきます。そしてもう少し、そのようなリスクを減らすためのオプションについて議論します-私たちは行動のための技術的および組織的オプションの両方を研究します。

PsExecの何が問題になっていますか?

エドワード・スノーデンは、当然かどうかにかかわらず、インサイダーデータの盗難の代名詞になっています。ちなみに、この投稿を見て、名声に値する他のインサイダーについても忘れないでください。 Snowdenが使用した方法について強調すべき重要な点の1つは、私たちの知る限り、彼は外部の悪意のあるソフトウェアをインストールしなかったことです。

それどころか、スノーデンは少しのソーシャルエンジニアリングを使用し、システム管理者としての立場を利用してパスワードを収集し、資格情報を作成しました。複雑なことは何もありません-mimikatz、man-in-the-middle攻撃、またはmetasploitはありません。

組織は常にスノーデン独自の立場にあるとは限りませんが、「放牧サバイバル」の概念から知っておくべき多くの教訓があります。検出できる有害なアクションを実行しないようにし、資格情報の使用には特に注意してください。この考えを覚えておいてください。

Psexecとそのいとこであるcrackmapexecは、数え切れないほどのペンテスター、ハッカー、および情報セキュリティブロガーに感銘を与えてきました。また、psexecをmimikatzと組み合わせると、攻撃者はクリアテキストのパスワードを知らなくてもネットワーク内を移動できます。

Mimikatzは、LSASSプロセスからのNTLMハッシュをインターセプトし、トークンまたは資格情報を渡します。これはいわゆるです。「ハッシュを渡す」攻撃--psexecで、攻撃者が別のユーザーに代わって別のサーバーにログオンできるようにします。その後、新しいサーバーに移動するたびに、攻撃者は追加の資格情報を収集し、利用可能なコンテンツを見つける能力の範囲を広げます。

私が最初にpsexecを使い始めたとき、それは私には魔法のように見えました-天才psexec開発者であるMark Russinovichのおかげで-しかし、私はそのノイズの多いコンポーネントについても知っています。彼は決して秘密ではありません!

psexecに関する最初の興味深い事実は、Microsoftの非常に複雑なSMBネットワークファイルプロトコルを使用していることです。 PsexecはSMBを使用して小さなバイナリを送信しますファイルをC:\ Windowsフォルダーに配置して、ターゲットシステムにファイルします。

次に、psexecは、コピーされたバイナリを使用してWindowsサービスを作成し、それを非常に「予期しない」名前PSEXECSVCで実行します。同時に、私が行ったように、リモートマシンを見ていると、実際にこれらすべてを見ることができます(以下を参照)。

Psexec名刺:「PSEXECSVC」サービス。SMBを介してC:\ Windowsフォルダーに配置されたバイナリファイルを起動します。

最後のステップとして、コピーされたバイナリはターゲットサーバーへのRPC接続を開き、制御コマンドを受け入れ(デフォルトでは-Windows cmdシェルを介して)、それらを実行し、入力と出力を攻撃者のホームマシンにリダイレクトします。この場合、攻撃者は、直接接続されている場合と同じように、基本的なコマンドラインを確認できます。

たくさんのコンポーネントと非常に騒々しいプロセス!

Psexecの洗練された内部プロセスは、数年前の最初のテストで私を困惑させたメッセージを説明しています。「PSEXECSVCを開始しています...」と続いてコマンドラインが表示される前に一時停止します。

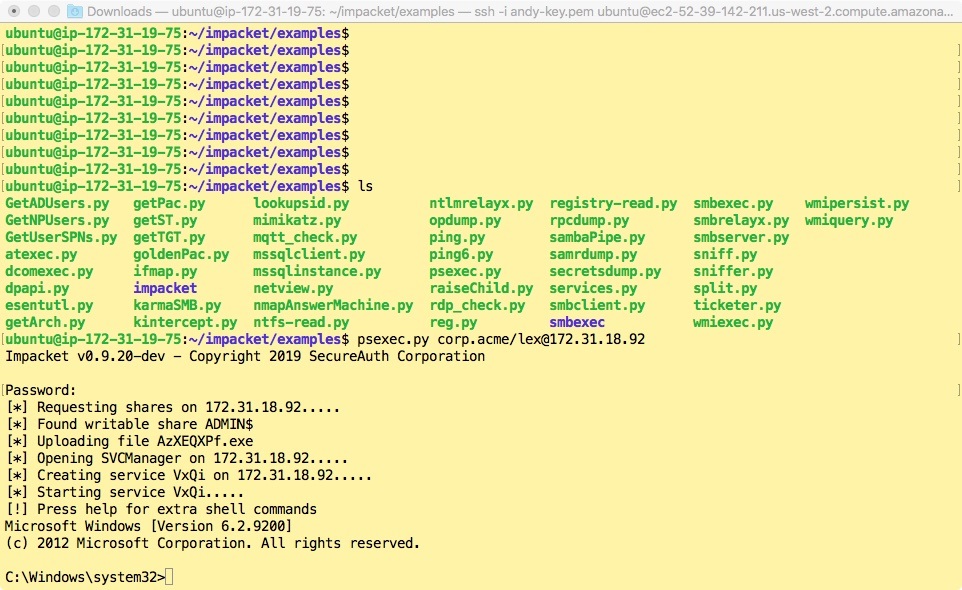

ImpacketのPsexecは、実際に内部で何が起こっているかを示しています。

当然のことながら、psexecは内部で多くの作業を行いました。より詳細な説明に興味がある場合は、こちらのすばらしい説明をご覧ください。

明らかに、psexecの本来の目的であるシステム管理ツールとして使用する場合、これらすべてのWindowsメカニズムのブーンという音に問題はありません。ただし、攻撃者にとっては、psexecは複雑さを生み出し、Snowdenのような慎重で狡猾なインサイダーにとっては、psexecまたは同様のユーティリティはリスクが大きすぎます。

そして、Smbexecが登場します

SMBは、サーバー間でファイルを転送する巧妙でステルスな方法であり、ハッカーは何世紀にもわたってSMBに直接侵入してきました。SMBポート445と139をインターネットに開くべきではないことを誰もがすでに知っていると思いますよね?

2013年のDefconで、Eric Milman(brav0hax)はsmbexecをリリースし、侵入テスターがステルスSMBハッキングを試すことができるようにしました。全体像はわかりませんが、Impacketはsmbexecをさらに洗練させました。実際、私のテストでは、GithubのPythonでImpacketからスクリプトをダウンロードしました。

psexecとは異なり、smbexecは回避します検出可能な可能性のあるバイナリファイルをターゲットマシンに転送します。代わりに、ユーティリティは、ローカルのWindowsコマンドラインを実行することにより、完全に草の外に住んでいます。

これは、攻撃側のマシンからSMBを介して特別な入力ファイルにコマンドを送信し、Linuxユーザーにはなじみのある複雑なコマンドライン(Windowsサービスなど)を作成して実行することです。つまり、ネイティブのWindows cmdシェルを起動し、出力を別のファイルにリダイレクトしてから、SMBを介して攻撃者のマシンに送り返します。

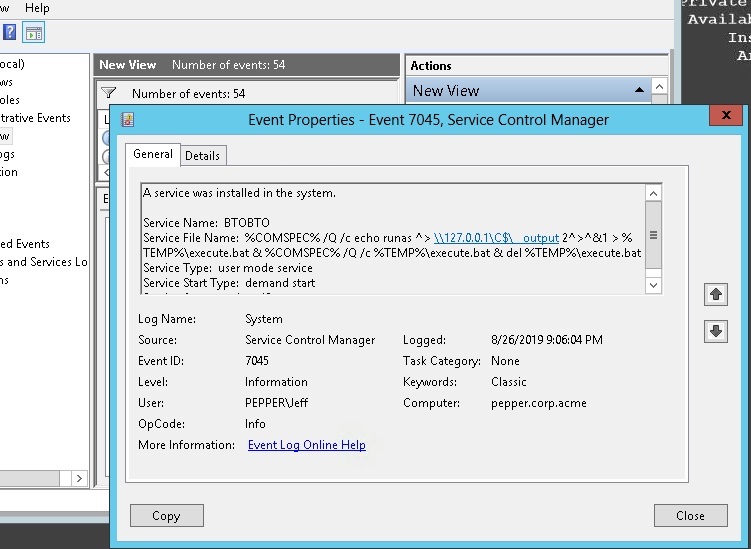

これを理解する最良の方法は、イベントログから取得できたコマンドラインを調べることです(以下を参照)。

これはI / Oをリダイレクトするための最良の方法ではありませんか?ちなみに、サービス作成のイベントIDは7045です。

psexecと同様に、すべての作業を実行するサービスも作成しますが、サービスは削除されます。コマンドの実行に1回だけ使用され、その後消えます。被害者のマシンを監視している情報セキュリティ担当者は、攻撃の明らかな兆候を検出できません。SMBがデータを転送する唯一の手段であるため、悪意のある実行可能ファイルがなく、永続的なサービスがインストールされておらず、RPCが使用されている証拠もありません。鮮やかさ!

同時に、攻撃者側から「疑似シェル」を利用でき、コマンドの送信から応答の受信までに遅延が発生します。しかし、これは攻撃者(すでに足場を持っているインサイダーまたは外部のハッカー)が興味深いコンテンツを探し始めるのに十分です。

ターゲットマシンから攻撃者のマシンにデータを出力するために、smbclientが使用されます。はい、これは同じSambaユーティリティですが、ImpacketによってPythonスクリプト用に変更されています。実際、smbclientを使用すると、FTP overSMB転送を密かに整理できます。

一歩下がって、それが従業員に何ができるかを考えてみましょう。私の架空のシナリオでは、ブロガー、金融アナリスト、または高給のセキュリティコンサルタントが仕事に個人用ラップトップを使用することを許可されているとしましょう。いくつかの魔法のプロセスの結果として、彼女は会社に腹を立て、「全力を尽くします」。ラップトップのオペレーティングシステムに応じて、ImpactのPythonバージョン、またはWindowsバージョンのsmbexecまたはsmbclientを.exeファイルとして使用します。

スノーデンのように、彼女は肩越しに覗いて別のユーザーのパスワードを知るか、幸運にもパスワードが記載されたテキストファイルに出くわします。そして、これらの資格情報を使用して、彼女は新しいレベルの特権でシステムを掘り下げ始めます。

DCCのハッキング:愚かなミミカッツは必要ありません

以前のペンテストの投稿では、mimikatzをよく使用しました。これは、資格情報を傍受するための優れたツールです。NTLMハッシュや、ラップトップ内に隠されて使用されるのを待っているクリアテキストのパスワードですらあります。

時が変わった。監視ツールは、mimikatzの検出とブロックに優れています。情報セキュリティ管理者は、パスハッシュ攻撃(以下、PtHと呼びます)に関連するリスクを軽減するためのより多くのオプションも取得しています。

では、mimikatzを使用せずに追加の資格情報を収集するには、賢い従業員は何をする必要がありますか?

Impacketはと呼ばれるユーティリティが含まsecretsdumpをドメイン資格情報キャッシュ(略してDCC)から資格情報を取得します。私の知る限り、ドメインユーザーがサーバーにログインしても、ドメインコントローラーが利用できない場合、DCCはサーバーがユーザーを認証することを許可します。とにかく、secretsdumpを使用すると、利用可能な場合、これらのハッシュをすべてダンプできます。

DCCハッシュはNTMLハッシュではなく、PtH攻撃には使用できません。

さて、あなたは元のパスワードを取得するためにそれらをクラックしようとすることができます。しかし、MicrosoftはDCCをより賢くし、DCCハッシュを解読することは非常に困難になりました。はい、「世界最速のパスワードピッカー」であるhashcatがありますが、効率的に実行するにはGPUが必要です。

代わりに、スノーデンのように考えてみましょう。従業員は対面でソーシャルエンジニアリングを行うことができ、パスワードを解読したい人に関する情報を見つけることができます。たとえば、この人のオンラインアカウントがハッキングされたことがあるかどうかを調べ、クリアテキストのパスワードに手がかりがないか調べます。

そして、これは私が行くことにしたシナリオです。インサイダーが、上司のCruellaがさまざまなWebリソースで何度かハッキングされていることに気付いたとします。これらのパスワードのいくつかを分析した後、彼は、Cruellaが野球チームの名前形式「Yankees」に続いて今年の「Yankees2015」を使用することを好むことに気付きました。

現在自宅でこれを再現しようとしている場合は、小さな「C」をダウンロードできます。DCCハッシュアルゴリズムを実装してコンパイルするコード。ちなみにジョン・ザ・リッパーはDCCサポートを追加したので、あなたもそれを使うことができます。インサイダーがジョン・ザ・リッパーの学習に関与することを望まず、レガシーCコードで「gcc」を実行することを好むと仮定しましょう。

インサイダーの役割を描写している間、私はいくつかの異なる組み合わせを実行し、最終的にCruellaのパスワードが「Yankees2019」であることがわかりました(以下を参照)。作戦完了!

少しのソーシャルエンジニアリング、少しの幸運の告知、そしてマルテゴのピンチで、あなたはDCCハッシュを解読するための道を進んでいます。

私はこれを終わらせることを提案します。他の投稿でこの質問に戻り、Impacketの優れたユーティリティセットに引き続き依存しながら、さらに低速でステルスな攻撃方法を検討します。