不正アクセスに対する保護の重要な要素

すべての合理的な人には、隠すものがあります。これは正常です。リポジトリにアクセスするための彼の秘密鍵、重要なコード、または鹿のセーターの個人的な写真が流出したことを誰も見たくありません。

そのため、私はそれについて考え、ラップトップを包括的に保護するための特定の標準化されたチェックリストを1か所に集めることにしました。固定PCは、「誤ってバーで忘れてしまった」という脅威の影響を受けにくいため、意図的に切断しました。6キログラムのハードドライブ、ヒートパイプ、タワークーラーがあるため、これははるかに困難です。

主な脅威と保護方法について説明します。たとえば、カメラの下にパスワードを入力するのは悪い考えだということを忘れがちです。ご追加いただき、誠にありがとうございます。

パラノイアは非生産的です

バッテリーコンパートメントでのシロアリの充電や、コーヒーメーカーを装った外付けハードドライブからの起動について、好きなだけ想像することができます。いいえ、これはすべて実際に実装できますが、実践が示すように、それはまったく無意味であり、所有者の生活を非常に複雑にします。

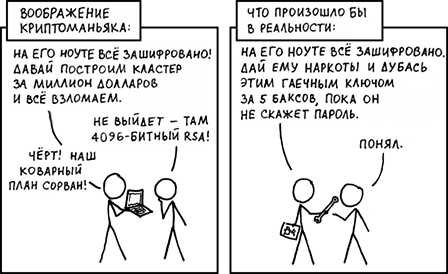

残念ながら、最も洗練されたスキームは、同じ5ドルのレンチで壊れることがよくあります。したがって、保護のレベルを合理的にバランスの取れたものとしてすぐに定義します。ラップトップの電源を入れるために、シャミールのフラグメントから6つのキーを収集する必要はありません。

私たちの最大の懸念は、ラップトップに物理的にアクセスできることです。これは、ハードドライブのリークとルートキットのボーナスに満ちています。コンピュータが誰かの手に渡ったことに気づいていない場合、これは特に危険です。

魔法の王女のように感じる

隠されたアクセスの問題は、単純に愚かさに解決されます。そもそも、10歳の女の子向けに、できるだけ安い偽釘やプラスチック製のイヤリングなどを販売している店で、ポーカーフェイスの作り方を学ぶ必要があります。はい、キラキラポリッシュが必要です。奇妙なことに、そのような色とりどりの恐怖の滴が50ルーブルの間それらに適用された場合、ケースのネジを緩めるという事実を隠すことはほとんど不可能です。一滴の溶媒ですべてを滑らかにしようとしても、ワニスの構造が破壊され、粒子の配向が変化します。これには、長い髪のような粒子を持つ2つの異なるポリッシュを使用すると特に便利です。

さらに、ケンジントンロックなどの標準オプションを使用できます。しかし、これは隠されたアクセスからの保護ではなく、ラップトップをより重いキャビネットに固定して、コーヒーを飲みに出かけているときに引きずり出されないようにすることである可能性が高いです。

ロックを解除する

最近のOSは、ラップトップの蓋を閉じるとき、手動でブロックするとき、または特定のタイムアウト後に、ユーザーのセッションが自動的にブロックされることを前提としています。残念ながら、それを安全に行おうとすると、「不便にする」オプションにつながります。したがって、便利で一般的な簡略化されたロック解除方法の欠点を考慮することは理にかなっています。

専用のラップトップセンサーがある場合は、指紋。ほとんどの状況で悪くはありませんが、すべてのバイオメトリクスに共通するいくつかの基本的な問題があります。妥協のない指の数が不足する傾向があるため、交換することはできません。強要されても非常に使いやすいです。ほとんどの人が右のインデックスフィンガーのプリントを使用していると仮定すれば、私は誤解しないと思います。さらに、標準の消費者セグメントセンサーは、毛細血管の脈動の存在などの間接的なパラメーターを制御しません。これにより、所有者とは別に指を置くだけでなく、バーのガラスから取られた平凡なレプリカも可能になります。

さまざまな種類のフェイスアンロックも携帯電話の後に非常に人気がありますが、ほとんどの場合、それらはアクセス制御にはまったく適していません。通常のカメラは、携帯電話の画面に表示されるソーシャルネットワークからの写真に応答して喜んでロック解除されます。まあ、非自発的なアクセスに関するすべて同じ問題。

フィットネスブレスレットのような信頼できるデバイスは、すでにもっと興味深いものです。しかし、それらには別の問題があります-制御できない範囲です。コーヒーのためにラップトップから離れたようですが、ブレスレットとの接続は維持されています。実際には、この方法はコンピュータの盗難から保護する場合にのみ適しています。

概要:最善の方法は、回復不能なストレージから所有者の灰色の問題にパスワードを入力することです。しかし、それが非常に煩わしい場合は、保護を低下させますが、指紋。そして真実は、監視カメラの下でパスワードを入力するべきではないということです。許可はそれを復元するのに十分すぎるほどです。

暗号化

これは、議論する意味がない点です。間違いなく暗号化する必要があります。はい、正式には、これにより不可逆的なデータ損失のリスクが高まります。しかし、一度に2つの反論があります。

- 特に貴重なデータを暗号化されたみじん切りの肉の形で埋める方が良いですが、悪意のある人に渡さないでください。

- 星がうまく整列していないため、ハードドライブはいつでも故障する可能性があります。したがって、暗号化によってバックアップがキャンセルされることはありません。

それをどのように実装するのが最善かを決めるのはまだです。最大の信頼は、伝統的に無料の実装オプションに与えられています。 Linux用のdm-cryptとすべてのOSバリアント用のVeraCryptのようなフルディスクバリアントを備えたLUKS。後者のオプションは、ディスク暗号化アルゴリズムの選択における柔軟性と、外部メディア上のトークンとキーファイルを使用する機能に適しています。残念ながら、パスワードに加えてファイルを使用することは、OSレベルのコンテナでのみ可能であり、フルディスク暗号化では不可能です。

これらのオプションに加えて、SEDを使用したフルディスク暗号化(自己暗号化ディスク)も提案したいと思います。現在、ほとんどの最新のSSDが準拠しているTCG OPAL2.0仕様があります。このアプローチの主な利点は、暗号化のオーバーヘッドがゼロであることです。 CPUはこのタスクを実行しようとさえせず、すべての暗号化はオペレーティングシステムに対して完全に透過的です。すべてがSSDコントローラーで直接処理されます。さらに、一般的なSamsung EVOシリーズの仕様を見ると、原則として、箱から出してハードワイヤードキーを使用してすべてのデータのAES暗号化を実行していることが明らかになります。デフォルトでは、このキーの上に別のカスタムキーは追加されません。ただし、暗号化をアクティブにした後は、起動時にユーザーキーを入力した後にのみディスクにアクセスできます。とても良いものがありますこのトピックについては、Dellのマニュアルを参照してください。

コンピュータがロック解除された状態になった瞬間、すべての暗号化が役に立たないことを忘れないことが重要です。したがって、許容できるほど短い時間の後に自動ブロックを処理することが重要です。自己暗号化ディスクに問題があります。キーは、完全なオン/オフサイクル時にリセットされます。暗号化プロセスはOSに対して透過的であるため、定期的な認証解除によってハードドライブがブロックされることはありません。さらに、一部のラップトップモデルでは、SSDは再起動時に電源を遮断しないため、システム全体が脆弱になる可能性があります。このトピックに関するBlackHatのプレゼンテーションを読むことをお勧めします。

また、データをバックアップすることを忘れないでください。通常、最良のオプションは、暗号化されたデータオフロードを備えた商用クラウドを使用することです。または、Nextcloudをセットアップして、信頼できるマシンでデータレプリカを整理することもできます。

その他の明白な点とそれほど明白ではない点

タイムリーに更新してください。私自身、すでに古くからあるUbuntuLTSに長時間座っていることがあります。ただし、それでも、OSと主要コンポーネントのセキュリティサポートが終了するまで遅らせないでください。閉じられていない各CVEは、潜在的な攻撃ベクトルです。

不明なデバイスは絶対に接続しないでください。それは些細なことですが、これは、特にOSに脆弱性がある場合、またはゼロ日使用されている場合に、制御を取得するための典型的なベクトルです。本当に必要な場合は、任意のlinuxディストリビューションのlive-cdを使用することをお勧めします。

インストールするソフトウェアを追跡します。今、すべての人があなたのファイルを掘り下げたいと思っています。マイクロソフトから隠すのは難しいです。少なくともいくつかのチェックボックスを無視しないことを期待することしかできません。さて、ローカルパイホールからのDNSレベルでのテレメトリフィルタリングの効率について。しかし、システムユーティリティに加えて、サードパーティのアンチウイルス、あいまいなEULAを備えたクラウドストレージクライアント、および101メガバイトの「ビデオ会議アプリケーションのショートカット」を入力する権利もあります。可能な限り、無料の代替ソフトウェアを優先します。原則として、彼らはそのようなゲームを作成しません。

チェックリスト

- 保護は脅威に比例する必要があります。邪魔にならないシンプルで信頼性の高い方法を使用してください。

- ケースの隠れた開口部に対する保護を提供します。ネイルポリッシュを数滴垂らすと、この問題は解決します。

- . , , .

- . — LUKS VeraCrypt , CPU IOPS. — TCG OPAL 2.0. .

- . - , - .

- security- .

- .

- .