傍受されたNATODVBストリーム(2002)

長年、ハッカーは民間および軍用衛星通信の実証的なハッキングを行ってきましたが、それらのセキュリティは低いレベルにとどまっています。最新のBlack Hat 2020カンファレンスで、オックスフォードの学生ジェームズPavourは立証何衛星トラフィックが空気とどのような個人情報がそれから抽出することが可能で、現在です。

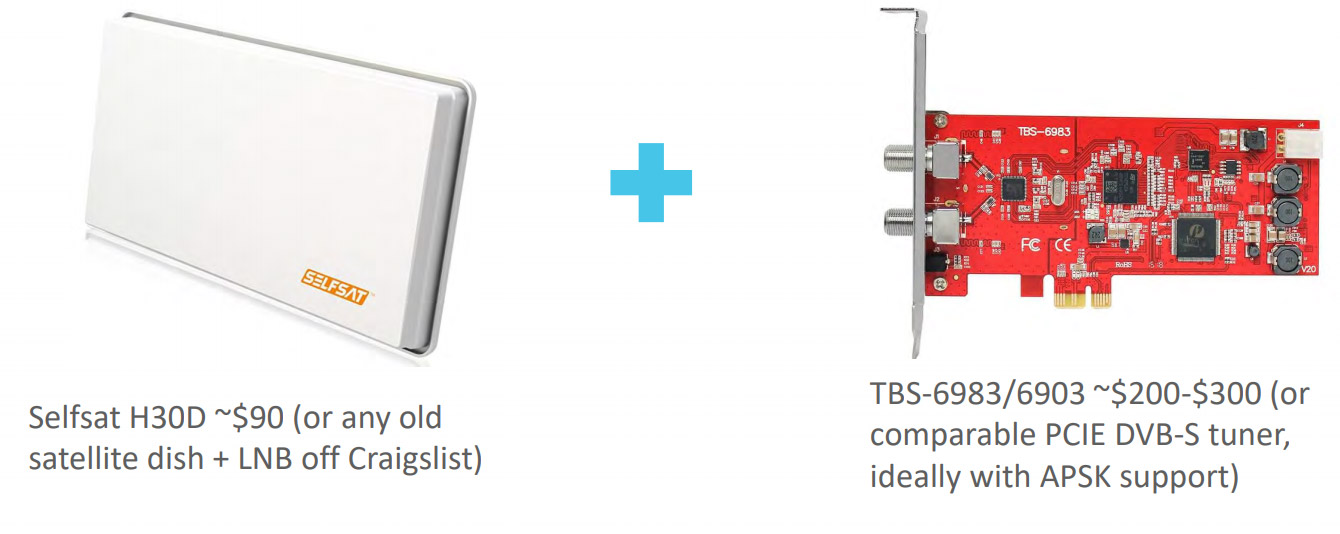

数年間、パヴールはヨーロッパの領土からの18のインターネット衛星からの信号を聞いていました。情報の受信者は、米国から中国とインドまでの約1億平方キロメートルの地域にいる個人、船、航空機です。約$ 300のために、このようなA駅の組織のために、機器が利用可能である

ここにあるのいくつかの例我々は見つけることができた興味深い物事は:

- 暗号化されていないナビゲーション情報とフライトデータを受信する中国の航空会社。トラフィックは、乗客が電子メールを送信してWebを閲覧するために使用したのと同じ接続であり、乗客がハッキングされる可能性が高くなりました。

- 認証のために傍受されたセッションCookieを使用して南フランスの風力タービン制御システムにログインしたsysadmin。

- , , . , , , .

- , Windows, LDAP.

- .

- .

調査中、Pavurは18の衛星から4テラバイトを超えるデータを収集しました。彼はまた、Generic StreamEncapsulationやAPSKを含む複雑な変調などの新しいプロトコルを分析しました。攻撃の本質は過去15年間変化していませんが、トラフィックを傍受するときに開示および分析される脆弱な衛星ストリームがまだたくさんあります。

攻撃メカニズムは以下のとおりです。ハッカーは、静止衛星の位置を示す公開されている情報を使用して、アンテナをその衛星に向け、信号が多くの干渉に潜んでいることがわかるまで、RFスペクトルのKuバンドをスキャンします。これは、PCIeカードを接続して信号を解釈し、通常のTV信号のように記録する場所です。記録されたバイナリがスキャンされ、次のような文字列が検索されます。

httpインターネットトラフィックを識別するための標準プログラミングインターフェイスに準拠しています。

このインストールでは、プロバイダーからユーザーへの衛星経由のほぼすべての送信を傍受できますが、反対方向の信号を追跡することははるかに困難です。その結果、ユーザーが表示しているHTTPサイトのコンテンツ、または暗号化されていない電子メールのみが表示され、要求

GETや送信されたパスワードは表示されません。

HTTPSを使用するとほとんどの問題が解決しますが、DNS要求は暗号化されておらず、ほとんどの場合、クライアントの匿名化を解除することは可能です。

最初に、Pavurは船に送信される「海」のトラフィックを調査しました。

しかしその後、彼は航空に注意を向けました。そこでは多くの興味深いことが起こっています。特に、車載コンピュータからのサービスメッセージでは、特定のフライト番号とその座標が送信されます。

情報は、乗客のエンターテインメントトラフィックと同じチャネルを介して送信されます。つまり、サービストラフィックとユーザートラフィックの分離は、プログラムレベルのどこかで発生します。

研究者は、まだクライアントに到達していないパケットを持っているため、TCPセッションのハイジャックにおけるハッカーの利点に特別な注意を払っています。理論的には、クライアントが認証に使用するプロバイダーにメタデータを送信することで、地上局が通信する飛行機や船になりすますことができます。間違った場所や燃料レベル、暖房、換気、空調システムからの誤った読み取り値を報告したり、その他の偽の機密データを送信したりできます。このなりすましは、船または航空機へのDoS攻撃に使用できます。

基本的に、ハッカーにとって、衛星、船、飛行機は、オープンチャネルを介してデータを送信する単なるコンピューターです。