こんにちは住民!「何かを学ぶには、実際に知識を応用する必要があります。これが私たちがハッキングの技術を学んだ方法です。」-HackerOneの共同創設者であるMichaelPrinceとJobertAbma。バグトラップは、ホワイトハットハッキング(セキュリティの脆弱性の検索)を紹介します。インターネットをより安全にしようとしているサイバーセキュリティの初心者であろうと、安全なコードを書きたいと考えている経験豊富な開発者であろうと、PeterJaworskiがその方法を説明します。

こんにちは住民!「何かを学ぶには、実際に知識を応用する必要があります。これが私たちがハッキングの技術を学んだ方法です。」-HackerOneの共同創設者であるMichaelPrinceとJobertAbma。バグトラップは、ホワイトハットハッキング(セキュリティの脆弱性の検索)を紹介します。インターネットをより安全にしようとしているサイバーセキュリティの初心者であろうと、安全なコードを書きたいと考えている経験豊富な開発者であろうと、PeterJaworskiがその方法を説明します。

この本は、Twitter、Facebook、Google、Uber、Starbucksなどの企業からの一般的なタイプの間違いと実際のハッカーレポートをカバーしています。これらのレポートから、脆弱性がどのように機能するかを理解し、独自のアプリケーションをより安全にすることができます。

あなたは学びます:

- インターネットがどのように機能し、Webハッキングの基本概念を学ぶか。

- サイバー犯罪者がどのようにウェブサイトに侵入するか。

- 偽造の要求により、ユーザーが他のWebサイトに情報を送信するように強制する方法。

- 別のユーザーのデータにアクセスする方法。

- 脆弱性の検索を開始する場所。

- 偽のリクエストを使用してWebサイトに情報を開示させる方法。

この本は誰のためのものですか?

この本は初心者のハッカーのために書かれています。彼らは、Web開発者、Webデザイナー、

出産休暇中の親、学童、退職者などです。もちろん、プログラミングの経験とWebテクノロジーの一般的な理解は役に立ちますが、ハッキングの前提条件にはなりません。

プログラミングスキルにより、プログラミングロジックの脆弱性を簡単に見つけることができます。プログラマーの立場に立つか、コードを読むことができれば(可能な場合)、成功する可能性は高くなります。

この本は何についてですか

:

1. . , . : HTTP-, HTTP.

2. Open Redirect. , .

3. HTTP-. HTTP- .

4. . , - HTTP-, .

5. HTML . , HTML- - .

6. . HTTP-, , .

7. . , JavaScript- , .

8. . , . .

9. SQL. , .

10. . , .

11. XML-. , , XML- .

12. . .

13. . , , , .

14. . , .

15. . , , .

16. . , , .

17. OAuth. , , .

18. . , .

19. . , , . .

20. . , , .

. . , , -, , ..

. . (-, , ..

1. . , . : HTTP-, HTTP.

2. Open Redirect. , .

3. HTTP-. HTTP- .

4. . , - HTTP-, .

5. HTML . , HTML- - .

6. . HTTP-, , .

7. . , JavaScript- , .

8. . , . .

9. SQL. , .

10. . , .

11. XML-. , , XML- .

12. . .

13. . , , , .

14. . , .

15. . , , .

16. . , , .

17. OAuth. , , .

18. . , .

19. . , , . .

20. . , , .

. . , , -, , ..

. . (-, , ..

14サブドメインのキャプチャ

サブドメインをハイジャックすると、攻撃者は自分のコンテンツを配布したり、他の誰かのサイトのトラフィックを傍受したりできます。

ドメイン名

ドメインは、WebサイトにアクセスするためのURLです。 DNSサーバーを使用してIPアドレスにバインドします。その階層構造では、個々の部分はドットで区切られ、最後の要素(右端)はトップレベルドメインと呼ばれます。このようなドメインの例は、.com、.ca、.infoなどです。左側はドメイン名です。階層のこの部分は、Webサイトにアクセスするためのものです。たとえば、<example> .comは、.comトップレベルドメインに登録されたドメイン名です。

サブドメインはURLの左端を構成し、同じ登録済みドメイン内の異なるWebサイトに属することができます。たとえば、ExampleはWebサイトを構築しましたが、別の電子メールアドレスが必要です。内容の異なる2つの異なるサブドメインを使用できます:www。<example> .comおよびwebmail。<example> .com。

サイト所有者は、ドメイン名の説明にAまたはCNAMEの2つのレコードのいずれかを追加するなど、いくつかの方法を使用してサブドメインを作成できます。Aレコードは、サイト名を1つ以上のIPアドレスにバインドします。一意のCNAMEレコードが2つのドメインをリンクします。DNSレコードを作成する権利を持っているのはサイト管理者だけです。

サブドメインキャプチャの発生方法

ユーザーがAレコードまたはCNAMEレコードが指すIPとURLを制御している場合、サブドメインはハイジャックされたと見なされます。例:新しいアプリケーションを作成した後、開発者はそれをHerokuでホストし、メインサイトの例のサブドメインを指すCNAMEレコードを作成しました。この状況は、次の場合に制御不能になりました。

- 例では、SSLを使用せずにHerokuプラットフォームにアカウントを登録しています。

- Heroku Example unicorn457.herokuapp.com.

- Example DNS- CNAME, test.<example>.com unicorn457.herokuapp.com.

- Example test.<example>.com, Heroku . CNAME .

- , CNAME URL- Heroku, unicorn457.heroku.com.

- test.<example>.com, URL- Example.

サブドメインを引き継ぐことの結果は、その構成と親ドメインの設定によって異なります。たとえば、彼のプレゼンテーションWeb Hacking Pro Tips#8(www.youtube.com/watch?v=76TIDwaxtyk)で、Arne Swinnenは、適切なドメインのみを転送するためにCookieをグループ化する方法について説明しています。ただし、サブドメインとして単一のドットを指定した場合、たとえば。<example> .comの場合、ブラウザは<example> .comcookieをユーザーがアクセスしたExampleのサブドメインに送信します。アドレステストを制御することにより、<example> .com、ハッカーはハイジャックされたサブドメインテストにアクセスした被害者から<example> .comcookieを盗むことができます。<example> .com。

ただし、Cookieがこのようにグループ化されていない場合でも、攻撃者は親サイトを模倣するサブドメインを作成する可能性があります。このサブドメインにログインフォームを配置することで、ユーザーに資格情報をサブドメインに渡すように強制できます。この脆弱性により、2つの一般的なタイプの攻撃が可能になりますが、電子メールの傍受などの他のハッキング方法があります。

サブドメインハイジャックの脆弱性を見つけるには、KnockPyツールを使用してサイトのDNSレコードを分析します。このツールは、S3などのサービスによって返される脆弱性の一般的なエラーメッセージをサブドメインで検索します。KnockPyには、チェックする価値のある一般的なドメイン名のリストが付属していますが、さらに拡張することができます。同様のリストは、SecLists GitHubリポジトリ(https://github.com/danielmiessler/SecLists/)にあります。)。

ユビキティサブドメインのキャプチャ

難易度:低

URL:assets.goubiquiti.com

出典:hackerone.com/reports/109699/提出 日:2016年1月

10日報奨金

:$ 500

Amazon Simple Storage(またはS3)は、Amazonの一部であるファイルストレージサービスです。 Webサービス(AWS)。S3のアカウントは、アカウント名で始まるAWSURLを介してアクセスできるバケットです。AmazonはバケットURLにグローバル名前付けを使用するため、登録されている各バケットは一意です。たとえば、バケット<example>を登録すると、URL <example> .s3.amazonaws.comになり、私だけが所有します。ただし、攻撃者は無料のS3バケットを取得することもできます。

Ubiquitiは、assets.goubiquiti.comのCNAMEレコードを作成し、uwn-images.s3.website.us-west-1.amazonaws.comで入手できるuwn-imagesS3バケットにリンクしました。Amazonサーバーは世界中に散在しているため、このURLには、バケットがホストされていた地理的地域に関する情報が含まれていました-。us-west-1(北カリフォルニア)。

このバケットは登録されていないか、UbiquitiがCNAMEレコードを削除せずにAWSアカウントから削除しましたが、assets.goubiquiti.comにアクセスすると、ブラウザーはS3からコンテンツをフェッチしようとしました。ハッカーはこのバケツを自分で取り、脆弱性を報告しました。

結論

S3などのサードパーティサービスを指すDNSレコードを探します。そのようなレコードが見つかった場合は、会社がサービスを正しく構成しているかどうかを確認してください。さらに、会社がサブドメインを削除したがDNS設定の更新を忘れた場合に備えて、KnockPyなどの自動ツールを使用してレコードとサービスを継続的に監視できます。

ZendeskにリンクしているScan.meサブドメイン

難易度:低

URL:support.scan.me

ソース:hackerone.com/reports/114134/レポート

日付:2016年2月2日報奨

金:$ 1,000

Zendeskプラットフォームは、Webサイトのサブドメインでカスタマーサポートを提供します。たとえば、Exampleがそれを使用している場合、このサブドメインはsupport。<example> .comのようになります。

前の例のように、scan.meの所有者は、support.scan.meをscan.zendesk.comにバインドするCNAMEレコードを作成しました。scan.meサービスは、後にSnapchatによって買収されました。取引が完了する直前に、support.scan.meサブドメインがZendeskから削除されましたが、そのCNAMEレコードは残っていました。これを発見すると、エイリアスharry_mgを使用するハッカーはscan.zendesk.comを登録し、Zendeskプラットフォームを使用してコンテンツを公開しました。

結論

親会社と子会社の統合プロセス中に、一部のサブドメインが削除される場合があります。管理者がDNSレコードの更新を忘れると、サブドメインの乗っ取りの脅威があります。サブドメインはいつでも変更される可能性があるため、会社が発表されたらすぐにレコード情報の継続的な追跡を開始してください。

ShopifyWebサイトでウィンザーサブドメインを取得する

難易度:低

URL:windsor.shopify.com

出典:hackerone.com/reports/150374/ レポート提出

日:2016年7月10日報奨金

:$ 500

サブドメインの乗っ取りには、必ずしもサードパーティのサービスにアカウントを登録する必要はありません。 Hacker zseanoは、Shopifyがaislingofwindsor.comを指すwindsor.shopify.comのCNAMEレコードを作成したことを発見しました。彼は、登録されているすべてのSSL証明書とそれに関連するサブドメインを追跡するcrt.shですべてのShopifyサブドメインを検索しているときにこれを発見しました。 SSL証明書はCAが発行する必要があるため、この情報は公開されています。これにより、ブラウザはサイトにアクセスしたときにその信頼性を確認できます。 Webサイトは、すべてのサブドメインにSSL保護を提供するいわゆるワイルドカード証明書を登録することもできます(このような場合、crt.shはサブドメインではなくアスタリスクで示されます)。

Webサイトがワイルドカード証明書を登録すると、crt.shはそれがどのサブドメイン用であるかを判別できませんが、固有のハッシュを表示します。censys.ioサービスは、インターネットをスキャンすることにより、証明書ハッシュとそれらが使用されるサブドメインを追跡します。censys.ioでワイルドカード証明書ハッシュを検索すると、新しいサブドメインが見つかります。

crt.shのサブドメインのリストをスクロールして各サブドメインにアクセスすると、zseanoはwindsor.shopify.comが「404ページが見つかりません」というエラーを返していることに気付きました。つまり、サイトは空であるか、aislingofwindsor.comによって所有されていません。2番目のオプションをテストするために、zseanoはドメイン名登録サービスにアクセスし、aislingofwindsor.comを見つけようとしました。このドメインは10ドルで購入できることが判明しました。そうすることで、zseanoはShopifyの担当者にサブドメインハイジャックの脆弱性について通知しました。

結論

別のサイトを指し、404エラーを返すサブドメインを見つけた場合は、そのサイトが登録可能かどうかを確認してください。crt.shサービスは、サブドメインを識別するための開始点として機能します。そこでワイルドカード証明書を見つけた場合は、censys.ioでそのハッシュを探してください。

Snapchatで高速サブドメインをキャプチャする

難易度:中

URL:fastly.sc-cdn.net/takeover.html

出典:hackerone.com/reports/154425/ レポート提出

日:2016年7月27日報奨金

:$

3,000Fastlyはコンテンツ配信ネットワークです。またはCDN)。コンテンツのコピーを世界中のサーバーに保存して、コンテンツを要求するユーザーにできるだけ近づけます。

Hacker Ibraitasは、sc-cdn.netドメインのDNS構成が正しくないことをSnapchatに通知しました。 URLはfastly.sc-cdn.netです。fastlyサブドメインを参照するCNAMEレコードがありました。後者はSnapchatに属していましたが、正しく登録されていませんでした。当時、Fastlyサービスでは、Fastly共通ワイルドカード証明書が使用されたTLSを使用してトラフィックが暗号化されていれば、カスタムサブドメインを登録することができました。サイトのユーザーサブドメインの構成が正しくない場合、次のエラーメッセージが表示されました。「高速エラー:不明なドメイン:。このドメインがサービスに追加されていることを確認してください。」このドメインがサービスに追加されていることを確認してください。

問題を報告する前に、Ibraitasはcensys.ioでsc-cdn.netドメインを検索し、SSL証明書を登録してSnapchatへの所有権を確認しました。次に、そのURLからトラフィックを受信するようにサーバーを構成し、ドメインが実際に使用されていることを示しました。

Snapchatは、訪問者のごく一部が、そのサブドメインから認証されていないコンテンツを要求した古いバージョンのアプリを引き続き使用していることを確認しました。カスタム構成が更新され、別のURLへのリンクが追加されました。理論的には、攻撃者は短期間、このサブドメインからユーザーに悪意のあるファイルを配布する可能性があります。

結論

エラーメッセージを返すサービスにリンクしているサイトを探します。このようなエラーを見つけた場合は、サービスドキュメントを読み、その使用方法を理解してください。次に、サブドメインを引き継ぐことができる誤った構成を見つけてください。

Legal RobotWebサイトでサブドメインをキャプチャします

難易度:中

URL:api.legalrobot.com

出典:hackerone.com/reports/148770/提出

日:2016年7月1日

支払われる報奨金:$ 100

サードパーティのサービスのサブドメインが正しく構成されている場合でも、サービス自体が正しく構成されていない可能性があります。 FransRosenはLegalRobotに、api.legalrobot.comサブドメインのDNS CNAMEレコードがModulus.ioを指しており、これを乗っ取ることができると語った。

エラーページを見つけた後、ハッカーはサービスにアクセスしてサブドメインを登録する必要がありました。しかし、api.legalrobot.comの場合、これは成功を収めることはできませんでした。LegalRobotがすでにこのサイトを所有しています。

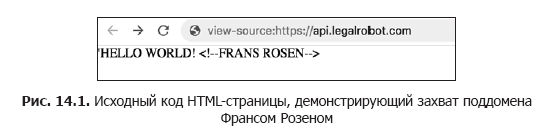

ローゼンはあきらめずに、ワイルドカードサブドメイン* .legalrobot.comを登録しようとしました。Modulusサイト構成では、api.legalrobot.comなどのより詳細なエントリよりもワイルドカードサブドメインが優先されました。その結果、図に示すように。14.1、ローゼンはapi.legalrobot.comで自分のコンテンツをマークアップすることができました。

ローゼンが図に投稿した内容に注目してください。14.1。サイトの所有者を当惑させてサブドメインを乗っ取ったと主張する代わりに、彼はHTMLの解説付きの控えめなテキストページを使用して、テキストを投稿したのが彼であることを確認しました。

結論

Webサイトがサードパーティのサービスを使用してサブドメインをホストする場合、それらのサービスのセキュリティメカニズムに依存します。サブドメインのキャプチャが成功した場合は、デモを慎重に行うことをお勧めします。

著者について

Peter Jaworskiはハッカーになり、前任者の経験を独自に研究しました(そのうちのいくつかは本に記載されています)。彼は、Salesforce、Twitter、Airbnb、Verizon Media、米国国防総省などのおかげで、脆弱性ハンターとして成功し、Shopifyのアプリケーションセキュリティエンジニアになりました。

科学編集者について

FileDescriptorとしても知られるTsangChi Hongは、ペンテスターで脆弱性のハンターです。香港に住んでいて、blog.innerht.mlでウェブセキュリティに関する記事を書いています。サウンドトラックと暗号通貨に興味があります。

»本の詳細については、出版社のウェブサイトをご覧ください

»目次

»居住者

向けの抜粋クーポンの25%割引-ハッキング

本の紙版の支払い時に、電子書籍が電子メールに送信されます。