この投稿では、Elasticsearch用のオープンDistroをインストールして構成する方法について説明します。

次のプラグインは、オープンDistroで利用できます。

- セキュリティ

- アラート

- SQL

- 情報セキュリティ管理(ISM)

- パフォーマンスアナライザー

すべての投稿の目次。

- 前書き。SOC as a Service(SOCasS)のインフラストラクチャとテクノロジーの展開

- ELKスタック-インストールと構成

- オープンディストロを歩く

- ダッシュボードとELKSIEMの視覚化

- WAZUHとの統合

- アラート

- レポート作成

- ケース管理

私たちのプロジェクトでは、セキュリティプラグインとアラートプラグインのみをインストールしました。

1-アラート機能:

Open Distro for Elasticsearchを使用すると、データを追跡し、関係者にアラートを自動的に送信できます。セットアップと管理は簡単で、強力なAPIを備えたKibanaインターフェースを使用します。

, , - . , , . , Elasticsearch .

URL- ( 1.6.0 ) :

https://opendistro.github.io/for-elasticsearch-docs/version-history/

, elasticsearch kibana:

/usr/share/elasticsearch : Elasticsearch

/usr/share/kibana : Kibana1.1- Alerting elasticsearch:

cd /usr/share/elasticsearch

sudo bin/elasticsearch-plugin install https://d3g5vo6xdbdb9a.cloudfront.net/downloads/elasticsearch-plugins/opendistro-sql/opendistro_sql-1.6.0.0.zip1.2- Alerting kibana :

cd /usr/share/kibana

sudo bin/kibana-plugin install — allow-root https://d3g5vo6xdbdb9a.cloudfront.net/downloads/kibana-plugins/opendistro-alerting/opendistro-alerting-1.6.0.0.zip1.3- , :

— Kibana :

sudo bin/kibana-plugin list

sudo bin/kibana-plugin remove <plugin-name>— elasticsearch :

sudo bin/elasticsearch-plugin list

sudo bin/elasticsearch-plugin remove <plugin-name>1.4- kibana elasticsearch :

systemctl restart kibana elasticsearch: , elasticsearch kibana , kibana ( kibana is not ready yet ). kibana elasticsearch top.

1.5- kibana :

1.6- :

) URL- - Slack:

Slack — , « , ». Slack — .

Webhooks — Slack. - URL-, JSON . Incoming Webhooks, .

(slack.com)

, Slack.

, ,

, , Incoming Webhook, :

Slack

( ) « ».

, URL- - ( , )

Kibana → Alerting → Destination add destination:

, Slack, URl - .

1.6.2- Slack:

:

:

( : 4624 , )

- Monitor Schedule

, :

, , :

Kibana, Slack:

Slack- (#test ) :

2- :

, , , .

2.1- :

, Kibana . , , , .

( 1 4), , . URL:

Kibana:

sudo bin/kibana-plugin install — allow-root https://d3g5vo6xdbdb9a.cloudfront.net/downloads/kibana-plugins/opendistro-security/opendistro_security_kibana_plugin-1.6.0.0.zipElasticsearch:

sudo bin/elasticsearch-plugin install https://d3g5vo6xdbdb9a.cloudfront.net/downloads/elasticsearch-plugins/opendistro-security/opendistro_security-1.6.0.0.zip: type y

:

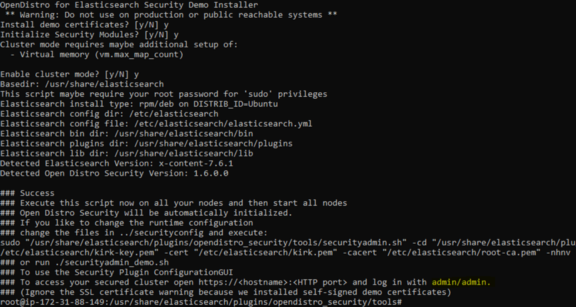

sudo sh /usr/share/elasticsearch/plugins/opendistro_security/tools/install_demo_configuration.sh.

securityadmin.sh.

:

cd /usr/share/elasticsearch/plugins/opendistro_security/tools/

chmod +x install_demo_configuration.sh

./install_demo_configuration.shy ( : admin / : admin)

/etc/elasticsearch/elasticsearch.yml

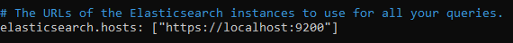

2.2- elasticsearch logstash kibana:

, SSL elasticsearch. , .

2.2.1- Elasticsearch:

x-pack security elasticsearch: elasticsearch , , - xpack, ELK Stack, /etc/elasticsearch/elasticsearch.yml .

2.2.2- :

x-pack security Kibana: xpack.security ssl /etc/kibana/kibana.yml

. , — https, http.

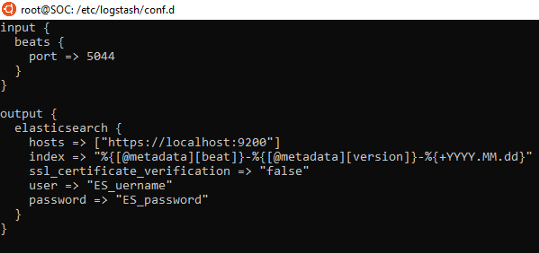

2.2.3- Logstash:

elasticsearch, logstash, , logstash.

, https, http.

sudo nano /etc/logstash/conf.d/logstash.conf

: , elasticsearch , SSL, , . , — https, http.

2.3- :

systemctl restart elasticsearch

systemctl restart logtash

systemctl restart kibana, . top . (kibana is not ready yet).

ELK .

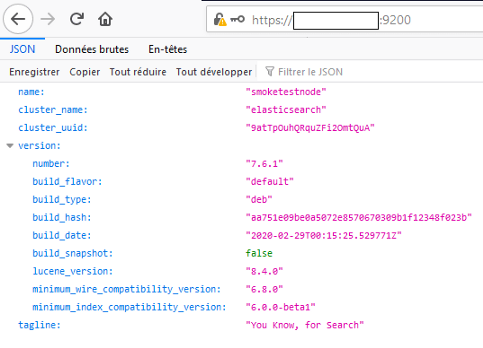

, URL- Elasticsearch (http , https)

:

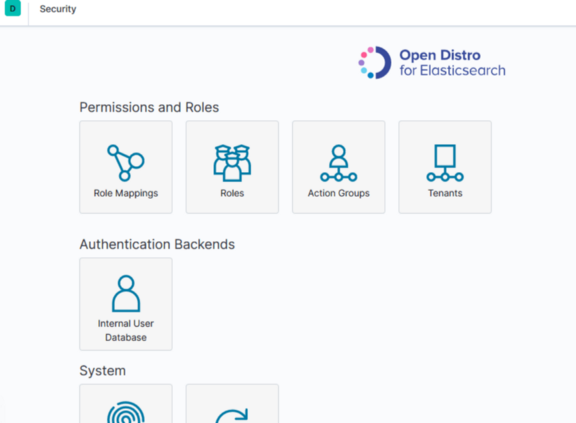

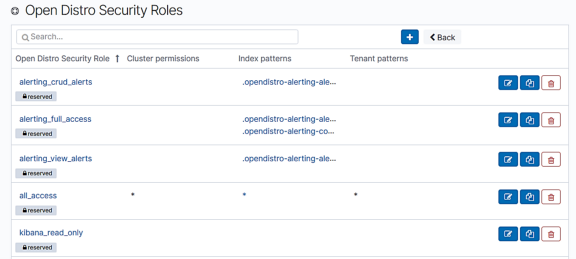

ここで、ユーザーを作成し、役割と権限を割り当てることができます。

これは、役割、アクション、および特権に基づいてSOCグループを編成するのに役立ちます。

内部ユーザーのデフォルトの役割とデータベースは次のとおりです。

Elasticsearchでのテレグラムチャット:https://t.me/elasticsearch_ru