Cymulateプラットフォームを使用した、「セキュリティパフォーマンステスト」とも呼ばれる継続的なセキュリティテストの目標は、組織の現在のセキュリティコントロールの効果を判断し、発生した新しいセキュリティの脆弱性を特定し、大幅に削減して継続的に最適化することです。組織の攻撃面。自動アラートとレポートを使用すると、セキュリティチームはすぐに予防的な脆弱性評価を取得して、修正するためのアクションを実行できます。

最近のSANSInstituteの調査によると、継続的なセキュリティテストは、ハッキングや攻撃のシミュレーションなどの自動化されたテクノロジを使用して実行されます。現在、セキュリティ専門家の28%がBASを使用してセキュリティ制御をテストしています。

継続的なセキュリティテストの利点

特定の時点でのバイナリセキュリティソリューションから、情報セキュリティ戦略を実装するためのより継続的で適応性のあるアプローチへの一般的な移行を繰り返し、脅威とともに絶え間なく動いており、より多くを必要とするIT環境の現実を考慮した継続的なサイバーリスク評価があります。主に保護だけでなく、早期発見と対応のための焦点とリソース(CARTA Gartnerモデルを参照)。

Cymulate(BAS)の継続的なセキュリティパフォーマンステストを実装することにより、組織は次の課題により適切に対応できます。

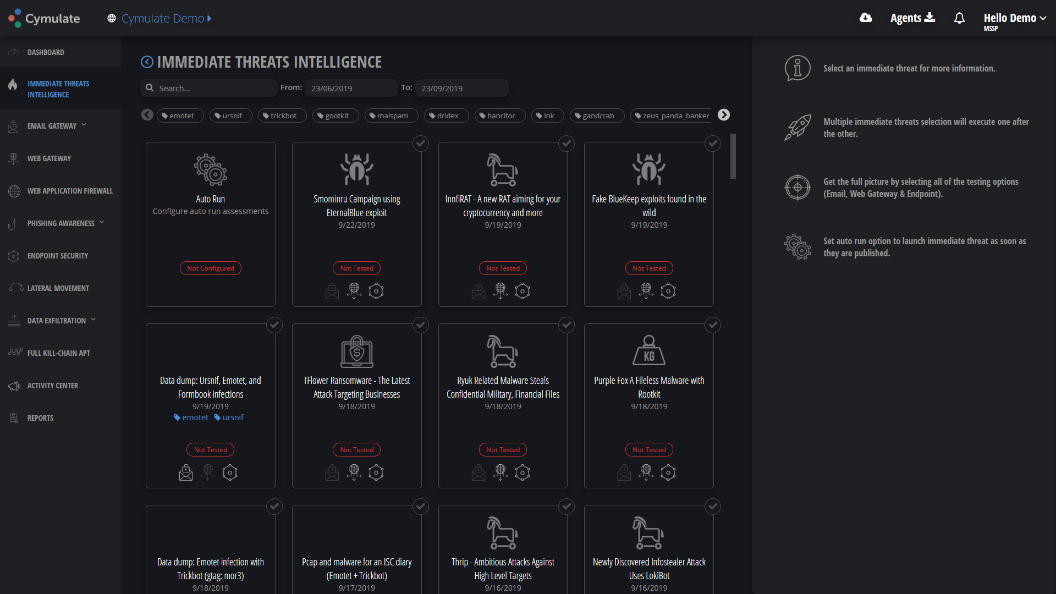

新しいタイプの攻撃の毎日の出現-ランサムウェア、トロイの木馬、クリプトマイナー、クリプトスティーラーの新しい亜種が毎日出現し、最新の危険なデータ(IoC)を考慮した予防制御の更新が必要です。 ISSが最新のフィッシングサイト、感染ポイント、C2サーバーなどをブロックできることを手動で確認することは、時間がかかり、分散型セキュリティ制御を備えた大規模な組織にとっては非現実的です。 IoCの最新の脅威の絶え間ないモデリングは、セキュリティチームがそれらに迅速に対抗できることを意味します。

図1.継続的なセキュリティテストは、最新の脅威に迅速に対応するのに役立ちます。

進化するステルス技術-IoCベースのプロアクティブコントロールは、署名されていないファイルレス攻撃に対しては役に立たないため、トリックスター、EDR、EUBAツールなどの動作ベースの検出ツールがそれらの検出に不可欠です。しかし、マシンとAIソリューションがこれらの脅威に対して効果的であるかどうかをどうやって知るのでしょうか。シミュレートされたサイバー攻撃に対する有効性を継続的にテストすることにより、組織はこれらのツールの構成設定を継続的に微調整して、より迅速に検出されるようにすることができます。

IT環境の頻繁な変更。 IT環境は、ネットワークポリシーの意図的な変更、隠れたITインフラストラクチャの使用、新入社員または退職、新しいソフトウェア、ハードウェア、または仮想環境の導入など、日々変化しています。これらの変更が組織のセキュリティ体制に与える影響を積極的に評価することで、不快な驚きとなる可能性のある死角を排除します。

限られた作業リソースと予算。セキュリティの有効性を継続的にテストすることで、限られたリソースと予算を最大限に活用できます。ギャップを継続的に特定し、脆弱性が最も大きい場所に応じてリカバリに優先順位を付けることにより、セキュリティチームはより少ないリソースでセキュリティを向上させることができます。さらに、セキュリティを向上させるためのツールとノウハウを使用して、組織は、ピンポイントの検出またはコンプライアンステストに限定することにより、手動テストへの依存を減らし始めることができます。

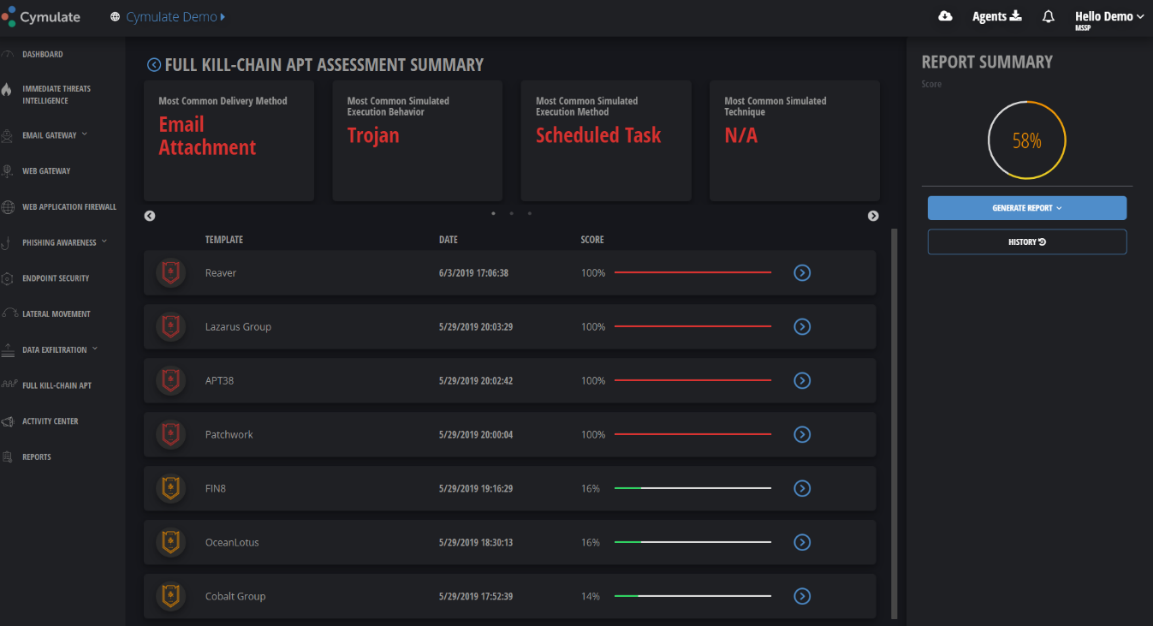

脅威の対象を述べる。数十のAPTグループが、財政的、政治的、軍事的利益のために政府のために働いていることがわかっています。これらのグループには、複雑で継続的な攻撃を実行するために必要なお金、時間、スキルがあります。これらのグループがすでに使用している手法に対するセキュリティ制御を継続的に改善することにより、組織はこれらの脅威をより適切かつタイムリーに検出できます。

図2:継続的なテストにより、APT政府グループの管理をカスタマイズできます

外部の連絡先とサプライチェーンへの攻撃。消費者中心のポータル、健康情報交換(HIE)、支払いゲートウェイとACHを介した金融サービス、および共通のコラボレーションツールを使用する企業はすべて、組織にとってセキュリティ上の脅威です。WAF(CapitalOneスタイルのハッキングを防止するため)、電子メールゲートウェイ、横方向の変位を制限するインフラストラクチャ制御などのテスト制御を含む構成テストは、これらのタッチポイントによって引き起こされるサイバーリスクを軽減するために重要です。サプライチェーンへの攻撃を防ぎます。

使い方

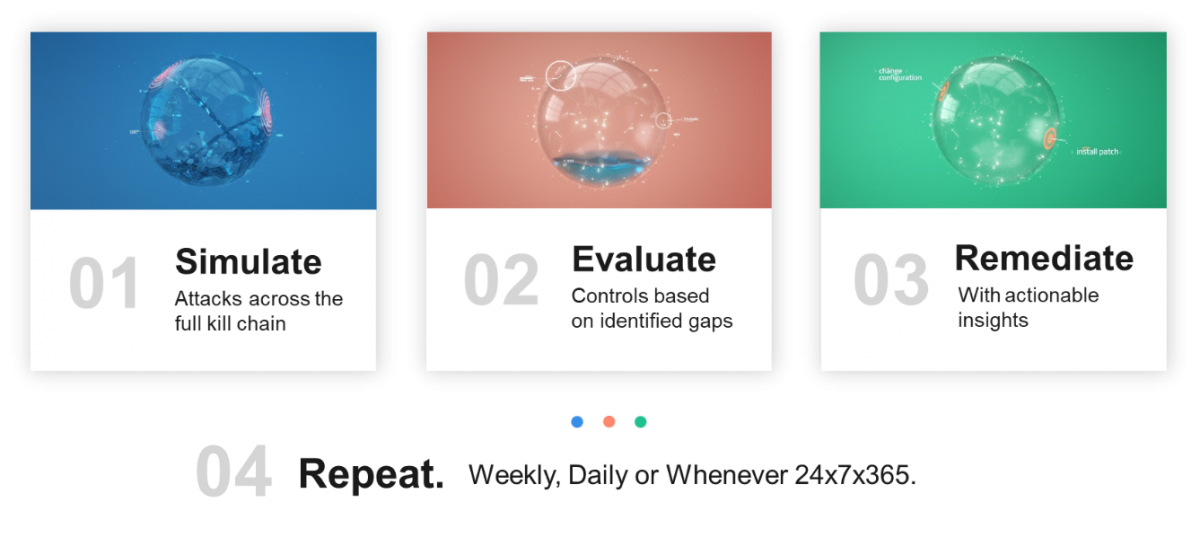

では、どのようにしてサイバーリスクスコアを取得しますか?Cymulateのハッキングと攻撃の自動シミュレーションを使用して、セキュリティチームは次のことを行います。

- (kill chain).

- .

- , .

- , , .

3: 4

ランサムウェアの最新バージョン、侵害されたビジネスメール、および政府のAPTキャンペーンでは、サイバーセキュリティ戦略の変更が必要です。Cymulateプラットフォームを使用すると、セキュリティコントロールを継続的に改善し、セキュリティの脆弱性を特定し、効率を高めるためにそれらを調整することで、セキュリティチームは攻撃を継続的に減らし、組織の全体的なセキュリティ体制を改善できます。

この記事は、Cymulateの公式ディストリビューターであるSoftpromによって作成されたもので、製品に関する無料の相談を注文できます。

また、当社のプラットフォームでは、Cymulate BAS、実装結果、および競合製品について詳しく知ることができます。