サイバー犯罪者はルーターを乗っ取り、それらを使用して匿名化サービスやプロキシを販売し、DDoS攻撃を組織化します。さらに、いくつかのボットネットがゾンビデバイスの所持のために戦っています。Trend Microの新しい調査により、この戦争がどのように進んでいるかが明らかになりました。この投稿では、最も重要な詳細を共有します。

専門家によると、2020年にはインターネットに接続されるIoTデバイスの数は310億個を超えるとのことです。このような各デバイスには、ネットワークスタックを備えたオペレーティングシステムと、基本的なタスクを実行するための一連のプログラムが含まれています。最も機能的なIoTデバイスはルーターです。通常、彼らのファームウェアはLinuxの軽量バージョンであり、デバイスの所有者によって更新されることはめったにありません。多くのデバイスにはベンダー提供のパスワードが残されており、古いLinuxのパッチが適用されていない脆弱性と相まって、ルーターはハイジャックやボットネットへの接続に最適です。

ボットネットが必要な理由

何万ものデバイスの軍隊をさまざまな目的に使用できます。最も一般的なのは匿名プロキシとDDoS攻撃です。これらの2つの方向性により、有能な収益化で深刻な収入を得ることができます。ネットワークに搭載されているデバイスが多いほど、潜在的な電力が増え、所有者にもたらすお金も増えます。したがって、サイバー犯罪者はできるだけ多くのルーターを乗っ取るために競争します。

感染はどのように発生しますか

収集されたデータは、ブルートフォース攻撃とオープンテルネットポートを使用して最も多くの感染が発生していることを示しています。

直接ブルートフォース攻撃は特別なスクリプトを使用して実行され、多くのルーターがデフォルトのパスワードでインターネットに接続するため、非常に効率的です。パスワードブルートフォースもボットネットの機能の1つである可能性があるため、新しいデバイスのキャプチャは非常に高速です。

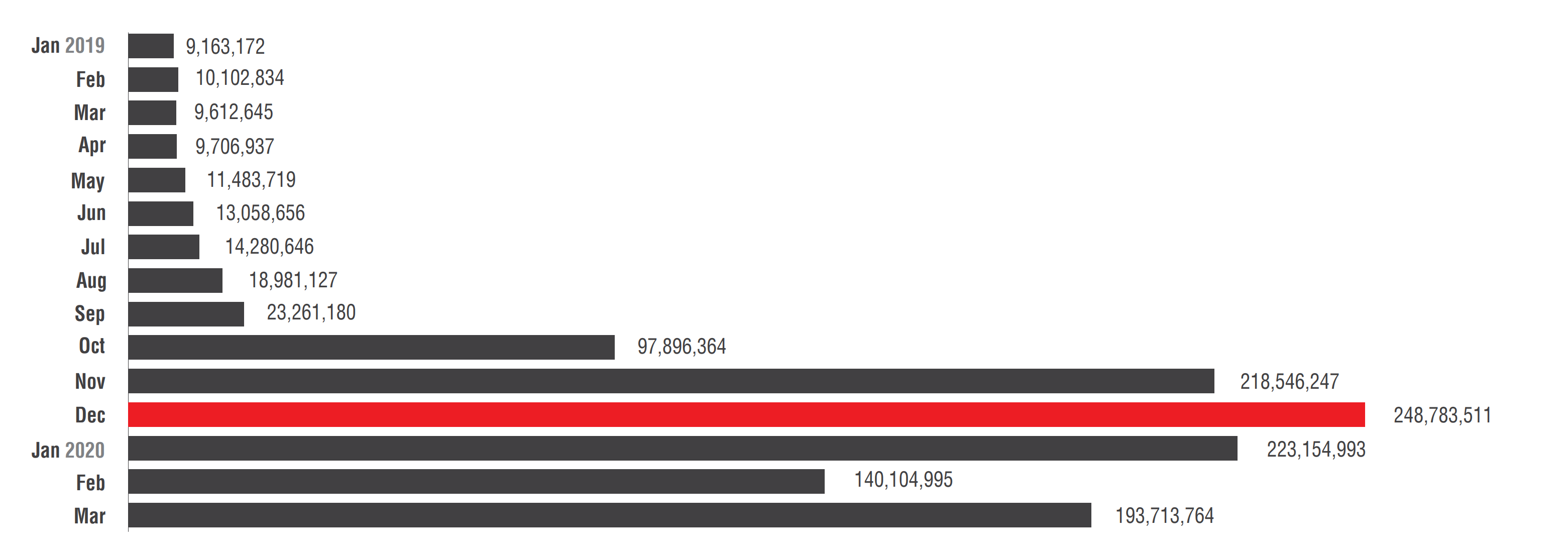

2019〜2020年のルーターに対するブルートフォース攻撃の数。出典(以下、特に記載がない限り):Trend Micro

Trend Microテレメトリーによると、ブルートフォースによるルーターへのログイン試行は2019年に着実に増加しました。当初は緩やかな成長でしたが、10月以降は急激に増加しています。

IoTボットネットの範囲を拡大するための2番目に人気のあるツールは、telnetプロトコルをクラックすることです。 telnetは、以前ほど広く使用されておらず、使用も推奨されていませんが、多くのIoTデバイスは依然としてリモートアクセスを提供するために使用しています。 Telnetセッションは暗号化されていないため、攻撃者やボットネットはユーザーの資格情報やその他の情報を簡単に傍受できます。その結果、ボットネットはtelnetプロトコルから取得したデータを使用してさらに拡張することができます。

他のデバイスとのtelnetセッションを開こうとすることは、通常のルーターの動作ではなく、感染の試みを示している可能性があります。私たちの調査では、感染したルーターの数の指標としてこのメトリックを使用しました。

2019年7月から2020年4月までのトレンドマイクロテレメトリーデータ。黒いバー-telnet接続の試行回数、青いグラフ-これらの試行

のソースピーク時には、悪意のあるトラフィックのソースは1週間あたり最大16,000デバイスでしたが、その後この数は減少しました。これは、最も強力なボットネットの1つであるDoubleGunsの部分的なシャットダウンと一致しました。

サイバーグループやスクリプトキディが最も一般的に使用するボットネットコードベースには、Mirai、Kaiten、QBotの3つがあります。それらのコードは公開されているため、技術に精通した詐欺師なら誰でも簡単にコードをダウンロードし、微調整して再コンパイルし、ルーターを乗っ取ってボットネットを作成できます。したがって、これら3つのボットネットのコードは、ルーターをめぐる進行中の戦争における主要なサイバー武器です。

みらい

これは、ボットネットの作成に使用される最も一般的なコードです。Miraiは2016年の終わりに発売され、すぐにIoTの脅威の状況を変えました。MiraiはDDoS攻撃ツールとして作成されました。

最初のMirai攻撃は、インターネットサービスプロバイダーOVHがホストするMinecraftゲームサーバーへの攻撃でした。2016年9月19日に開始された攻撃力は799Gbpsでした。ボットネットは145,000台のデバイスで構成されていました。

ボットネットの機能のもう1つのデモンストレーションは、2016年9月20日のKrebs on SecurityWebサイトに対する665GbpsDDoS攻撃でした。CDNプロバイダーのAkamaiは、攻撃に対処できず、サイトを無効にしただけで、4日間「嘘をついた」状態になりました。攻撃自体は77時間続き、24,000台のハイジャックされたルーターが関与しました。

最大のみらいキャンペーンはNetflix、Reddit、Twitter、その他の企業にサービスを提供したDNSプロバイダーDynに対する2016年10月12日の攻撃。専門家によると、攻撃力は利用可能なすべてのセキュリティソリューションの能力を超えていました。当時、みらいには1100万台以上のデバイスがありました。

Miraiソースコードのリリースは世界を永遠に変えました。競合他社を取り締まり、リースするためのDDoSクラブを自分で作成する機会は非常に魅力的であることが判明したため、多くのMiraiフォークには、追加のエクスプロイトを使用してルーターをハッキングするという追加機能や、侵害されたデバイスを競合他社から排除するコードがすぐに登場しました。

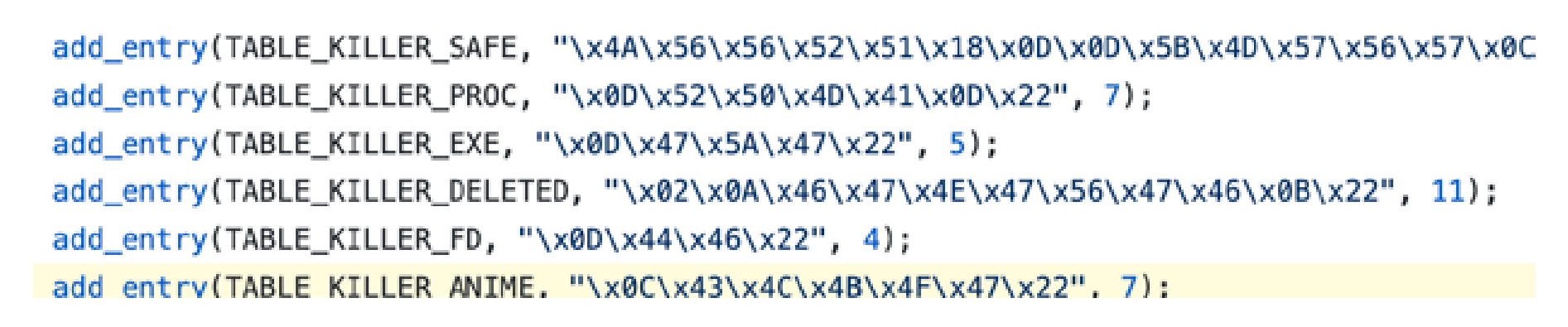

ライバルのMalwareAnimeを破壊するMiraiのコードの断片。ここで、MiraiはLinuxのkill()システム関数を使用して、SIG_KILL(9)信号を競合するプロセスに送信します。

海天/津波

このボットネットは、最も古いものの1つと見なすことができますが、Miraiほどよく知られていません。そのソースは2001年以来パブリックドメインにあります。制御サーバーとの対話は、IRC(インターネットリレーチャット)プロトコルを使用して実行されます。サーバーアドレスは、SH4、PowerPC、MIPSel、MIPS、およびARMアーキテクチャ用にコンパイルできるKaitenソースコードで記述されています。

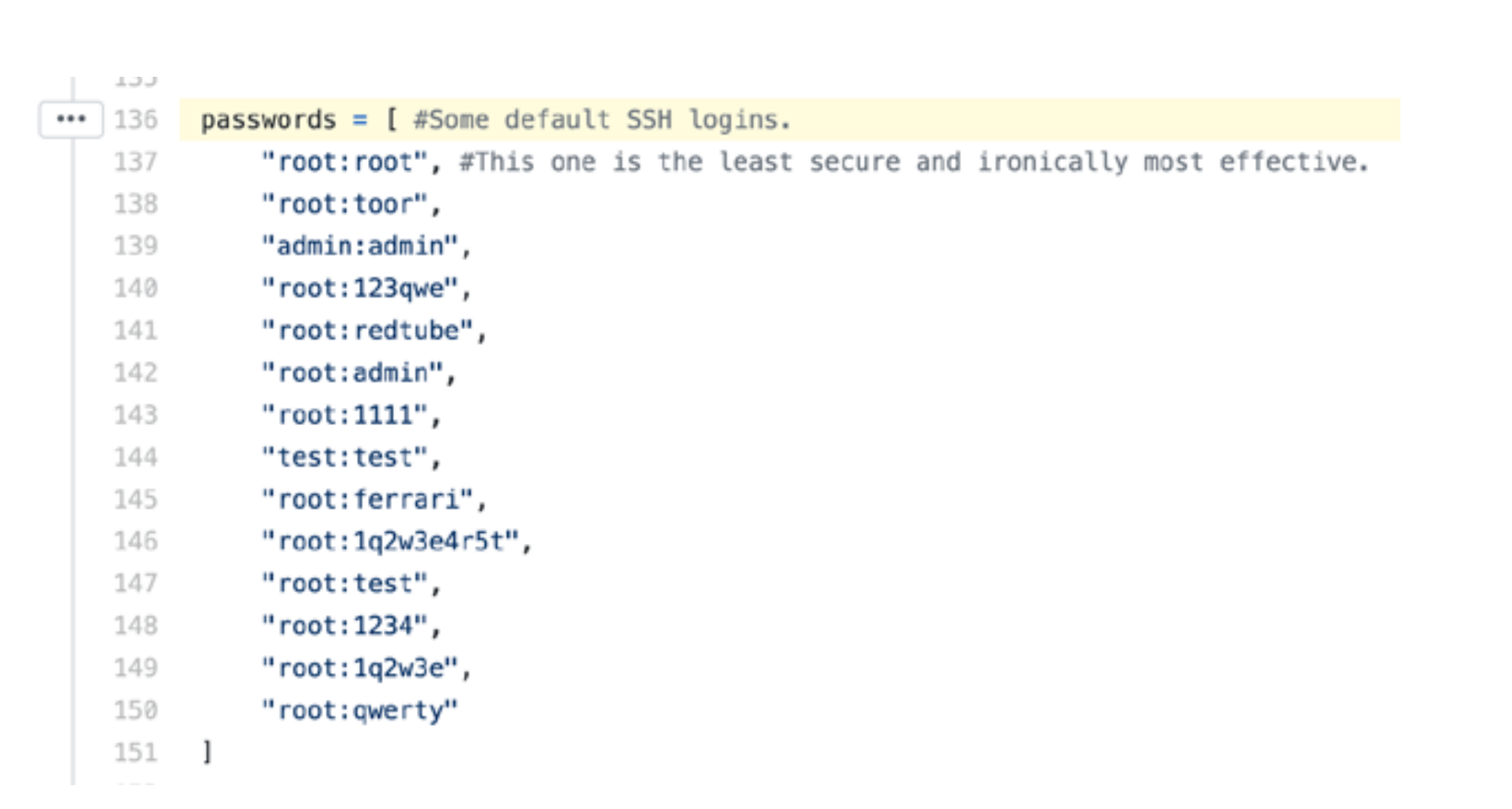

デバイスの検索と感染は、開いているtelnetポートを探して接続を試みるPythonスクリプトを使用して実行され、パスワードを強制します。総当たり攻撃は、スクリプトの本文に含まれている最も一般的なパスワードから始まります。Kaitenスクリプトの本文に含まれて

いる最も安全でない一般的なパスワードのリスト

ソースコードのリリースにより、多くのフォークも作成されました。最新バージョンには、ハイジャックされたデバイスを競合他社からクリーンアップする「ボットキラー」機能も含まれています。

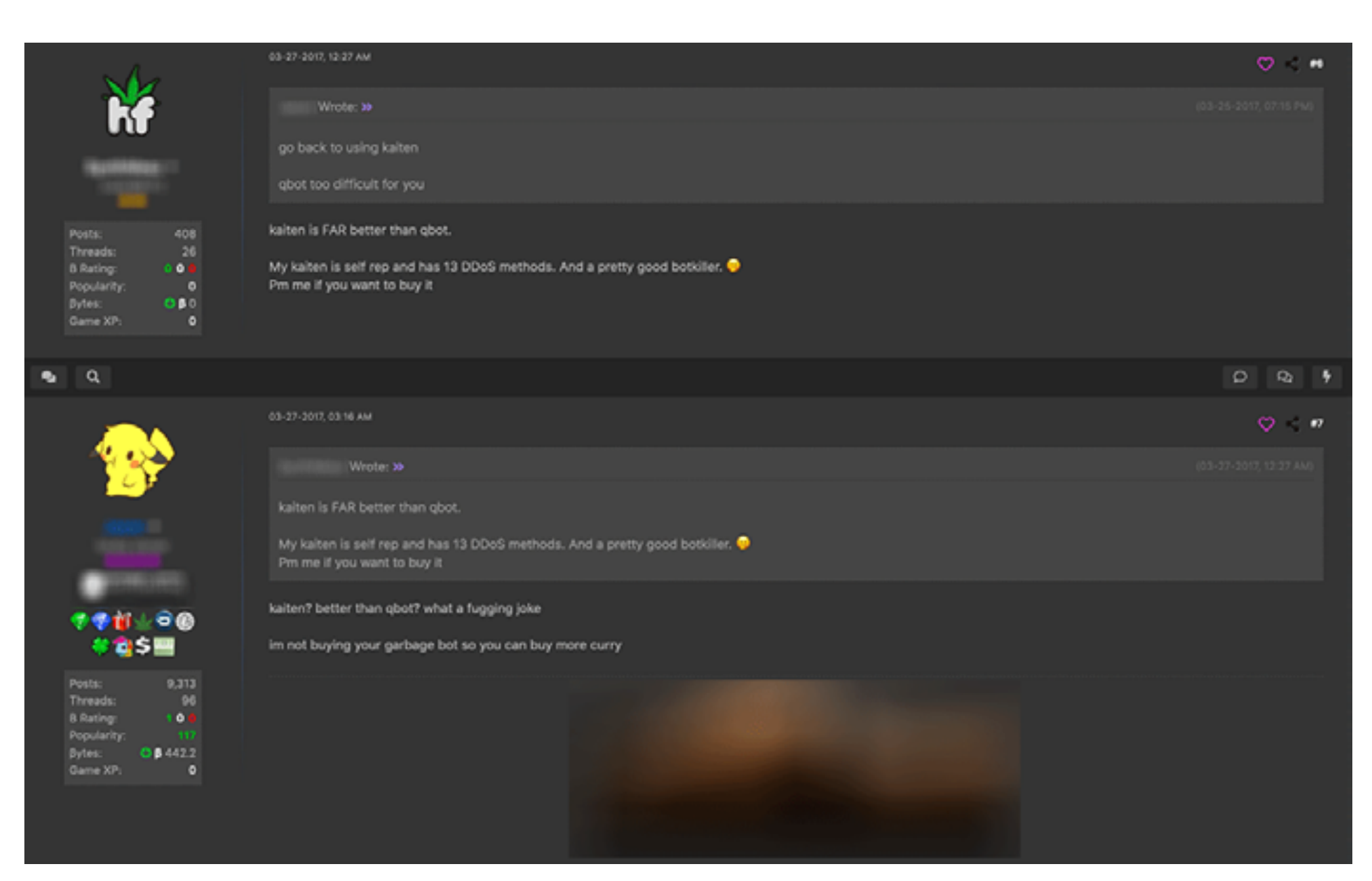

KaitenForkの作者はフォーラムのボットキリング機能について自慢します

Qbot

このボットネットは2008年に情報分野に登場しました。そのソースコードは、ほんの数ファイルで構成されています。セットアップ全体はソースの編集に帰着するため、このボットネットは初心者の間ではそれほど人気がありません。サイバー犯罪フォーラムでは、初心者がこのボットネットの設定についてアドバイスを求めるスレッドを見つけることがよくあります。

Qbotは、さまざまなハードウェアアーキテクチャもサポートしており、高レベルのプロトコルに依存することなく、TCPを介して管理サーバーに接続します。

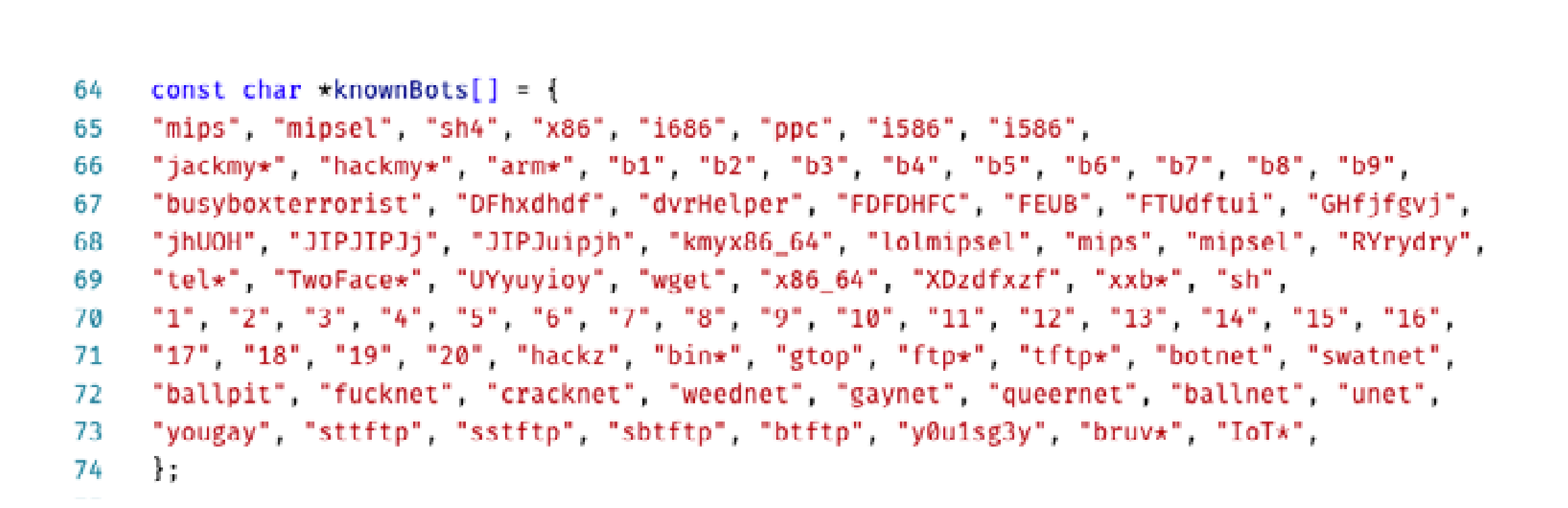

競合するマルウェアの識別子文字列を含むQBotコードスニペット

Qbotも競合他社に耐性がありません。そのフォークの1つには、MiraiとKaitenを含む438の競合するプロセス名が含まれています。

効果

攻撃者はさまざまなツールを使用して、すでに競合他社の手にあるルーターを含め、できるだけ多くのルーターを危険にさらすことができます。感染したルーターは、感染したルーターに基づくサービスの販売から、他のグループや競合するサーバーのリソースなどの「敵」への攻撃まで、さまざまな目的で使用されます。

通常のインターネットユーザーは、この戦争が自宅で起こっていることを知らず、それが彼らにどのように影響するかを知らないため、この問題はさらに深刻になります。ルーターの所有者は、デバイスとインターネット接続のセキュリティに注意を払う必要があります。そうしないと、サイバー犯罪者の犠牲になるリスクがあります。この問題は、多くの従業員が自宅から離れた場所で作業している場合に特に当てはまります。

保護に関する推奨事項

ITスペシャリストは、次のチェックリストを使用して、少なくとも四半期に1回は「下位」ルーターのステータスを確認することをお勧めします。

- 異常な動作、奇妙なアカウント、およびその他の異常がないか、ルーターのログを確認します。

- ルーターに最新のファームウェアがあることを確認してください。

- 強力なパスワードを使用し、随時変更してください。

- ファームウェアで許可されている場合は、間違ったパスワードの入力の試行回数を制限します。

- ルーターへのtelnetを無効にし、ローカルネットワークからのログインのみを許可します。

また、ITスタッフには、テレコミューターがホームルーターを保護するのを支援することをお勧めします。

Trend Microのソリューションには、Trend Micro Home NetworkSecurityアプライアンスがあります。ルーターとホームネットワーク間のインターネットトラフィックを調べ、ユーザーがネットワークに接続されているデバイスの脆弱性を評価するのにも役立ちます。このソリューションは、ルーターが戦場であり、勝つための賞金である戦争で、ボットネットがデバイスを乗っ取るのを防ぐのに役立ちます。