続いて、AWS MFAを構成し、AWSCLIをインストールして構成する方法について説明します。

残念ながら、この義務的な手続きには半日かかりました。他の安全でないAWSユーザー;)のように、些細なことに貴重な時間を無駄にしないように、私は指示を作成することにしました。

サンドボックスアカウントの場合でも、通常、MFAの設定は必須の要件です。これが私たちの現状です。

MFAの構成

- 互換性のあるモバイルアプリをインストールする

- AWSコンソールに移動します

- マイセキュリティ資格情報-> MFAデバイスの割り当て

- Virtual MFA Device

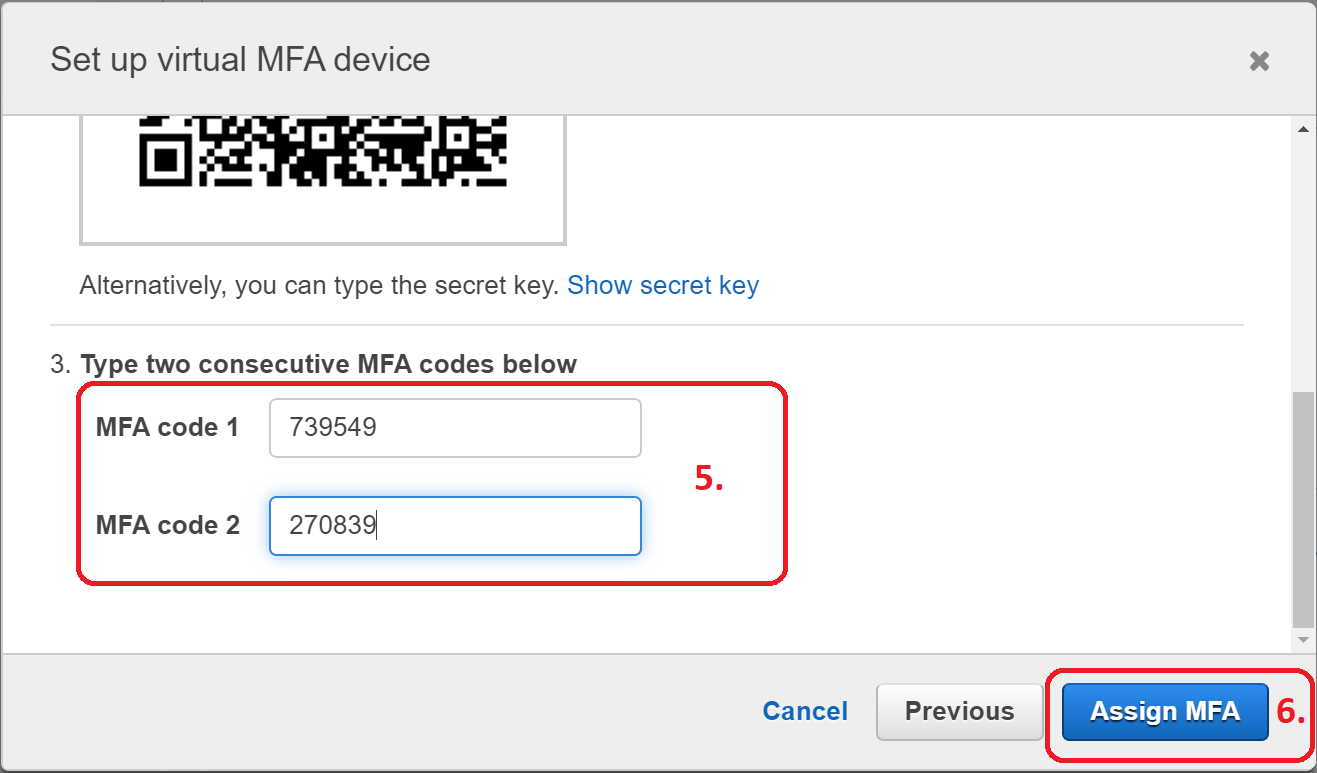

-

-

AWS CLI

https://docs.aws.amazon.com/cli/latest/userguide/install-cliv2.html

https://docs.aws.amazon.com/cli/latest/userguide/cli-configure-profiles.html

- My Security Credentials -> Create access key

- .

$ aws configure --profile <your profile name>

AWS CLI MFA

- ARN

aws sts get-session-token --profile < > --serial-number <ARN > --token-code < >

.- JSON, AWS_ACCESS_KEY_ID, AWS_SECRET_ACCESS_KEY, AWS_SESSION_TOKEN

~/.bash_profile

JSON jq.

#!/usr/bin/env bash

aws_login() {

session=$(aws sts get-session-token "$@")

echo "${session}"

AWS_ACCESS_KEY_ID=$(echo "${session}" | jq -r '.Credentials.AccessKeyId')

export AWS_ACCESS_KEY_ID

AWS_SECRET_ACCESS_KEY=$(echo "${session}" | jq -r '.Credentials.SecretAccessKey')

export AWS_SECRET_ACCESS_KEY

AWS_SESSION_TOKEN=$(echo "${session}" | jq -r '.Credentials.SessionToken')

export AWS_SESSION_TOKEN

}

alias aws-login-dev='aws_login --profile < dev > --serial-number <ARN > --token-code '

alias aws-login-prod='aws_login --profile < prod > --serial-number <ARN > --token-code ':

$ aws-login-dev < >この指示が、公式文書での長い放浪を回避するのに役立つことを願っています;)