チェックポイントSandBlastエージェント管理プラットフォームソリューションシリーズの記事5へようこそ。以前の記事は、適切なリンク(1番目、2番目、3番目、4番目)をクリックして見つけることができます。今日は、管理プラットフォームの監視機能、つまり、ログ、インタラクティブダッシュボード(表示)、およびレポートの操作について説明します。また、脅威ハンティングのトピックに触れて、ユーザーのマシン上の現在の脅威と異常なイベントを特定します。

ログ

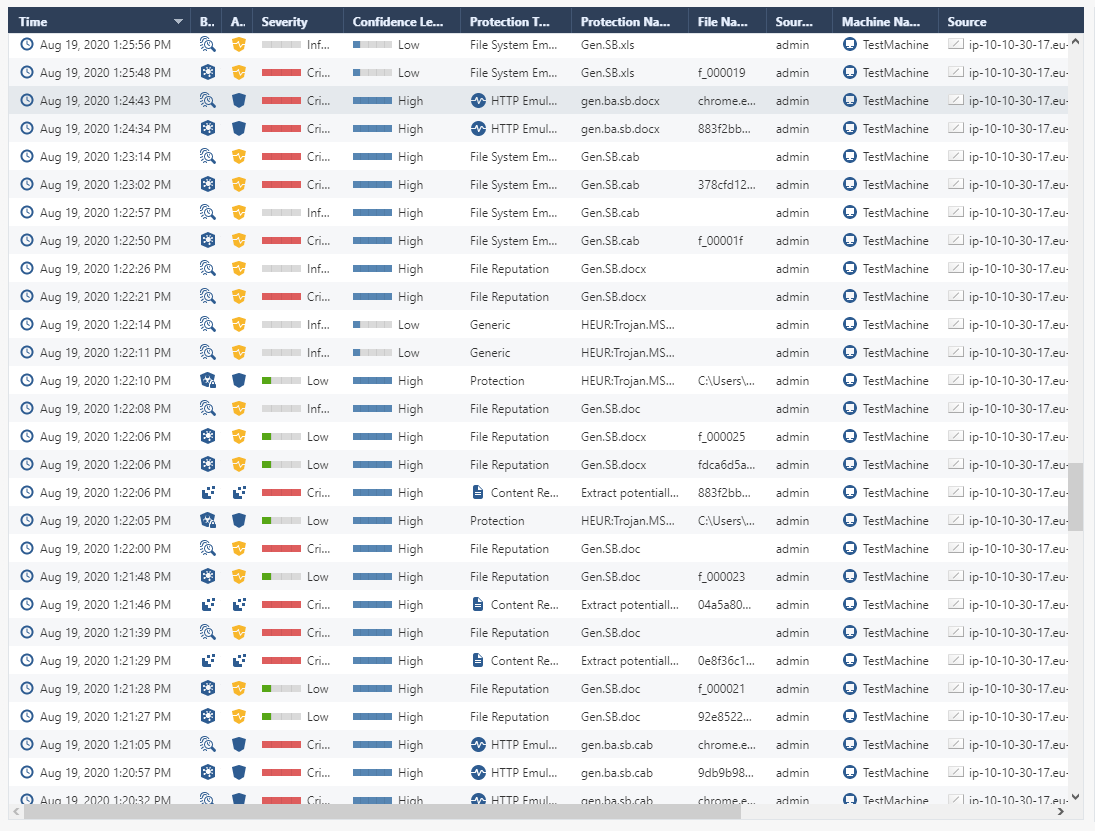

セキュリティイベントを監視するための主な情報源は、各インシデントの詳細情報を表示するログセクションです。また、便利なフィルタを使用して検索条件を絞り込むこともできます。たとえば、対象のログのパラメータ(ブレード、アクション、重大度など)を右クリックすると、このパラメータはフィルタ:「パラメータ」またはフィルタアウト:「パラメータ」としてフィルタリングできます。また、[ソース]パラメーターには、[IPツール]オプションを選択できます。このオプションでは、特定のIPアドレス/名前にpingを実行するか、nslookupを実行してソースIPアドレスを名前で取得できます。

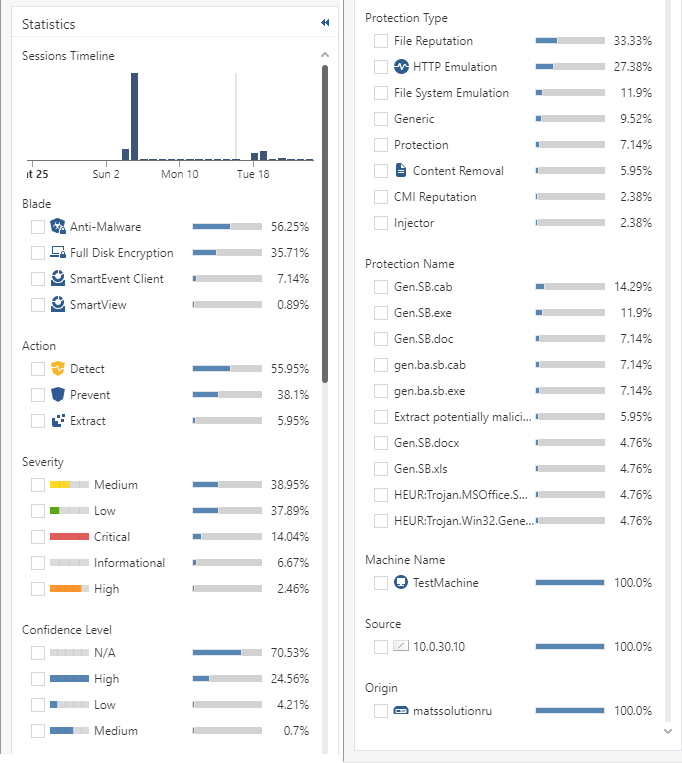

[ログ]セクションには、イベントをフィルタリングするための[統計]サブセクションがあり、すべてのパラメーターの統計が表示されます。ログの数と各パラメーターのパーセンテージを含むタイムチャートです。このサブセクションから、検索行を参照したり、フィルタリング式を記述したりすることなく、ログを簡単にフィルタリングできます。目的のパラメータを選択するだけで、ログの新しいリストがすぐに表示されます。

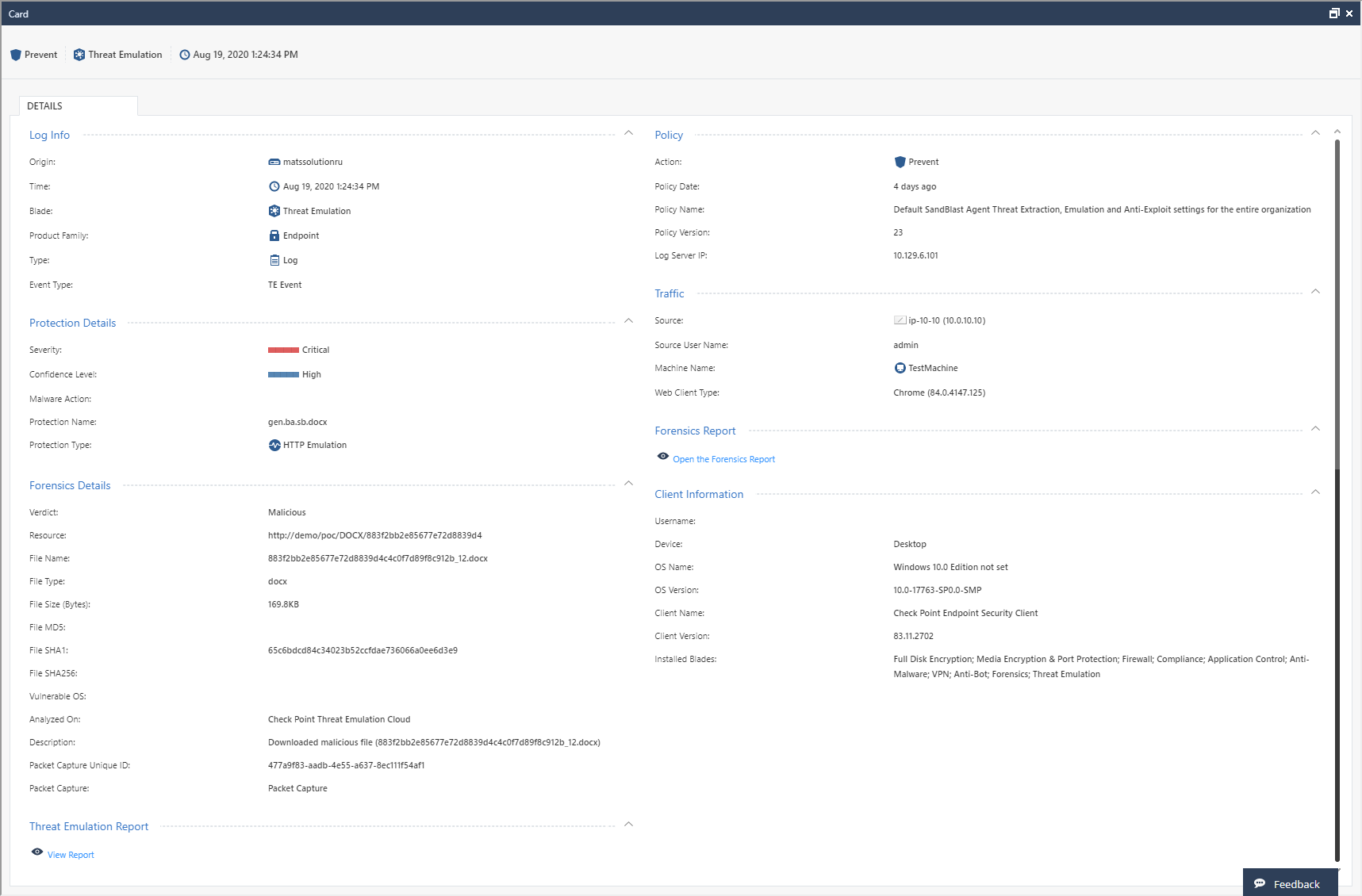

各ログの詳細情報は、[ログ]セクションの右側のペインに表示されますが、ダブルクリックしてコンテンツを分析してログを開く方が便利です。以下は、感染した「.docx」ファイルで脅威エミュレーションブレードの防止アクションをトリガーするための詳細情報を表示するログの例です(画像はクリック可能です)。ログには、セキュリティイベントの詳細を表示するいくつかのサブセクションがあります。トリガーされたポリシーと保護、フォレンジックの詳細、クライアントとトラフィックの情報です。特に注目すべきは、ログから入手できるレポート(脅威エミュレーションレポートとフォレンジックレポート)です。これらのレポートは、SandBlastAgentクライアントから開くこともできます。

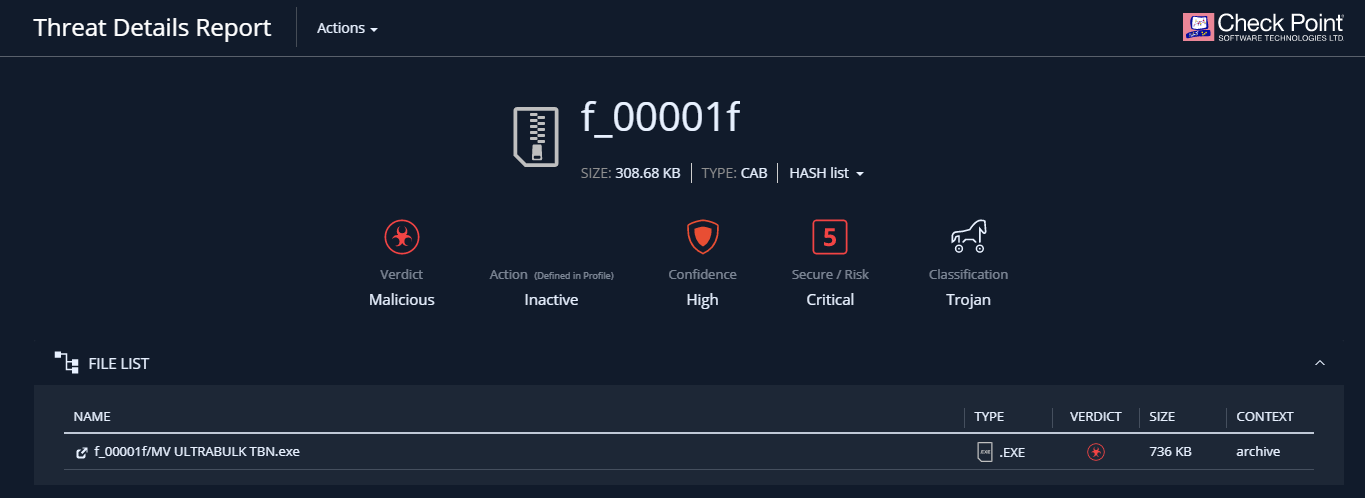

脅威エミュレーションレポート

チェックポイントクラウドでのエミュレーション後に脅威エミュレーションブレードを使用すると、エミュレーションの結果に関する詳細レポートへのリンク-脅威エミュレーションレポートが対応するログに表示されます。このようなレポートの内容は、Check Point SandBlastNetworkフォレンジックを使用したマルウェア分析に関する記事で詳しく説明されています。このレポートはインタラクティブであり、各セクションの詳細を「確認」できることに注意してください。仮想マシンでのエミュレーションプロセスの記録を表示したり、元の悪意のあるファイルをダウンロードしたり、そのハッシュを取得したりして、チェックポイントインシデント対応チームに連絡することもできます。

フォレンジックレポート

ほとんどすべてのセキュリティイベントについて、フォレンジックレポートが生成されます。このレポートには、悪意のあるファイルの特性、アクション、システムへのエントリポイント、重要な企業資産への影響などの詳細情報が含まれています。レポートの構造については、Check Point SandBlastAgentフォレンジックを使用したマルウェア分析に関する記事で詳しく説明しました。このようなレポートは、セキュリティイベントを調査する際の重要な情報源であり、必要に応じて、レポートの内容をチェックポイントインシデント対応チームにすぐに送信できます。

SmartView

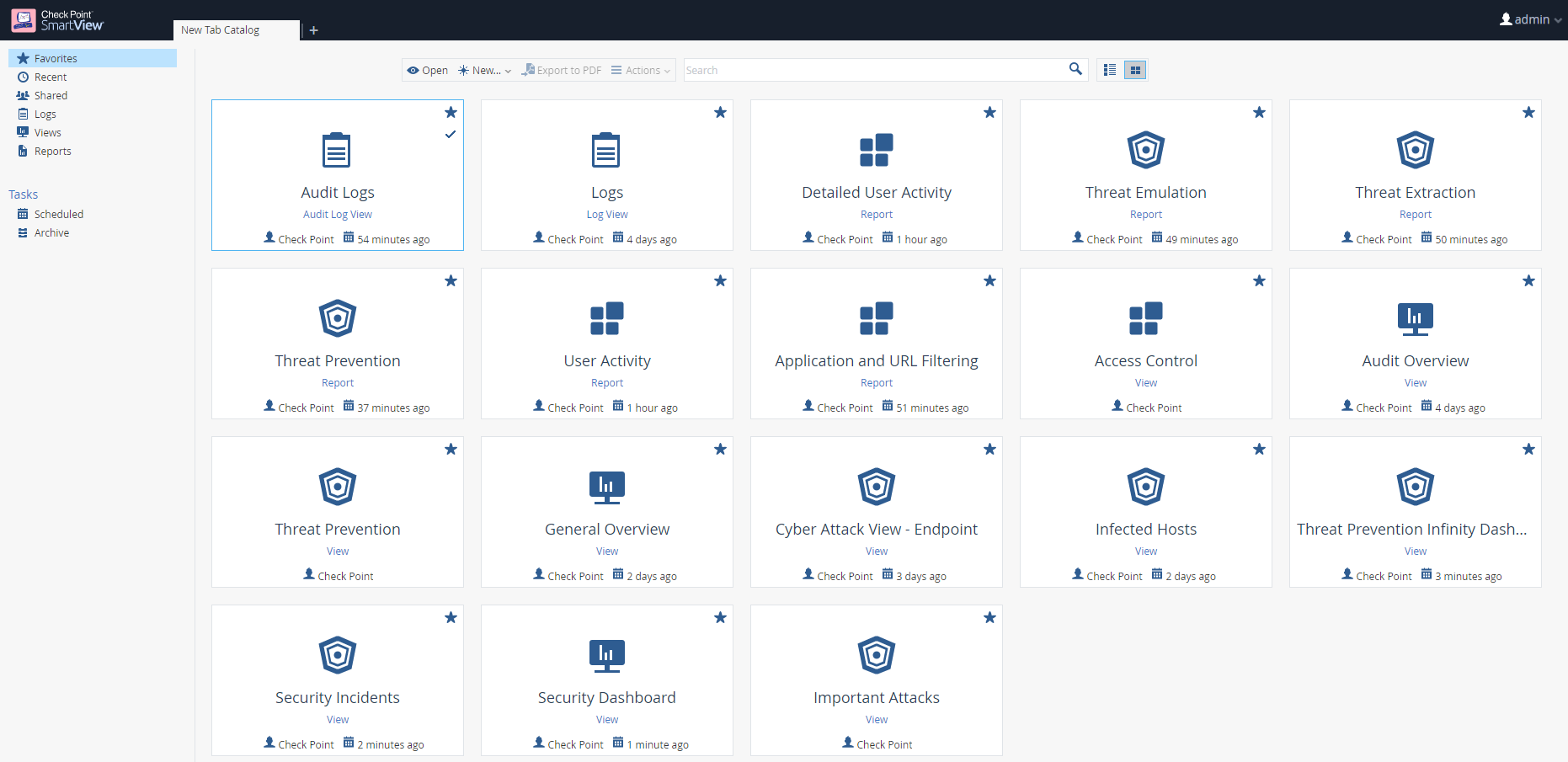

Check Point SmartViewは、動的ダッシュボード(View)とレポートをPDF形式で作成および表示するための便利なツールです。管理者のユーザーログと監査イベントもSmartViewから表示できます。次の図は、SandBlastAgentを操作するための最も便利なレポートとダッシュボードを示しています。 SmartViewのレポートは、特定の期間のイベントに関する統計情報を含むドキュメントです。 SmartViewが開いているマシンへのPDF形式のレポートのアップロード、および管理者の電子メールへのPDF / Excelへの定期的なアップロードをサポートします。さらに、レポートテンプレートのインポート/エクスポート、独自のレポートの作成、およびレポートでユーザー名を非表示にする機能がサポートされています。次の図は、埋め込まれた脅威防止レポートの例を示しています。

SmartViewのダッシュボード(ビュー)を使用すると、管理者は対応するイベントのログにアクセスできます。グラフの列や悪意のあるファイルの名前など、目的のオブジェクトをダブルクリックするだけです。レポートと同様に、独自のダッシュボードを作成してユーザーデータを非表示にすることができます。ダッシュボードの場合、テンプレートのインポート/エクスポートもサポートされており、管理者の電子メールへのPDF / Excelへの定期的なアップロードと、セキュリティイベントをリアルタイムで監視するための自動データ更新が可能です。

追加の監視セクション

管理プラットフォームの監視ツールの説明は、「概要」、「コンピューター管理」、「エンドポイント設定」、および「プッシュ操作」セクションに言及しないと不完全です。これらのセクションについては、2番目の記事で詳しく説明しました。ただし、監視タスクを解決するための可能性を検討することは有用です。概要から始めましょう。これは、運用の概要とセキュリティの概要の2つのサブセクションで構成されています。これらは、保護されたユーザーマシンの状態とセキュリティイベントに関する情報を含むダッシュボードです。他のダッシュボードとの対話と同様に、[操作の概要]および[セキュリティの概要]サブセクションでは、目的のパラメーターをダブルクリックすると、選択したフィルター(たとえば、[デスクトップ]または[起動前のステータス:有効])を使用して[コンピューターの管理]セクションに移動したり、セクションに移動したりできます。特定のイベントのログ。 [セキュリティの概要]サブセクションは、サイバー攻撃ビュー-エンドポイントダッシュボードであり、自動データ更新をカスタマイズおよび設定できます。

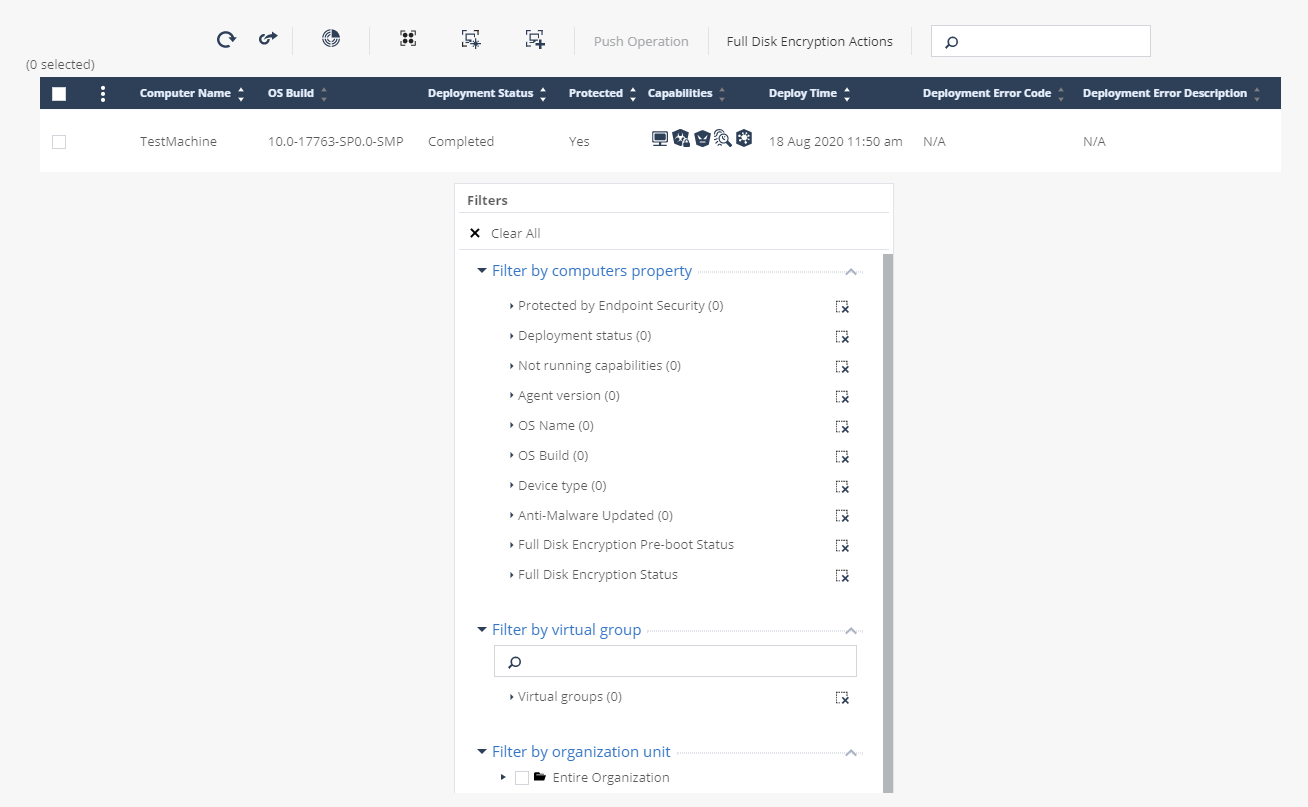

[コンピューターの管理]セクションから、ユーザーマシン上のエージェントのステータス、マルウェア対策データベースの更新のステータス、ディスクの暗号化手順などを監視できます。すべてのデータが自動的に更新され、フィルターごとに適格なユーザーマシンの割合が表示されます。 CSV形式でのコンピューターデータのエクスポートもサポートされています。 ワークステーションのセキュリティを監視する重要な側面は、重要なイベント(アラート)に関する通知を設定し、会社のログサーバーに保存するためにログをエクスポート(イベントのエクスポート)することです。両方の設定は、[エンドポイント設定]セクションとアラートに対して行われます

メールサーバーに接続して、イベントに関する通知を管理者に送信し、イベント基準に一致するデバイスの割合/数に応じて通知をトリガー/無効化するためのしきい値を構成することができます。イベントのエクスポートを使用すると、管理プラットフォームから会社のログサーバーへのログの転送を構成してさらに処理することができます。サポートされている形式は、SYSLOG、CEF、LEEF、SPLUNK、TCP / UDPプロトコル、TLS / SSL暗号化およびsyslogクライアント認証を使用するsyslogエージェントが実行されているSIEMシステムです。

エージェントのイベントを詳細に分析する場合、またはテクニカルサポートに連絡する場合は、[プッシュ操作]セクションの強制操作を使用してSandBlastエージェントクライアントからログをすばやく収集できます。生成されたログ付きアーカイブのチェックポイントサーバーまたは企業サーバーへの転送を構成できます。ログ付きアーカイブは、ユーザーのマシンのC:\ Users \ username \ CPInfoディレクトリにも保存されます。指定された時間にログを収集するプロセスの開始と、ユーザーによる操作を延期する機能をサポートします。

脅威ハンティング

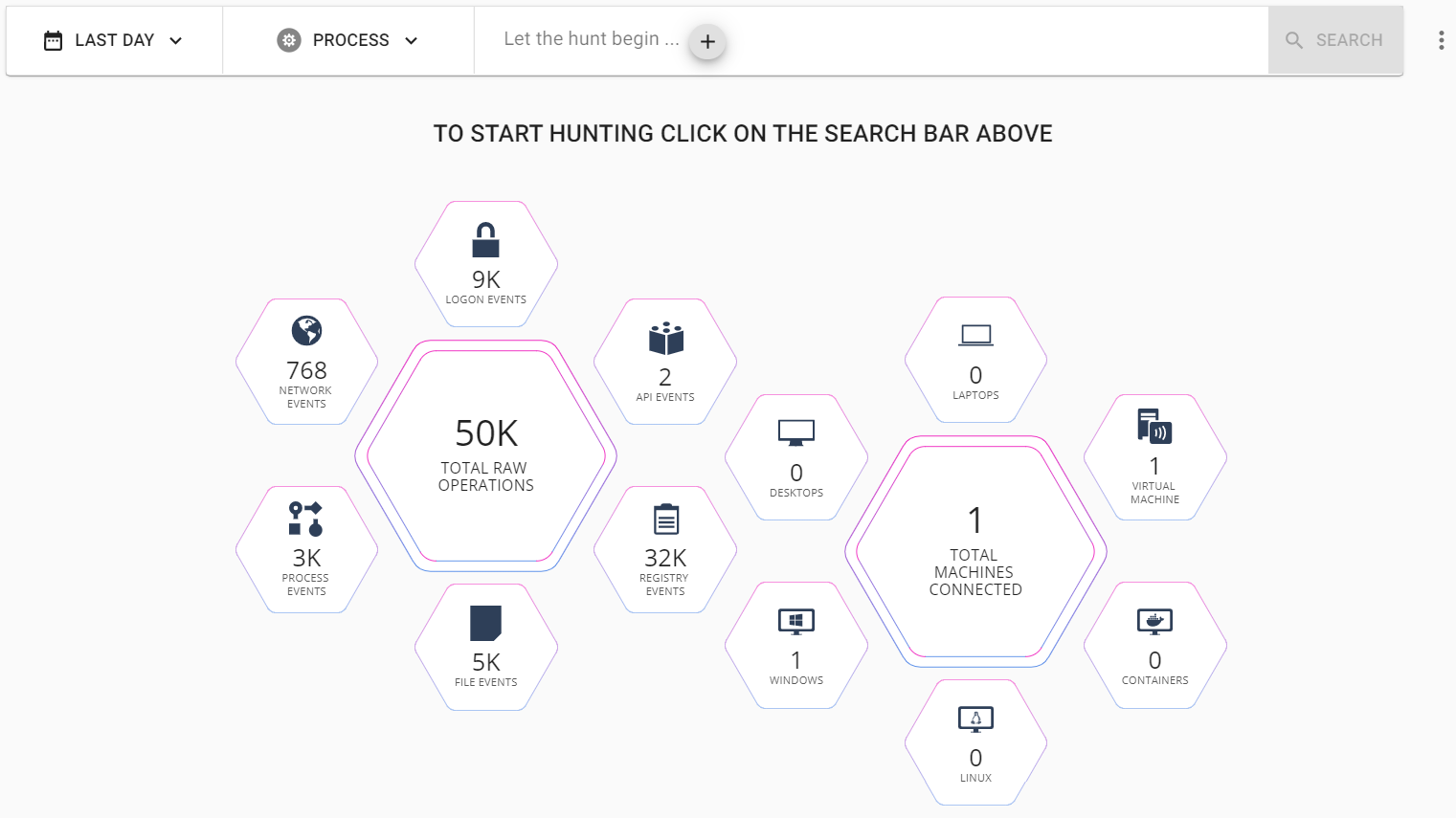

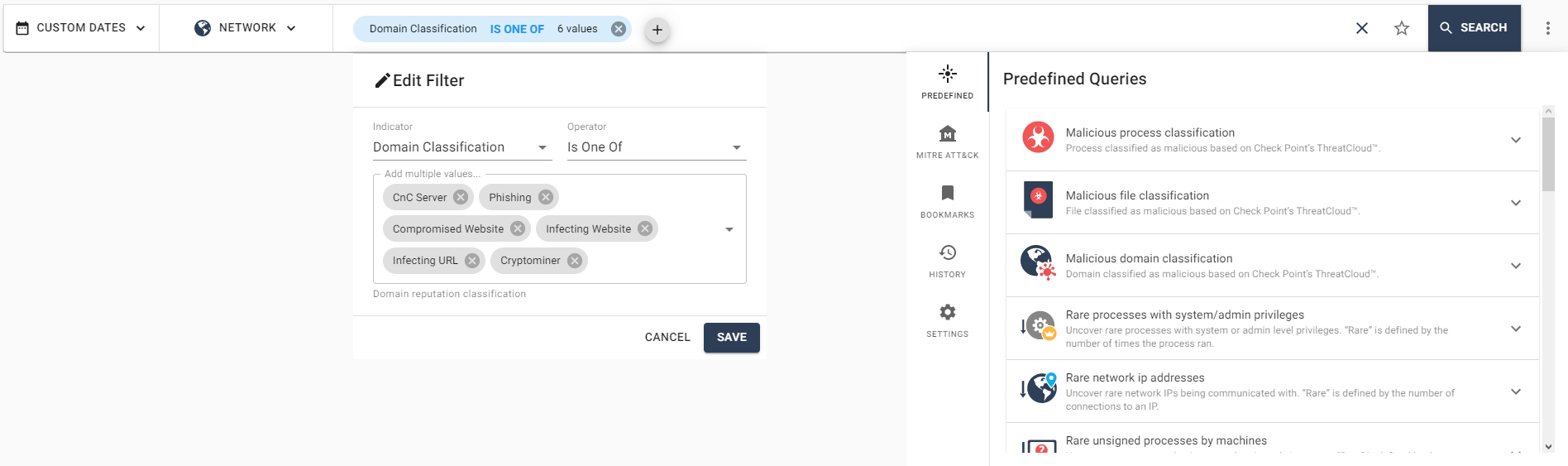

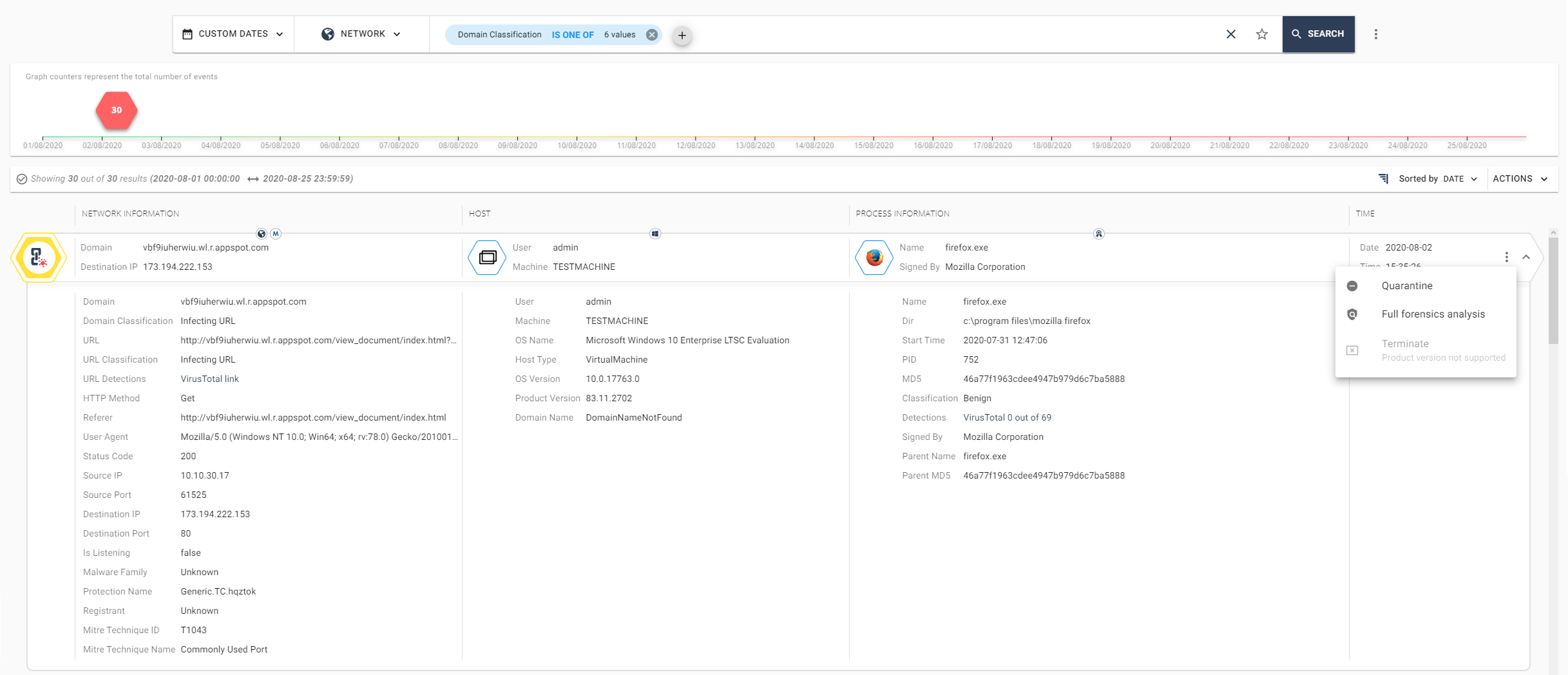

Threat Huntingメソッドは、システム内の悪意のあるアクティビティや異常な動作をプロアクティブに検索して、潜在的なセキュリティイベントをさらに調査するために使用されます。管理プラットフォームの脅威ハンティングセクションでは、ユーザーマシンのデータで指定されたパラメーターを使用してイベントを検索できます。 Threat Huntingツールには、いくつかの事前定義されたクエリがあります。たとえば、悪意のあるドメインまたはファイルを分類するため、特定のIPアドレスへのまれな呼び出しを追跡するため(一般的な統計と比較して)。要求構造は、インジケーター(ネットワークプロトコル、プロセスID、ファイルタイプなど)、演算子( "is"、 "is not"、 "includes"、 "one of"など)、および要求本文の3つのパラメーターで構成されます。

..。リクエスト本文では通常の式を使用でき、検索文字列では複数のフィルターを同時に使用できます。 フィルタを選択してリクエストの処理を完了すると、適切なすべてのイベントへのアクセスが表示され、イベントに関する詳細情報を表示したり、リクエストオブジェクトを検疫したり、イベントの説明を含む詳細なフォレンジックレポートを生成したりできます。現在、このツールはベータ版であり、将来的には、Mitre Att&ckマトリックスの形式でイベントに関する情報を追加するなど、一連の機能を拡張する予定です。

結論

要約すると、この記事では、SandBlast Agent Management Platformでセキュリティイベントを監視する可能性を検討し、ユーザーマシン上の悪意のあるアクションや異常をプロアクティブに検索するための新しいツールであるThreatHuntingを調査しました。次の記事はこのサイクルの最後の記事であり、その中で、管理プラットフォームソリューションに関する最も一般的な質問を見て、この製品のテスト機能について説明します。

TSソリューションからのチェックポイントの材料の豊富な選択。SandBlast Agent Management Platformトピックに関する次の出版物を見逃さないように、ソーシャルネットワーク(Telegram、Facebook、VK、TS Solution Blog、Yandex.Zen)に注目してください。)。