概要

- Guardicoreは、洗練されたピア・ツー・ピア(P2P)ボットネットを発見しFritzFrog積極的に2020年1月以来、SSHサーバにハッキングされています。

- Golangのマルウェア:FritzFrogは、Golangでモジュラー、マルチスレッド、ファイルレスの悪意のあるコードを実行し、感染したデバイスのハードドライブに痕跡を残しません。

- 政府、教育、金融、その他のリソースを積極的にターゲットにする:FritzFrogは、政府機関、教育機関、医療センター、銀行、および多くの通信会社の数千万のIPアドレスに力を入れて配布しようとしました。その中で、米国とヨーロッパの有名な大学と1つの鉄道会社を含む、500を超えるサーバーが攻撃に成功しました。

- 複雑さ:FritzFrogは完全に独自仕様であり、そのP2P実装はゼロから作成されています。これは、ソフトウェア開発の分野における作成者の高いレベルのプロ意識を示しています。

- 傍受:Guardcore Labsは、FritzFrogのP2P接続を傍受し、ピアのようにネットワークに接続できるGolangクライアントプログラムを開発しました。

- 所属:FritzFrogの作成を担当する特定のグループを特定できませんでしたが、現在のボットネットは、以前に知られているRakosボットネットと部分的に類似しています。

前書き

FritzFrogは、世界中のSSHサーバーに積極的に侵入する非常に洗練されたピアツーピアボットネットです。分散構造のおかげで、すべてのノードに制御を分散します。このネットワークには単一の障害点がなく、ピアは常に相互に通信して、ネットワークを安定させ、更新し、常にアクティブに保ちます。 P2P接続は、対称暗号化にAESを使用し、キー交換にDiffie-Hellmanを使用して、暗号化されたチャネルを介して行われます。

他のP2Pボットネットとは異なり、FritzFrogはそのプロパティのセットがユニークです。メモリ内で直接パッケージをビルドして実行するため、ファイルレスです。彼のネットワークではターゲットが効果的に均等に分散されているにもかかわらず、彼は非常に積極的にターゲットをブルートフォースします。その独自のP2Pプロトコルは、現在知られている実装のいずれにも基づいていません。

Golangで記述された悪意のあるコードは非常に変更可能であり、ハードドライブに痕跡を残しません。公開SSHキーの形式でバックドアを作成し、それによって攻撃者に被害者のデバイスへの永続的なアクセスを提供します。その活動の最初から、実行可能なマルウェアの20の異なるバージョンを特定しました。

この投稿では、FritzFrogがどのように公開されたか、およびそのP2Pネットワークの性質と、感染プロセス、コマンドの暗号化、揮発性の動作など、悪意のあるコードの内部について説明します。

Guardicore Labsは、このマルウェアを検出するためのスクリプトと、そのアクティビティの侵害の指標(IoC)のリストを含むGithubリポジトリを利用できるようにしました。

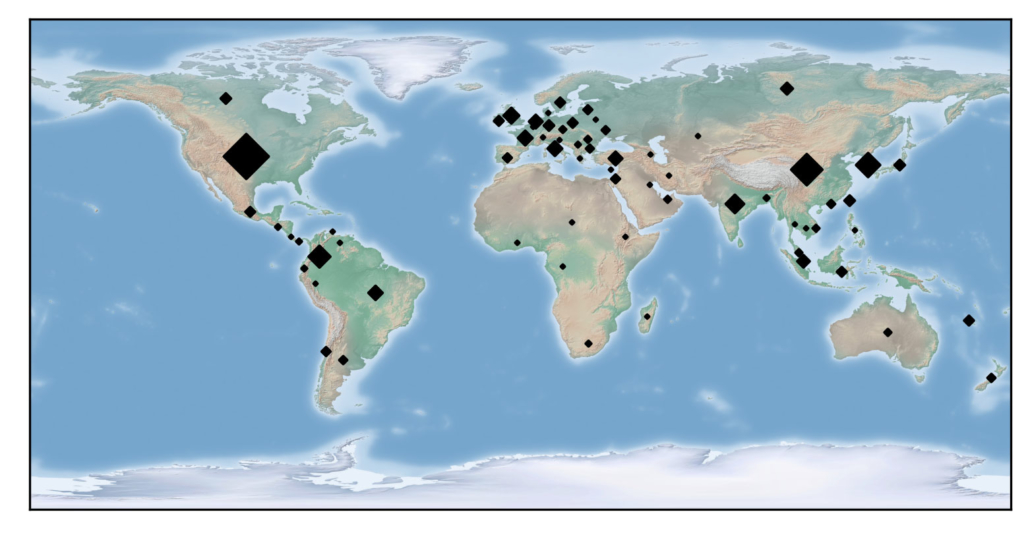

感染したホストの地理的分布。最も脆弱な国は、米国、中国、韓国でした。

フリッツフロッグリサーチ

Guardcore Labsは最初にFritzFrog見ボットネット百科事典研究。 1月9日、悪意のあるプロセスの実行を伴う新しい攻撃

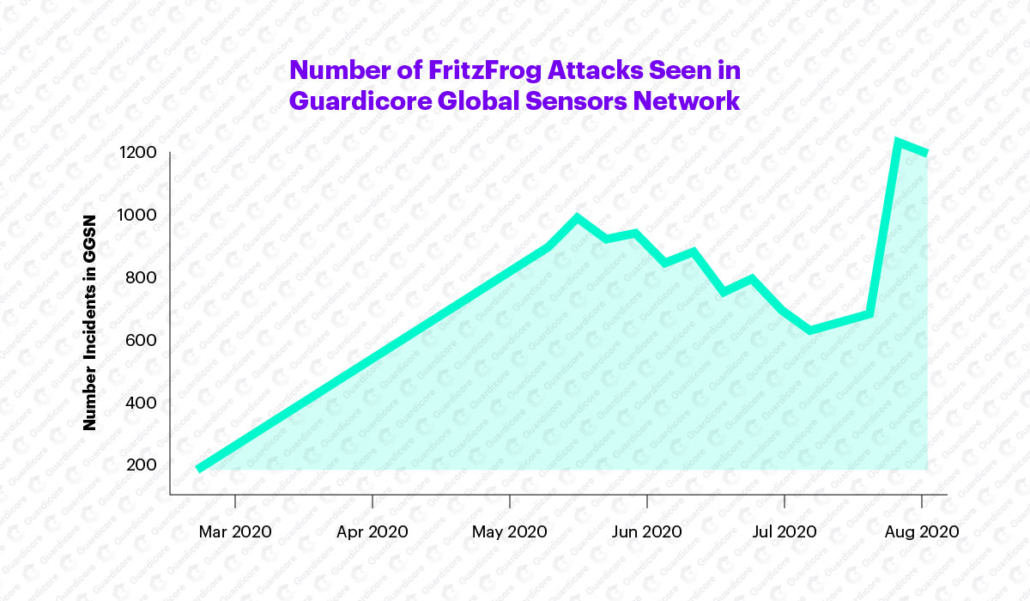

ifconfigとnginx。悪意のあるアクティビティの着実かつ大幅な増加の追跡を開始し、すぐにGuardcoreグローバルセンサーネットワーク(GGSN)への攻撃が13,000に達しました。何年にもわたって、FritzFrogバイナリの20の異なるバージョンを追跡しました。

グラフは、GGSNに対するFritzFrog攻撃の数を示しています。

驚いたことに、一見したところ、悪意のあるコードはコマンドアンドコントロール(CNC)サーバーに接続していませんでした。ボットネットを真剣に調査し始めて初めて、サーバーがまったくないことに気づきました。

ボットネットネットワークを傍受するために、Guardcore Labsは、キーをマルウェアと交換したり、コマンドを送信したり応答を受信したりできるクライアントをGolangで開発しました。このプログラムは、当時「フロガー」と呼ばれ、ネットワークの性質と目的を調査することができました。フロガーのおかげで、独自のノードをネットワークに「追加」し、ボットネットに接続して、アクティブなP2Pトラフィックデータの送信に参加しました。

FritzFrogは、官公庁、教育機関、医療センター、銀行、および多くの通信会社を含む、何百万ものIPアドレスを強引に強制してきました。これらのうち、米国とヨーロッパの有名な大学と1つの鉄道会社を含む、500を超えるサーバーが攻撃に成功しました。

次世代P2P

なぜ新世代なのか?

FritzFrog , :

- : FritzFrog , (BLOB).

- : .

- : . , P2P DDG «root».

- : .

- : P2P - P2P , μTP.

被害者が正常にハッキングされるとすぐに、UPXがパックされた悪意のあるコードが起動され、被害者はすぐに自分自身を削除します。疑惑を最小限に抑えるために、悪意のあるプロセスはifconfigおよびnginxという名前で実行されます。作業の最初の段階で、悪意のあるコードはポート1234でリッスンし、コマンドを待機します。受信した最初のコマンドは、被害者をネットワークピアおよびブルートフォースターゲットのデータベースと同期します。

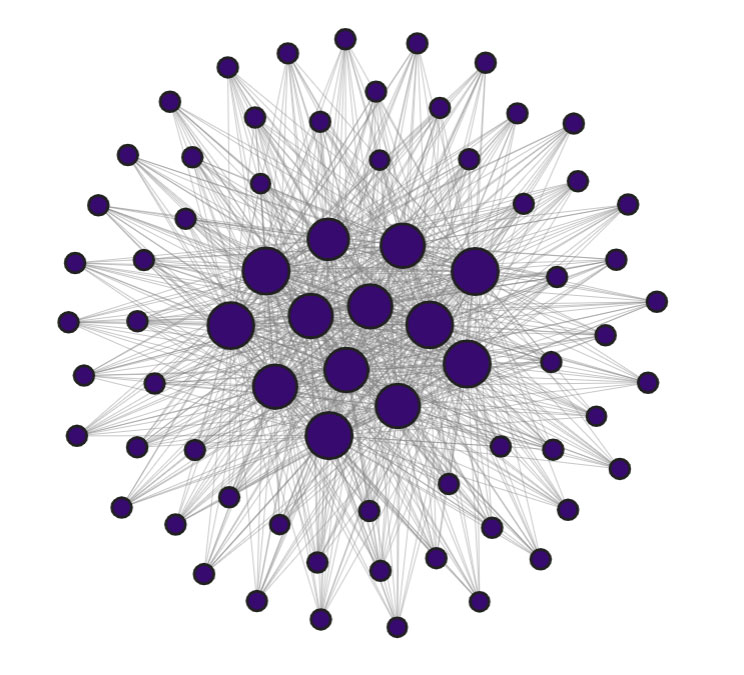

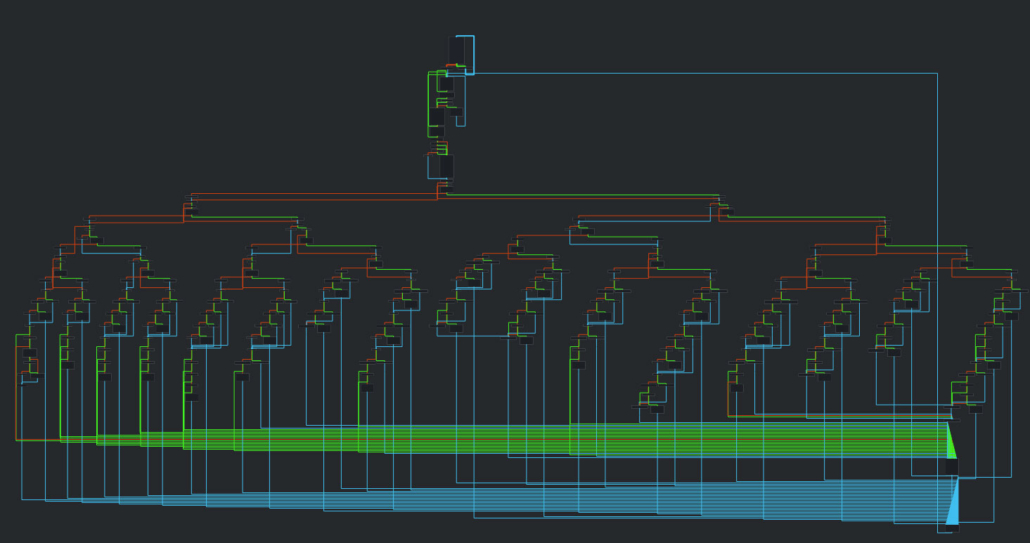

FritzFrogホストクラスター。各ノードは感染したSSHサーバーです。ノードのサイズは、ネットワークの他の部分への接続を示しています。

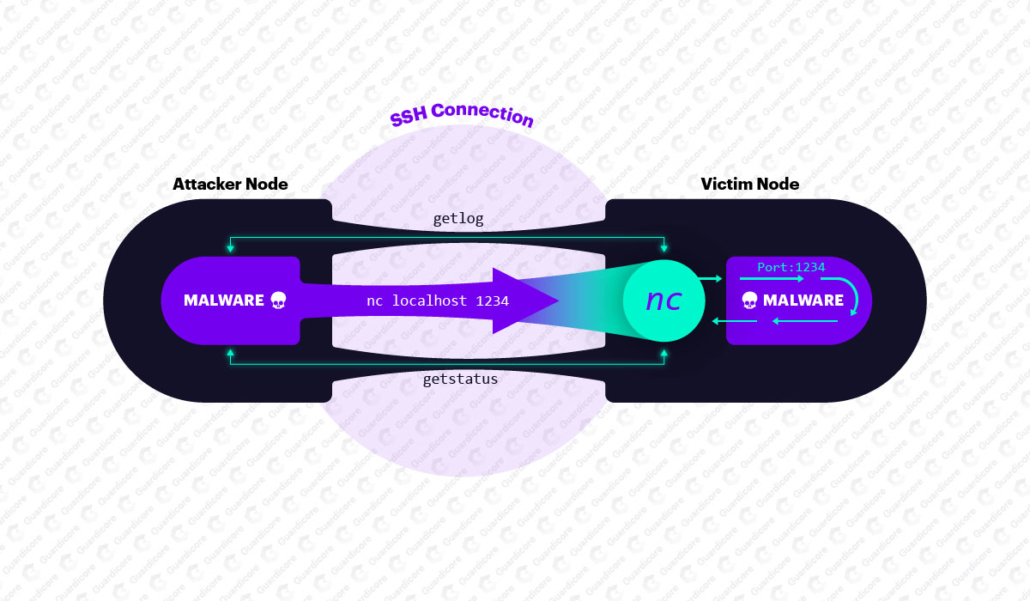

1234などの非標準ポートのトラフィックは、ファイアウォールやその他のセキュリティシステムによって簡単に認識され、ブロックされる可能性があります。したがって、FritzFrogの開発者は創造的に問題に取り組み、ポート1234を介してコマンドを直接送信する代わりに、攻撃者はSSHを介して被害者に接続し、netcatデバイスでクライアントを起動し、netcatデバイスがボットネットサーバーに接続します。このようにして、コマンドはnetcat入力としてSSHを介して渡され、悪意のあるコードに簡単に到達します。

FritzFrogは、感染したデバイスのローカルnetcatクライアントを使用して、従来のSSHポートを介してP2Pコマンドをトンネリングします。

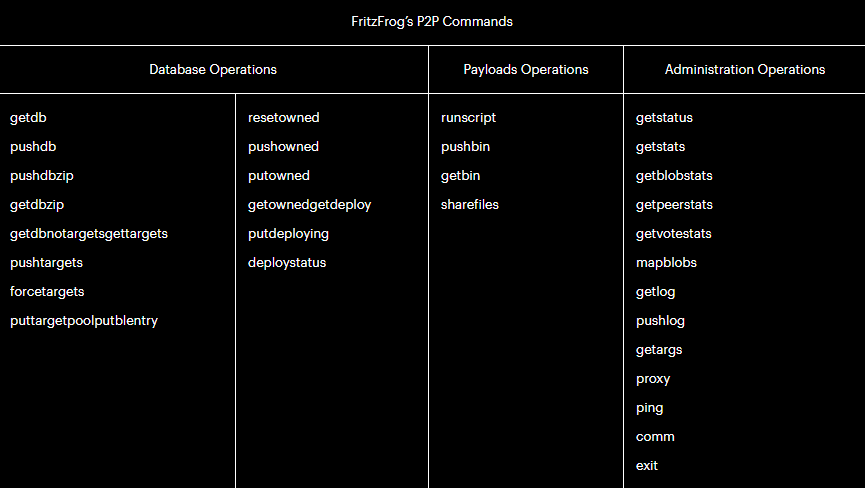

FritzFrogの攻撃者は、30を超える異なるコマンドを使用して暗号化されたコマンドチャネルを展開しました。コマンドパラメータと応答は、指定されたデータ構造で渡され、JSON形式でリリース(「モバイル化」)されます。データは対称AES暗号化で暗号化され、送信される前にBase64でエンコードされます。データ転送に関与するノードは、Diffie-Hellmanプロトコルを使用してキーを交換します。

FritzFrogネットワーク上のノードは密接な接触を維持し、接続、ピアとターゲットの交換、および相互同期を確認するために常に相互にpingを実行します。ノードはまた、ネットワーク全体のブルートフォースターゲットの分散に影響を与える巧妙な選挙プロセスに従事します。 Guardcore Labsの観察によると、ターゲットはネットワーク全体に均等に分散されており、2つのノードが同じターゲットをハッキングしようとはしません。

悪意のあるコードに飛び込む

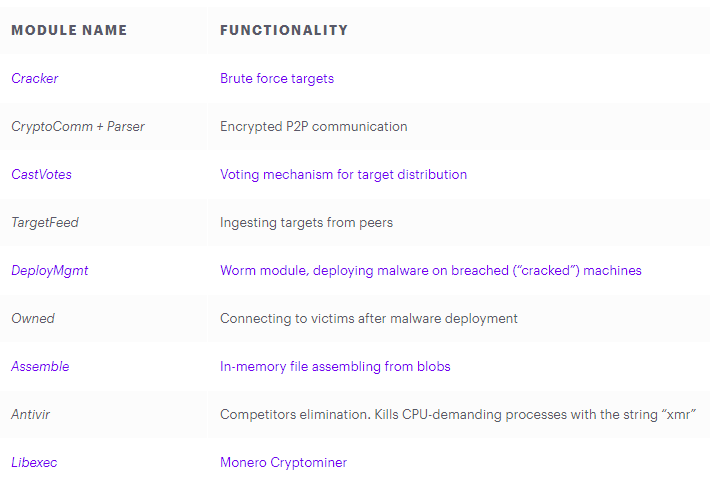

FritzFrogバイナリは、Golangの高度な悪意のあるコードです。これは完全にメモリ内で機能し、悪意のあるコードを持つ各ノードは、ターゲットとピアのデータベース全体をメモリに格納します。次の表に示すように、悪意のあるコードは複数のスレッドを作成して、さまざまなタスクを同時に処理します。

FritzFrogは、犠牲者とターゲットデバイスの制御状態を次のように定義します。

- ターゲット:ターゲットリクエストのデバイスはクラッカーモジュールに渡され、クラッカーモジュールはスキャンしてクラッキングを試みます。

- デプロイ:正常に侵害されたデバイスは、DeployMgmtモジュールを介してマルウェア感染のためにキューに入れられます。

- Owned (): P2P Owned.

悪意のあるコードを持つ各ノードには、コマンドの受信、コマンドの解析、およびコード内の適切な関数への受け渡しを担当するワーカースレッドがあります。

分解装置の動作機能。各ブランチは、サポートされているP2P機能に対応しています。

悪意のあるコードは一時的なものです。システムの再起動後も存続しようとしますが、ハッキングされたターゲットに将来アクセスできるように、バックドアが保存され、そのログインとパスワードはネットワーク上のピアによって保存されます。悪意のあるコードは、公開SSH-RSAキーをファイルに追加します

authorized_keys。この単純なバックドアにより、攻撃者は、元のパスワードが変更された場合に、秘密の秘密鍵を使用して、パスワードなしで認証することができます。 FritzFrogが使用する唯一の公開キーを以下に示します。

ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABAQDJYZIsncBTFc+iCRHXkeGfFA67j+kUVf7h/IL+sh0RXJn7yDN0vEXz7ig73hC//2/71sND+x+Wu0zytQhZxrCPzimSyC8FJCRtcqDATSjvWsIoI4j/AJyKk5k3fCzjPex3moc48TEYiSbAgXYVQ62uNhx7ylug50nTcUH1BNKDiknXjnZfueiqAO1vcgNLH4qfqIj7WWXu8YgFJ9qwYmwbMm+S7jYYgCtD107bpSR7/WoXSr1/SJLGX6Hg1sTet2USiNevGbfqNzciNxOp08hHQIYp2W9sMuo02pXj9nEoiximR4gSKrNoVesqNZMcVA0Kku01uOuOBAOReN7KJQBt悪意のあるファイルは、ローカルデバイスであらゆる種類のシェルコマンドを複数回実行して、システムの状態を監視します。たとえば、

free –m使用可能なRAMを確認したりuptime、journalctl –s @0 –u sshdSSHログインを追跡したり、CPU負荷統計を表示するその他のコマンドを実行したりします。これらの統計は、ネットワーク上の他のノードで利用可能であり、デバイスでクリプトマイナーを実行するかどうかなど、さまざまな決定を行うために使用されます。決定が下されると、悪意のあるコードはlibexecMoneroをマイニングするための別のプロセスを起動します。このマイナーは、人気のあるXMRigマイナーに基づいており、web.xmrpool.euポート5555を介してパブリックプールと通信します。

悪質な急流のようなネットワーク

FritzFrogは、ネットワーク全体でファイルを共有する機能に依存しており、新しいデバイスに感染したり、Moneroクリプトマイナーなどの悪意のある要素を起動したりします。

ノード間でファイルを交換するために、FritzFrogはステルスファイルレスアプローチを使用します。ファイルはメモリに格納されたバイナリデータの配列に分割され、悪意のあるコードは各配列のハッシュ値とともにマップに格納することで使用可能な配列を監視します。

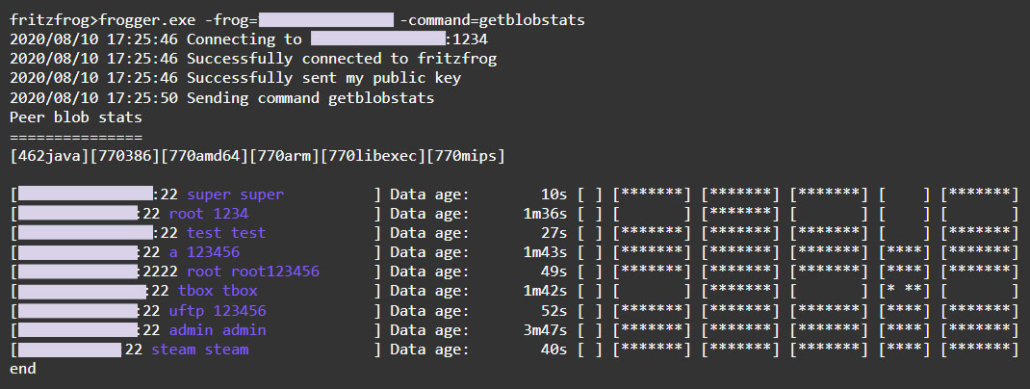

ノードAがピアであるノードBからファイルを受信する場合、ノードAはノードBに要求

getblobstatsを送信して、所有しているアレイを見つけることができます。次に、ノードAは、P2Pコマンドを使用するかgetbin、アドレスでHTTPを使用して、ハッシュを介して特定の配列を取得できますhttp://1234/。ノードAはすべてのアレイを受信すると、Assembleモジュールを介してファイルを作成し、実行します。

getblolbstats. , .

P2Pボットネットの操作を追跡することは困難です。ネットワークの分散性により、ネットワーク内のコマンドは任意のノードから任意のノードに送信できます。ただし、このP2Pボットネットを以前の同様の脅威と比較しようとしました。

他のP2Pボットネットと比較しても、FritzFrogはユニークなままです。DDGとは異なり、IRCfluのようにIRCを使用せず、メモリ内で直接実行され、InterPlanetaryStormボットネットとは対照的にUnixデバイスで実行されます。それは、特に機能の命名とバージョン番号の点では誰も、のように見える場合、それは上にあるRakos、A P2PボットネットGolangに2016年にESETバックによって分析しました。

アクティビティの追跡と軽減

Guardcore Labsは、 SSHサーバーで実行するFritzFrog追跡スクリプトを提供しました。次のボットネットインジケーターを探します。

- 起動プロセス

nginx、ifconfigまたはlibexecその実行可能ファイル(あなたは以下を参照することができますように)もはやシステム上に存在しています。 - ポート1234でリッスンしています。

これに加えて、ポート5555のTCPトラフィックは、Moneroプールへのネットワークトラフィックを示している可能性があります。

ubuntu@ip-111-11-11-11:~$ ./detect_fritzfrog.sh

FritzFrog Detection Script by Guardicore Labs

=============================================

[*] Fileless process nginx is running on the server.

[*] Listening on port 1234

[*] There is evidence of FritzFrog's malicious activity on this machine.

FritzFrogは、ほとんどのファイアウォールシステムのポートおよびプロトコル強制機能を利用します。プロセスベースのセグメンテーションルールを使用することで、このような脅威を排除できます。

弱いパスワードは、FritzFrog攻撃の主要な脆弱性であることが証明されています。より安全な強力なパスワードと公開認証キーを使用することをお勧めします。さらに、

authorization_keys攻撃者がデバイスにアクセスするのを防ぐために、ファイルからFritzFrog公開鍵を除外することが非常に重要です。ルーターとIoTデバイスは通常SSHを公開するため、FritzFrog攻撃に対して脆弱になります。このようなデバイスのSSHポートを変更するか、機能を使用しない場合はSSHを完全に無効にすることをお勧めします。