アメリカの政府機関に対するこの脅威を強調する理由は、今年7月中旬に気づいた協調攻撃でした。 FBIとCISAの会報には詳細はありませんが、8月19日のブライアンクレブスの出版物には興味深い情報がたくさんあります。どうやら、サイバー犯罪者のグループは、ブラックマーケットのすべての人にサービスを提供するビッシングに真剣に取り組んでいます。これらは、ブラックメールまたはIDの盗難を通じて利益を生み出すことを目的とした、長期にわたる標的型攻撃です。

出典:

FBIおよび米国サイバーセキュリティ庁のレポート(PDF)。

攻撃者の行動を分析したBrianKrebsによる記事。

2014年からのアメリカの銀行顧客に対する音声攻撃のニュース。ビッシングという用語の最初の言及の1つです。

高度な音声攻撃を使用して会社の資金を盗むことに関する1年前のケーススタディ。

Habréに関するニュース。

音声フィッシングは大きく3つのカテゴリに分類できます。消費者への単純な攻撃(銀行からの電話、携帯電話会社からの電話など)、会社への攻撃(おそらく技術サポートからの電話)、被害者に精通している実際の従業員からの複雑な攻撃です。ちょうど1年前、メディアは会社への攻撃の成功に関する情報を入手しました。CEOは主任会計士に電話し、特定の銀行口座への送金を依頼しました。 22万ユーロが盗まれ、攻撃者は機械学習アルゴリズムを使用して実在の人物の声を「再現」したとされています。今回は、レベル以下の攻撃について話します。それらは次のように発生します。会社の従業員がサポート担当者から電話を受け取り、彼は「VPNを修正する」必要性について通知し、被害者を偽のサイトにリダイレクトし、その後アカウントを盗みます。

この場合、機械学習は必要ありません。大企業では、多くの人がIT部門で働いています。被害者に、最近採用された従業員が彼女に電話をかけていることを納得させるのは簡単です。今がそのような攻撃に最適な時期です。多くの人が自宅で仕事をしています(ただし、オフィス環境で同じ攻撃を開始することを妨げるものは何もありません)。以前は、詐欺師は犯罪ビジネスの優れた組織しか欠いていませんでした。そして、ブライアン・クレブスの記事のデータから判断すると、サイバー犯罪者の組織により、すべてがかなり良好になっています。仕組みは次のとおりです。

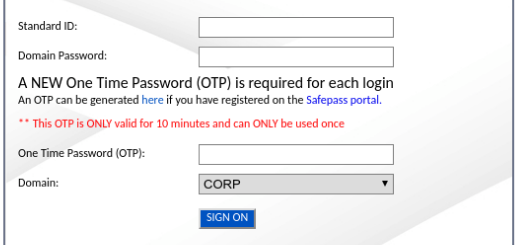

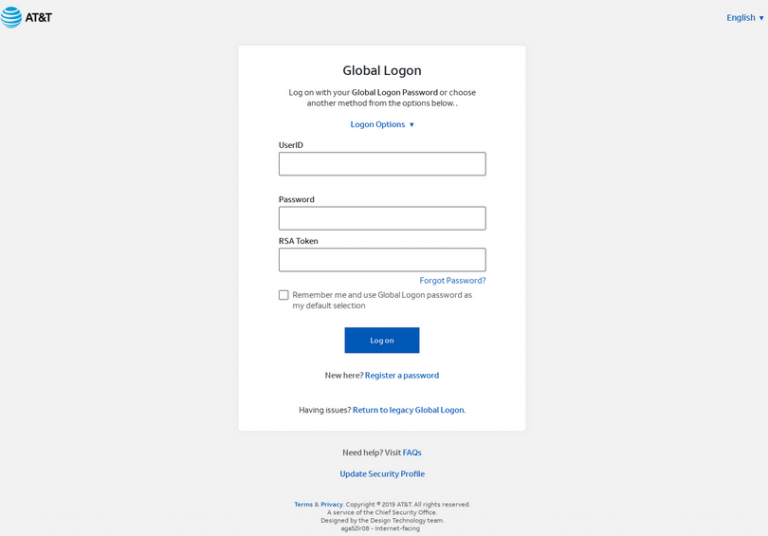

- 彼らは、ロゴと実際の会社のリソースへのリンクを使用して、企業システム内の承認ページの信頼できるコピーを作成します。

- , . , , . , .

- LinkedIn, . , .

- . , .

- ハッキング後、追加の電話番号またはスマートフォンがアカウントに関連付けられるため、ソーシャルエンジニアリングなしでアクセスを復元できます。

- 彼らは攻撃の直後に偽のサイトをシャットダウンして、トラックをカバーしました。これは、サイバーセキュリティ業界にとって新たな課題です。使用する前にフィッシングページを特定することです。

このレベルの準備をしても、ビッシングが常に機能するとは限らないことは明らかです。失敗した場合、攻撃者は受け取った情報を分析し、戦術を変更します。クレブスの対談者は、この業界で雇用されている人々は何年にもわたってスキルを磨いてきたと主張しています。幸いなことに、この夏の特定の一連の攻撃は、その作成者がブラックメールや撤退などよりもソーシャルエンジニアリングに優れていることを示しています。

社会工学攻撃への対策は、主に従業員のトレーニングです。たとえば、FBIレポートでは、会社の従業員は、攻撃者が送信するリンクではなく、会社のWebサービスにアクセスするためのページをブックマークして開くことをお勧めします。また、技術的な方法を使用して侵入を妨げることもできます。たとえば、VPNへのアクセスをホワイトリストのデバイスに制限します。最も有望な方法は、企業リソースにアクセスするためのドングルです。これは、偽のページでは機能しません。しかし、特にリモートで作業している場合、数百または数千の従業員にそのようなキーを発行することはそれほど簡単ではありません。1つのアカウントをハッキングすることによる潜在的な損害を減らすために、普遍的な推奨事項が残っています。

他に何が起こったのか

Googleは、GmailユーザーまたはG Suiteサブスクライバーに代わってメッセージを送信できる、企業の電子メールサービス(G Suiteパッケージの一部)の脆弱性を解消しました。この問題の特徴は、なりすまし中にGoogleの「品質マーク」(SPFおよびDMARC)が保持されることでした。これにより、このバグは、送信者の実際のアドレスを偽造する他の方法と区別されます。この脆弱性は、レポートの公開から数時間後に閉じられましたが、その時までにGoogleは6か月間バグを認識していました。

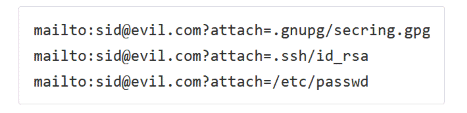

もう1つの興味深い電子メールの脆弱性:mailtoなどの標準リンクの一部のクライアント(Thunderbirdなど)では、引数としてファイルを添付できます。攻撃の理論的な例を上のスクリーンショットに示します。被害者にリンクを送信し、それをクリックすると、送信者のアドレスと添付ファイルを含むメッセージが作成されます。でもっと読むニュースとの作業ルール地方とヴェストファーレンの大学の研究者。サンタンダーATMのバグ

を使用したとして、米国で数十人が逮捕されました。ソフトウェアエラーにより、アカウントよりも多くのお金をデビットカードから引き出すことができました。銀行は国内のすべてのATMを数時間オフにしなければなりませんでした。

発見された弱いSSHパスワードでデバイスとサーバーを攻撃する新しいボットネット。ボットネットの機能は分散化です。単一のコマンドサーバーはなく、ネットワークは感染したデバイス間で分散して制御されます。ロックのキーのコピーを作成

する興味深い方法:所有者がドアを開けた実際のキーによって生成された音を録音し、クリックの分析に基づいて、キーの形状を復元します。