そのため、ソフトウェアを使わずに、文字通り自分の手でパスワードを作成するためのデータベースを作成することを申し出た人がいました。重力によって駆動される絶対ランダムのみ。

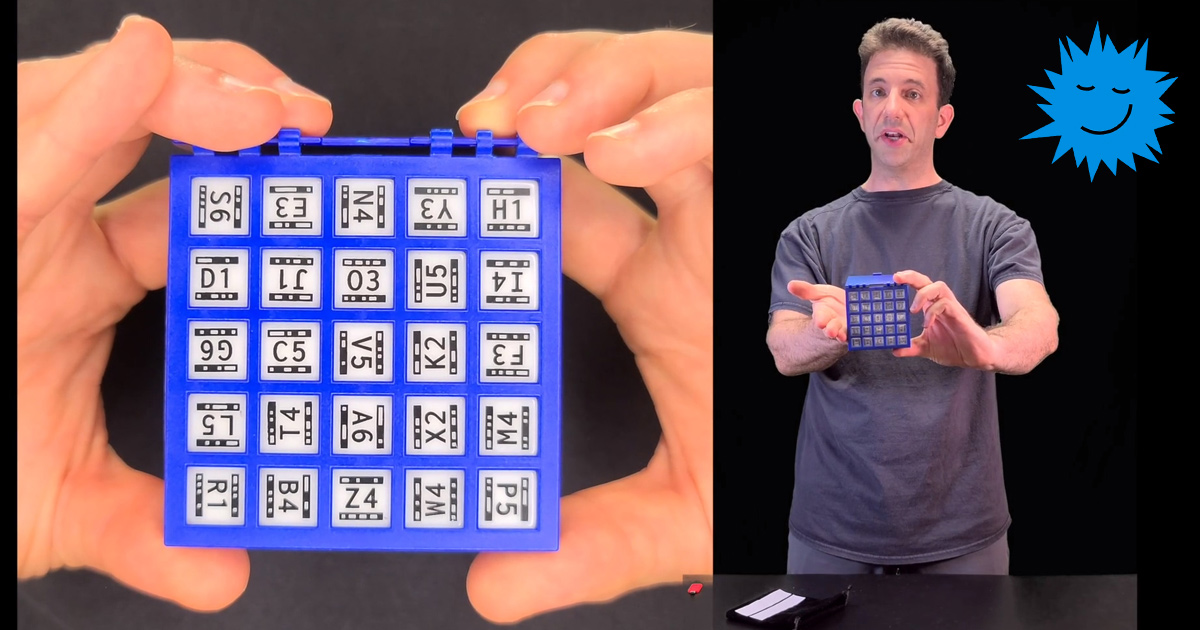

その男の名前はスチュアート・シェクターであり、彼はカリフォルニア大学バークレー校のコンピューター科学者です。ますます複雑なアルゴリズムと、暗号とパスワードを生成するためのますます多くの新しい方法の使用にもかかわらず、Schechterは、マスターパスワードのその後の作成のための文字ベースを生成するその単純な方法で非常に洗練された方法を提案しました。科学者は25個の六角形の骨のセットを作成しました。それぞれの端にはランダムな数字とラテンアルファベットの文字のペアがあります。彼は、アイデア自体が次のように見えるのと同じくらい簡単に自分の作品に「DiceKeys」という名前を付けました。

科学者は次の手順を提案します。

あなたは25個の骨のセットと特別な収納ボックスを取ります。骨を振って箱に注ぎ、手ですべてのナックルが体の特別な細胞に横たわるのを助けます。これで、パスワードのベースの準備が整いました。

これがどのように機能するかは、Schechter自身が以下のビデオで示しています。

スロー後、特別なスマートフォンアプリケーションで得られた結果をスキャンすることを提案します。このアプリケーションは、受信したデータを使用してマスターパスワードを作成します。そして出来上がり、あなたは美しいです。

セットには、キューブ用のボックス、キューブ自体、およびランダマイザーバッグ(大きな手を持つユーザー用、おそらくオプションのアクセサリ)が含まれています。

同じKeePassまたは別のマネージャーで128、196、または256ビットのパスワードがランダムに生成されることを背景に、Schechterのソリューションが非常に興味深いと思われるのはなぜですか?

まず、絶対的なソフトウェアランダマイザーがないため、マシンで生成されたパスワードが完全にランダムになることはありません。

2番目:パスワードは、マシン上で生成するプロセスでも「離れる」可能性があります(結局のところ、通常は使用する場所でパスワードを生成します)。つまり、離陸時にもパスワードが危険にさらされます。

第三に、攻撃者からパスワードを保護するだけでなく、その生成の原則そのものを保護するために、別のパスワードまたは分離されたマシン(次のレベルのパラノイア)が必要です。したがって、ここでは、暗号的に強力なパスワードの悪循環に陥っています。

重要なことに、Schechter自身は、スマートフォンアプリケーションは外界とはまったく相互作用せず、一般的に放送中は「サイレント」であることを強調しています。そして、最も重要なのは、パスワードを生成するためのベースに加えて、ボックス内のキューブのセットが、このマスターパスワード自体のバックアップとしても機能することです。固定の組み合わせが再度スキャンされると、同じデバイス上のアプリケーションが、以前に生成されたパスワードを復元します。

したがって、バークレーの科学者は、オフラインでパスワードのベースを生成するプロセスを撤回することにより、マスターパスワードを作成するプロセスで以前に表明された3つの弱点を同時にカバーします。

- そのランダマイザーは本当にランダムであり、アルゴリズムに基づいていません。

- 2128 , -, , ;

- , ( , , - ).

システムの分離に関する最後のポイントは、おそらく最も重要です。最大パラノイアモードをオンにして、ホイルハットをひねり、侵入者が私たちのすべてのステップを監視していると想像してみましょう。

その結果、パスワードを生成するためのランダムデータを収集する通常の、すでに実装されている方法、たとえば、ポイントクリックウィンドウデータを収集して、バックグラウンドでマシン上のアクティビティを解析する一部のパスワードジェネレータから疑似ランダムデータを蓄積するなど、安全性が低下します。

システムの脆弱性を分離することは、一般的に情報セキュリティの基礎です。一部の専門家は一般的に、「データを盗まれたくない場合は、デジタルで/ネットワークにアクセスできるマシンに保存しないでください」と言います。どうやら、彼が彼のキューブキーの概念を考え出したときにシェクターによって導かれたのはこの側面でした。

彼のシステムは、マスターパスワードを生成するためのプラットフォームとして分離されたスマートフォンを使用するオプションを検討した場合にのみ、ソーシャルエンジニアリングに対して脆弱です。しかし、攻撃者とDiceKeysの所有者が物理的に接触した場合でも、信じられないほど多くの条件を満たす必要があります。

したがって、ハッカーは自分が骨のセットを必要としていることを知る必要があります。キットに加えて、パスワードを再生成するには、マスターキーが生成されたデバイスも必要になります。そして、彼はそれをすべて物理的に取得する必要があります。

同時に、ユーザーがキューブの組み合わせを破棄すると、ソーシャルエンジニアリングでもハッキングが不可能になります。つまり、マスターパスワードを再生成する可能性がなくなります。したがって、パスワードを盗むために、人がパスワードを覚えていれば、「はんだ付け鉄」の方法だけが残ります。

批判

しかし、StuartSchechterによって提案された方法にも弱点があります。DiceKyesは、dicekeys.app Webサイトでテストできるようになりました。このWebサイトでは、ダイスロールのシミュレーションと実際のセットのスキャンの両方が行われます。このサイトは、モバイルアプリケーションの準備ができるまで使用されます。

質問のほとんどは、生成の最終結果について発生します。これは比較的意味があり、小文字に基づいています。どうやら、最終的なパスワードは英語の辞書に従って形成されているので、マスターパスワードには少なくとも何らかの意味があります。つまり、通常のユーザーが覚えています。

同じ顔のセットでさまざまなアプリケーションに対して作成者が受け取ったいくつかのオプションは次のとおりです。

1パスワード: music booth owls cause tweed mutts lance halve foyer sway suave woven itemAuthy: dudes acre nifty yoyo sixth plugs relic exert sugar aged chili human alarmフェイスブック: delta had aids pox visa perm spied folic crop cameo old aged smite

これらのパスワードにはすべて、特殊な文字、数字、または大文字と小文字が含まれていませんが、そのような組み合わせを強制的に起動することは不可能です。

この場合、いつでもさらに進んで、受信した単語を別の「ジェネレーター」に通すか、16進エンコードに変換することができます。実際、多くのオプションがあります。

合計

いずれにせよ、Stuart Schechterの開発は、ハードコアでパラノイアなユーザーにとって最もニッチな製品です。今日の市場には、受け入れられ、安全なソリューションがたくさんあります。たとえば、業界でうまく機能している物理アクセストークンについて考えることができます。

同時に、パスワードマネージャー自体は非常に安全です。Googleによると、この種の最後の大規模なハッキングは2015年にすでに行われています(ハッキングされたLastPass)、これは業界標準ではほぼ永遠の前です。次に、ハッカーは、LastPassアカウントの電子メールアドレス、パスワードのリマインダー、各ユーザーのサーバーレコード、認証ハッシュなど、大量の付随データを盗みました。後者は、理論的には、アカウントのマスターパスワードへのアクセスを許可する可能性があります。これにより、LastPass自体に保存されているパスワードへのアクセスがさらに開かれます。

ただし、壊れないシステムは存在せず、概念的には不可能であることに注意する必要があります。発明されたものはすべて、何らかの方法でハッキングされる可能性があります。デジタル化されていないか、物理的なパフォーマンスにまったく存在しないものだけがハッキングされません。

これを覚えて、データを管理してください。

広告

NVMeを搭載したサーバーは、当社の仮想サーバーに関するものです。

長い間、私たちはIntelの高速サーバードライブのみを使用しており、ハードウェアを節約していません。ブランド化された機器と、サービスを提供するための市場で最新のソリューションのみを使用しています。