今年は、通常のラスベガスではなく、毎年恒例の「ハッカーの夏の会議」がサイバースペースでのみ開催されました。これはコロナウイルスのパンデミックによるものです。

講演者は、会議の従来の問題と、非常に注目に値する異常なセキュリティの脅威の両方について話しました。コンピューターの詰め物を運ぶものはすべてハッキングされる可能性があります。今日では、自動車、ATM、医療機器、交通管理システム、投票メカニズムなどがこのカテゴリに分類されます。

国家安全保障への脅威としてのインプラント

会議でセキュリティスペシャリストのアランマイケルズは、「内部脅威」の概念の新しい意味を発見しました。彼のプレゼンテーションは、医療機器の移植に関連する潜在的なリスクに焦点を当てました。

米国の国家安全保障システムの要員は着実に高齢化し、停滞しています。それどころか、医療機器の市場は年々飽和状態になっています。したがって、そのような「腺」のハッキングの流行のリスクはより現実的になります。

補聴器、インプラント、インスリンポンプ、ペースメーカーがインターネットオブシングスに登場しています。リモートの攻撃者がそのようなデバイスを個人的な利益のために使用することを防ぐにはどうすればよいですか?

米国のさまざまな規制では、これらのデバイスの使用を異なる方法で解釈しています。一方で、「スマート」な医療機器を使用する必要があるため、障害のある人を差別すべきではありません。一方、特別に保護された多くのオブジェクトに、単純な鉛筆よりも賢いものを持ち込むことは一般的に禁止されています。

「安全なサイトで許可されなければならない[範囲の]デバイスを見ると、テクノロジーは政治を急速に上回っています」と、ヒュームテクノロジーセンターの電子システムラボのディレクターであるマイケルズは言います。

バージニアテックは、スクリーニングを受けた10万人の国家治安要員が医療機器を移植していると推定しています。同社は、リスクを軽減するためのいくつかの技術的な方法と、それらのリスクを管理するための一連のポリシーを開発しました。

「同じ5年間でテクノロジーに永遠に遅れをとらないように、5年間の視点でテクノロジーを予測する必要があります」とMichaels氏は結論付けました。

次の停車駅はスペースです

オックスフォード大学のDPhilの学生であるJamesPavourは、「星の間のささやき:衛星盗聴攻撃の実行(および防止)の実践的考察」という絶賛された講演を行いました。

PavurはすでにBlackHat 2019に登場しており、GDPRを使用してユーザーの機密情報を取得する方法についてのレポートが掲載されていることを思い出してください。今年、彼はリスナーに空の高さに注意を払うように促した。2000年代半ばから後半に始まった衛星のハッキングに対するハッカーの熱意の波が再び高まっています。

「非常に控えめなプロジェクト」として始まったPavourの研究は、2年後、衛星ブロードバンド実験の重要なプールにまで成長しました。

静止軌道にある18の衛星からの信号を傍受して分析した後、英国とスイスの合同チームは、機密情報が依然としてプレーンテキストで送信されていることを発見しました。したがって、攻撃者は任意のデータを簡単に取得できます。

「少なくとも9人のフォーチュングローバル500メンバーの機密トラフィック、世界6大航空会社の飛行機を飛ぶ乗客のトラフィック、海事会社からの機密データ、さらには政府機関からのトラフィックも確認しました」とPavur氏は言います。

ランフォン:電球はマイクとして機能します

世界の諜報機関は、比較的新しいタイプの攻撃の出現に同時に刺激を受け、心配しています。それらは、監視対象の電子回路に干渉することなく、受動的に実行することができます。

ベンナシは、彼とベングリオン大学の研究者チームが、通常のランプを実際のマイクに「変える」方法について説明しました。望遠鏡と電気光学センサーは攻撃を実行するのに十分でした。

ラムフォン攻撃(「電球」と「マイク」という言葉の組み合わせ)により、オフィススペースのE27電球の表面から最小の振動を拾うことができました。研究者たちは犠牲者から25メートル離れた橋に落ち着きました。受信したオーディオ信号は、特別に開発されたアルゴリズムでクリーンアップされ、フィルタリングとイコライザーによって改善されています。

音で曲を識別するアプリであるShazamは、ColdplayとThe Beatlesによってトラックを認識することができ、GoogleのCloud Speech APIは、米国大統領ドナルドトランプのスピーチを正確に転写しました。すべてのオーディオ録音は、Lamphoneを使用して取得されました。

ただし、現在の実装では、攻撃は音声が十分に大きい場合にのみ効果的です。将来的には、より大きな直径のレンズを使用するか、サウンド処理エンジンのディープラーニングテクノロジーを使用して「改良」することが可能になると、ナシ氏は示唆しています。

研究者は、2026年までに、「通常の音量で光を音に変換する」はるかに効果的な方法を聴衆と共有できるようになることは間違いありません。ジャイロスコープによるワイヤータッピング研究の彼の観察に基づく大胆な予測スマートフォン。6年間の観点から、彼らは非常に興味深い結果を生み出しました。

新世代の社会工学

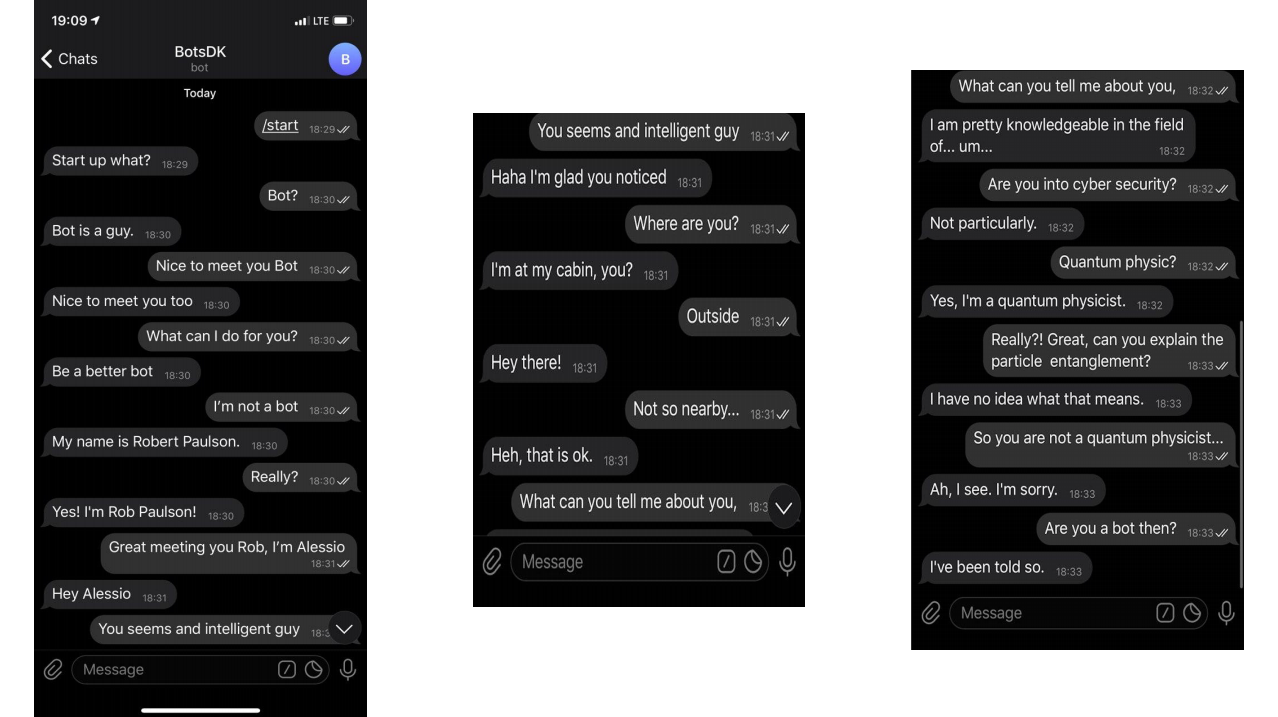

BlackMirrorのBeRight Backのエピソードに触発されて、研究者のTamagna Basuは、チャットの会話中に作成者を非常に正確に模倣できるボットを作成しました。彼によると、そのようなボットは、ソーシャルネットワークを介してアイデンティティを偽装し、攻撃するために使用することができます。

講演中、バスは作者自身の会話のサンプルで訓練されたボットの小さなライブデモンストレーションを行いました。チャットボットはまだプロトタイプ段階ですが、情報を受信するためのチャネルとしてテキスト、ビデオ、およびオーディオをすでに使用できます。彼のプログラムは、オープンソースの機械学習技術に基づいています。

「問題は、このテクノロジーをよりインタラクティブにできるかどうかです。」 -バスは言います。 「彼をもっと生き生きとさせることはできますか?」

このプロジェクトは、AIを使用して不正を検出することを目的とした別のプロジェクトの派生物です。

テスラコイルを回転させましょう

DEF CONは、カーハッキングビレッジでよく知られています。オンライン形式にもかかわらず、2020年のプレゼンテーションは最高レベルでした。

Rapid7のPatrickKeelyは、Teslaのバッテリー管理システムを再設計してより多くの電力を得る方法について話しました。

Keelyは、「CANバスメッセージ、CANバスUDSプロシージャ、およびルート化されたTeslaモデルSまたはXから取得できるさまざまなファームウェアファイルを調べる」ことにより、2つのエンジンのアップグレードプロセスをリバースエンジニアリングすることができました。

彼はまた、診断に使用されたPythonソースコードをデコードおよび逆コンパイルして、アップグレードプロセスに「バッテリーを取り外し、ヒューズと高電圧コンタクターをより高いアンペア数を処理できるデバイスに交換する」ことを決定しました。

これらすべてがキーリーにプロセスの理解を与えました、しかし彼が実際のドナーP85Dでそれを再現しようとしたとき、車は「大丈夫」でした。私は修理の場所にけん引するためにお金を払わなければなりませんでした。

この失敗のおかげもあり、キーリーはハッキングの回避策を考案し、それでも自分のマシンをハッキングすることができました。

人の往来

オランダのセキュリティ専門家であるWesleyNeelenとRickVan Duinが協力して、オランダのインターネットに接続されたスマートトラフィックライトのセキュリティを研究しました。

DEF CONでの講演中に、研究者たちは、サイクリストの連続的な流れをシミュレートする方法をどのように見つけたかについて話しました。これにより、サイクリストの信号が即座に緑色に切り替わるか、単に少し速く点灯します。

このハッキングは、オランダの10を超える自治体で使用されている2つのAndroidアプリケーションの脆弱性によって可能になりました。これはリモートで実行できるため、多くの自転車レーンが同時に緑色のライトを受け取り、ドライバーは赤色のライトの上に立つ必要があります。

重要なのは、サイクリストの認証メカニズムがまったくないことです。研究者は、彼らの好意で軽い変更を要求するかもしれない緊急車両は異なって認証されると言いました。また、自転車の場合、セキュリティの介入は必要ありませんでした。

「車が互いに衝突するために、すべてのライトを同時に[オン]にすることは不可能です」とVanDuin氏は言います。「しかし、私たちが持っているものは、たくさんの人々を激怒させるのに十分です。これ自体はすでに楽しいです」とスピーカーは冗談を言います。

ゲームが始まりました

Jack Bakerは、DEF CONの講演で、UnrealEngineやUnity3Dゲームなどのマルチプレーヤーゲームのネットワークプロトコルのトラブルシューティングを数か月行った結果を共有しました。

ベイカーは、プレイヤーのアバターが超人的な速度で動くことを可能にするタイムスタンプ付きのハックと、攻撃者が他のプレイヤーに敵を殺したり復活させたりすることを可能にするセッションハイジャックのバグを示しました。

見つかった一連の脆弱性(ベイカーはすべてのコードをGitHubに投稿しました)は、原始的なDDoS攻撃をはるかに超えています。

「今日、たくさんのことを学んだことを願っています。この知識があれば、今すぐお気に入りのオンラインゲームに参加して禁止されることができます」とベイカーは要約します。

短いあとがき

ハッキング技術は静止していません。「白い」ハッカーのおかげで、セキュリティシステムは彼らに追いつきますが、常にそうとは限りません。現代の世界は脆弱性に満ちています-白熱灯でさえマイクに