こんにちは、Habr!

今日は、プロバイダーの脆弱性がどのように発見されたかについて説明します。たとえば、example.ua

まあ...

はじめましょう!

第一段階:分析

まず、被害者についてできるだけ多くの情報を収集する必要があります。結局のところ、ご存知のように、すべての穴を閉じることはできません。

考えられるサブドメインと接続されたDNを探すことから始めましょう

。Sublist3rを起動します。

スキャン中に、クライアントに手紙が送信されたメールサービスmailer.example.uaのドメインに出くわしました。

その上で私がすぐに利用した無料登録の可能性がありました。

第2段階:サービスのテスト

「ドアが開いていれば、彼らは私たちを待っています!」

しばらくして、このサービスで、アカウントと最もおいしいIDORをキャプチャする可能性のあるいくつかのXSSとCSRFが見つかりました。

サービスを研究しているときに、独自のカスタムメーリングを作成して他のメールを編集する機能を発見しました。

また、これに加えて、非常に機密性の高いデータに遭遇した他の人のメールを見ることができました。

アカウントの乗っ取りや個人情報の開示にはすでにかなり深刻な穴がありましたが、好奇心が私を前進させ、私は発掘を続けました。

シェルのアップロード

このサイトには独自のファイルをアップロードする機能がありますが、いくつかの制限があります。

殻を埋めてみよう!

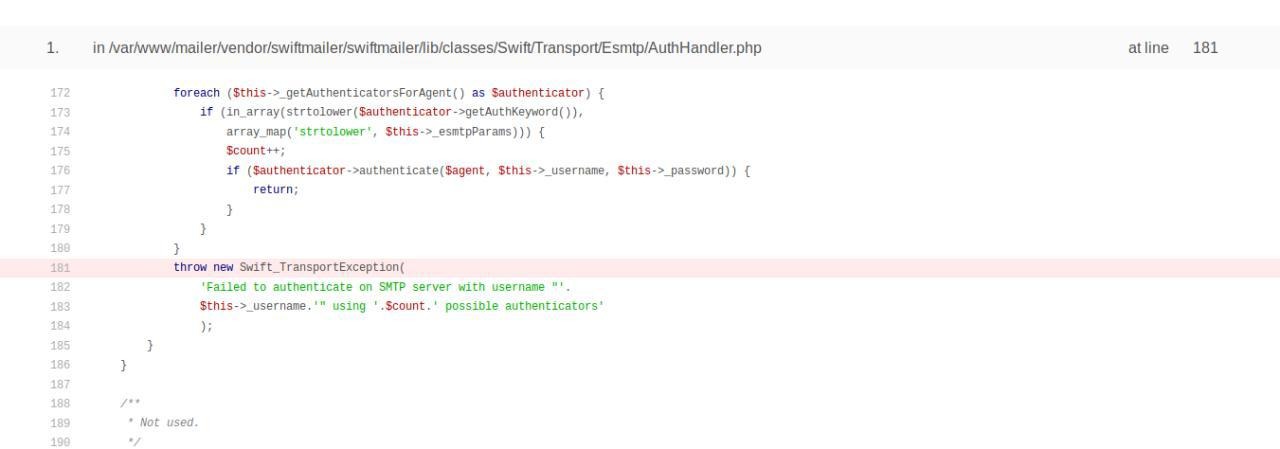

単純なphpシェルに入力しようとしましたが、正常に読み込まれましたが、ファイルパスが見つかりませんでした。このファイルを使用してレターを送信しようとすると、Yii2コードでエラーが発生しました。このサービスは、このフレームワークに基づいているようです。

少し黒い魔術とこの制限は回避されました。

Weevelyユーティリティを使用してシェルを生成し、ファイルの名前をshell.php.jpgに変更しました。これは通常、それほどスマートではないアップロードフィルターのほとんどをだますのに役立ちます。そのような手紙を送った後、もはやエラーはありませんでした。

しかし、私はまだ自分の殻への道を見つけることができませんでした。

ディレクトリを反復しようとすると

、このサービスにアップロードされたすべてのファイルが含まれている/ images /に移動しました。

名前ですばやく検索すると、シェルが見つかります!

私たちは接続して...

これであなたは脆弱性を渡すことができます。プロバイダーのデータベース、顧客リスト、サイトソース、その他多くの優れた機能への出口があります。

脆弱性を説明するレポートをサイト管理者に渡しましたが、サイト管理者はこのサービスを完全に無効にすることにしました。以上です、ご清聴ありがとうございました!

著者:xalerafera

編集と再作成: AlexShmel