ソース

IoTのSはセキュリティの略ですShodanは、ここを含めて、すでに複数回書かれています。この素晴らしいツールの機能とその操作の原則をもう一度実行することをお勧めします。この検索エンジンの状況は、情報セキュリティの分野の研究者にとって非常に古典的であるということをすぐに予約したいと思います。このツールは、善意と法外の両方で使用できます。

Disclamer:

検索エンジン自体を使用することは罰せられません。シンガポールのどこかで石油ターミナルノードのオープンコントロールパネルにうまく入り、ダンパーを開く実験をすることはすでに罰せられます。不親切な人が来てノックすることができます。したがって、合理的であり、他の人のスペースを尊重してください。研究目的や独自のシステムの分析以外の目的でShodanを使用することには反対です。

この検索エンジンの機能、その構文の特殊性をもう一度調べて、何か面白いものを見つけようと提案します。そして、他の人のネットワークプリンターで戦争と平和を印刷しないようにしましょう。

人々は不注意です

チャネルがギガビットになり、ZMapなどのツールが登場しました。これにより、IPv4アドレスのアレイ全体を数分でスキャンできます。それでもなお、引き上げられたサービスについて誰にも言わなければ、その保護に煩わされることはないと心から確信している人はまだたくさんいます。

残念ながら、非常に迅速に、最初に自動ボットがあなたのところに来て、次に何か面白いものが見つかった場合は実際の人がやってくるでしょう。しばらくしてvsftpdをオフにするのを忘れてしまいました。その結果、1か月後、スパムを含むテキストファイル、いくつかの小さな暗号化されたアーカイブ、および同様の喜びが定期的に表示されたり消えたりすることに気づきました。

問題が、不注意や資格の欠如を許される後輩の管理者や一般の人々に限定されているとしたら、ハードウェア製品に意図的にバックドアを組み込んでいる企業を正当化することはできません。人気のHikvisionと大化IPカメラは、古典的な例です。 D-linkルーター、Huawei、その他のメーカーにも同様の話がありました。

そして、実装への「安全な」アプローチを備えたInternet-of-Thingsの出現により、すべてが完全に悲しくなります。ここには、HTTP経由で外部インターネットと連携するパスワードのないスマートバルブがあります。または、Dongguan Diqeeで起こったように、内部インフラストラクチャを攻撃するために使用されるロボット真空クリーナーですら..。そこでは一般的に楽しいです-脆弱性CVE-2018-10987とCVE-2018-10988を使用すると、ルート権限を取得し、デバイスの制御を引き継ぎ、目的のポイントまでドライブして、デバイスの赤外線カメラから画像を取得できます。

同様の話がLGHom-Botでも起こりました。そこでは、攻撃者が制御を傍受し、他の誰かのネットワークに侵入するポイントとして無実の真空クリーナーを使用する可能性があります。

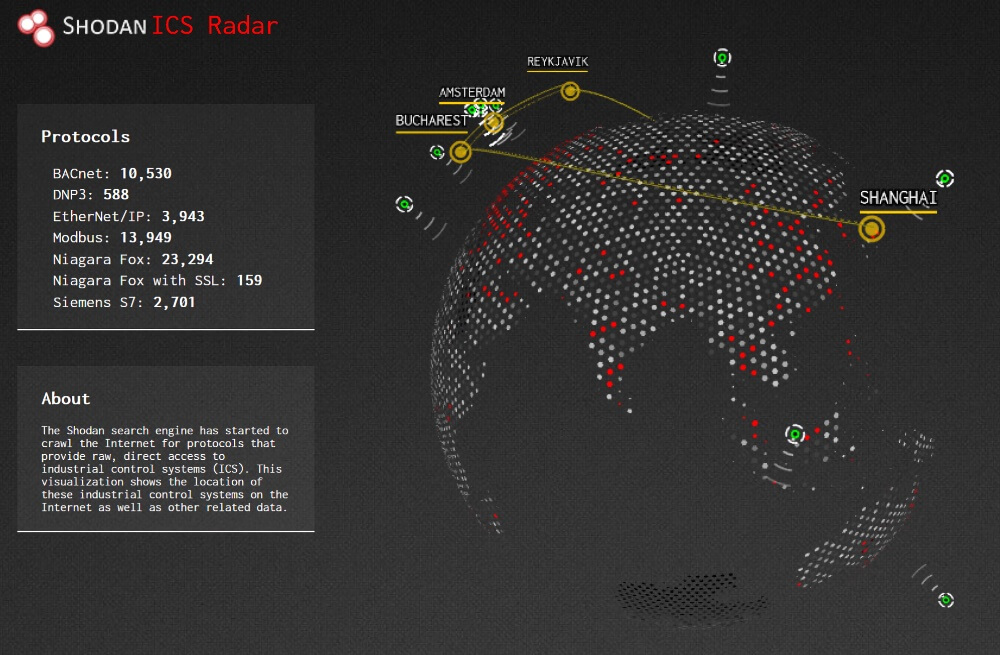

しょうだんのしくみ

正段がやってきたとき、状況は大きく変わりました。ええと、実際、すべてが同じリークのままでしたが、少なくとも特定の災害の規模を評価し、脆弱性を閉じるためにベンダーに連絡しようとする機会がありました。 Shodanは基本的に、IPv4の全範囲と検索エンジンの結果にわたるnmap-sVのハイブリッドです。クローラーはインターネット全体を綿密にスキャンし、開いているポートに接続しようとし、これらのポートの背後にあるサービスのフィンガープリントを作成します。

「vuln:cve-2014-0160」の検索結果の例。

これにより、検索と組み合わせて、次の脆弱性の公開後に脆弱なソフトウェアバージョンの数をすばやく見積もることができます。

各投稿のデータは、開発者がバナーと呼ぶ構造に保存されます。これはそれがどのように見えるかです:

{

"data": "Moxa Nport Device

Status: Authentication disabled

Name: NP5232I_4728

MAC: 00:90:e8:47:10:2d",

"ip_str": "46.252.132.235",

"port": 4800,

"org": "Starhub Mobile",

"location": {

"country_code": "SG"

}

}受信した情報の量に応じて、バナーには、フィルタリングおよび検索できるさらに多くのフィールドを含めることができます。デフォルトでは、データフィールドのみが検索されますが、これはセキュリティ上の理由もあります。データフィールドは、アプリケーション、サーバー、またはデバイスのタイプに応じて、バナーごとに大きく異なります。

HTTP/1.1 200 OK

Server: nginx/1.1.19

Date: Sat, 03 Oct 2015 06:09:24 GMT

Content-Type: text/html; charset=utf-8

Content-Length: 6466

Connection: keep-aliveこれは、HTTPサーバーの一般的なデータフィールドがどのようになるかを示しています。主なパラメータとバージョンを確認できます。

Copyright: Original Siemens Equipment

PLC name: S7_Turbine

Module type: CPU 313C

Unknown (129): Boot Loader A

Module: 6ES7 313-5BG04-0AB0 v.0.3

Basic Firmware: v.3.3.8

Module name: CPU 313C

Serial number of module: S Q-D9U083642013

Plant identification:

Basic Hardware: 6ES7 313-5BG04-0AB0 v.0.3そして、これははるかに珍しい産業用コントローラーシーメンスS7がどのように見えるかです。この段階では、どのデバイスがインターネットにぶら下がって検索結果に表示されるかについては、すでに少し怖くなっています。一方で、あいまいさによるセキュリティはまだ誰にも役立っていません。

一般的な使用例では、データフィールドに一般的なクエリを実行してから、多数のフィルタを使用して検索を絞り込むことを前提としています。リクエストの形式は次のようになります。

nuclear reactor filtername1:value filtername2:value filtername3:value

コロンの後にスペースがないことに注意してください。この場合、最初に一般データフィールドに「核反応器」を含むすべてのレコードが選択され、次にリストされたすべてのフィルターが順番に適用されて検索オブジェクトが絞り込まれます。

フィルタの完全なリストは、こちらから入手できます。同時に、「tag」や「vuln」など、一部は有料アカウントでのみ利用できます。

検索しようとしています

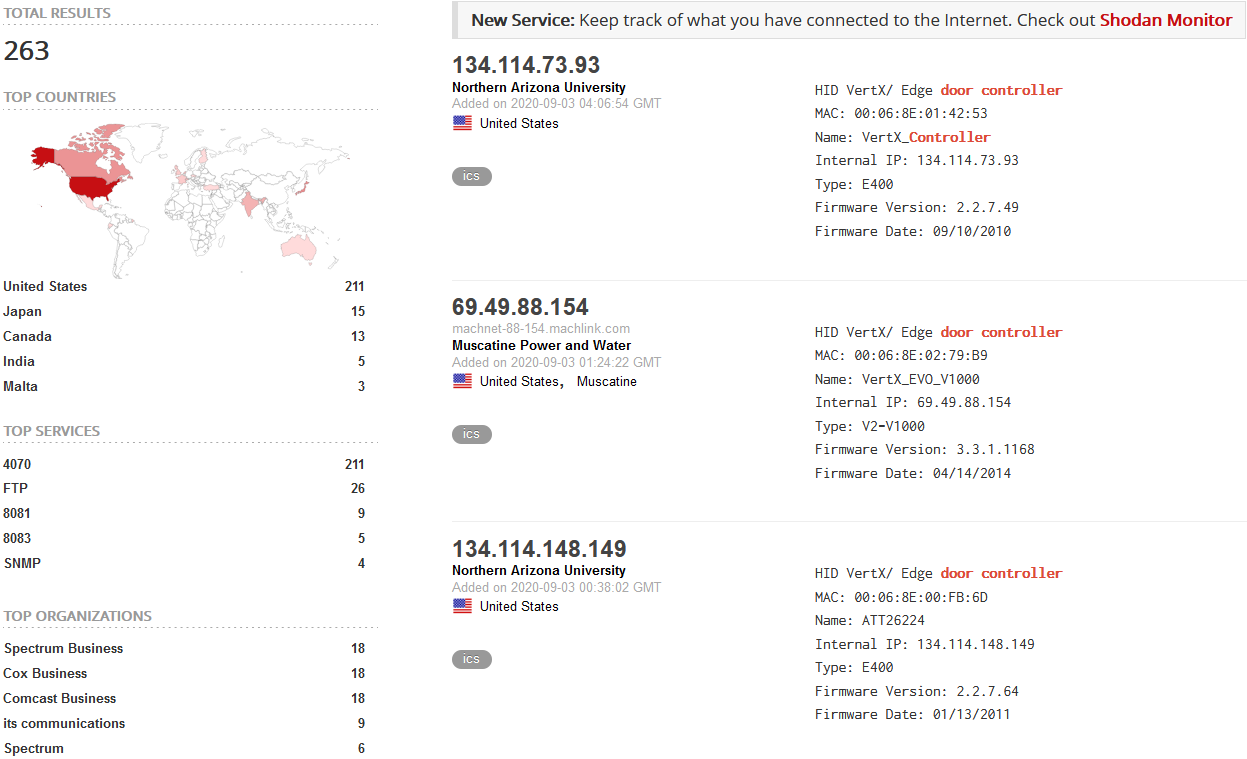

ドアコントローラーのようなものを試してみましょう。

素晴らしいです。それでは、SpectrumBusinessが所有するすべてのHIDVertXコントローラーを見てみましょう。

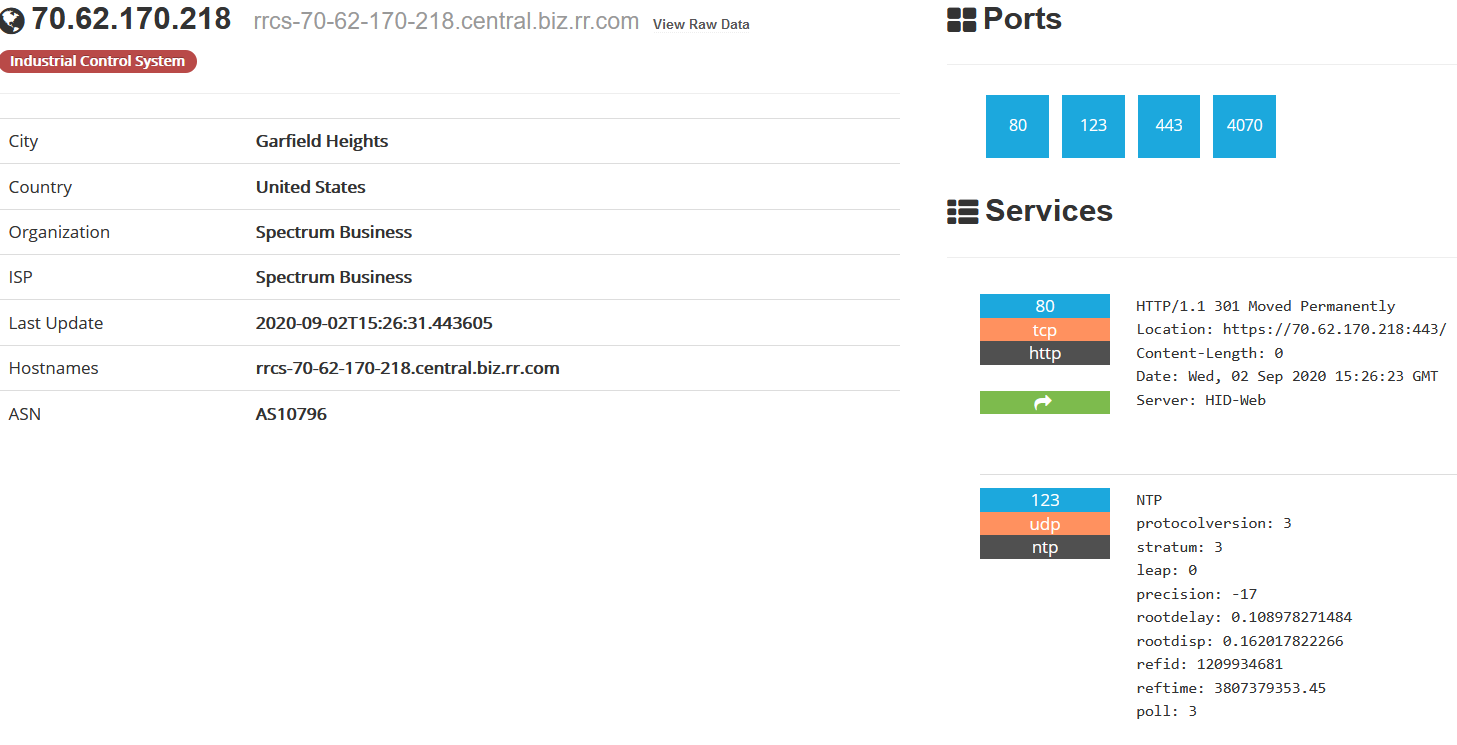

door controller org:"Spectrum Business"その後、特定のホストをクリックすると、そのホストで収集されたデータの簡単な要約が展開されます。または、生データの完全な出力を確認できます。

70.62.170.218による生データ

Property Name Value

area_code null

asn AS10796

city Garfield Heights

country_code US

country_code3 null

country_name United States

data.0._shodan.crawler 4aca62e44af31a464bdc72210b84546d570e9365

data.0._shodan.id e85c3c1b-54ff-4194-8dc1-311da6851e5d

data.0._shodan.module http

data.0._shodan.options.referrer 5ee031c4-75c3-423f-99b8-5c06dd97cf14

data.0._shodan.ptr True

data.0.data

data.0.domains ['rr.com']

data.0.hash 0

data.0.hostnames ['rrcs-70-62-170-218.central.biz.rr.com']

data.0.http.host 70.62.170.218

data.0.http.html null

data.0.http.html_hash null

data.0.http.location /

data.0.http.redirects []

data.0.http.robots null

data.0.http.robots_hash null

data.0.http.securitytxt null

data.0.http.securitytxt_hash null

data.0.http.server null

data.0.http.sitemap null

data.0.http.sitemap_hash null

data.0.http.title null

data.0.port 443

data.0.timestamp 2020-09-02T15:26:31.443605

data.0.transport tcp

data.1._shodan.crawler 4aca62e44af31a464bdc72210b84546d570e9365

data.1._shodan.id 458e8be2-04df-4db7-8499-8e378792584e

data.1._shodan.module http

data.1._shodan.ptr True

data.1.data HTTP/1.1 301 Moved Permanently Location: https://70.62.170.218:443/ Content-Length: 0 Date: Wed, 02 Sep 2020 15:26:23 GMT Server: HID-Web

data.1.domains ['rr.com']

data.1.hash -788227878

data.1.hostnames ['rrcs-70-62-170-218.central.biz.rr.com']

data.1.http.host 70.62.170.218

data.1.http.html

data.1.http.html_hash 0

data.1.http.location /

data.1.http.redirects []

data.1.http.robots null

data.1.http.robots_hash null

data.1.http.securitytxt null

data.1.http.securitytxt_hash null

data.1.http.server HID-Web

data.1.http.sitemap null

data.1.http.sitemap_hash null

data.1.http.title null

data.1.port 80

data.1.timestamp 2020-09-02T15:26:24.253885

data.1.transport tcp

data.2._shodan.crawler 70752434fdf0dcec35df6ae02b9703eaae035f7d

data.2._shodan.id b7f280e3-cffc-4ddd-aa4b-1f9cd9e4d2be

data.2._shodan.module vertx-edge

data.2._shodan.ptr True

data.2.data HID VertX/ Edge door controller MAC: 00:06:8E:41:AB:81 Name: EdgeEHS400 Internal IP: 70.62.170.218 Type: EHS400 Firmware Version: 2.1.1.101 Firmware Date: 2018-05-03-11

data.2.domains []

data.2.hash -764264635

data.2.hostnames []

data.2.opts.raw 646973636f76657265643b3039313b30303a30363a38453a34313a41423a38313b456467654548533430303b37302e36322e3137302e3231383b313b4548533430303b322e312e312e3130313b323031382d30352d30332d31313b

data.2.port 4070

data.2.tags ['ics']

data.2.timestamp 2020-08-26T20:59:09.260224

data.2.transport udp

data.2.vertx.firmware_data 2018-05-03-11

data.2.vertx.firmware_version 2.1.1.101

data.2.vertx.internal_ip 70.62.170.218

data.2.vertx.mac 00:06:8E:41:AB:81

data.2.vertx.name EdgeEHS400

data.2.vertx.type EHS400

data.3._shodan.crawler 4aca62e44af31a464bdc72210b84546d570e9365

data.3._shodan.id 43663d5e-db76-4cba-8f14-6c1bf417ddd3

data.3._shodan.module ntp

data.3._shodan.ptr True

data.3.data NTP protocolversion: 3 stratum: 3 leap: 0 precision: -17 rootdelay: 0.108978271484 rootdisp: 0.162017822266 refid: 1209934681 reftime: 3807379353.45 poll: 3

data.3.domains ['rr.com']

data.3.hash -1317347992

data.3.hostnames ['rrcs-70-62-170-218.central.biz.rr.com']

data.3.opts.raw 1c0303ef00001be60000297a481e2359e2efff9972f64603e2f0016cc6b1f800e2f0016ceef1bb83e2f0016cef0fb34d

data.3.port 123

data.3.timestamp 2020-08-25T21:30:20.877776

data.3.transport udp

dma_code 510

domains ['rr.com']

hostnames ['rrcs-70-62-170-218.central.biz.rr.com']

ip 1178512090

ip_str 70.62.170.218

isp Spectrum Business

last_update 2020-09-02T15:26:31.443605

latitude 41.4344

longitude -81.6373

org Spectrum Business

os null

ports [80, 123, 443, 4070]

postal_code null

region_code OH

tags ['ics']

他に何が面白いと思いますか

実際、彼らが見つけられなかったもの。水力発電所のタービンの制御、および市営アイスリンクの冷却システムの制御のためのコントローラーの両方。ここにいくつかの興味深く、比較的無害なオプションがあります。

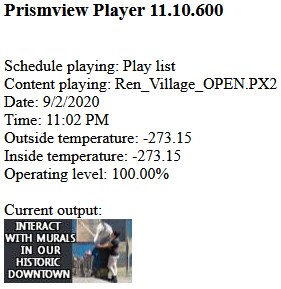

"Server: Prismview Player"屋外の広告パネルを表示します。そして永遠に温度センサーは絶対ゼロを示します。

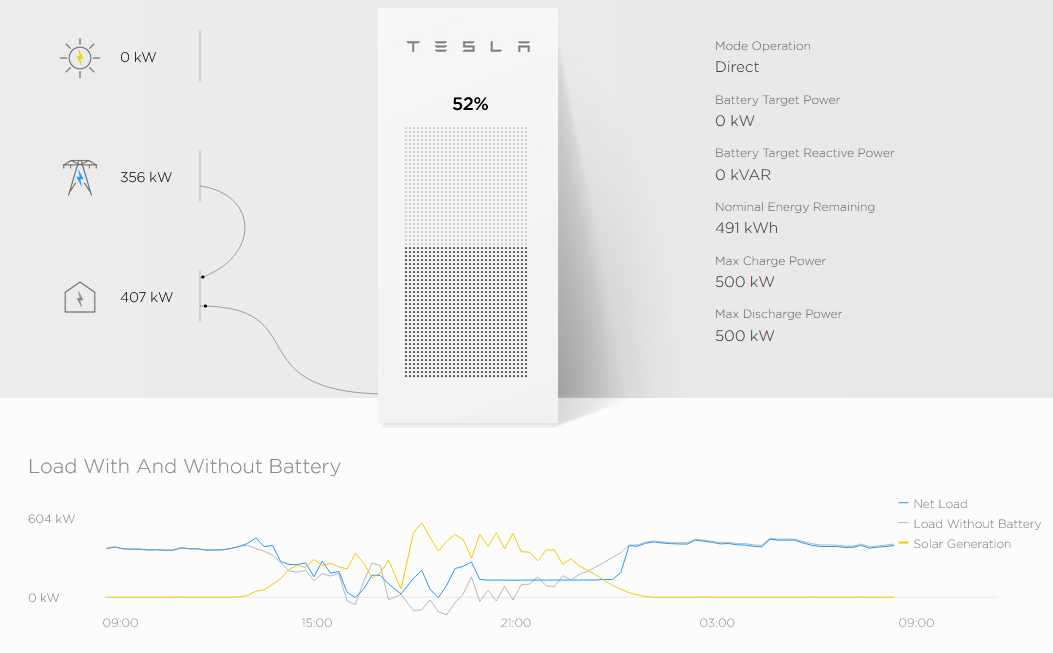

http.title:"Tesla PowerPack System" http.component:"d3" -ga3ca4f2ショーの現在の状態テスラパワーパック。

インターネットは最も安全な場所ではありません

実際、利用可能なリストは単純に無限です。風力タービンのコントロールパネルと誰かのメディアセンターはベトナム語でインターネット上に突き出ています。自分でいくつかの基本的なルールに固執すれば、すべてがうまくいくでしょう。

- デバイスがオフラインで動作できる場合-インターネットに公開しないでください

- デバイスを本当にインターネットに公開する必要がある場合は、アクセスを直接転送する必要はありません。VPNを使用してネットワークに接続します

- —

- ,