このトピックは関連性が高いだけではありません。第2四半期には、何百万人もの学童と学生がオンラインクラスへの切り替えを余儀なくされました。したがって、遠隔学習プラットフォームのユーザーとプラットフォーム自体の両方に対する攻撃の数が増加しています。 Kaspersky Labの調査では、教育サービスを一般的な会議システムから分離することは不可能であるため、レポートには、ZoomやGoogleMeetなどのプラットフォームへの攻撃に関する洞察も含まれています。

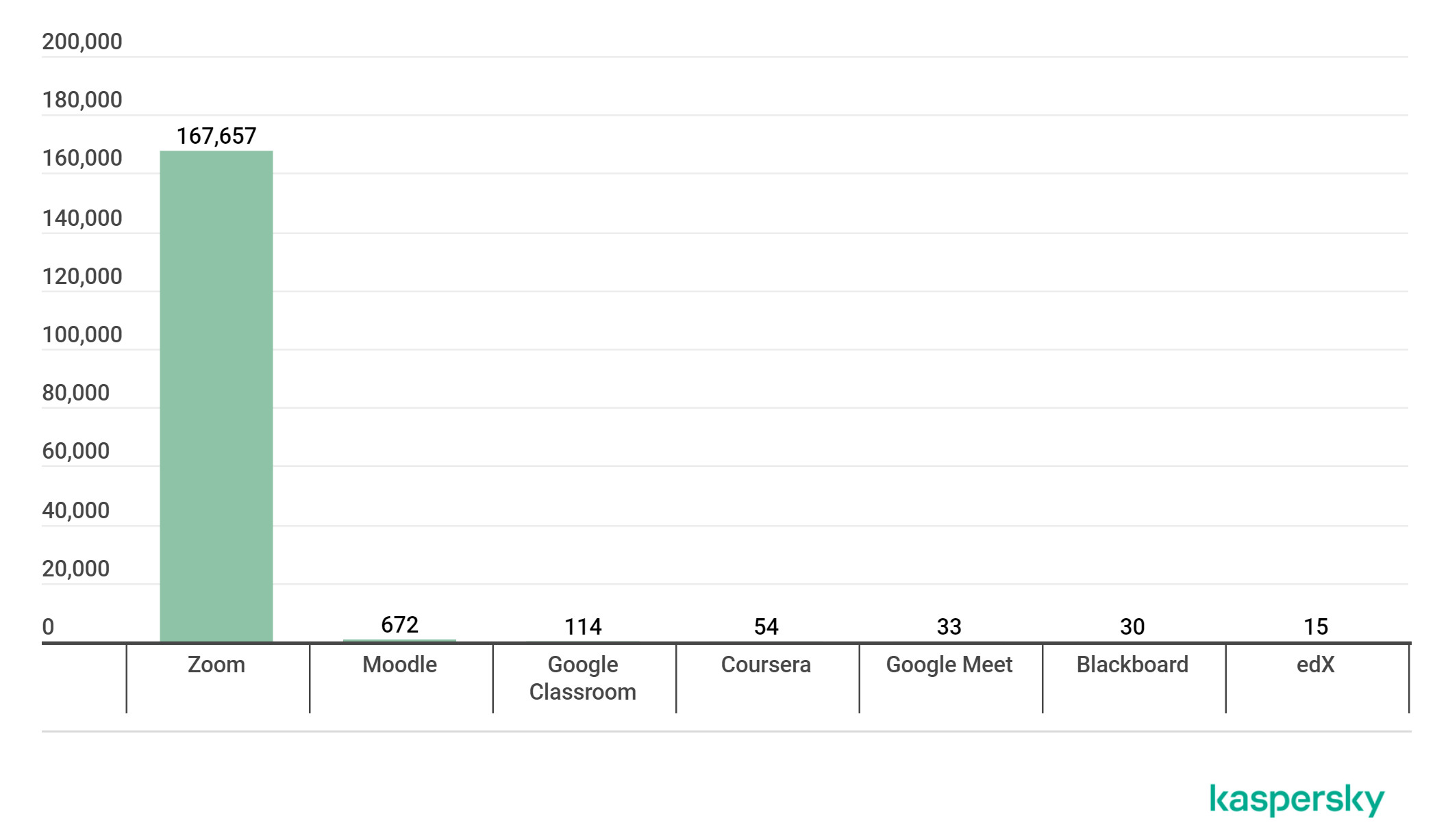

ZoomおよびGoogleプラットフォームに加えて、Kaspersky Labのスペシャリストは、Moodle、Coursera、Blackboard、およびその他の教育サービスを研究しました。上のグラフは、興味深い角度から問題を示しています。これは、特定のサービスのソフトウェアを装ってユーザーのコンピューターに侵入した、ブロックされたマルウェアの数です。

Zoomは、その絶対的なリーダーシップにより、スケジュールを破ります。2020年前半のユーザーへの攻撃の数は1400倍に増加しました。さらに、サービス自体に対するDDoS攻撃の数は5倍に増加しました。会議の呼び出しやトレーニングプログラムにアクセスするためにパスワードをフィッシングする試みの数も大幅に増加しています。

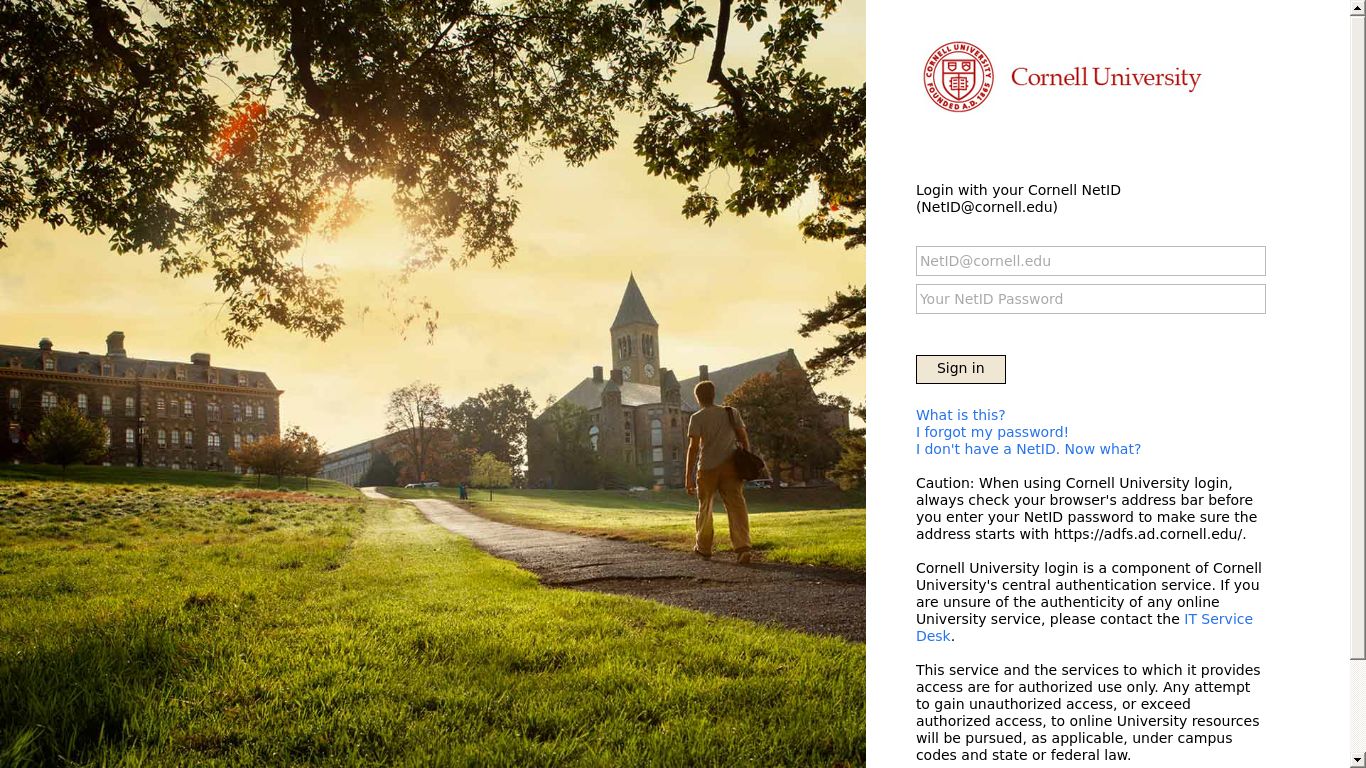

ほとんどの場合、偽のZoomクライアントは被害者のコンピューターにアドウェアをインストールしますが、トロイの木馬やバックドアを取得する可能性があります。攻撃者は攻撃するためにマルウェアを使用する必要さえありません。この調査は、主要大学の独自のオンラインプラットフォームを含む、もっともらしいフィッシングページの例を提供します。

完全なレポートの大学教授からの証言は、オンラインプラットフォームの使用自体が簡単な作業ではないことを示しています。原則として、学生、教師、教育機関の安全上のリスクが高まっていることは言うまでもありません。

他に何が起こったのか

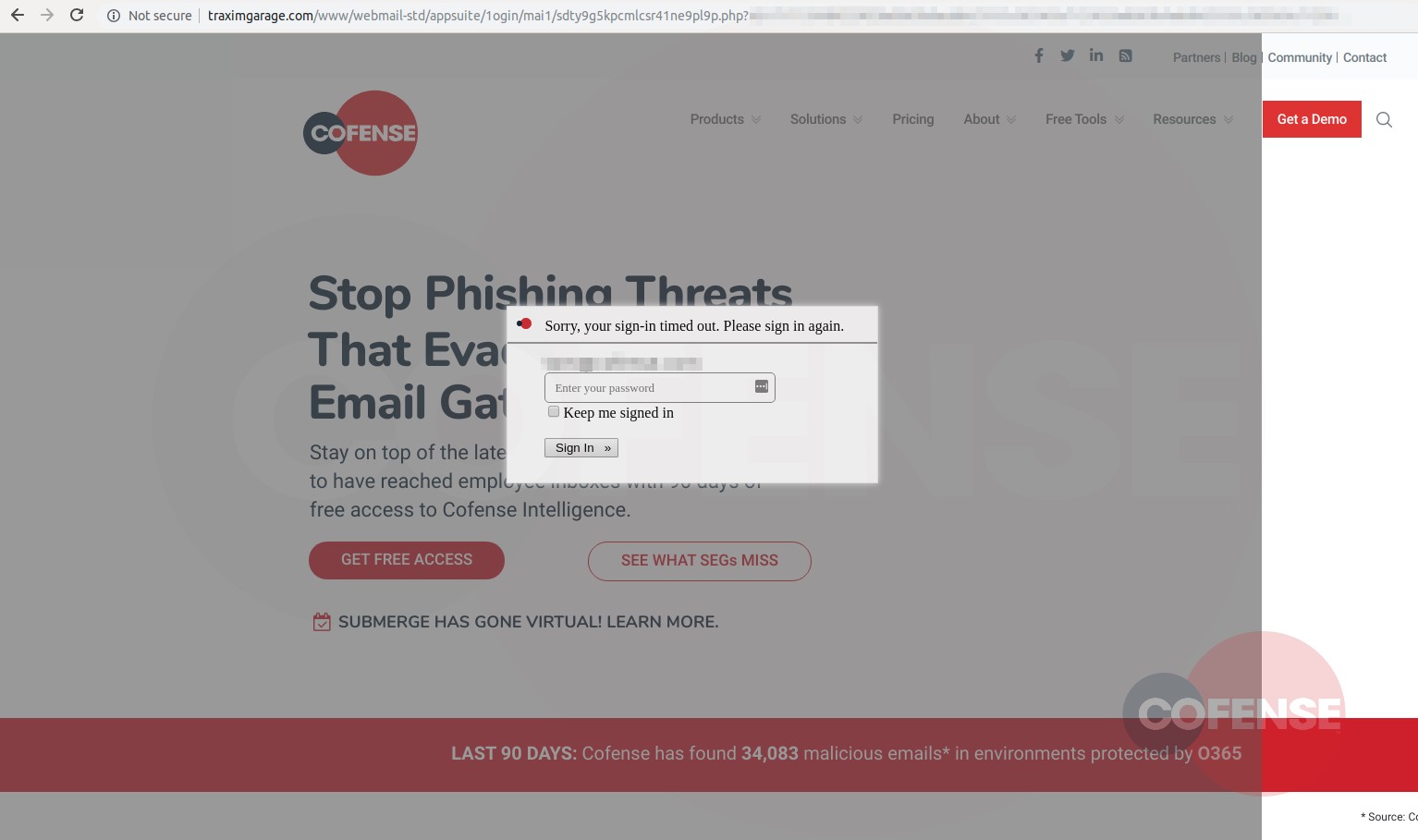

Cofenseの研究は 、創造的なフィッシングによく合います。彼らは、クラウドベースのシステム(通常はOffice 365)を使用して企業の電子メールパスワードを盗む通常の方法よりも少し妥当な方法を見つけました。攻撃はリンク付きの従来の偽の電子メールから始まりますが、それをクリックするとフィッシングページが開き、組織の実際のWebサイトがバックグラウンドで読み込まれます。場合によっては、潜在的な被害者の電子メールがすでに入力フィールドに挿入されています。

Appleのモデレーターは、侵入型のアドウェアShlayerをmacOSを実行しているコンピューターで実行することを誤って「承認」しました(Habréのニュースも参照)。また、GooglePlayは最近アプリストアから削除されました6つのジョーカースパイウェア。

オンラインストアへの攻撃後にクレジットカードデータを盗むことを専門とするサイバーグループMagecartは、C&Cサーバーとの通信チャネルとしてTelegramメッセンジャーの使用を開始しました。

Microsoftの担当者は、ディープフェイクと戦うためのVideoAuthenticatorサービスを発表しました。エンドユーザーが直接利用することはできません。少なくとも、発表ではそれについての情報はありません。このサービスは、DeepFake DetectionChallengeデータセットでトレーニングされています。同じデータセットに基づく最近のアルゴリズムの競争は平均的な結果を示しました-高度な設計は偽物の最大65%を識別しました。

700千のインストールがあるFileManagerWordPressプラグインで修正された脆弱性ただし、パッチが適用されていないページへの攻撃は継続されます。

WhatsAppメッセンジャーは6つの脆弱性を閉じました。このニュースは、Facebook開発者がそのような情報を開示し続けることを計画している新しいサイトに現れました。脆弱性の1つでは、ユーザーのIPアドレスを見つけることができます。準備されたステッカーを送信するだけで、任意のサイトから画像のダウンロードが開始されます。重大な脆弱性が

CiscoJabberメッセンジャーで発見されました。これにより、特別なメッセージを送信することにより、被害者のコンピューター上で任意のコードを実行できます。

グーグルが増えるバグ報奨金プログラムの予算。「攻撃者はどのようにGoogleサービスを使用して危害を加えることができますか?」という質問に答える必要があります。メール、フォーム、ディスク、およびその他の企業ソリューションは、スパムの送信とマルウェアの配布に定期的に使用されます。