このトピックに関する2015年の唯一の記事は、ネットワーク「NSXEdgeとLinuxstrongSwan間のサイト間IPSECVPN」で見つかりました。

残念ながら、直接使用することはできませんでした。自己署名証明書ではなく、より安全な暗号化が必要でしたが、説明されている構成はNATの背後では機能しませんでした。

したがって、私は座ってドキュメントを詳しく調べなければなりませんでした。

基本として、私は長い間使用してきた構成を採用しました。これにより、ほぼすべてのOSから接続できるようになり、NSXEdgeに接続できるようにする部分が追加されました。

Strongswanサーバーのインストールと本格的な構成はこの記事の範囲を超えているため、このトピックに関するいくつかの優れた資料を参照することを許可します。

それでは、直接設定に行きましょう。

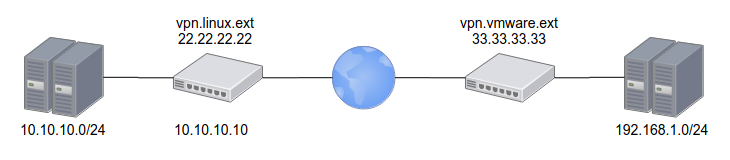

接続図は次のようになります。

VMWare 33.33.33.33 192.168.1.0/24

Linux 22.22.22.22 10.10.10.0/24

Let's encrypt vpn.linux.ext

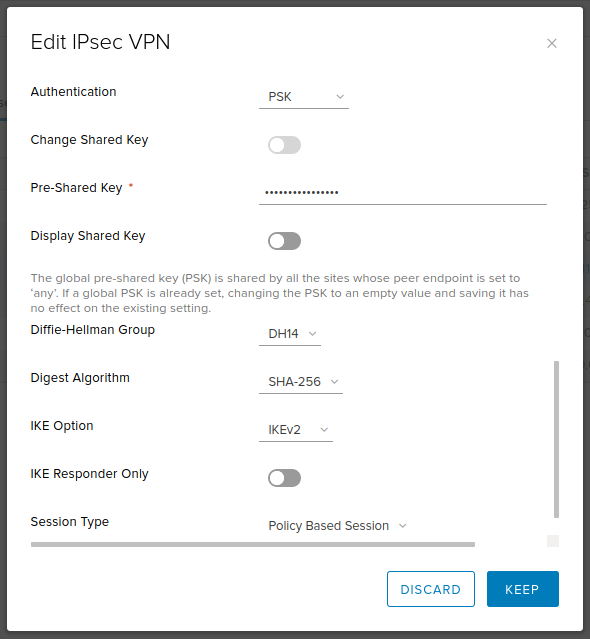

PSK : ChangeMeNow!NSXエッジ構成:

テキスト

Enabled: yes

Enable perfect forward secrecy (PFS): yes

Name: VPN_strongswan (, )

Local Id: 33.33.33.33

Local Endpoint: 33.33.33.33

Local Subnets: 192.168.1.0/24

Peer Id: vpn.linux.ext

Peer Endpoint: 22.22.22.22

Peer Subnets: 10.10.10.0/24

Encryption Algorithm: AES256

Authentication: PSK

Pre-Shared Key: ChangeMeNow!

Diffie-Hellman Group: 14 (2048 bit — . , )

Digest Algorithm: SHA256

IKE Option: IKEv2

IKE Responder Only: no

Session Type: Policy Based Session

スクリーンショット

ストロングスワンのカスタマイズ:

ipsec.conf

# /etc/ipsec.conf

config setup

conn %default

dpdaction=clear

dpddelay=35s

dpdtimeout=300s

fragmentation=yes

rekey=no

ike=aes256gcm16-aes256gcm12-aes128gcm16-aes128gcm12-sha256-sha1-modp2048-modp4096-modp1024,aes256-aes128-sha256-sha1-modp2048-modp4096-modp1024,3des-sha1-modp1024!

esp=aes128gcm12-aes128gcm16-aes256gcm12-aes256gcm16-modp2048-modp4096-modp1024,aes128-aes256-sha1-sha256-modp2048-modp4096-modp1024,aes128-sha1-modp2048,aes128-sha1-modp1024,3des-sha1-modp1024,aes128-aes256-sha1-sha256,aes128-sha1,3des-sha1!

left=%any

leftsubnet=10.10.10.0/24

leftcert=certificate.pem

leftfirewall=yes

leftsendcert=always

right=%any

rightsourceip=192.168.1.0/24

rightdns=77.88.8.8,8.8.4.4

eap_identity=%identity

# IKEv2

conn IPSec-IKEv2

keyexchange=ikev2

auto=add

# BlackBerry, Windows, Android

conn IPSec-IKEv2-EAP

also="IPSec-IKEv2"

rightauth=eap-mschapv2

# macOS, iOS

conn IKEv2-MSCHAPv2-Apple

also="IPSec-IKEv2"

rightauth=eap-mschapv2

leftid=vpn.linux.ext

# Android IPsec Hybrid RSA

conn IKEv1-Xauth

keyexchange=ikev1

rightauth=xauth

auto=add

# VMWare IPSec VPN

conn linux-nsx-psk

authby=secret

auto=start

leftid=vpn.linux.ext

left=10.10.10.10

leftsubnet=10.10.10.0/24

rightid=33.33.33.33

right=33.33.33.33

rightsubnet=192.168.1.0/24

ikelifetime=28800

keyexchange=ikev2

lifebytes=0

lifepackets=0

lifetime=1h

ipsec.secret

# /etc/ipsec.secrets

: RSA privkey.pem

# Create VPN users accounts

# ! , .

user1 : EAP "stongPass1"

user2 : EAP "stongPass2"

%any 33.33.33.33 : PSK "ChangeMeNow!"その後、構成を再度読み取り、接続を開始して、接続が確立されていることを確認するだけで十分です。

ipsec update

ipsec rereadsecrets

ipsec up linux-nsx-psk

ipsec statusこの小さな投稿がお役に立てば、誰かが数時間節約できることを願っています。