先週の興味深いニュースは、Appleのインフラストラクチャの一連の脆弱性でした。これは5人のチームが3か月以内に発見したものです。 11の重大なものを含む55の脆弱性について、ITの巨人は独立した研究者に237千ドルを支払います。この金額はレポートの部分的な分析の結果であり、合計報酬は$ 500,000を超える可能性があります。記録的な総額の支払いは、発見された問題の危険性に対応しています。いくつかのバグにより、iCloudクラウドサービスのアカウントをハッキングしたり、閉じたAppleリソースや会社のローカルネットワークにアクセスしたりすることが可能になりました。

先週の興味深いニュースは、Appleのインフラストラクチャの一連の脆弱性でした。これは5人のチームが3か月以内に発見したものです。 11の重大なものを含む55の脆弱性について、ITの巨人は独立した研究者に237千ドルを支払います。この金額はレポートの部分的な分析の結果であり、合計報酬は$ 500,000を超える可能性があります。記録的な総額の支払いは、発見された問題の危険性に対応しています。いくつかのバグにより、iCloudクラウドサービスのアカウントをハッキングしたり、閉じたAppleリソースや会社のローカルネットワークにアクセスしたりすることが可能になりました。

外部のオブザーバーにとって、このイベントは、ブログで公開されている11の重大な脆弱性の最も詳細な説明にとって興味深いものです。研究チームのリーダー、サムカリー。何らかの形ですべての脆弱性は会社のネットワークサービスに関連しています。レポートの1つは、攻撃者がiPhoneやiPadを直接手元に持っていなかったとさえ述べています。Sam Curryによると、Appleの従業員は、レポートを送信してから数時間以内に、すべての問題を非常に迅速に修正しました。

Appleをハッキングするためのスプリントは、Webからアクセス可能な会社のサーバーをスキャンすることから始まりました。同時に、同社がIPアドレス17.0.0.0/8の範囲を完全に所有していることが判明しました。すでにこの段階で、22のノードがCiscoVPNサーバーのCVE-2020-3452の脆弱性で表面化しました。これを使用して任意のファイルを読み取ることができます。 11の重大な脆弱性の中で、最も興味深い2つは注目に値します。

まず、研究者たちはクローズドプログラムAppleDistinguishedEducatorsのフォーラムをハックすることに成功しました。フォーラムでは、Appleの統合認証システムが追加されたJiveIntranetソフトウェアを使用しました。フォーラムにアクセスするには、サーバーにリクエストを残す必要がありました。フォームに記入した後のリクエストの分析から判明したように、サーバーは、アプリケーションシステムが実行されていた独自の認証システムJiveの基本を保持していました。各アプリケーションは基本的に、デフォルトのパスワード### INvALID#%!3を使用してフォーラムに新しいアカウントを作成しました。実際、結局のところ、ログインはSignin withAppleを介して行われるため、内部Jiveアカウントの正しい設計を処理できない可能性がありました。

これは、サーバーをセットアップした人のミスでした。 Sam Curryと彼の同僚は、当然、標準の認証システムを使用する方法を見つけましたが、アカウントが管理者の承認を受けていなかったため、フォーラムに参加できませんでした。彼らは3文字のログインすべての列挙を実行し、そのうちの1つは同じデフォルトのパスワードで機能しました。そこで、研究者たちはフォーラムに参加し、その後、ユーザーのリストを見て、管理者を特定し、拡張された権限を持つアカウントで同じ方法でログインしました。いくつかの実験の後、彼らはサーバー上で任意のコードを実行することができました。 「フォーラムをハッキングして、それだけ」のようですが、興味深いことは何もありません。しかし、任意のコード実行により、LDAPサービスとAppleの内部ネットワークのかなりの部分へのアクセスが可能になりました。

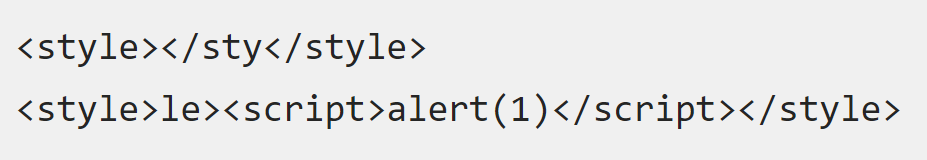

2番目の興味深い脆弱性は、iCloudサービス、より正確にはメールクライアント、より正確にはそのWebバージョンで見つかりました。ここで、研究者たちはXSSの脆弱性を探していました。これは、被害者にとって最悪の場合に盗まれる可能性があるように、ユーザーの個人データにアクセスしてコードを実行する方法です。そして彼女が見つかりました!まず、新しいメッセージがJSON形式のデータとしてWebクライアントに到着し、ローカルで処理されることが判明しました。 「style」タグを使って何度も実験した結果、次の構成で任意のスクリプトを実行できるようになりました。

これにより、被害者のブラウザからiCloudサービスへのアクセスが開始されました。攻撃を成功させるには、準備された電子メールメッセージを送信するだけで十分でした。ユーザーがWebクライアントで開くと、悪意のあるスクリプトが実行されます。ハッカーのPoCモデルはエレガントで邪悪であることが判明しました。ログインしたユーザーに代わってiCloudに完全にアクセスでき、メールクライアントを介して受信したので、被害者の写真をダウンロードしてメールに送信すると同時に、感染したメッセージを送信します。住所録。この穴が研究者ではなくサイバー犯罪者によって発見された場合、個人データの別の大規模な漏洩が発生した可能性があります(もちろん、すべての人がWebクライアントを使用するわけではないという修正が必要です)。ビデオのPoC:

その他の重大な脆弱性には、産業用製造制御システムDelmiaAlprisoの侵害、パブリッシャーからコンテンツを受信および処理するためのサーバーでの任意のコードの実行、AmazonWebServicesによってホストされるサーバーへのアクセスキーの取得が含まれます。このストーリーでは、ベンダーはそのような情報の開示に関心がなく、通常は「特定の条件下ではコードの実行が可能」などの乾いたフレーズに限定されるため、研究者による脆弱性の詳細な説明が重要です。

他に何が起こったのか

ArsTechnicaの記者は、AppleのデスクトップとラップトップのT2チップの「回復不能な」脆弱性について書いています。彼らは、iOSデバイスをジェイルブレイクするために使用されるCheckm8エクスプロイトの条件付き移植を使用して、このハードウェアセキュリティシステムをハッキングすることに成功しました。

T2で以前に発見された別の脆弱性と組み合わせると、新しい穴は、指紋認証やデータ暗号化などの主要なセキュリティメカニズムをバイパスする可能性があります。結果の規模はまだ正確に決定されていません。現在の形式では、一連のエクスプロイトはローカルでのみ適用でき、脆弱性は再起動後も存続せず、実際のデータ盗難の例は示されていません。

ImmersiveLabsの研究者が発見悪意のあるアプリケーションを介してFitbitスマートウォッチやフィットネスブレスレットから個人データを盗む方法。PenTestPartnersの

英国の

Facebookはバグバウンティプログラムのルールを変更し、ソーシャルネットワーク上の脆弱性の発見に絶えず取り組むよう研究者を動機付けようとしています。お金と引き換えに:プログラムの年功序列は、発見された穴の支払いに対するボーナスに変わります。

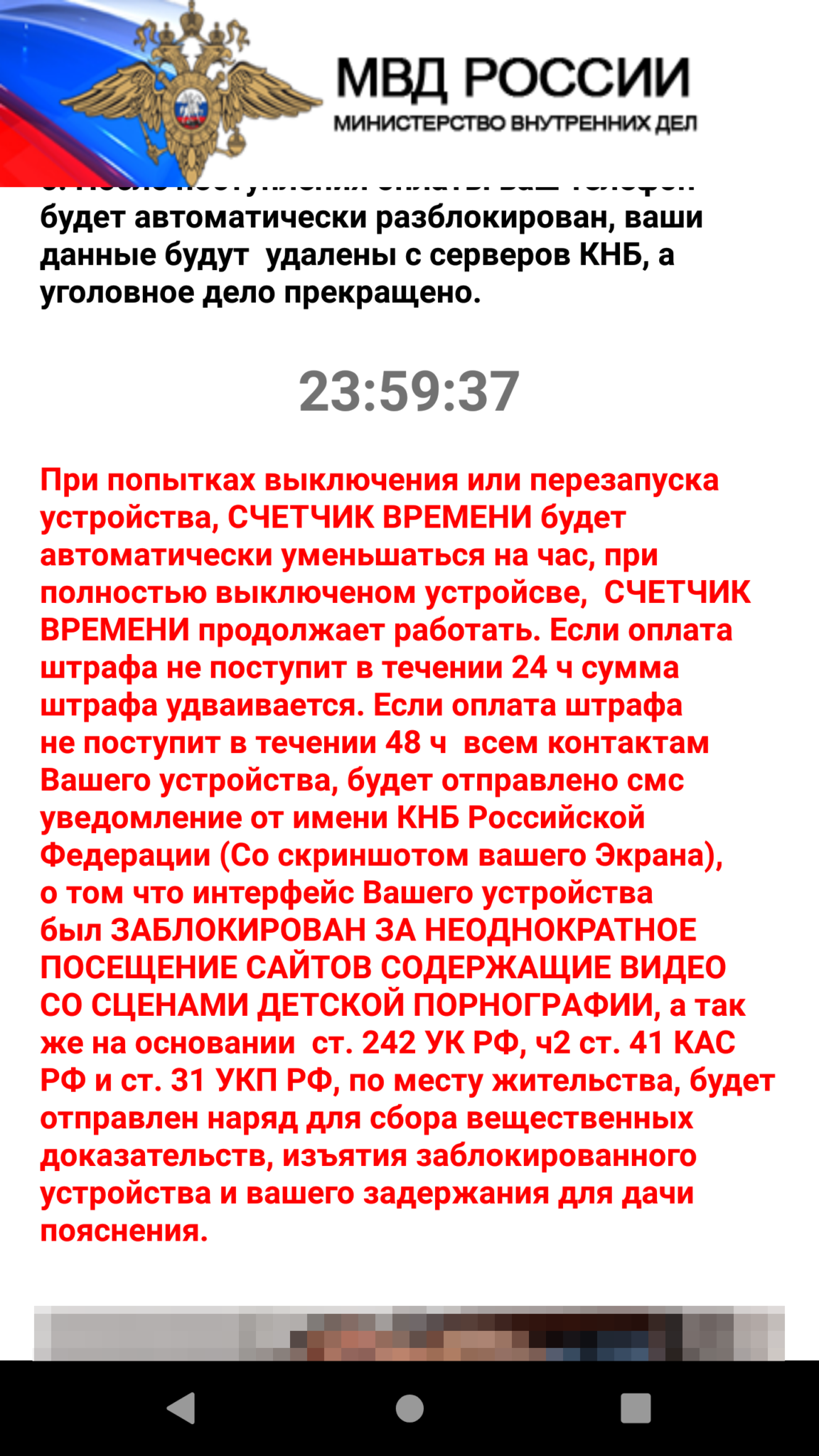

Microsoftの専門家は、MalLockerとして知られるAndroid用のロシア語(上のスクリーンショットを参照)のランサムウェアトロイの木馬を調査しています。このマルウェアはデータを暗号化しませんが、デバイスへのアクセスをブロックし、公開されている「マシンラーニング」モジュール(!)を使用して、画面に合わせて画像のサイズを自動的に変更します。