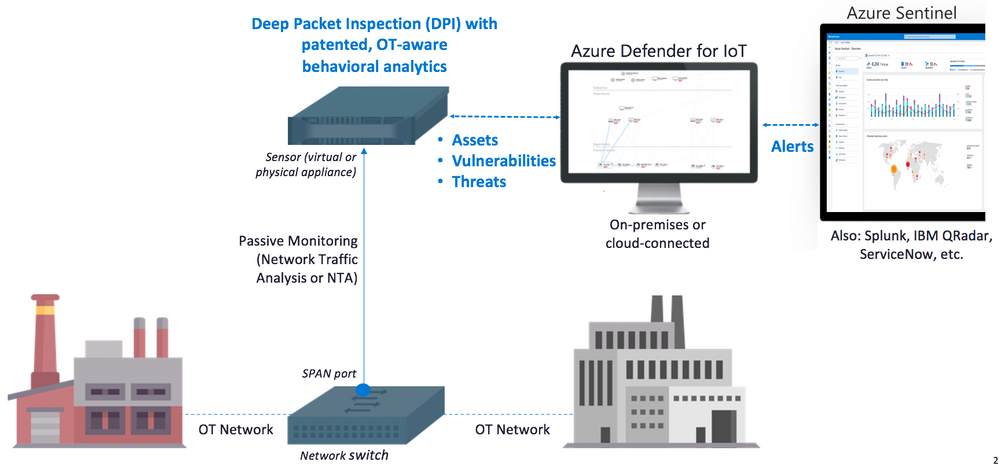

AzureDefenderバンドルとAzureSentinelダッシュボードに基づくセキュリティループ図

Azure Defenderは、特殊なデバイスタイプ、アプリケーション、およびマシン間制御のセキュリティモニタリングを提供することに重点を置いています。つまり、コーヒーメーカーが真空クリーナーまたはマイクロ波と通信することを決定した場合です。このソリューションは、特殊な産業用プロトコルであるModbus、DNP3、BACnetなどをサポートします。これらは、スマートホームのIoTデバイス環境やクローズドシステムの作成に積極的に使用されています。

開発者によると、これにより、不適切に構成された、管理されていない、または接続されていないIoTデバイスに透明性が追加され、その結果、攻撃者が個人世帯のネットワーク内、および産業企業や組織のネットワークとインフラストラクチャ内に足場を築くためにそれらを攻撃することがはるかに困難になります。

AzureをMicrosoftSentinelと組み合わせて使用することも興味深いです。開発者が提供する標準構成では、監視にAzure Sentinelパネルを使用することが提案されています。このパネルは、Defender画面からすべての通知を受信します。アラートは、セキュリティ境界違反、セキュリティポリシー違反、産業用マルウェア検出、異常検出、およびインシデント検出(センサーレベルを含む)の検出および分析メカニズムに基づいています。それはすべて、ICSネットワークトラフィックの収集と分析を通じて機能します。

「リアルタイムのトラフィック分析に基づく」アラートは、次のタイプのアラートを含む、幅広いインシデントをカバーします。

- 許可されていないデバイスがネットワークに接続されている。

- デバイスのインターネットへの不正接続。

- 不正なリモートアクセス。

- ;

- ( );

- ;

- «PLC Stop» ;

- ;

- Ethernet / IP CIP;

- BACnet;

- DNP3;

- Master-Slave;

- ( WannaCry, EternalBlue );

- SMB.

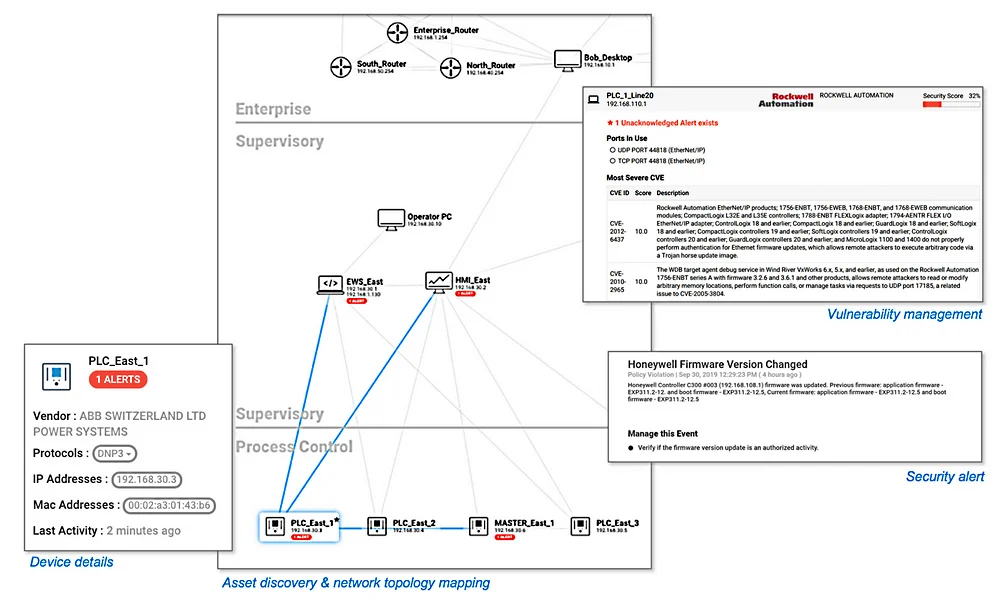

Defenderが制御する脅威のリストは十分に広いです。同時に、このソリューションは、すべてをキャッチする「標準化された」アンチウイルスまたはファイアウォールではなく、IoTソリューションです。ファームウェアへの攻撃の監視と、外部からのデバイスの制御/無効化の試みの監視の両方を実装します。後者は、サイバー犯罪者が自分自身を制御するのではなく無効にする傾向がある企業のIPカメラにとって非常に重要です。

しかし、開発者は自分たちを標準の応答リストに限定しませんでした。明らかに、産業部門では、まず、手動モードで監視するアラートのリストを拡張する機会が提供されます。つまり、管理者は自分の回路の最も脆弱なポイントを特定し、システムの注意を引くことができます。

カスタムアラートは、プレインストールされたアラートと同じように機能し、注意が必要な状況が発生したことを所有者に通知します。理論的には、世帯主でもこれらの機能を使用できます。たとえば、デバイスやセンサーの物理的な切断は、家やアパートの緊急事態を示している可能性があります。

マイクロソフトが発表した製品は、近年、2つの目的を持ち、産業分野と個人の両方に適用できる数少ないソフトウェアパッケージの1つです。近年、同社はますますビジネス開発に焦点を合わせており、消費者セグメントはWindows10パッチといくつかのパーソナルデバイスに翻弄されています。 Azureは全体として、このポリシーに準拠するソリューションを備えたビジネスのプラットフォームとしてのみ宣伝されています。

IoTボットネットの問題は、少なくとも5年間非常に深刻です。メーカーがスマート機能、インターネットを介したリモートコントロール、その他のセンサーを機器に導入し始めた瞬間から、世界はすでにカメラ、冷蔵庫、アイロンを介した大規模なDDoS攻撃に何度か直面しています。このような大規模な攻撃が可能になった理由の1つは、情報セキュリティ文化の面からの2つのグローバルな問題にあります。

一方で、コストを3倍にし、「新しい」デバイスを市場に投入するために、別のコーヒーメーカーに「スマート」機能を導入することを唯一の目標とする完全に無秩序なメーカーがあります。同時に、最も安価なソリューションとコンポーネントが使用されます。家庭用電化製品のメーカーは、一般的にコンピューティング能力にお金を使うことを好みません。これは、2010年代の初めと半ばに「スマート」テレビの購入者によって明らかに学ばれました。

一方、これらのデバイスは、数メガバイトのメモリ、チップレベルの単純なファームウェア、およびネットワークを介して所有者のスマートフォンと通信するためのWi-Fiモジュールを備えており、完全に保護されていないホーム回線になります。私たちは今でも、個人の家庭内のルーターの大多数が工場でログインとパスワードのセットを備えている世界に住んでいます。ただし、IoTおよびIPデバイスのデフォルト構成は、個人だけでなく大規模な組織にとっても問題です。

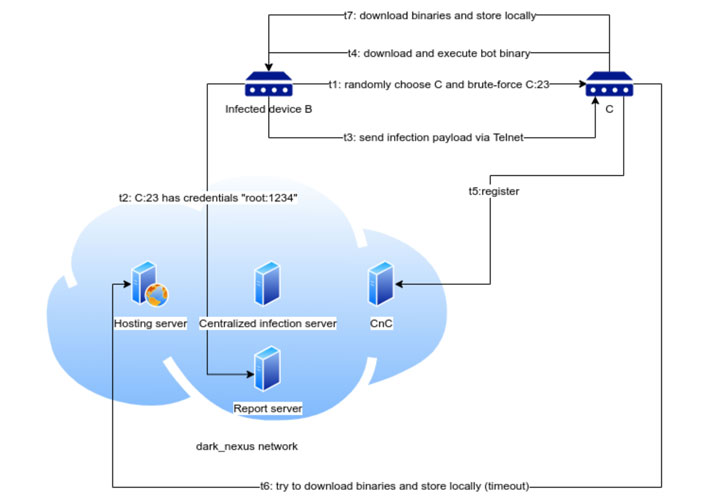

IoTデバイスに基づくボットネットはすでに発生しています。 2016年に登場したMiraiボットネットだけでも、世界中の何百万ものデバイスを攻撃し、その後、大規模なDDoS攻撃に積極的に参加しました。ちなみに、彼の問題はどこにも行きませんでした。ボットネットとその更新バージョンは2019年まで活発に言及され、2020年4月に、MiraiボットネットとQbotバンカーの子孫であるDark Nexusボットネットに遭遇しました。これは、両方を使用してルーターとスマートデバイスを大規模に攻撃しました。工場データとexpolites。

ダークネクサス攻撃スキーム

Microsoft Defenderは、フィールド内のスマートデバイスとルーターのすべてのセキュリティ問題の万能薬ではありませんが、スマートホームシステムの管理者と所有者の生活をはるかに楽にすることができる多くのソリューションの1つです。前述のように、Azure Defenderの利点の1つは、クライアントがなく、ファイアウォールのように機能することです。さらに、誰でも完全に無料でシステムの暫定版を試すことができます。また、Azure Sentinelの30日間の試用版に接続して、1つのメーカーの開発者が提供する画面とダッシュボードの完全なバンドルを操作することもできます。