よくある質問は、VPS /専用サーバーをハッキングから確実に保護する方法です。そこで、2要素認証を実装する方法についてのチュートリアルを書くことにしました。

2FAはデータ保護の第2レベルであり、そのおかげで、身元を確認した後にのみアカウントにアクセスできます。これで、攻撃者がユーザー名とパスワードを知っていても、2要素認証のおかげで、攻撃者はサーバーにアクセスできなくなります。

2要素認証の存在により、攻撃者がアカウントにアクセスする可能性がほぼゼロになり、ユーザーデータの安全性が保証されます。

複雑なパスワードを考え出すことで、サーバーをハッキングから保護し、すべての個人データを盗難から保護することが保証されているとまだ確信している場合は、深刻な間違いです。今日、ハッカーは非常に多くの方法を使用して、最も複雑なパスワードでさえも迅速にブルートフォースを実行します。したがって、2要素認証は、無視してはならない最も重要なセキュリティ対策です。

電話を取り、オーセンティケーターアプリケーションを構成します。これは簡単です。さまざまなプログラムを使用できますが、Twilio Authy 2-FactorAuthenticationをお勧めします。

このリンクからダウンロードできます:https://play.google.com/store/apps/details?id=com.authy.authy&hl=ru。

プログラムの公式ウェブサイト:authy.com

Twilio Authy 2-Factor Authenticationの利点は、デスクトップやラップトップでも、複数のデバイスで同時に動作できることです。 GoogleAuthenticatorにはこのオプションはありません。突然スマートフォンを紛失した場合は、アカウントにアクセスするためにすべてのデータを保存します。

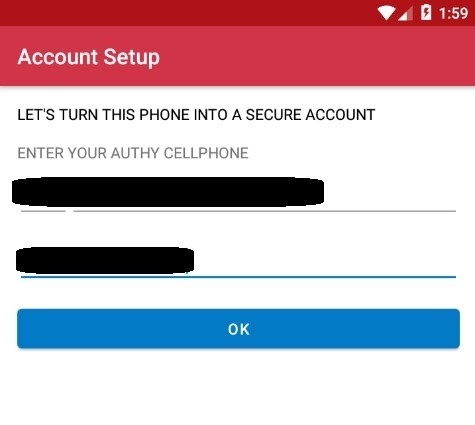

Google Playからアプリケーションをインストールし、起動します。次に、国コードと電話番号の入力を求められます。アクセスできる電話番号を必ず含めてください。また、メールアドレスも忘れずに入力してください。

次のステップは確認です。 SMSメッセージの受信または電話への応答など、最も便利な方法を選択してください。

オーセンティケーターパッケージをシステムにインストールする必要があります。これは次のように行われます

。Debian9/ 10の場合:

root@alexhost:~# apt install libpam-google-authenticator - y以下のためのCentOS、まず、あなたはEPELリポジトリを接続する必要があります。

root@alexhost:~# yum install epel-releaseそうして初めて、パッケージをインストールできます。

root@alexhost:~# yum install google-authenticator次の段階で、次を実行します。

root@alexhost:~# google-authenticatorシステムは、質問をします:ドを使用すると、認証トークンは、時間ベース(Y / Nになりたい私たちは答える。yは、このオプションは、最も信頼性があるので。

質問に/root/.google_authenticator 『ファイル「あなたは私があなたを更新しますか』(? Y / N)「私たちが答えるyと。

質問にあなたが30秒ごとについて1つのログインにこの制限し?あなたは同じ認証トークンの複数使用を禁止しますか」、それは通知にあなたのチャンスを増加させたり、人・イン・ザ・を防ぎますミドルアタック(y / n)」セキュリティにどれだけ気を配り、利便性を犠牲にしても構わないと思っているかどうかに応じて回答します。

事実、オーセンティケーターを使用してログインできるのは30秒に1回だけです。あまり便利ではありませんが、間違いなく安全です。

次に、別の質問があります。「デフォルトでは、モバイルアプリによって30秒ごとに新しいトークンが生成されます。クライアントとサーバーの間で発生する可能性のあるタイムスキューを補正するために、現在の時刻の前後に追加のトークンを許可します。これにより、認証サーバーとクライアント間で最大30秒のタイムスキューが可能になります。時間同期が不十分で問題が発生した場合は、ウィンドウをデフォルトのサイズである3つの許可されたコード(前の1つのコード、現在のコード、次のコード)から17の許可されたコード(前の8つのコード、現在のコード、および次の8つのコード)。これにより、クライアントとサーバー間で最大4分のタイムスキューが可能になります。あなたはそうしたいですか? (y / n)」回答y

次の質問:「ログインしているコンピューターがブルートフォースログインの試行に対して強化されていない場合は、認証モジュールのレート制限を有効にできます。デフォルトでは、これにより、攻撃者は30秒ごとに3回以下のログイン試行に制限されます。

繰り返しになりますが、利便性と安全性のどちらが重要かを確認してください。正解は1つではなく、すべてあなたの好みによって異なります。 yと答えると、システムは30秒以内に最大3回のログイン試行を許可します。

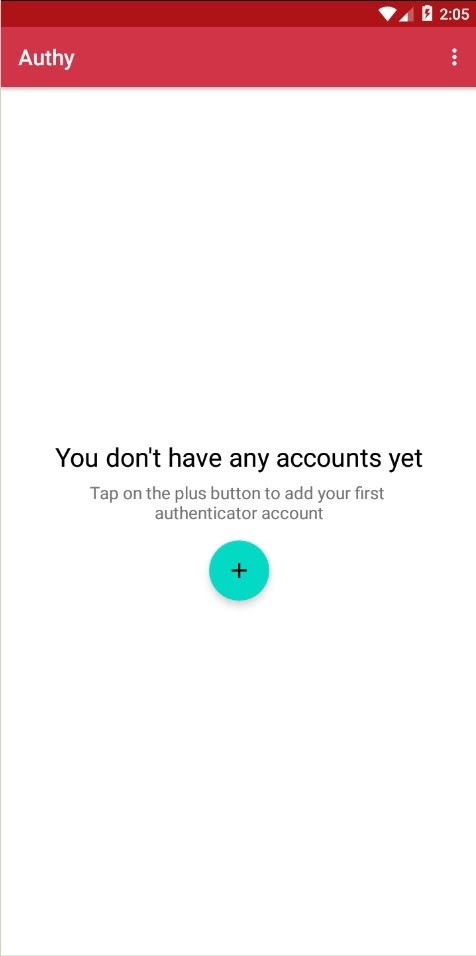

次に行う必要があるのは、オーセンティケーターアプリケーションで+をクリックし、ターミナルで提案されたqrコードをスキャンすること

です。次に、バックアップ用のセキュリティパスワードを設定する必要があります。これは少なくとも6文字で構成されます。もちろん、アプリに追加されたすべてのアカウントはクラウドに保存されます。

好きな名前でアカウントを保存してください

注意!緊急コードを書き留めることを忘れないでください。私たちの場合、これらは次のとおりです。

緊急スクラッチコードは次の

とおり

です

。134554618881636691315051

48752467

40022285

root@alexhost:~# nano /etc/pam.d/sshdファイルの最後に「authrequiredpam_google_authenticator.so」を追加する必要があり

ます。ファイルを保存してCtrl + Oを押し、Enterキー

を押します。Ctrl+ Xを同時に押してエディターを終了し

ます。ちなみに、別のテキストエディターを簡単に使用できます。あなたが使用する必要はありませんナノ全てで

行うには、次のもの:

「ルート@ alexhost:〜#ナノは、/ etc / ssh / sshd_config」置き換える「何ChallengeResponseAuthenticationのを」と「ChallengeResponseAuthenticationのをはい」

を追加してください「AuthenticationMethodsのキーボードインタラクティブ」を ファイルの末尾に

押しCtrl + Oを押してファイルを保存し、Enter

エディターを終了しますCtrl + X

最後のステップの1つで、sshサービスを再起動する必要があります。

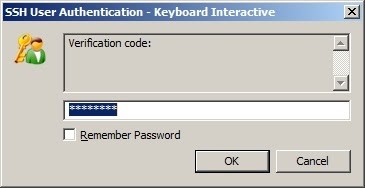

root@alexhost:~# systemctl restart sshd接続します。システムは最初にパスワードを要求し、次に2要素キーを要求します。

これですべてです。おめでとうございます。セットアップは正常に完了しました。

ちょっとした宣伝

1.5 GB RAM / 1コア/ 10GB SSDディスク-4€/月または11.88€/年!

4GB RAM / 2コア/ 40GB SSDディスク-10€/月または60€/年!

8GB RAM / 4コア/ 80GB SSDディスク-16€/月または144€/年から!

ここ-AlexHost.com