脅威

ACSという用語は、コンピューター技術が制御システムに導入されるとすぐに登場しました。最初の最も単純なACSは、情報収集と意思決定の2つのレベルのみで構成されていました。情報は制御オブジェクトからオペレーターに送られ、オペレーターはコンピューターとデータを交換してオブジェクトを制御しました。ここでは、計算能力が人間の管理と意思決定の補助として機能しました。

最初のコンピューターの時代から、自動化されたプロセス制御システムは大きな飛躍を遂げました。しかし、彼らの特徴は、人が従う自動化された機械プロセスです。

これらのシステムは、産業プロセスでのみ使用することを目的としています。重要なインフラストラクチャに関与しているプロセス制御システムは、障害耐性があり、信頼性の高いコンピューティングテクノロジーに基づいて構築されています。これは、産業施設での長期の24時間稼働のために特別に設計された産業グレードの技術です。システムの故障または故障の結果は、機器、人間の生命および健康に対する深刻な脅威です。

プロセスの継続性に対するそのような責任にもかかわらず、プロセス制御システムの安全レベルを改善する必要性は最近議論されたばかりです。 2010年代半ば頃に定期的に行われるウイルス攻撃は、このトピックに大きな関心を集めました。たとえば、過去10年間に発生した攻撃の一部:

- 2012 Flame, , . . .

- 2014 , , .

- 2017 , , Triton, Trisis/HatMan.

Triton . , , . - 2018 . . Windows XP. HMI SCADA-, .

- 2018 . , . , .

- 2018 , «» , . , , .

, 13- , , «» - , , , ( ).

“ , , — SCADA-, — , . , . — , - , , , . « » – , . . , , . , , .”

-JetInfosystemsの情報セキュリティセンターの燃料とエネルギーの複合施設で作業する部門の責任者であるAlexeyKosikhin

ICSに固有のサイバー脅威の中で、3つのクラスを区別できます。

- 人為的な脅威;

- 人為的脅威;

- 不正アクセスの脅威。

技術的な 脅威には、APCSのコンポーネントへの物理的な影響が含まれます。人為的-人々の意図的および非意図的なアクションは、オートメーション・システム、ヒューマンエラー、ACSのコンポーネントと作業の組織内の過ちのためのサービスに従事しました。APCSの不正アクセスの脅威は、そのコンポーネントと企業のローカルコンピューターネットワークとの相互作用が存在する場合に考慮されます。このような接続は、技術環境の状態に関する情報を転送し、技術オブジェクトへの影響を制御するために存在します。

これらの要素の織り交ぜは、システムの全体的なセキュリティに影響を与えます。これには、最小限のセキュリティ対策の失敗、ワークステーションとサーバーのメインオペレーティングシステムとしてのWindowsの使用、および従業員の弱い規律が含まれます。

保護

APCSの情報セキュリティシステムの実装は複雑な作業です。その解決策は、すべてのレベルでのルールの実装に依存します。

- 管理:情報セキュリティに関する作業プログラムの管理による形成。

- 手順:ネットワークにサービスを提供する担当者のルールと規制を定義します。

- ソフトウェアとハードウェア:アクセス制御。

- 完全性を確保する。

- 安全な相互接続を確保する。

- 抗ウイルス保護;

- セキュリティ分析;

- 侵入検出;

- 状態の継続的な監視、インシデントの検出、対応。

脆弱性制御システムは、産業サイバー脅威に対抗するための最も効果的な方法の1つです。これらは、産業用自動化システム用に特別に設計された高度に専門化されたプログラムです。これらを使用すると、デバイスの内部環境の整合性を判断し、コントローラーアプリケーションプログラムを変更するすべての試み、ネットワーク保護の構成の変更、および送電網内の制御デバイスを記録できます。

多くのサイバーセキュリティ製品開発者は、そもそもネットワーク内の可視性を高める必要性を指摘しています..。経験によれば、これは本当に重要です。時間内に気付かれないネットワークの侵害は、非アクティブ化されたエクスプロイトで数か月間機能する可能性があります。専用のサイバー脅威検出および防止ツールは、脆弱性を検出するだけでなく、ゼロデイ脅威を識別します。

多くの情報セキュリティリスクは、古いハードウェアとソフトウェアに関連しています。たとえば、WindowsNTまたはWindows98でのみ機能するSCADAシステムがあります。これらのリスクの一部は、最新の仮想化テクノロジーによって軽減できますが、常に可能であるとは限りません。これに関連する別のタイプの保護-絶縁..。 SCADAおよびOPC(OLE for Process Control)サーバー、PLC、および自動制御システムの他のコンポーネントは、インターネットから分離する必要があります。

これとは別に、偽のターゲットの分散インフラストラクチャであるDDP(Distributed Deception Platform)を作成するためのプラットフォームを強調する価値があります。これらを使用すると、実際のデバイスとほとんど区別がつかない偽のデコイデバイスのネットワークを展開して、攻撃者を引き付けることができます。

ICSサイバーセキュリティがどのように機能するかについての一般的な考え方がわかったので、この記事の後半に進みます。比較表に示されている実用的なセキュリティソリューションの概要を説明します。

この記事では、ゼロデイ脅威検出、統合、異常検出とトラフィック分析、デバイスインベントリ、製品機能など、表からいくつかの重要なポイントを選択しました。

ソリューション

ドラゴス産業サイバーセキュリティプラットフォーム

Dragosは2016年に設立された米国企業です。彼女の「若い」年齢にもかかわらず、彼女はすでに産業システムのサイバー防衛の分野で多くの世界的な賞を受賞しています。

彼らは、産業用セキュリティソリューションとインターネットオブシングスを専門とする専門家のチームです。彼らの主力製品はまさにプラットフォームですが、Dragosはインシデント対応サービス、ネットワークへの脅威分析、サイバーセキュリティトレーニングも提供しています。

Dragos Industrial Cybersecurity Platformは、ネットワーク資産を自動的に検出して識別する産業用ネットワークセキュリティソリューションです。プログラムは資産をスキャンし、誤った設定、構成改善の機会を見つけます。

疑わしいアクティビティが検出された場合、プラットフォームは、インシデントを調査して対応するためのステップバイステップのガイダンスとトラブルシューティングツールを提供します。

機能:

デバイスインベントリ:はい

ゼロデイ脅威検出:いいえ

異常検出:はい

トラフィック分析:はい

統合:SIEM

サポートされているシステム:DCS、PLC

機能:チームエキスパートによる段階的なセキュリティ管理ガイド。プレイブックで発行されます。

CyberX OT

CyberX を作成する前は、彼女のチームは重要な米国のインフラストラクチャを保護する分野で働いていました。彼らの誇りは、ペンタゴンレベルの保護と世界の市場リーダーとの協力に加えて、機械学習の特許取得済みの方法です。彼らの製品が産業ネットワークの異常を即座に明らかにするのは彼のおかげです。

Work CyberX OTプラットフォームは、5つの主要な要素に基づいています。異常なアクションを特定するための資産の動作分析。プロトコル違反の監視。悪意のあるエージェント(高度な脅威を含む)の検出。運用上の問題を見つける。 「通信」してはならないマシン間の接続を識別します。

このソリューションは、オープンAPIのおかげで、セキュリティスタックに完全に統合できます。この統合により、IT環境と産業環境の両方のセキュリティ問題が解決されます。

機能:

デバイスインベントリ:はい

ゼロデイ脅威検出:はい

異常検出:はい

トラフィック分析:はい

統合:ファイアウォール、CMDB、IDS / IPS、SIEM、SOC

サポートされているシステム:DCS、PLC、RTU

機能:誤検知を減らす自己学習型マシン分析ゼロにトリガーします。

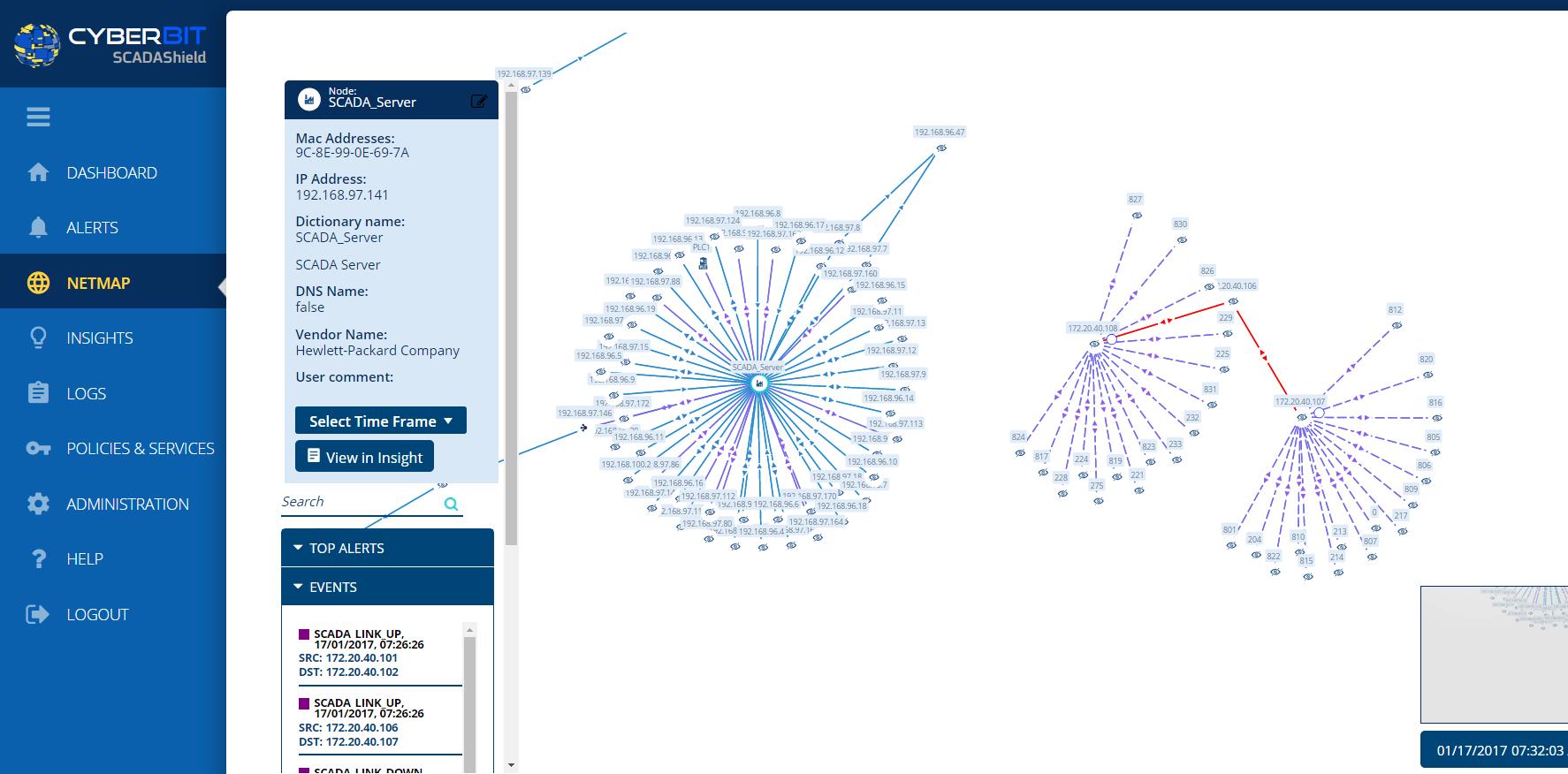

Cyberbit SCADASchield

2015年以来、Cyberbitはサイバーセキュリティソリューションを市場に提供してきました。同社は、情報セキュリティチーム、エンドポイント保護、産業用ネットワーク保護、セキュリティシステムのオーケストレーションと自動化のための攻撃のエミュレーションとトレーニングを専門としています。

SCADAShieldは、前例のないネットワークの可視性、既知および未知の異常の検出、および運用テクノロジーのエラーを提供します。また、7層のディープパケットインスペクション(DPI)により、ソリューションは運用上の限界を超えています。

ネットワーク全体の視覚化はリアルタイムであり、IPデバイスと非IPデバイスが含まれます。

機能:

デバイスインベントリ:いいえ

ゼロデイ脅威検出:はい

異常検出:はい

トラフィック分析:なし

統合: Cyberbit EDR、SIEMは、

システムをサポート: N /

機能の:情報マップの生成は、ネットワーク資産、ルールの自動生成の間に流れます。

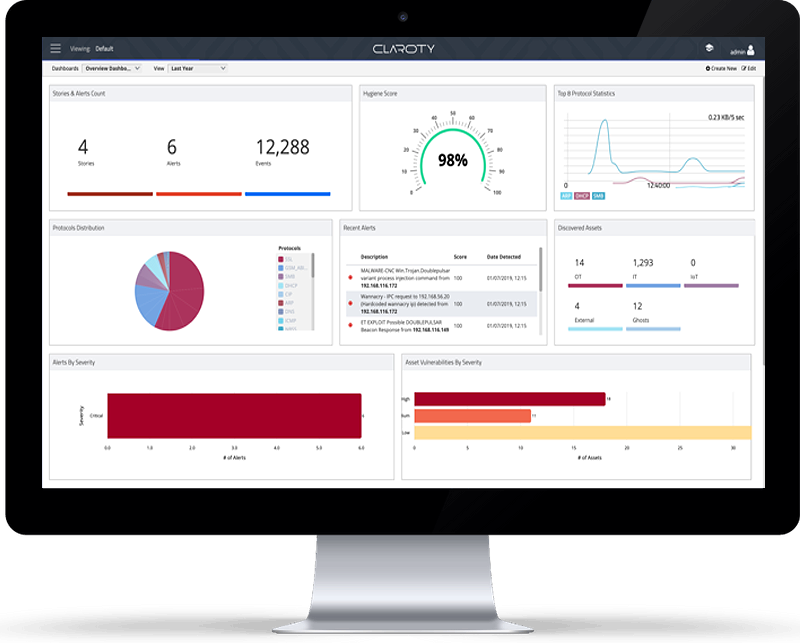

Clarotyプラットフォーム

Clarotyの 使命は、産業ネットワークを保護することです。これは、さまざまな専門分野の専門家で構成されるチームです。元米軍のサイバーセキュリティ提督、宇宙技術者、保険の専門家がいます。

Clarotyプラットフォームは、セキュリティチームに、産業用制御ネットワークとリアルタイム監視に対する優れた可視性を提供します。監視は、高度な脅威を認識し、ネットワークの脆弱性を時間内に特定することができます。

このプラットフォームにより、ネットワークのセグメンテーション、安全なリモートアクセスの制御と提供、きめ細かいアクセスポリシー、およびセッションの記録が可能になります。

機能:

デバイスインベントリ:はい

ゼロデイ脅威検出:はい

異常検出:はい

トラフィック分析:いいえ

統合: SIEM、SOC

サポートされているシステム: HMI、PLC

機能:リモートアクセス制御、セキュリティインシデントへの迅速かつ正確な対応

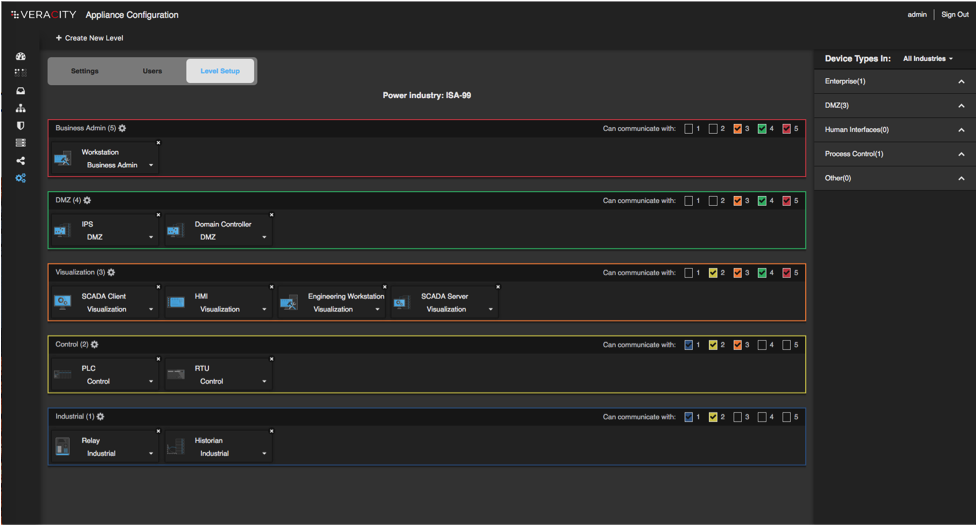

Veracity Cerebellum

Veracityの 目標は、産業用ネットワークの回復力と安全性を高めることです。同社は、最適なネットワーク構成、管理、および監視のためのローカルの集中型ソリューションを提供しています。

主力製品であるVeracityCerebellumは、人間の小脳に似せて設計されています。小脳の機能は、脊髄、脳、感覚系から信号を受信し、データに基づいて体の動きを調節することです。信憑性小脳プラットフォームは、産業用ネットワークに類似した機能を実行します。感覚入力に反応し、製造プロセスの事前に設計された応答を管理します。機能:デバイスインベントリ:はいゼロデイ脅威検出:

いいえ

異常検出:はい

トラフィック分析:はい

統合: OT

サポートされているシステム: N / A

機能:テンプレートまたはゼロからのセキュリティモデルの作成、高度なネットワークデバイス管理(検疫を含む)、ネットワークのセグメンテーション、およびセーフゾーンの割り当て

ウォーターフォール単方向セキュリティゲートウェイ

Waterfall Security Solutionsは、2007年以来重要な産業ネットワークを保護してきました。単方向セキュリティゲートウェイは、ITネットワークとOTネットワーク間の安全な統合と通信のための独自のソリューションです。このソリューションは、クラウドベースのリモート監視と診断を可能にし、不正アクセスから保護します。同時に、ファイアウォールを介して接続するときに存在する脆弱性がありません。単

方向セキュリティゲートウェイは、ハードウェアベースのネットワーク境界保護を提供します。このソリューションは、ハードウェアコンポーネント(TXモジュール-光ファイバー送信機、RXモジュール-光受信機)とソフトウェアコンポーネント(産業用アプリケーションソフトウェアコネクタ)で構成されています。

この構成により、OTネットワークから外部ネットワークへの一方向のサーバー情報の送信と複製が可能になり、ウイルス、DOS攻撃、人為的エラー、またはサイバー攻撃の拡散が防止されます。

機能:

デバイスインベントリ:いいえ

ゼロデイ脅威検出:いいえ

異常検出:はい

トラフィック分析:はい

統合: IT / OT

サポートされるシステム: N / A

機能:サーバーレプリケーション、産業用デバイスエミュレーション、産業用データクラウド変換

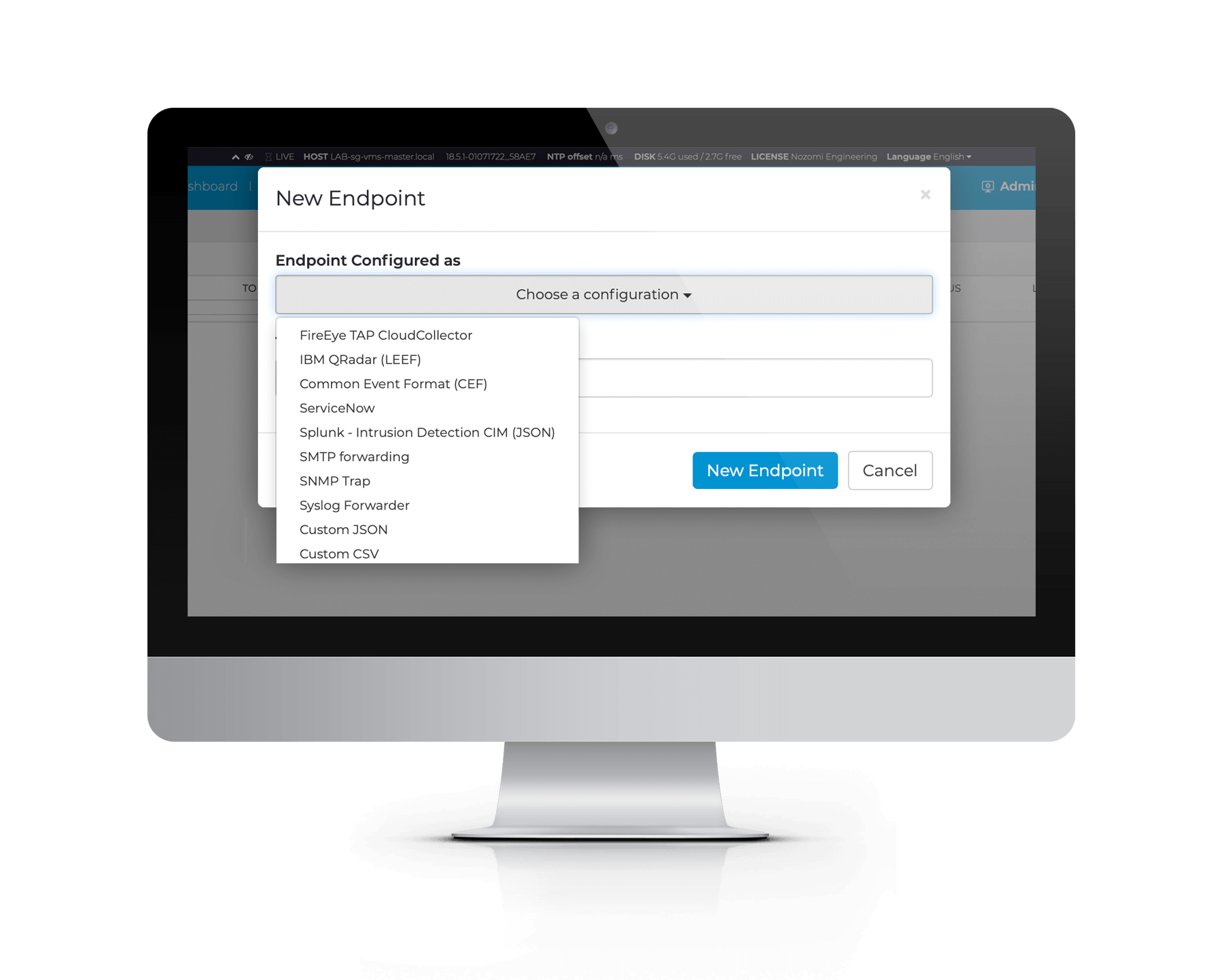

のぞみネットワークスガーディアン

Nozomi Networksは、リアルタイムのサイバーリスク管理のためのワンストップソリューションを提供します。人工知能と機械学習の革新的な使用により、高精度と最小限の誤検知が実現されます。Nozomi Networks Guardianの

テクノロジーにより、資産、接続、プロトコルを含む産業ネットワーク全体を自動的にマッピングおよび視覚化できます。このソリューションは、ネットワーク通信と動作のリスクを監視し、迅速に対応するために必要な情報を提供します。 統合セキュリティインフラストラクチャには、資産管理システム、チケットおよびID管理システム、SIEMの統合が組み込まれています。機能:デバイスインベントリ:はい

ゼロデイ脅威検出:はい

異常検出:はい

トラフィック分析:はい

統合: IT / OT、SOC

サポートされているシステム: N / A

機能:スケーラビリティ、ネットワークの可視性、高度な異常と脅威の認識、自己学習

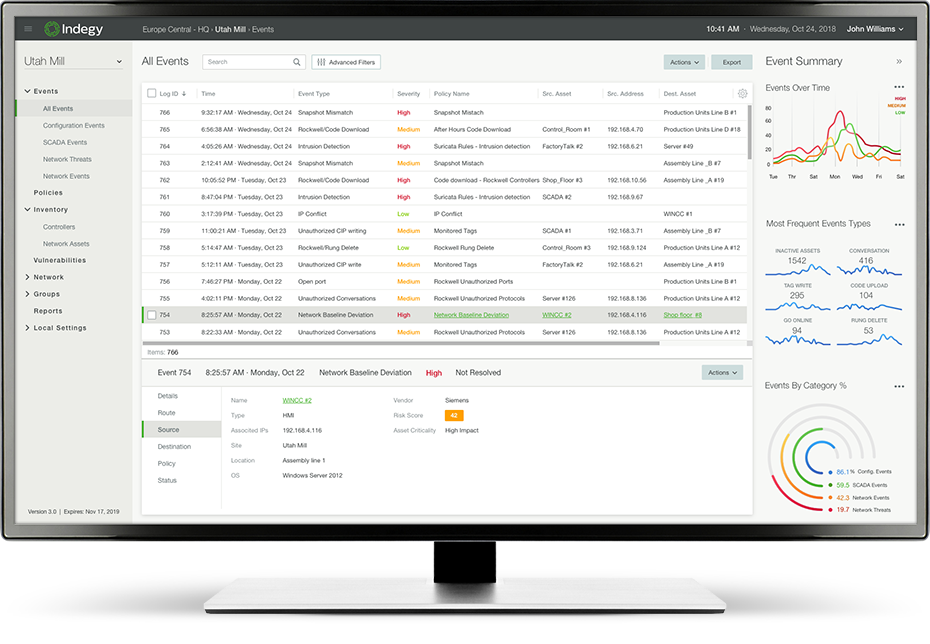

Indegy Industrial Cybersecurity Suite

Indegy チームは、産業用ネットワークの保護を目的として設立され、サイバーセキュリティの専門知識と実践的な産業用制御の知識の独自の組み合わせを誇っています。

同社のリーダーシップおよび研究チームには、イスラエルのエリートサイバーセキュリティユニットの卒業生を含む、セキュリティ、産業運営、防衛の専門家が含まれています。

ネットワークまたは仮想アプライアンスとして展開されたIndegyIndustrial Cybersecurity Suitは、情報セキュリティ担当者とOTエンジニアに包括的なセキュリティツールを提供します。

このプラットフォームは、資産の追跡、脅威の検出と軽減、脆弱性の管理、およびデバイスの整合性を提供します。悪意のある干渉からだけでなく、意図しない人的エラーからもネットワークを保護することができます。

機能:

デバイスインベントリ:はい

ゼロデイ脅威検出:いいえ

異常検出:はい

トラフィック分析:

統合: CMDB、SIEM

サポートされるシステム: DCS、PAC、PLC、RTU

機能:エージェントレスネットワーク接続、カスタムポリシーアラートおよびメール、デバイスの整合性を確保するためのアクティブ検出テクノロジー

ICSCyberVision

Sentryoは、情報セキュリティ業界の2人の起業家とベテランによって設立されました。彼らは現在、ソフトウェア、ハッキング、サイバーセキュリティ環境での長年の経験を産業用サイバーセキュリティの世界に応用しています。

同社は、産業資産に関する完全な情報を提供するために独自のAIアルゴリズムを開発しました。彼らの人工知能は、脆弱性を特定し、異常をリアルタイムで検出し、ITチームと協力してサイバー攻撃をかわすことができます。

ICS CyberVisionは、独自のOT言語を使用して、すべての資産とネットワークアクティビティに自動的にラベルを付けます。これにより、デバイスの機能、システムブランド、使用されているプロトコル、OTまたはITの動作、およびネットワーク情報をすぐに確認できます。

このソリューションでは、資産をグループ化し、それらの「業界への影響」を定義できるため、セキュリティ目標に対してアクションに優先順位を付けることができます。

機能:

デバイスインベントリ:はい

ゼロデイ脅威検出:いいえ

異常検出:はい

トラフィック分析:いいえ

統合:ファイアウォール、CMDB、SIEM、SOC

サポートされているシステム: N / A

機能:システムに影響を与えないパッシブモニタリング、コンテキスト化されたイベント、グループ化、優先順位付けセキュリティへの影響によるネットワーク内の資産

Forescoutプラットフォーム

2000年に設立されたForescoutは、あらゆるタイプのネットワークデバイスのデバイスの可視性、動作制御、サイバーセキュリティのための独自のラボソリューションを開発しています。彼らのチームは、拡大し続けるデバイスのエコシステムからの脅威を特定、理解、管理する組織の能力の向上に取り組んでいます。

Forescout Platformは、企業環境の完全な状況認識を取得し、リスクを軽減するためのアクションを整理できる統合セキュリティプラットフォームです。

この製品を使用すると

、既存の物理および仮想ネットワークインフラストラクチャを使用して、適応性のあるきめ細かいポリシーを適用し、結果をすばやく表示できます。

プラットフォームは、エンタープライズインフラストラクチャ、データセンター、クラウド、およびOTネットワーク全体の展開ごとに200万台のデバイスに拡張できます。

機能:

デバイスインベントリ:はい

ゼロデイ脅威検出:いいえ

異常検出:はい

トラフィック分析:いいえ

統合: CMDB

サポートされるシステム: N / A

機能:スケーラビリティ、動的デバイスセグメンテーション、接続中の互換性のないデバイスの修正

すべての製品を確認した後、条件付きで確認できますこのようなグループ:

- , — CyberX OT, Indegy Industrial Cybersecurity Suite, ICS CyberVision, Cyberbit SCADASchield;

- , — Forescout Platform;

- , Nozomi Networks Guardian Veracity Cerebellum;

- , — Dragos Industrial Cybersecurity Platform, Claroty Platform;

- ハードウェア境界保護-ウォーターフォール単方向セキュリティゲートウェイ。

比較表 で各ソリューションの機能のより詳細なリストを確認し、ここで関心のあるソリューションを使用して独自の比較表を作成できます。

著者:RoI4CIOのNatalka Chekh