他の多くの科学的研究と同様に、研究は実際にはほとんど役に立ちません。たとえば、電球を盗聴したり、レーザーを使用してスマートスピーカーと話したりするのと同じです。

暗号学者のブルース・シュナイアーによれば、この場合に印象的なのは、研究者が少なくとも何かを理解できたという事実です。そしてもう1つ、原則として、このようなアルゴリズムの方がうまく機能するほど、分析に利用できる資料が増えます。パンデミックと大規模な遠隔地は、私たち一人一人のために数百時間のビデオのアーカイブを収集することが理論的に可能である状況を生み出しました。

学術研究には、盗聴および盗聴ツールの武器を評価するための同様の過去の研究への12の参照が含まれています。その中には、電磁放射によるキーロギング、プリンターの目の動き、タブレットの動きによるものがあります(デバイスの背面を撮影していると想定されています)。実際の攻撃で実際に使用されるビデオ分析について説明します。ここでは、ATMまたは支払い端末のキーボードでPINコードを入力します。さらに、さらに興味深いのは、振動分析による入力の認識です。サードパーティのセンサーによるか、モバイルデバイスやスマートウォッチの標準センサーを使用します。トピックに関する調査では、キーボード自体の音によってキーストロークが決定されます。これには、ビデオも必要ありません。ズームバージョンでは、理論的には音声と画像の分析方法を組み合わせることができます。

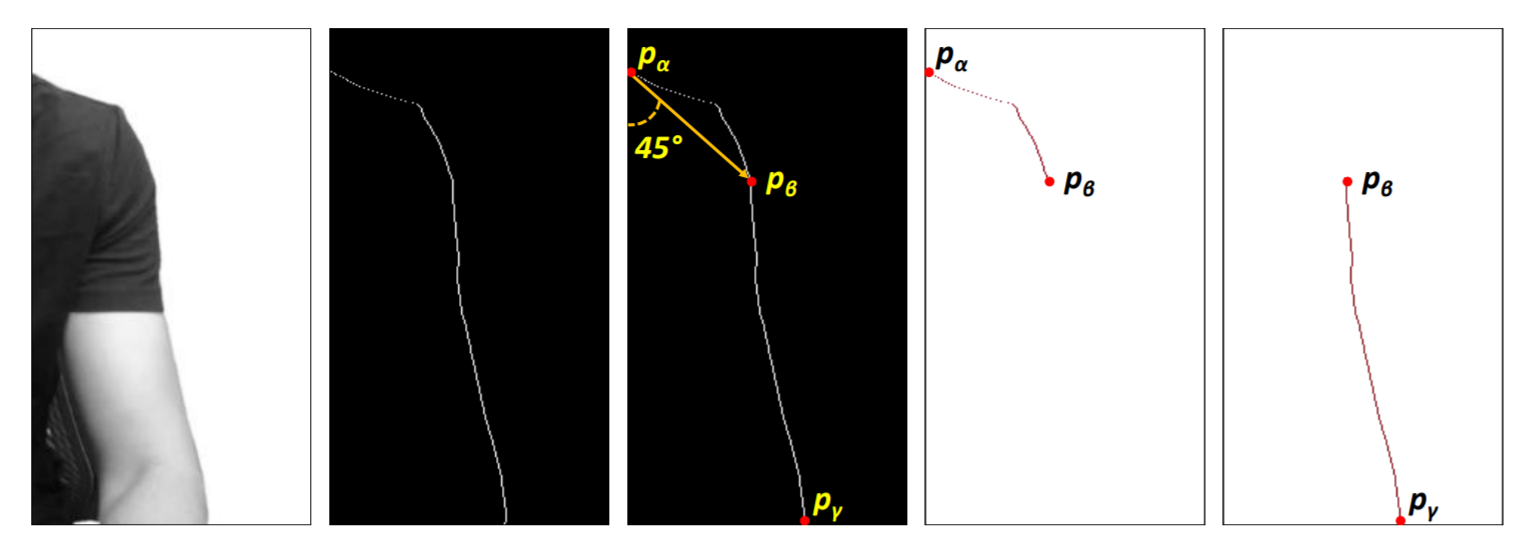

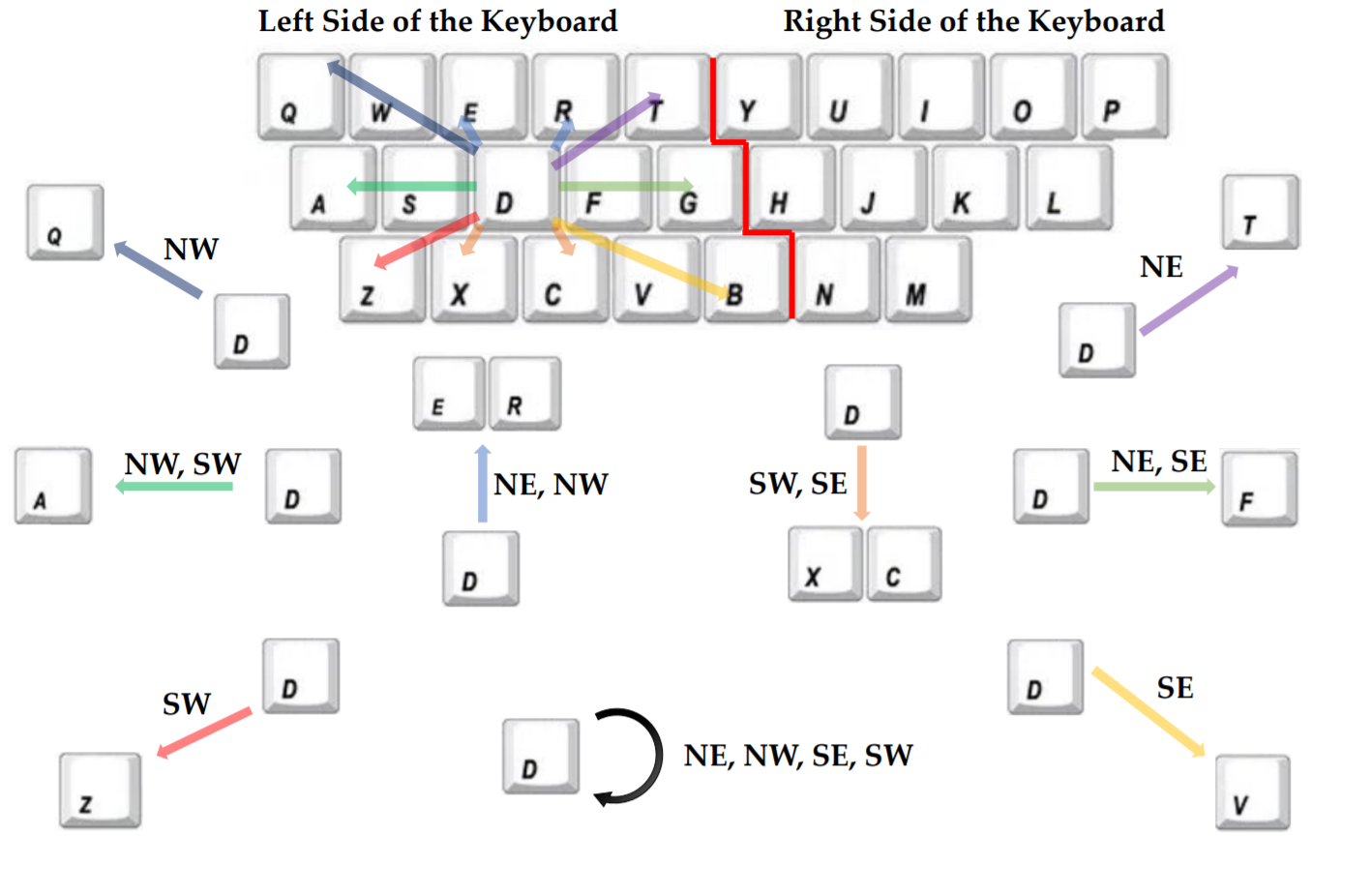

非常に単純化された形式では、新しい覗き見方法は次のように機能します。犠牲者の顔が認識され、小さな肩の動きが分析されます。キーボードは通常、左手用と右手用の2つの部分に分かれています。さらに、方向は大まかに決定されます。1回の移動で、キーがキーボードの半分の1つの中心に対して左上に押されたと想定します。それ以外の場合は、下と右などになります。推測と辞書を比較することで、許容できる精度が得られます。辞書は、この投稿のタイトルに明るい金色の皮を与えます。

パスワードは、盗まれる可能性がある場合、最も単純なものであり、5分でブルートフォースによって決定できます。最小限の難しさで、識別の確率は18.9%でした。この手法には、追跡を困難にする最も単純な方法もあります。両手でセットすることになっているので、片手の指で文字のセットを判別することはできません。肩の動きを判断する必要があり、これはゆるい服によって妨げられます。一般に、これは非常に非現実的な研究ですが、それでもその大胆さに感銘を受け、情報セキュリティ愛好家にとって確かに役立ちます。

他に何が起こったのか

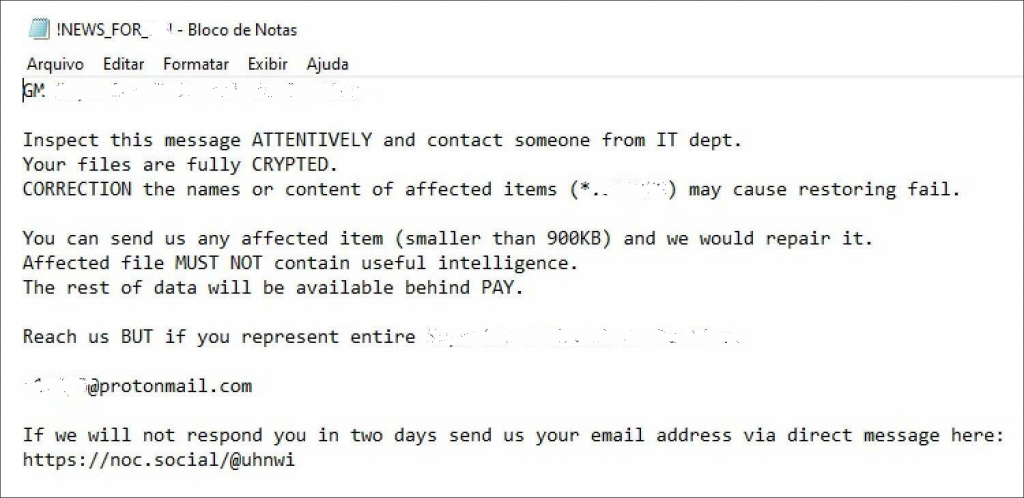

Kaspersky Labの専門家は、テキサス運輸局とコニカミノルタへの攻撃で最近発見されたLinux暗号化トロイの木馬を調査しています。上の図は、おそらく同じグループによって使用されているWindowsトロイの木馬の結果です。

興味深い実験は、Twitterの中で説明されたスレッド上で。 Amazon Web Servicesでサーバーにアクセスするための秘密鍵は、パブリックソースコードリポジトリにアップロードされ、サーバーへのログインを試行するまでの時間が追跡されます。 GitHubホスティングでは、AWSトークンはGitLabで11分以内に使用されました-コミットから1時間後。

iOSおよびiPadOS14.2のリリースで、Appleは24の脆弱性をクローズし、そのうち3つは攻撃に使用されたとされています。

米国の法執行機関は、Silk Roadダークネットマーケットプレイス(2013年に閉鎖)で使用されるビットコインウォレットの制御を取得しました。それ以来、約7万ビットコインが保管されており、発行時点では約10億米ドルです。

新しい研究は、Googleフォームでのフィッシングにフォームがどのように使用されるかを示しています。攻撃された企業の中にはGoogle自体があります。