ソリューションを数回改良しました。攻撃ベクトルと攻撃者の動作をよりよく調査し、新しい防御を追加して構成し、クライアントとの対話のルールを改善しました。FortiWebに基づいて当社のサービスがどのように開発されたか、およびWebアプリケーションを保護するために何を処理する必要があるかについて説明します。

サービスの背景

私たち自身のサイトでは、かつてFortinetからFortiWebを選択しましたが、それを使用することの複雑さはすでにわかっていました。私の目の前は、FortinetのクラウドでのWAF-as-a-service体験でした。

欧米では、WAFのセルフサービスモデルが普及しています。もちろん、クライアントには、ロシア連邦ではなく、目的のクラウド(AWS、Azure、GCP)での自己構成専用のインスタンスが与えられます。このモデルには独自の問題があります。

- クライアント側の情報セキュリティスペシャリストは、Webアプリケーションのセキュリティ機能を深く理解する必要があります。

- クライアントのスペシャリストは、保護プロファイルを作成するために、特定のWAFの機能と設定を知る必要があります。友好的な方法で、WAFを使用するには、設定を絶えず変更する別のエンジニアが必要です。

- 彼は常にサイト開発者と対話し、WAFで閉じる脆弱性を決定し、コード自体で修正する必要があります。それでも、WAFは対抗策であり、いくつかの問題は開発レベルで最もよく対処されます。

スタッフの多い大企業は、この3点に対応できます。中小企業の要望を考慮したかったのです。これらのクライアントには、エンジニアが管理するターンキーサービスが提供されました。彼らは建築の問題からそれを集め始めました。

サービスはPCIDSS準拠のクラウドに配置されました。この証明書は、支払いデータを扱うサイト(小売業者、サービスプロバイダー、処理会社)にとって重要です。

WAFサービスもPCIDSSスコープに入りました。

サービス障害耐性は個別に考慮されています。 FortiWebの場合、ベンダーはいくつかのクラスターオプションを提供しています。セッション同期のさまざまな方法をテストし、アクティブバックアップモードに落ち着きました。1台のFortiWeb仮想マシンがメインの仮想マシンのままで、トラフィックの一部を2番目の仮想マシンにドロップします。この場合、ノードがフォールすると、サービスは10秒を超えて利用できなくなります。マシンが常に異なるホスト上に移動するように、マシンの場所を構成しました。

次に、クラウド内のクライアントの分離に関する問題を解決しました。私たちのように、ドメインに我々はできませんセグメントWAF:FortiWebは、マルチテナントをサポートしていませんでしたFortiGateを搭載したNGFW-as-a-Serviceを使用します。残っているのはポリシーの分離です。そのような方針をクライアントに与えると、隣人に影響を与えるリスクがあります。したがって、サービスを担当するISエンジニアは、WAFのクライアントサイトを自分で作成し、サービス設定を監視します。また、クライアント向けに、レポートと統計を備えた個別のツールを提供しています。

したがって、サービス自体はWAFだけに限定されず、次のように追加しました。

- Qualys脆弱性スキャナー、

- QratorからのDDoS保護、

- 統計収集、視覚化、データ分析のためのELK。

各コンポーネントについてもう少し説明します。

サイトの脆弱性をスキャンします

サイトのコードの脆弱性を検索するために、Qualysを追加しました。これはWebアプリケーションのセキュリティをスキャンおよび分析するためのソリューションです。すでに別の脆弱性スキャンサービスが展開されていましたが、WAFと連携するように構成するだけでした。

初めて、WAFのサイトを設定する前にスキャナーを起動し、アプリケーション開発者にレポートを送信します。その後、コードレベルで排除できないWAFの脆弱性をクローズします。

次に、毎月のスキャンを設定し、クライアントにレポートを送信します。そして将来的には、レポートがすぐにFortiWebに直接アップロードされるスキームをテストしています。

トラフィッククリーニングを理解する

FortiWebは、アプリケーション層の攻撃から十分に保護します。たとえば、Webアプリケーションが多数のGET要求で攻撃される場合、WAFのDoS-Protectionが役立ちます。ただし、それに加えて、SYNフラッドなど、レベルを下回るDDoS攻撃用の個別のソリューションが必要です。一部のクライアントは独自のアンチDDoSを持っており、これをWAFサービスと統合しています。しかし、これはかなり特殊なケースです。

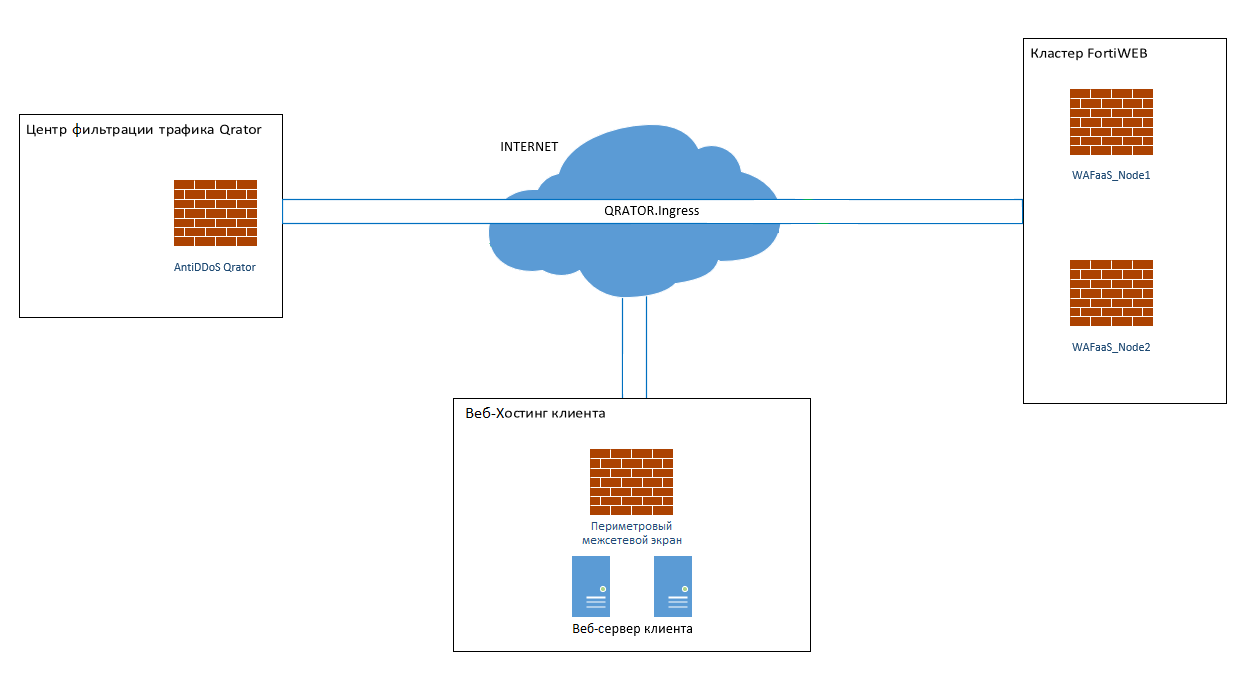

その他の場合、Qrator.Ingressがサービスに登場しました。これはDDoS攻撃からインフラストラクチャを保護するためのソリューションです。 L2からL4へのリンクを保護し、トラフィックを分析してクリーンアップします。

Qratorを使用して10ギガビットインターフェイスを作成し、クリーンアップ済みのトラフィックを安全なチャネルを介してWAFに送信します。サービススキーマは次のようになります。

クライアントのインフラストラクチャは、あらゆるホスティングで、どこにでも存在できます。WAFのサイトを設定した後、サービスによってチェックされたトラフィックのみがこのホスティングに送信されます。これがどのように機能するかの簡略化された図です:

- Qratorを使用してチャネルにアドバタイズする「ホワイト」サブネットがあります。

- このサブネットからクライアントに1つの新しいIPアドレスを割り当てます。

- WAFでは、サイトのサーバーポリシーとHTTPコンテンツルーティングポリシーを作成し、そこにドメイン名を追加して、送信先を指定します。

- FortiWEBはそれ自体でTLS接続を終了するため、証明書のチェーンをロードします。

- 次に、クライアントにサイトのDNSレコードを変更し、必要なドメイン名のQratorネットワークからのIPアドレスを指定するように依頼します。

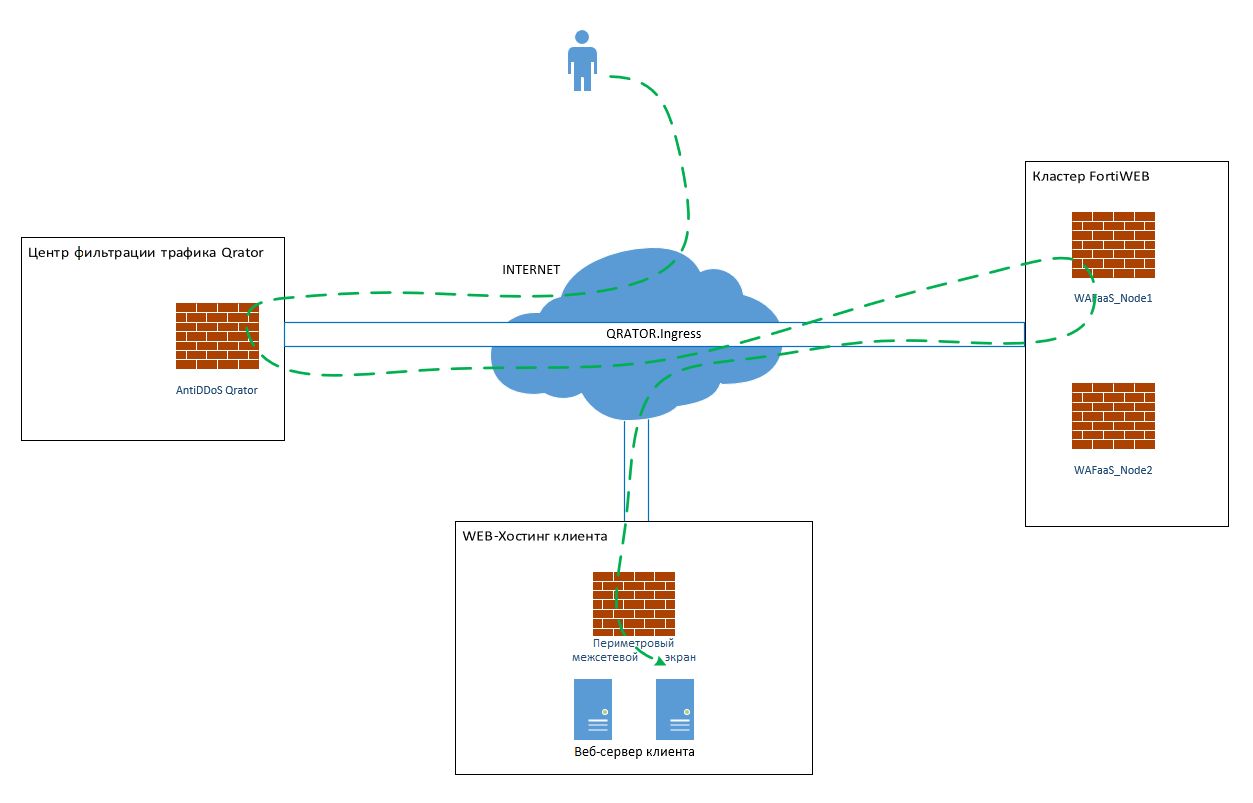

収益は何ですか?ユーザーがブラウザーを起動してWAFで保護されたリソースにアクセスすると、DNSトラフィックは最初にQratorのクリーンアップセンターにルーティングされます。次に、トラフィックはセキュアチャネルを介してWAFに送られます。そして、検証後にのみ、ユーザーはクライアントのWebサーバーにアクセスできます。全体の方法は次のとおりです。

ただし、サイトがWAF用に開始されたとしても、それが保護されていることを意味するわけではありません。 Web保護プロファイル(サイトの一連のルールと保護設定)を構成する必要があります。これは、クライアントごとに個別に実行されます。

攻撃の状況は、一度プロファイルを設定することができず、それを忘れることができないような状況です。したがって、各サイトの状況を分析し、保護を改善します。新しいセキュリティメカニズムを追加し、誤検知が発生しないようにプロファイルを調整します。初期構成には、Qualys脆弱性スキャナーから受け取った情報を使用します。

チームでの作業:クライアントとの攻撃の調査

当社のエンジニアによるサービスの管理には、ポリシーの設定と、必要に応じて手動での攻撃のブロックが含まれます。これは、Webサイト保護の微妙な違いを理解しているFortiWebスペシャリストの責任です。しかし同時に、当社のエンジニアはクライアントアプリケーションのすべてのロジックを知ることはできません。疑わしいアクティビティをすぐにブロックすると、正当なユーザーを誤ってブロックする可能性があります。そのため、クライアントのスペシャリストと協力して、攻撃を撃退するための共同戦略を開発します。

クライアントの中には、大規模なITおよび情報セキュリティ部門を持たない企業があります。アウトソーサーは多くの場合、アプリケーションを開発するため、コードの脆弱性を修正するには時間がかかります。 WAFでは、回避策を提供し、発生した攻撃をすばやく無効にすることができます。この場合、私たちは規則を作成し、状況を重大と見なしてすぐに行動を起こす時期と、クライアントとのロックについて合意する時期を規定しました。

ELKと組み合わせた監視は、重大な状況を追跡するのに役立ちます。前回は、それが技術的にどのように機能するかについてすでに話しました。 ELKを使用すると、高価なSIEM(セキュリティ情報およびイベント管理)システムをサービスに追加することなく、セキュリティ情報を管理できます。

監視時に、即時対応のためにアラートを設定します。最初のサポートラインは、通知後24時間体制で機能し、規制に従って状況を即座に評価して独自のレベルで行動するか、インシデントをセキュリティエンジニアに転送します。

クライアント自身がWAFの作業を監視する準備ができている場合、ELKに基づく分析システムへのアクセスをクライアントに提供します。このソリューションでは、特定のインデックスのアクセス許可を設定します。クライアントは、WAF自体に影響を与えることなく、分析とレポートを管理します。

収益とは何か、そしてそれがどのようにさらに発展するか

その結果、Webアプリケーションを保護するための包括的なソリューションが得られます。 WAFを使用した保護に加えて、Webサーバーのバランシング、キャッシング、リダイレクトを構成して、メインサイトの負荷を軽減することができます。

将来的には、スケーリングのためのマージンを提供しました。バランシングのために、高性能システムでのアプリケーション配信とロードバランシング用のコントローラーであるFortiADCを接続しましょう。サーバーのSSLオフロードをサポートし、Webアプリケーションのパフォーマンスを向上させます。

このサービスは帯域幅に基づいて課金され、それほど重くないサイトに適しています。クライアントにギガビットのトラフィックがある場合、クラウドサービスではなく、プライベートソリューションを提供します。サービスをお客様に透過的にするために、個人アカウントにWAFデータを表示する予定です。

詳細を知りたい方は、コメント欄でお答えさせていただきます。または、11月26日のWAFセミナーに登録してください。私たちだけでなく、Qualys、Fortinet、Qratorの技術スペシャリストにも質問する機会があります。