私は15年以上、小規模ですが、エネルギー施設のプロセス制御システム用のソフトウェアとハードウェアの複合体を開発および実装しているNovosibirsk「TornadoModular Systems」のロシア企業の狭いサークルで、かなりよく知られています。長年にわたり、私はまったく異なる分野に携わってきました。MPリレーの保護と自動化に特化したトップレベルのソフトウェアシステムのプログラミング、テレメカニクスと自動化されたプロセス制御システムのセットアップ、最新の産業用コンピューターの開発への参加、数千万ルーブルの複雑なプロジェクトの販売です。このようなさまざまな制作タスクは、おそらく、この新しい方向に私が興味を持ったもの、つまりACSTPを事前に決定していました。

しかし、まず最初に。プロセス制御システムの情報セキュリティの問題を解決するための機器、ソフトウェア、サービスの市場の現在の雪崩のような成長は、外部からの技術プロセスに影響を与える脅威の出現によるものであるように思われるかもしれません。これは、FSTEC規制当局の規制の枠組みの自然な成長にもつながります。この意見はおおむね真実ですが、これらのプロセスの基盤は、産業用制御システムの産業用ネットワークを編成するための事実上の標準としてのイーサネットインターフェイスの制御されていない普及であるように思われます。なぜ制御できないのですか?どのようにあなたはそう言うことができますか?私の意見では、これにはあらゆる理由があります。 IS ACS TPのトピックはそれほど前に登場しませんでした。それ以前は、ACSまたはサブシステムの設計者は、手を軽く動かすだけで、電源ユニットのネットワーク、ステーションの開閉所、メインコントロールパネル、その他多くの小さくてあまり制御および管理されていないシステムを接続していました。これはすべて、施設の観察可能性を高め、制御と管理の品質を向上させるために、顧客の注文に基づいて行われました。

これらの善意の結果は何ですか?技術的な監視および制御システムの保守の専門家は、これらのLANで発生するプロセスと、技術的なプロセスの操作性の維持に対する影響の可能性についての理解を大幅に失っています。これはスタッフの資格が低いためだと思われるかもしれません。しかし、多くの場合、これは真実ではありません。事実、担当者が分析するための情報の規模は、制御オブジェクトの状態の認識の妥当性に影響を与えます。今日の産業用ネットワークの量とアクティブなデバイスの数は、資格のある専門家でさえ、ICSコントローラー、ネットワーク機器の設定を変更したり、新しいデバイスをインストールしたり、制御サブシステムを修理モードや定期調整モードにした場合の起こりうる結果を予測できないほどです。そして、私はまだ、さまざまなタスクと浸透と影響力の手段を持つ外部ハッカーの問題に触れていません。

このように、検問所の産業施設での情報セキュリティ専門家の出現は、一般に、勇敢な運用要員の背中がすでに曲がり始めている産業ネットワークのこの高まる圧力と有機的に一致しました。これらのファイアウォール、アンチウイルス防御、侵入検知システムの騎士は、産業セキュリティの旗印を取り、インターネット接続、リモート通信チャネル、MES、ERPがプロセス制御システムからギガバイトのデータを吸い込む現代の状況での円滑な運用を保証することになっていました。

多くの点で、この課題はプロセス制御システム用の情報セキュリティシステムの現代の開発者によって解決されているか、主に今後数年間で解決されると思います。もちろん、困難はあります。すべてのICSが情報セキュリティツールの統合を機密性の高いアーキテクチャに着実に移行しているわけではありません。しかし、これらは機能する瞬間です。ただし、情報セキュリティICSツールのサプライヤやインテグレータが分析する必要のある概念上の問題は多数あると思います。

APCSの情報セキュリティを確保する手段の有効性を理解するために、そのターゲットタスクを提供する手段を検討することは有用です。 APCSの優先順位の主なタスクは次のとおり

です。1。技術プロセスの維持

2.最初の技術機器と人員の命を救うことが不可能な場合

技術的な事故が発生した場合、状況の進展には2つの選択肢があります。緊急事態の発生は、APCSのソフトウェアとハードウェアの複合体の一部としての保護サブシステムの自動アクションによって、または緊急制御パネルを使用して当直の担当者による技術プロセスを停止することによって停止できます。この場合、技術プロセスの定期的なシャットダウンが実装されます。何らかの理由で、これらの対策で技術プロセスを定期的に停止できなかった場合、緊急事態が発生し、予測できない結果が生じる可能性があります。したがって、すべての最新のAPCSには、技術プロセスの自動または手動の安全なシャットダウン用に設計されたソフトウェアとハードウェア、および単純なハードウェアが含まれています。

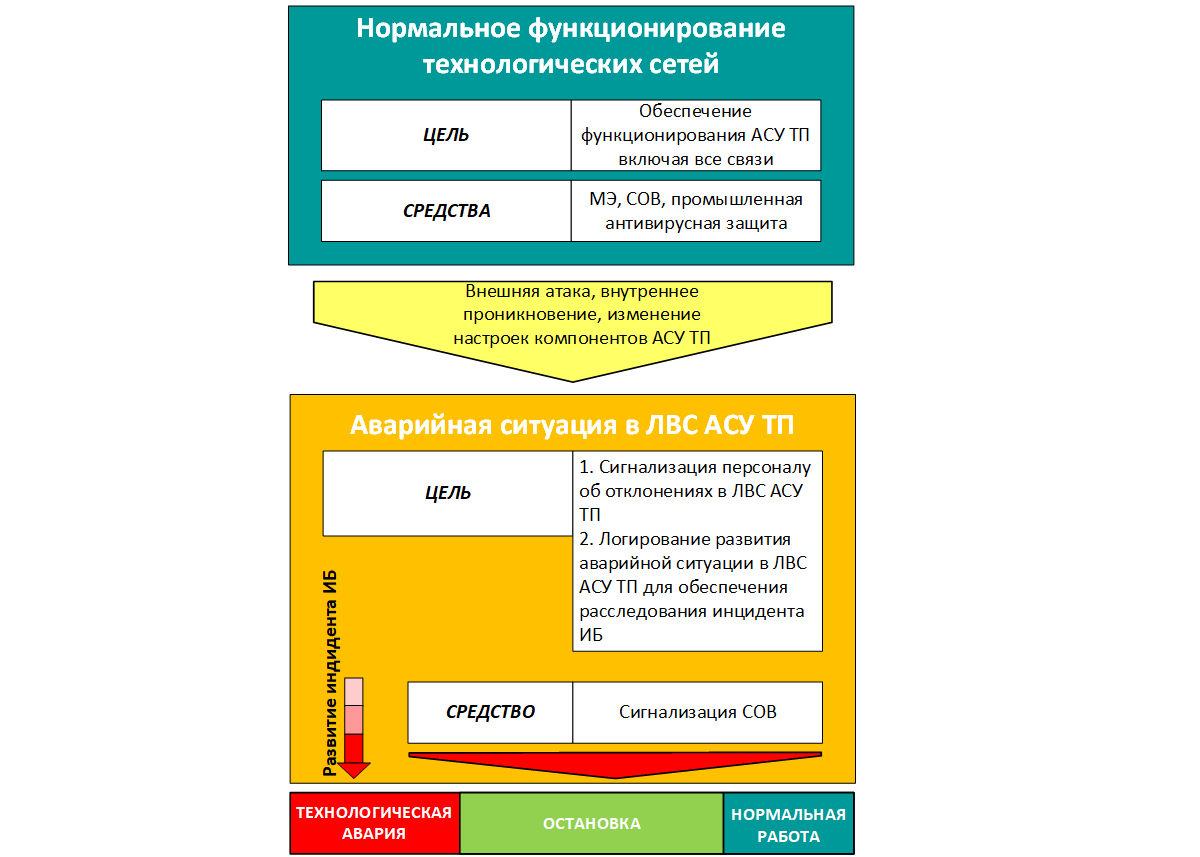

次に、APCSのISのターゲットタスクについて検討します。情報セキュリティ制御システム用のソフトウェアとハードウェアを開発している企業は、歴史的にIT市場向けの同じソリューションの開発者でした。しかし、ISITとISICSのタスクはイデオロギー的に異なります。情報セキュリティITの一部では、すべての接続(インターネットへの接続、ブランチへのvpnなど)を含む、組織のITインフラストラクチャ全体の操作性を維持することがタスクです。多くの組織の有用な製品は、たとえばインターネットへの接続が切断されるとゼロになる傾向があるため、これらの接続のパフォーマンスが主要な優先事項の1つであるとさえ言えます。 APCSのISに関しては、今日の主なタスクは次のように定式化されています

。1。すべての通信を含むAPCSの機能の確保

情報セキュリティインシデントが発生した場合、その結果は技術的な事故に至るまで何でもあり得、実際には施設の担当者に依存しないという事実に注意が向けられています。現在、APCSを使用するオブジェクトのSOCは実際には見つかりません。また、APCSの財務、特に目標効率を評価することで、その外観を制限できます。これは、IS ICSの開発に関する既存のパラダイムが、ICSのLANへの侵入に成功した後のISICSのインシデントの開発に積極的な影響を与える手段がないことによって区別されることを意味します。

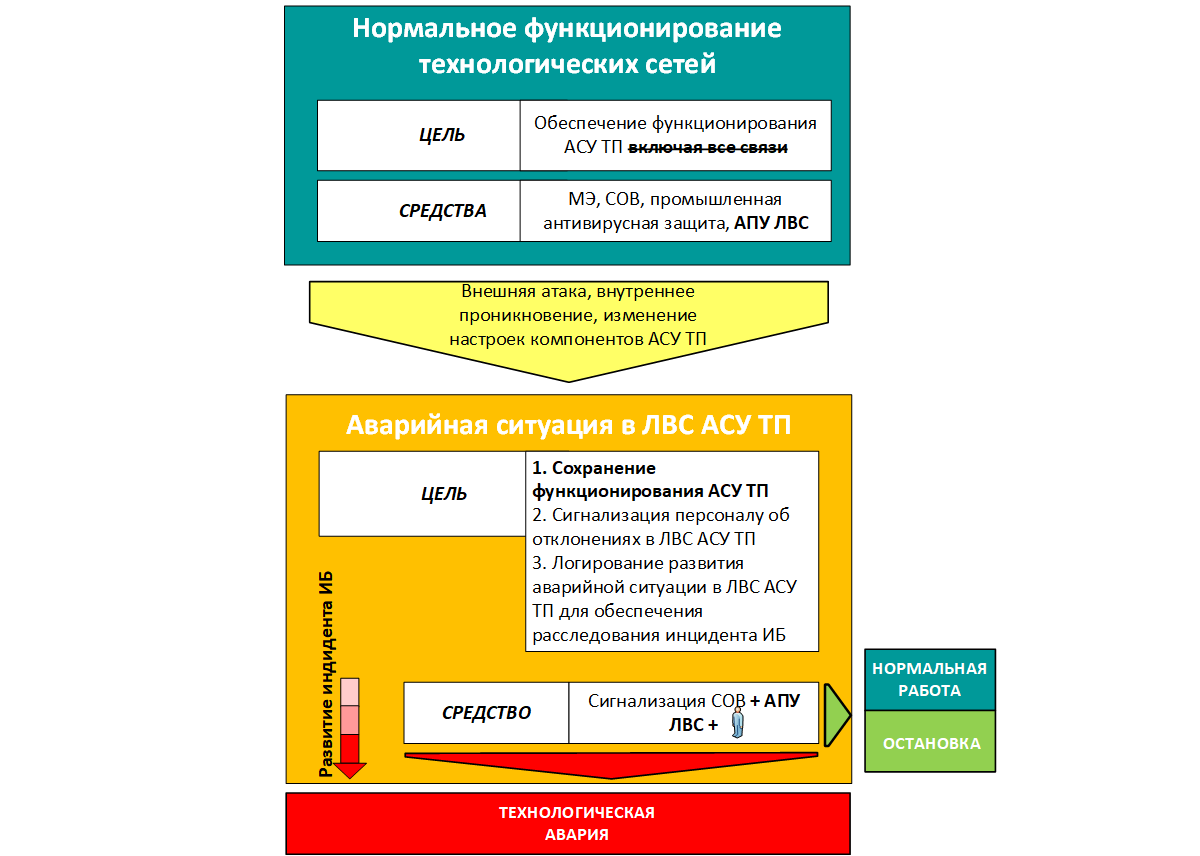

実際、産業施設では、すべての産業ネットワークを条件付きで分離されたセグメントに分解することができ、それ自体が技術プロセスの運用を保証します。したがって、重大な状況、または産業施設のISの危険性が高まる状況では、そのようなサブネットの接続は、技術プロセスの観点からは価値がありません。そして、ここに最初の不一致があります。情報セキュリティの専門家は、組織のインフラストラクチャ全体の操作性を維持することを目標と見なすことに慣れていますが、情報セキュリティの一部であるICSでは、すべての接続が価値があるわけではないことを理解し始める必要があります。その結果、特定の状況では、APCSネットワークでの破壊的なプロセスの拡散を最小限に抑えるか停止するために、それらを物理的に無効にすることができます。

一例を挙げましょう。さやの・シュシェンスカヤHPPでの事故は誰もが知っています。私はこのオブジェクト自体には触れません、事故の進展はよく説明されています。その原因の1つは、Sayano-ShushenskayaHPPが電力システムの周波数制御モードに移行したことです。この移管の理由は、シベリア電力システムの主要な周波数調整器であるブラツク水力発電所の通信室で火災が発生したためです。その結果、シベリアのODUのメインディスパッチセンターは、自動周波数および電力制御システムを含む、BratskHPPのすべての自動システムとの通信を完全に失いました。したがって、シベリアの主要なエネルギー施設の1つは、自動規制プロセスから脱落しました。自動化されたシステムの通信が壊れました。これは、ブラツク水力発電所自体の機能にどのように影響しましたか?実際、ほとんど何もありません。もちろん、ステーションは自動調整を実行しなくなりましたが、ジェネレーターは動作し続け、ステーションはシベリアのODUからの音声通信チャネルを介して制御され、ステーション自動化システムは機能しました。この例は、重要な制御および管理チャネルが失われたとしても、プロセスのシャットダウンにつながらない可能性があることを示しています。実際、APCSの多数の情報接続(ERPおよびMESへのデータ転送、一般的な施設のコントロールパネル、リモートアクセスチャネルなど)について何が言えますか。したがって、IS ICSの対策を確実にするという観点から、新しい原則が現れるはずです。ICSのすべてのLAN接続が価値があるわけではなく、ISICSプロジェクトを開発するときにそのような接続を特定する必要があります。プロジェクトは、そのようなリンクを物理的に切断する可能性を提供する必要があります。

私が感じる2番目の不協和音は、情報セキュリティICSのインシデントへの対応に関連しています。自動化されたプロセス制御システムの関係者として、私は憤慨が現れたときに、そのアルゴリズムを備えた制御システムがこの憤慨を補うという事実に慣れています。つまり、活発な反応があります。また、「ICSの情報セキュリティのインシデントへの対応」という用語はどういう意味ですか?ほとんどの場合、産業施設では、このアクションは、インシデントの事後分析と、将来そのようなケースを防ぐために情報セキュリティとAPCSの観点から保護と設定を調整する手段の採用を意味します。大規模な技術ユニットの定期的なシャットダウンとその後の再起動には数千万ルーブルの費用がかかる可能性があり、技術機器の損傷を伴う技術ユニットのシャットダウンには数億ルーブルの費用がかかる可能性があります。だから何、すべての攻撃と侵入は非常に迅速に発生するため、勤務中の担当者(少なくとも現在は施設の情報セキュリティスペシャリストは勤務中の担当者ではありません)は何もできませんか?ほとんどの場合、いいえ。最新のIDSソフトウェアは、APCSのLAN接続の価値の分析とともに、APCSの産業ネットワークでのインシデントに対する当直の施設要員の対応のための効果的なシナリオを形成することを可能にします。

不要なリンクを無効にすると、攻撃を阻止したり、接続されている他のICSLANへの攻撃の拡散を防ぐことができます。もちろん、この問題では、IDSメッセージを分析し、インシデントにおけるオブジェクトの制御可能性の妥当性を評価するための特定のシナリオを形成する必要があります。これに基づいて、脅威または情報セキュリティインシデントの実装の状況での運用および担当者の行動に関する指示を策定する必要があります。不要な接続を切断する機能を実装するために、イーサネットブレーカーを含むAPCSの緊急LANコントロールパネルを提供できます。

そして、プロセス制御システムのための最新のIDSシステムの導入に関する最後の側面。少なくとも今日のところ、プロセス制御システムの主な危険は、施設の人員または出向専門家であるように思われます。また、APCSを損傷する設備がない場合や、フラッシュドライブにAPCSを貫通するプログラムがあり、自動的に起動することを知らない場合でも、危険だと思います。今日の現実では、保護端末を再構成すると、技術プロセスの通常の動作モードでネットワーク負荷が10%増加する可能性があります。これにより、技術プロセスが緊急前モードおよび緊急モードに移行する際のLAN障害が発生し、技術保護の障害、機器の損傷が発生する可能性があります。この状況により、IDSの開発者は、プロセス制御システムの技術ネットワークの主要なメトリックを表示する手段を作成するようになります。例:さまざまなネットワークセグメントのロード(間隔の平均、最大)、応答時間、不十分なLANセグメンテーションを診断するための異なるサブネット間の情報フローの表示など。このような情報は、運用担当者から要求され、必要なレベルのプロセス衛生を維持するように思われます。自動化されたプロセス制御システムの産業ネットワークにおける技術データの交換。運用担当者からの需要があり、プロセス制御システムの産業ネットワークで技術データを交換するプロセスに必要なレベルの衛生状態を維持できるようになります。運用担当者からの需要があり、プロセス制御システムの産業ネットワークで技術データを交換するプロセスに必要なレベルの衛生状態を維持できるようになります。