したがって、Webアプリケーションは一度に複数の面から攻撃される可能性があることがわかります。ここでは、クロスサイトスクリプト、SQLインジェクション、認証バイパス、およびリモートコード実行が一般的に行われています。この種の盾と剣の永遠の戦いの中で、Webアプリケーションの保護画面が発明され、そのような活動を捕らえて、サイトで実行される前にブロックしました。

この投稿では、Beeline BusinessのWAFがどのように機能するか、どのような利点があるか、そしてどのようにすばやく接続するかについて説明します。

WAFが必要な理由

昨年、PositiveTechnologiesはWebApplication Vulnerabilities 2019の調査を発表しました。これによると、高リスクの脆弱性を含むWebアプリケーションのシェアはすでに67%でした。最も一般的な問題は、保護が不十分な認証ゾーン、SQLインジェクション、および任意のデータの読み取りです。さらに、データ漏洩の可能性があるシステムの割合が増加しています。

Webアプリケーションを保護することの重要性は、Gartnerアナリストからのレポートの1つでも強調されています。

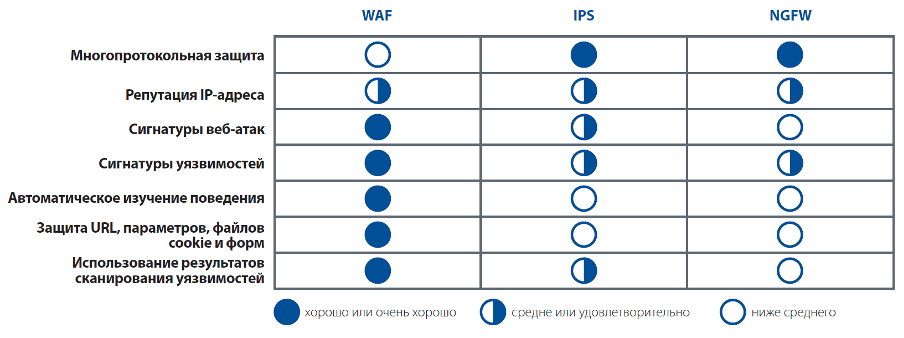

- (WAF) (NGFW) (IPS). WAF .

- NGFW IPS WAF , , -.

- WAF , . .

- , -, .

WAF、IPS、NGFW(Gartner)の主な違い

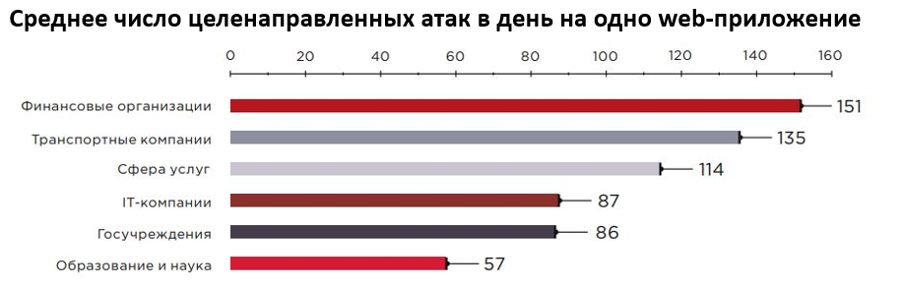

このようなリークやハッキングの結果は非常に明白であり、企業(特にその顧客)にとってはあまり快適ではありません。ここには、支払い情報を含む個人データ、機密文書を含む企業秘密、および内部システム。一般的に、大当たり。失敗した場合、会社は評判と重要性の両方に苦しみます。予想通り、金融機関はこれに最も苦しんでいますが、それだけではありません。

Positive Technologiesによると

、これを防ぐために、企業には、特定のソフトウェアの使用の許可と一般的なセキュリティポリシーを決定する情報セキュリティスペシャリストがいます。同時に、一般的な傾向(アプリケーション自体の数の増加、さまざまなAPIの積極的な使用、混合環境(社内アプリケーション、プライベート、クラウド)での作業)は、多くのプロセスを自動化する必要があることを積極的に示唆しています。

特に情報セキュリティの分野で。

このようなソリューションを独自に展開しようとする企業にとっての主な問題は、ソリューション自体の所有コストと同様に、アクティブな脅威への応答時間が非常に長いことでした。いつものように、もっと速く、もっとアクセスしやすくしたかったのです。また、理想的には、クラウドバージョンのソリューションを使用すると、すばやく接続して便利に管理できます。

そのため、保護シールドを使用して攻撃を保護、ブロック、撃退するための正確に自動化されたメカニズムを提供することにしました。

まず、2020年のWebアプリケーションに対する脅威のトップ10のOWASPのリストを取得し、両方のモデル(ポジティブとネガティブ)でそれらに対する保護を実装しました。

- 注入。

- 壊れた認証。

- 機密データの公開。

- XML外部エンティティ(XXE)。

- 壊れたアクセス制御。

- セキュリティの設定ミス。

- クロスサイトスクリプティングXSS。

- Insecure Deserialization.

- Using Components with Known Vulnerabilities.

- Insufficient Logging & Monitoring.

これに加えて、WAFは、ブルートフォース、データ抽出、API攻撃、不要なクロール、ボットネット、スローロリスおよびHTTP動的フラッドから保護します。

もちろん、HTTPSを含むゼロデイ攻撃の反映や、地域によるトラフィックのブロックもあります。

さらに、WAFは、Webアプリケーションのセキュリティポリシーを自動的に生成するのに最適な、独自の機械学習ベースの自動ポリシー作成アルゴリズムをサポートしています。

構成されたWAFはリソースの構造をよく知っているので、その作業に一般的ではないアクションを自動的にブロックすることができます。

ちなみに、WAFの本質の冗長性とその必要性についてはいくつかの神話があります。以下は通常例として引用されます:

セキュリティゲートウェイとセッションモニタリングが私を保護します

。Webアプリケーションはすべての人が利用できるようにする必要があるため、残っているのは、ポート80(HTTP)と443(HTTPS)ですべての着信トラフィックを許可し、すべての人がルールに従ってプレイすることを期待することです。実行可能コードの存在、識別、およびブロックのセッションモニタリングは、Webアプリケーショントラフィックの分析に代わるものではないため、オールインワンのセキュリティゲートウェイを使用すると、正当なWeb要求を通じて脆弱性を悪用することは難しくありません。

その後、それは間違いなくネットワークWebアプリケーションセキュリティスキャナーを保護します

あんまり。ネットワークセキュリティスキャナーは、Webアプリケーションの脆弱性ではなく、安全でない構成、欠落している更新、サーバーとネットワークデバイスの脆弱性を検出するように設計されています。ソリューションのアーキテクチャ、ネットワークをスキャンするときにチェックする膨大な数のルールと機能により、ネットワークスキャナーのメーカーは、別のライセンスの下で、または無料でWebアプリケーションの脆弱性を検索するための追加機能を提供できる場合があります。

しかし、彼らの仕事の使いやすさと品質は、プロのWebアプリケーションスキャナーの平均レベルからもほど遠いものであり、ユニバーサルスキャナーが100%動作した重大な脆弱性を見つけた後、そのような製品への信頼を回復することはできません。

使い方

私たちは、情報セキュリティサービスのリーダーであるイスラエルの会社Radwareの機器に基づいてソリューションを構築しました。このソリューションの重要な利点の1つは、自動操作です。Webアプリケーションの脅威分析と標準化されたルールの最適化は、管理者の参加なしに実行されます。

3つの接続方法があり、トラフィック分析を実行する場所によって決定されます。

- データセンターの仮想マシン上

- クライアントの敷地内にある当社の機器

- クライアントの仮想マシン上。

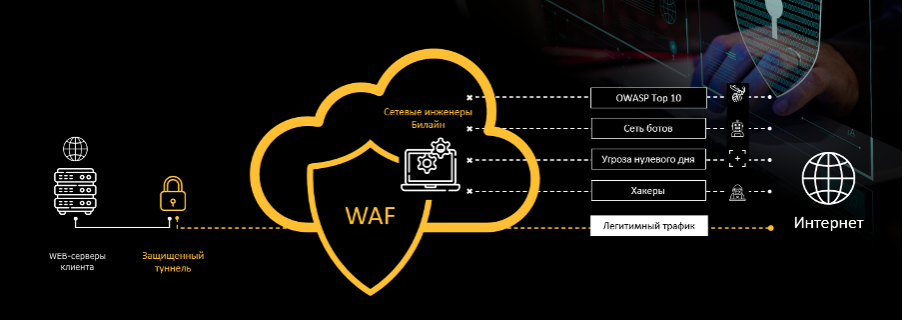

概略的には、すべてが次のようになります。

3つの接続オプションに加えて、2つの展開オプションがあります。

- インライン(クラウドからのみ)-悪意のある要求の監視またはアクティブなブロック。

- アウトオブパス(ローカルで顧客)-悪意のあるリクエストの監視のみがサポートされています。

標準化されたルールの自動最適化のおかげで、可能な限り低い誤検知値を達成することができました。ほぼゼロに近いです。もちろん、時々発生します(1%未満)。これは、メカニズムとしてのWAFが許可されたアクションのみを記述し、他のすべてが禁止されているため、特定のサイトの操作ルールの記述の誤りが原因です。

ソリューションのメリット

Webアプリケーションファイアウォールの一部として、次のような最善のソリューションを提供します。

- OWASPによると、最も危険な10の脆弱性に対する完全な保護を提供します。

- ICSAラボによって認定されています。

- 自動ポリシー作成のための独自の機能があります。

- ネガティブおよびポジティブの安全モデルをサポートします。

また、検出されたすべての脅威とブロックされた攻撃に関するレポートが収集される便利な個人アカウントがあり、特定のIPからのみ従業員のログインとパスワードを使用してアクセスが実行されます。

通常、単一のサービスがWAFを特定のクライアントサイトに接続すると見なされます。この場合、たとえば、クライアントが同じサーバー上に2つの異なるIPからアクセス可能な2つのサイトを持っている場合でも、クライアントトラフィックの合計を合計するだけで、これを1つのWAFプロビジョニングサービスと見なします。

より有用な情報:

- クラウドホスティングのクライアントごとに個別の仮想マシン。

- WAFは、サイトコンテンツの変更に自動的に適応するため、管理が大幅に簡素化されます。

- クラウドホスティングでは、サイトにアクセスするためのSSL証明書はオペレーターに転送されませんが、クライアントによって暗号コンテナー内の個人アカウントにアップロードされます。これにより、銀行の標準PCIDSSに準拠したセキュリティが保証されます。

- パートナーであるEKONTechnologiesの情報セキュリティの分野における資格のあるスペシャリストによる24時間年中無休のサポート。

- ソリューションを実装するための3つのオプション-クラウド、クライアントVM、クライアントのループ内の専用機器。

製品ページの BeelineからWAFに接続できます。無料のテスト月があります。気に入らない場合はオフにしてください。気に入れば、引き続き作業を続けます。