Intel Boot Guardテクノロジーは、このような攻撃を排除するように正確に設計されています。理論的には、コンピューターの起動の初期段階で信頼できるコードのみをロードすることを保証します。結局のところ、コンピューターがS3スリープから復帰したときに、すべてのデバイスがフラッシュメモリの内容を認証するわけではないため、コードを変更できます。このような攻撃の結果は深刻な場合があります。特に、RAMに格納されているキーを読み取ることができれば、ハードディスク上のデータを復号化することが可能になります。

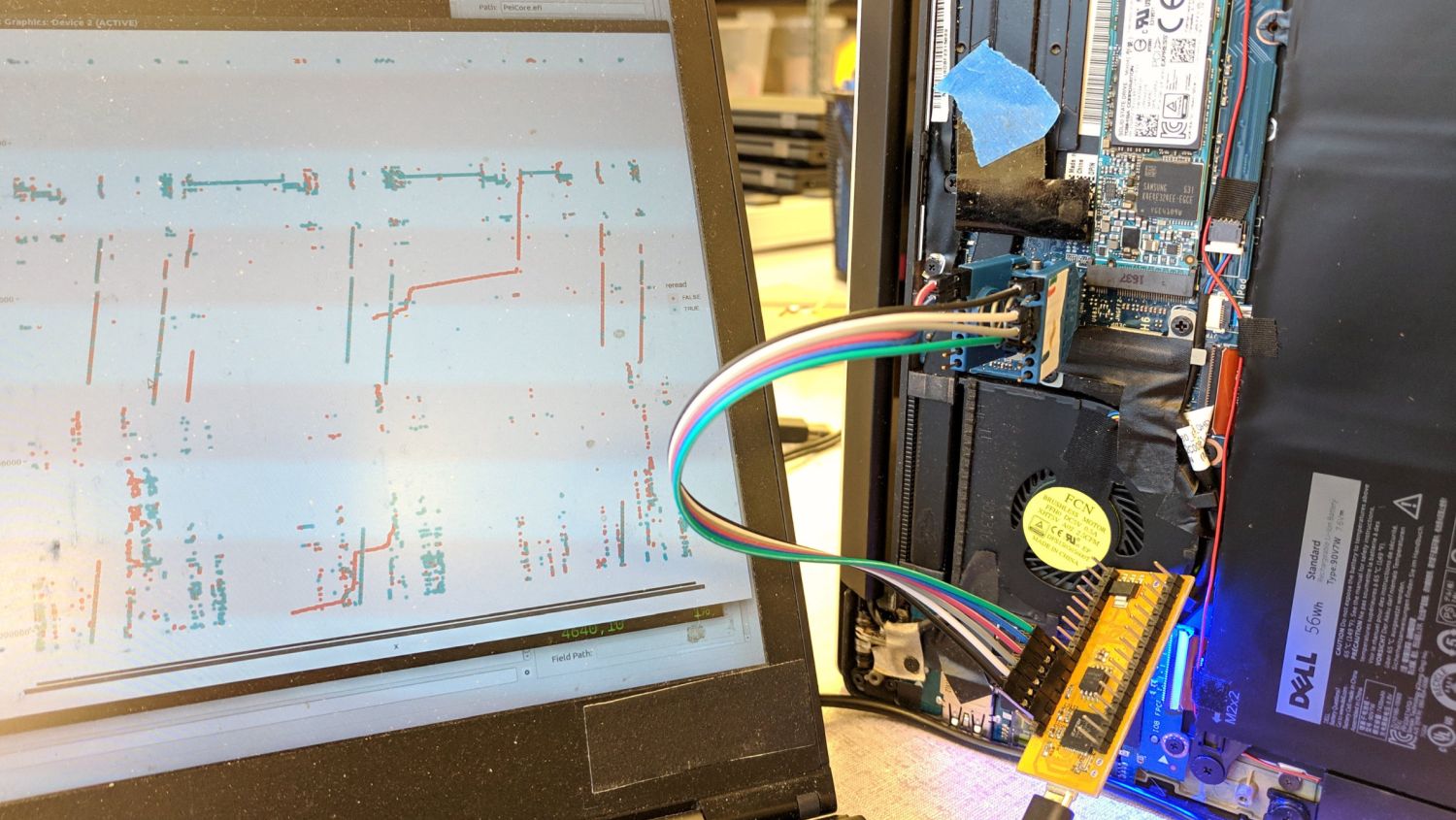

攻撃を検出するために、Trammellは彼自身の開発を使用しました-ハードウェアフラッシュメモリエミュレーターspispyは、BIOSチップへのアクセスを追跡し、その場でブートコードを部分的または全体的に置き換えることを可能にします。この脆弱性は、Time-of-check / Time-of-Use(TOCTOU)エラーとして認定されます。この用語は、コードが「間違ったタイミングで」検証され、検証後もソフトウェア置換の可能性が残っている状況を表します。

この調査には、ハードウェアメーカーがBIOSコードの追加検証を拒否することが多いというヒントがあります(ハドソンは5つの異なるベンダーのデバイスで問題を発見しました)。おそらく彼らは、スリープから目覚めた後にWindowsロゴが表示される時間に深刻な制限を設定するMicrosoftの要件のためにこれを行います。 trueの場合、ユーザーの快適さのために安全性が犠牲になっています。これらのパラメータはハードウェアで設定され、ソフトウェアでは変更できないため、問題はさらに悪化します。

ハドソンは、インテルが問題をどのように解決したかを正確には知りませんが、ベンダーの設定が部分的に無視されている可能性があり、CSMEモジュールの新しいファームウェアは、スリープを終了するときにBIOSコードの有効性を強制的にチェックします。

ハドソンによって説明されているような攻撃は、定義上、大規模になることはありませんが、脆弱性を閉じるのは簡単ではありません。パッチがラップトップまたはマザーボードの製造元を通じて特定のデバイスに到達するまで待つ必要があります。一方、貴重なデータをそのような攻撃から自分で保護することができます。ラップトップが放置されている状況では、ラップトップの電源を切るだけです。

他に何が起こったのか

Kaspersky Labの専門家は、2つのランサムウェアトロイの木馬であるRagnarLockerとEgregorの作業を詳細に調査しました。これらの2つの例は、サイバー犯罪者が復号化のためにお金を強要するだけでなく、被害者のデータを盗み、それを公開すると脅迫する方法を示しています。

Nvidiaがいる固定、そのソフトウェアでのGeForce今のソフトウェアで、この時間を別の主要なバグを。任意のコード実行の脆弱性は、ソフトウェアで使用されるオープンソースライブラリOpenSSLに関連しています。

Avastは、Minecraftゲームの機能を拡張するとされる多数のアプリケーションを、Google Playで見つけましたが、実際には、被害者に週30ドルを請求しています。

Microsoftの毎月のパッチセットは、少なくとも1つのゼロデイ(2週間前にこの脆弱性について書きました)と、ネットワークファイルシステムサービスの深刻な脆弱性を閉じました。別の脆弱性(CVE-2020-1599)により、デジタル署名の有効性を維持しながら、悪意のあるコードを実行可能ファイルに添付できます。一方、GoogleChromeブラウザではさらに2つのゼロデイがパッチされています。

Appleは、ソフトウェアベンダーに対して、ユーザーデータの処理方法を詳述したマニフェストを提供するよう要求しています。macOS Big Surの新機能について、会社自体が批判されています(上記のツイートを参照)。システムアプリケーションは、カスタムファイアウォールやVPNクライアントを無視して、会社のサーバーに直接接続できるようになりました。まず、この方法はマルウェアによって悪用される可能性があります。次に、このアプローチでは、ユーザーが非表示にしたい場合でも、ユーザーの実際のIPが明らかになります。