脅威に関する情報を分析するためのプラットフォームがどのように機能し、この分野の高度なソフトウェアによってどのような機能が提供されるか。ROI4CIO分析表に基づく製品の比較。

Advanced Threat(APT)の数の異常な増加と、攻撃を検出するために処理する必要のあるデータの量の増加により、セキュリティアナリストの作業は日々困難になっています。近年、情報セキュリティエンジニアの仕事は、実際の脅威を見つけるために、何百ものアラートを手動でふるいにかけることでした。組織が生成するデータセットのため、手動の脅威検索チームはもはや効果的ではありません。この問題に対処するためにリソースとソフトウェアが使用されますが、多くの場合、組織のインフラストラクチャへの統合によって新しいツールの導入が妨げられます。

Threat Intelligence Platformは、基本的な脅威インテリジェンスであるフィードを自動化してコンテキストを追加します。フィードは、潜在的な脅威を特定する侵害の指標を含むデータのストリームです。悪意のあるファイル、IPアドレス、および犯罪行為に関連するドメインのハッシュです。プロセスの自動化により、過負荷の労働力が解放され、脅威に迅速かつ正確に対応するための正確なリアルタイム分析ツールが提供されます。

脅威インテリジェンスプラットフォームは、現在および新たに発生するITセキュリティの脅威について、内部および外部の両方で利用可能なデータの量のために出現しました。アンチウイルス製品の更新などの脅威を監視する企業は、何百万ものクライアントコンピューターやその他のデバイスで実行されるソフトウェアエージェントで構成されるグローバル脅威データベースを何年にもわたって維持してきました。このデータは、他のソースからのフィードとともに、プラットフォームツールを構成します。

脅威インテリジェンスプラットフォームとは何ですか?

脅威分析プラットフォーム(Threat Intelligence Platform、TIP)-情報セキュリティに対する脅威の検出、ブロック、および削除のために組織が使用するソフトウェアソリューション。このプラットフォームは、複数の脅威インテリジェンスチャネルを組み合わせ、以前のイベントと比較し、セキュリティチームにアラートを生成します。ヒントは、既存のセキュリティ情報およびイベント管理(SIEM)ソリューションと統合され、アラートに値を割り当て、緊急度に応じて優先順位を付けます。

このプラットフォームの利点は、情報セキュリティチームが、エンタープライズサイバーセキュリティに関する情報を他の部門や外部のセキュリティ専門家と安全に共有できることです。システムは脅威データを収集および分析し、利害関係者の戦術と行動を調整します。セキュリティチームが脅威を検出すると、関連するすべての部門が調査に関与します。アクションを同期し、作業を管理するこの機能のおかげで、プラットフォームは重要な瞬間に不可欠です。

なぜプラットフォームが必要なのですか?

ハッカーが即座に危害を加える映画とは異なり、人生では、ハッカーはネットワーク上に長期間隠れることがあります。この点で、セキュリティは、攻撃の結果を排除するのではなく、損害を与える前に脅威を見つけて排除するために、保護と対応から予防措置に焦点を移しています。プラットフォームが実行するタスクについて考えてみましょう。

日常業務の自動化と時間の解放

ITセキュリティ担当者に対する最近のPonemonInstituteの調査によると、回答者の84%が、脅威インテリジェンスは強力なセキュリティシステムの中核部分である必要があると考えています。従来のISスキームによれば、チームはアラームを繰り返し検索して、実際の脅威と誤ったアラームを区別します。同時に、プラットフォームは、脅威のタイプと重大度を判別するためのすでに豊富な情報をチームに提供し、誤ったアラートを自動的に破棄します。

脅威インテリジェンスの精度の向上

人々が繰り返しの日常的なタスクをうまく行わない理由の1つは、ある時点で目がぼやけ、最終的には処理エラーが発生することです。プラットフォームは、そのようなエラーの可能性を排除します。

自分の脆弱性を見つける

多くの場合、セキュリティチームは、内部の脅威よりも外部の脅威に関心を持っています。 TIPは脆弱性をスキャンし、ITインフラストラクチャとサードパーティエコシステムの弱点を警告します。これにより、弱点に積極的に対処し、システムを強化できます。

データ処理の高速化

手動のデータ処理プロセスは、手間と時間がかかります。これは、突破口を封じ込めるために即座の反応が必要な攻撃の際の決定的な要因になります。

脅威への一貫した対応の確保

自動化されたプラットフォームは、社内のサイバー防御プロセスに関与するすべての人に関連するセキュリティ情報を提供します。これは、チーム全体が必要な情報を同時に受け取ることを意味し、戦略とセキュリティプロセスが調整されます。

動作原理

脅威インテリジェンスプラットフォームは、次の3つの主要な機能を果たします。

- 集約は、脅威に関する情報が一元化されたフィードに送られるチャネルのコレクションです。

- 分析-セキュリティの脅威を特定および特定するための指標を使用したデータ処理。

- アクション-脅威データについてインシデント対応チームに通知します。

これらの機能は、セキュリティシステムのライフサイクル全体のワークフローの自動化を通じてプラットフォームによって実装されます。脅威インテリジェンスセキュリティのライフサイクルに関連する段階:

収集

STIX、XML、JSON、OpenIOCを含む複数のチャネルからの要約データ。ウェブログなどの内部ソース、およびインターネットやダークウェブなどの外部ソースからのデータを含めることが重要です。フィードが深くて良いほど、プラットフォームはより効果的です。

相関

自動化されたTIPプロセスは、タグメタデータを使用してデータを並べ替えて整理し、無関係または冗長な情報を削除します。次に、監視対象の情報との比較が行われ、脅威を検出するためのパターンと対応が見つかります。

コンテキスト化

コンテキストは、脅威インテリジェンスの重要なパラメータです。それがないと、異常と脅威を混同しやすく、その逆も同様で、実際の脅威を無視することができます。この時点で、TIPはソートされたデータにコンテキストを提供し、仕様(IPアドレス、ネットワーク、ドメインブロックリスト)を追加して誤検知を排除し、潜在的な脅威について可能な限り多くの情報をチームに提供します。

脅威分析

TIPは、データの関係について脅威指標をリアルタイムで分析します。さらに、この情報は、セキュリティアナリストが隠れた脅威を見つけるために、「流通させる」ことができます。

統合

脅威インテリジェンスプラットフォームは、情報の流れを最大化するために組織が使用するセキュリティツールと統合されています。この段階で、プラットフォームは収集および分析されたデータを適切な部門に転送して処理します。

プラットフォームが脅威を検出すると、インシデント対応を開始する必要があるという警告が情報セキュリティグループに送信されます。

アクション

効果的な脅威インテリジェンスプラットフォームは応答性があります。統合TIPは、情報クリアおよび分析センター(ISAC)および情報交換および分析組織(ISAO)と提携して、セキュリティツールおよびアプリケーションの開発に必要な情報を提供します。

ベンダー配信モデル

脅威インテリジェンスサービスプロバイダーはセキュリティ分野では比較的新しいため、提供されるサービスの種類は依然として大きく異なります。

これらのサービスの一部は、誤検知が除去されたフィードのみを提供します。最も一般的な有料サービスは、集約および相関フィード(2つ以上)、カスタムアラート、および顧客のリスク状況に固有のアラートを提供します。

別のタイプの脅威インテリジェンスサービスは、データを集約して相互に関連付け、情報をセキュリティアプライアンス(ファイアウォール、セキュリティ情報とイベント管理、業界の脅威評価、セキュリティコンサルティング)に自動的に組み込みます。

各タイプの脅威インテリジェンスプラットフォームは、サブスクリプションとして、通常は2つまたは3つの価格帯で利用でき、クラウド経由で、またはまれにオンプレミスまたはハイブリッド経由で配信されます。

このようなプラットフォームのコストが高いこと、およびローカル展開用の機器が必要なことから、現在、このようなサービスは大規模な組織や企業を対象としています。ただし、クラウドサービスがより低い市場セグメントに拡大するにつれて、脅威インテリジェンスツールもよりアクセスしやすくなります。

プラットフォームのコストは、脅威インテリジェンスサービス自体のコストと同じくらい異なります。データリンクだけでも月に数千ドルの費用がかかる可能性がありますが、関連する費用には、技術者やアナリストが常駐する24時間年中無休のセキュリティオペレーションセンターを維持するための費用が含まれます。それに比べて、マネージドセキュリティサービスは通常、月に数万ドルの費用がかかります。最も安価なサービスは、クライアントの側でより多くの人的時間と労力を必要とします。

脅威インテリジェンスサービスは互いに大きく異なるため、情報がどのように使用されるかを理解し、このサービスを適切に使用するために必要な人員を配置することが、選択の大きな課題になります。

次の特性に基づいて、 6つのROI4CIO脅威インテリジェンスプラットフォームを比較しました。

- 独自の飼料供給業者または飼料前処理分析センター。

- 箱から出してすぐに使える飼料供給業者の数。フィードを受け取るためのサポートされている方法。

- 外部ソース(たとえば、WHOis、PassiveDNS、VirusTotalなど)からのデータを強化する可能性。

- SIEMイベントで一致するものを検索します。

- サードパーティの情報セキュリティシステムと統合することにより、インシデントに直接対応します。

- 複雑なアルゴリズム(プレイブック)を使用したインシデント対応。

- RESTAPIを介して統合する機能。

- フィードオブジェクトと内部アーティファクト間のリンクのグラフを作成する機能。

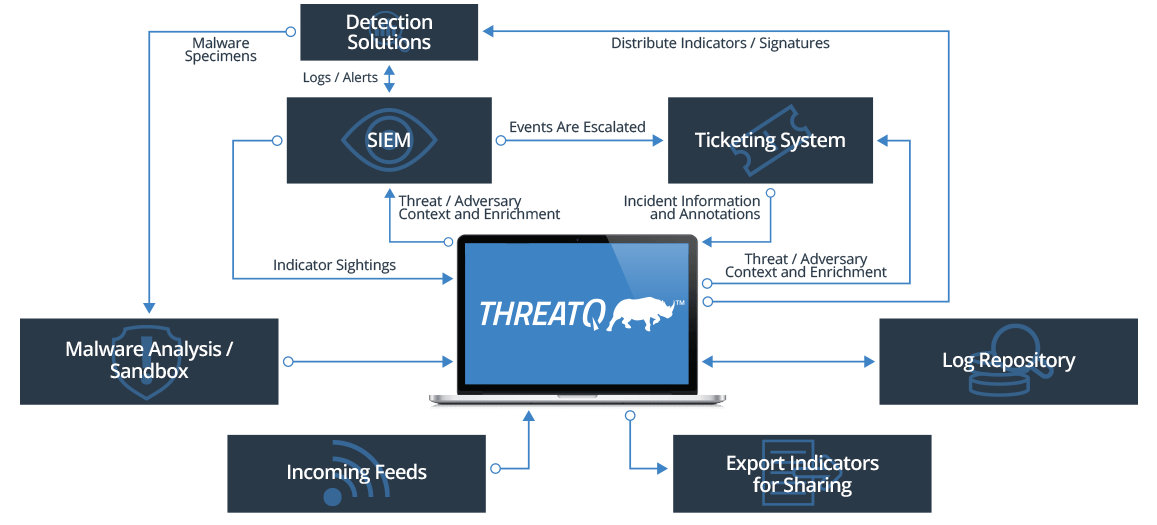

ThreatQuotinetによるThreatQ

ThreatQは、セキュリティを向上させ、脅威の軽減と管理を成功させるために必要なコンテキストと高度なカスタマイズをセキュリティチームに提供する、オープンで拡張可能な脅威インテリジェンスプラットフォームです。

2013年に設立されたデジタルセキュリティ会社であるThreatQuotientの製品は、脅威に優先順位を付け、プロセスを自動化して、限られたリソースを最大限に活用しながら意思決定をサポートします。同社は、インシデント対応、脅威ハンティング、フィッシング対策、アラートソート、および脆弱性管理を専門としています。

ThreatQプラットフォームは、ThreatQuotientの主力ソリューションです。このプラットフォームは、SOCアナリスト、インシデント対応スペシャリスト、およびアナリストに、コンテキストを提供し、データを最新の状態に保つことにより、柔軟性、可視性、および制御を提供します。

仕組み

SolutionThreat Libraryは、独自のビジネス環境に合わせてカスタマイズされた最新のコンテキスト情報のための内部脅威およびイベントデータで強化および強化された、外部脅威インテリジェンスの中央リポジトリです。

統合されたThreatLibrary、Adaptive Workbench、Open Exchange、ThreatQInvestigationsを使用すると、脅威アナリストはセキュリティオペレーションセンターよりも迅速に検出、調査、および行動できます。

ThreatQは、既存のプロセスおよびテクノロジーと連携して、既存のインフラストラクチャの効率を向上させます。このプラットフォームにより、顧客はセキュリティリソースについてより多くの洞察を得ることができます。 Open Exchange ThreatQライブラリは、カスタマイズ、ツール、コマンド、およびワークフローの統合のための業界標準のインターフェイスとSDK / APIを使用して、既存のセキュリティ投資に価値を付加します。

インターフェイスの

特性

フィード前処理用の独自のフィードサプライヤ/分析センター:現在

すぐに使用できるフィードサプライヤの数: 100以上

サポートされているフィード受信方法: CSV、JSON

外部ソース(WHOis、PassiveDNS、VirusTotalなど)からのデータを強化する可能性。 。):present

SIEMイベントでの一致の検索: present

サードパーティの情報セキュリティシステムとの統合によるインシデントへの直接応答: present

複雑なアルゴリズム(プレイブック)を使用したインシデントへの応答: present

REST APIを介した統合の

可能性: presentフィードオブジェクトと内部アーティファクト間のリンクのグラフを作成する可能性:現在

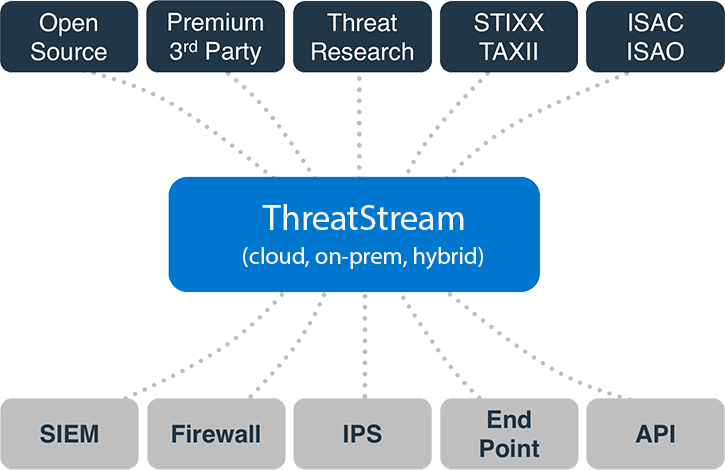

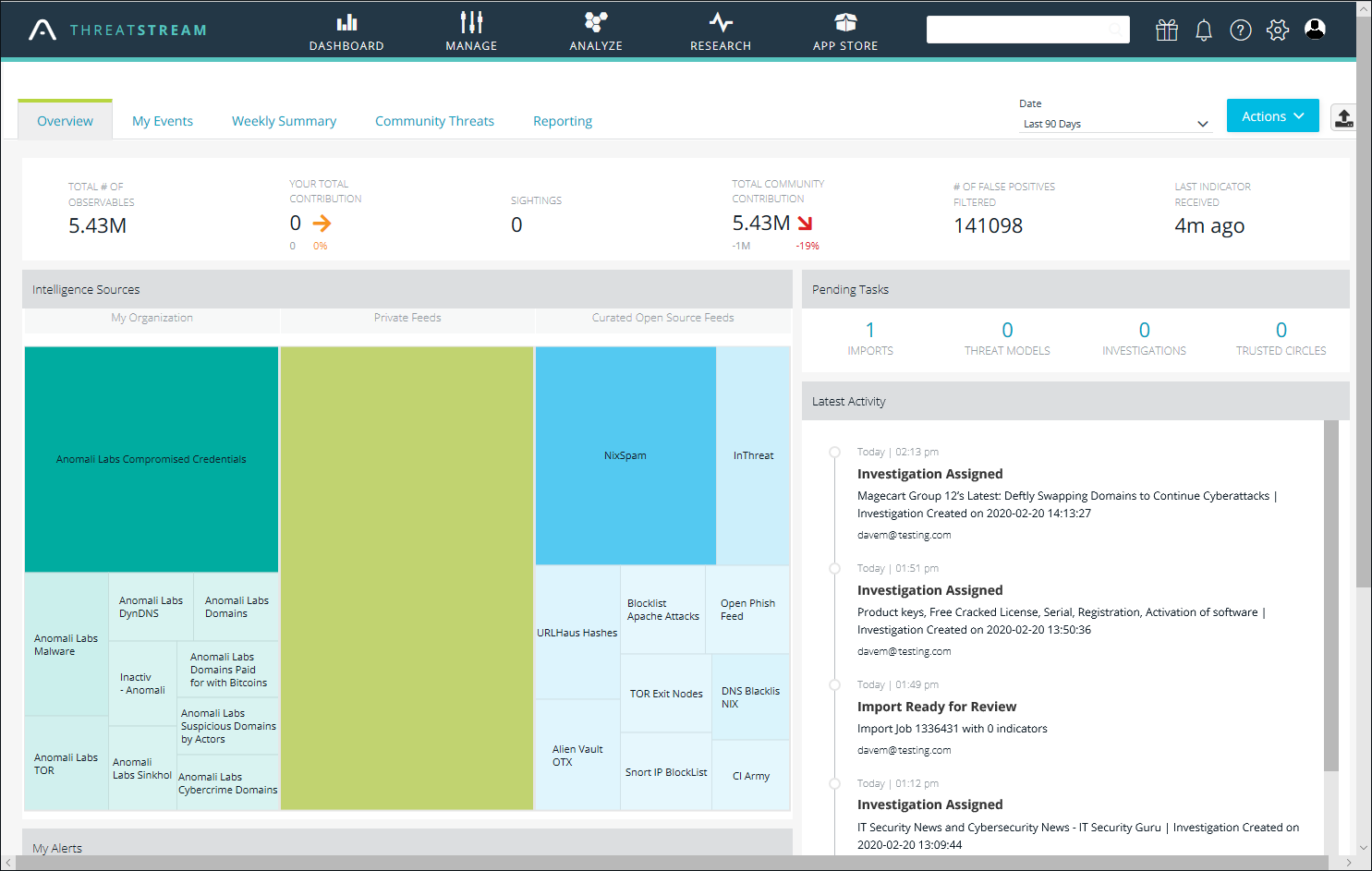

AnomaliによるThreatStream

Anomaliは、SIEMおよびその他のログソースと統合され、ログが重複することなく履歴の可視性を維持します。違反の兆候を特定するために、履歴データが常に分析され、新規および既存の脅威データと比較されます。

Anomali ThreatStreamは、仮想マシンとしてローカルに展開することもできるSaaS脅威インテリジェンスプラットフォームです。このツールには140を超えるオープンソースチャネルが含まれており、Anomali APPStoreを通じて商用チャネルを簡単に組み込むことができます。

ThreatStreamプラットフォームの重要な機能は、調査ダッシュボードです。これは、関心のある脅威に没頭するために使用されます。ここでは、必要な監視対象を追加するときに、新しい調査を簡単に作成できます。それらをユーザーまたはワークグループに割り当て、必要に応じて、ThreatStreamとServiceNowの統合を使用してチケットを割り当てます。

作業のスキーム

ThreatStreamには、ファイルのアップロードと分析を可能にする組み込みのサンドボックスが含まれています。インテリジェンスレポートまたはIoCリストをインポートすることもできます。この製品は、多くの一般的なSIEMと統合され、研究タスクを割り当てるためのケース管理機能、アナリストのワークフローのサポートを含み、信頼できるパートナーとのコラボレーションを可能にします。 ThreatStream Linkを使用すると、企業内のデバイスとデータを直接交換できます。

独自の監視インジケータに加えて、プラットフォームはフィードを受け取り、独自のソースからの情報でフィードを強化し、情報を視覚化し、理解を深めるために構成要素に分解します。

調査レポートは、STIX、Kill Chain、またはDiamond形式で発行されます。プラットフォームはSplunkと統合され、追加の便利なツールを提供します。

インターフェイスの

特性

独自のフィードサプライヤ/フィード前処理分析センター:現在

すぐに使用できるフィードサプライヤの数: 100以上

サポートされているフィード受信方法: CSV、JSON、HTTP

外部ソースからのデータを強化する可能性(例:WHOis、PassiveDNS、VirusTotalその他):現在

SIEMイベントで試合を検索:現在

サードパーティの情報セキュリティシステムとの統合により、事件への直接の応答:存在

複雑なアルゴリズム(プレイブック)を使用したインシデントへの対応: N / A

REST API統合の

可能性:存在フィードオブジェクトと内部アーティファクトのリンクのグラフを作成する可能性:存在

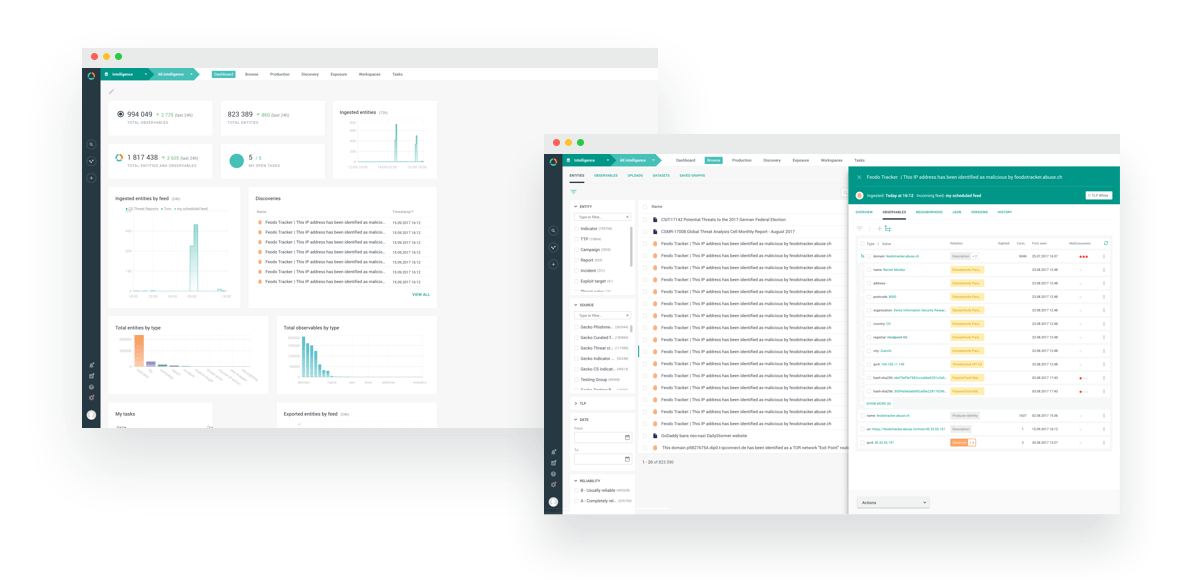

EclecticIQプラットフォーム

EclecticIQは、アナリストがマシンの速度でインテリジェンスを広めながら、より速く、より良く、より深い調査を実施できるようにするプラットフォームです。

EclecticIQプラットフォームは、オープンソース、業界パートナー、および内部リソースからの構造化および非構造化脅威データの両方を処理し、これらを1つのダッシュボードに結合します。プラットフォームは、クラウドとオンプレミスの両方に展開できます。

EclecticIQはデータ収集方法を使用しません。代わりに、同社は、脅威を継続的に調査して構造化された形式ですべてのインテリジェンスを収集し、実用的なソリューションを備えた包括的な概要を提供するアナリストのチームを採用しています。

作業のスキーム

このソリューションは、消費者と生産の両方のプラットフォームです。ここで、アナリストは個々のインシデントのワークスペースを作成できます。このワークスペースには、それに関連するすべての調査が含まれます。完了すると、組織はワークスペースをアーカイブし、インシデントが再発した場合に再びアクティブにすることができます。

セキュリティチームは、現在監視されている脅威の出現に伴うディスカバリアラートを設定できます。また、特定のエンティティ(マルウェアファミリ、脅威アクターなど)をハントするアラートの設定と、これらのエンティティに関連する着信脅威バリアントのシグナリングも規制します。

レポートビルダー機能は、EclecticIQ実稼働環境を示しています。彼女は特定のオプションに基づいてレポートを作成でき、アナリストはレポートに情報とコンテキストを簡単に追加できます。このソリューションでは、TLPを使用して、プラットフォーム外への情報の拡散を防ぎます。

インターフェイスの

特性

独自のフィードサプライヤ/フィード前処理シンクタンク:現在

すぐに使用できるフィードサプライヤの数: 20-100

フィードを受信するサポートされている方法: CSV、JSON、HTTP

外部ソースからのデータを強化する可能性(例:WHOis、PassiveDNS、 VirusTotalなど): present

SIEMイベントで一致するものを検索します: present

サードパーティの情報セキュリティシステムとの統合によるインシデントへの直接対応:現在

複雑なアルゴリズム(プレイブック)を使用したインシデントへの対応: N / A

REST APIを介した統合の可能性:現在

フィードオブジェクトと内部アーティファクト間のリンクのグラフを作成する可能性:現在

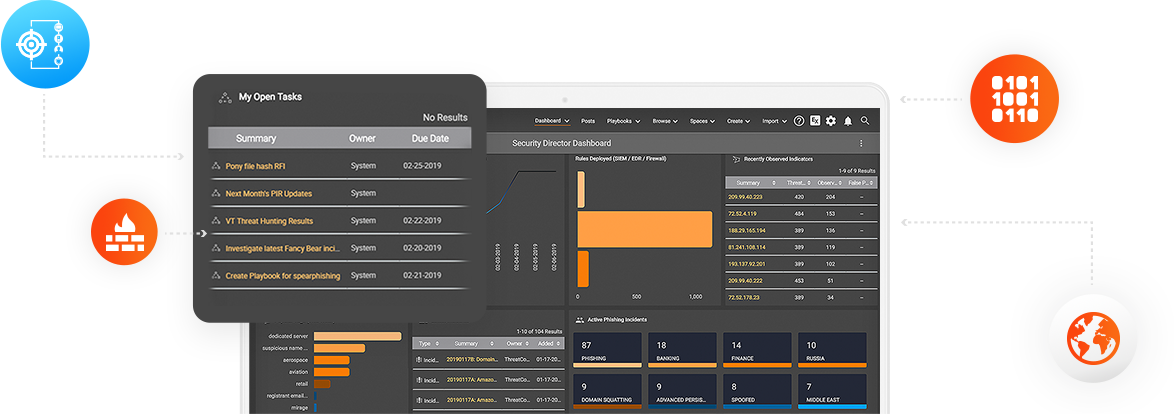

ThreatConnectプラットフォーム

ThreatConnectプラットフォームは、敵の考え方を理解し、ワークフローを自動化し、インテリジェンスを使用して脅威を軽減するように設計されています。 ThreatConnectは、分析自動プラットフォーム上に構築された一連の製品を提供します。

ThreatConnectプラットフォームは、脅威インテリジェンスソースの集約を自動化する機能を提供し、データ収集の煩わしさからチームを解放します。 ThreatConnectは、データ集約機能に基づいて、さまざまな分析ツールおよびサービスと統合して、チーム作業をさらに合理化および自動化します。クラウドまたはオンプレミスへの展開が可能です。複数の環境にシステムを展開しようとしている人のためのオーケストレーションオプションがあります。

作業のスキーム

ThreatConnect ResearchGroup-新しいインテリジェンスを継続的に提供する世界的に有名なサイバーセキュリティアナリスト。このグループには、諜報機関の業界最高のアナリストと最も情報に通じた分析サークルが含まれています。彼らは、100を超えるオープンソースからの検証済みの脅威インテリジェンスと数十のコミュニティからのクラウドソースデータを提供する情報ソース、TCIdentifyをキュレートします。

ThreatConnectを使用すると、セキュリティチームは特定のニーズに合わせてダッシュボードを作成およびカスタマイズでき、メインダッシュボードでは、最近観察されたメトリックとトレンドトピックをすばやく視覚化できます。

プラットフォームのプレイブックパネルには、ほぼすべてのアクションの処理を自動化するための何百ものアプリケーションオプションが用意されています。お客様は、独自のアプリケーションを作成したり、既存のアプリケーションを変更したりできます。このプラットフォームは、タグを使用した高度なフィルタリングをサポートして、動作、地理、およびその他のさまざまな特性によって要素を分類します。アナリストは、インシデントレポートの詳細ページ内のコラボレーションにアクセスできます。

プラットフォームは複数のSIEM統合、特にSplunkをサポートし、ThreatConnectとSplunk間の双方向通信を作成するため、脅威情報はSplunkに直接送信され、チームは脅威の概要やその他の情報を表示できます。

インターフェイス

機能

独自のフィードサプライヤ/フィード前処理分析センター:present

すぐに使用できるフィードプロバイダーの数: 100以上

サポートされているフィードの受信方法: CSV、JSON、HTTP

外部ソース(WHOis、PassiveDNS、VirusTotalなど)からのデータを強化する可能性: present

SIEMイベントで一致するものを検索: present

Directサードパーティの情報セキュリティシステムと統合することによるインシデント対応:現在

複雑なアルゴリズム(プレイブック)を使用したインシデント対応: N / A

REST APIを介した統合の可能性:現在

フィードオブジェクトと内部アーティファクト間のリンクのグラフを作成する可能性:現在

R-Visionによる脅威インテリジェンスプラットフォーム

R-Vision TIPは、無料および商用の両方の交換チャネルからの侵害の指標の収集を自動化し、それらを処理し、情報を充実させ、脅威のタイムリーな検出とインシデントの調査のために内部セキュリティシステムで使用できるようにするプラットフォームです。

R-Visionはロシアのサイバーセキュリティシステム開発者であり、2011年以来、現在のサイバー脅威に対抗し、信頼性の高い情報セキュリティ管理を確保するためのソリューションとサービスを開発してきました。

同社のプラットフォームであるR-VisionTIPは、侵害の指標の自動収集、正規化、強化、処理されたデータの内部セキュリティ対策への転送、センサーを使用した組織のインフラストラクチャ内の指標の検索と検出を提供します。

脅威に関するサポートされている情報源には、ロシア連邦中央銀行のFinCERT、Kaspersky、Group-IB、IBM X-Force Exchange、AT&TCybersecurityからのデータが含まれます。一連のセンサーにより、プラットフォームはリアルタイムで監視し、組織のインフラストラクチャ内の悪意のあるアクティビティの痕跡を遡及的に検索し、リスクが発生した場合にセキュリティアナリストに通知できます。

R-Vision TIPは、単一のデータベースに多くのソースからデータを収集、正規化、および保存することで脅威データの処理を簡素化し、センサーを使用してSIEM、syslog、およびDNSクエリの関連インジケーターを監視することで潜在的な脅威の識別を容易にします。

作業のスキーム

TIPを使用すると、処理されたデータを内部防御に直接自動的にアップロードすることで、脅威を時間内にブロックできます。前処理により、生データの使用時に発生する誤検知の数が減少します。 Cisco、PaloAlto Networks、CheckPointの機器へのインジケーターの自動アップロードをサポートします。

R-Vision Threat Intelligence Platformを使用すると、インジケーターを操作するために必要なシナリオを実装および自動化できます。シナリオには、濃縮、検出、保護への配布、通知が含まれる場合があります。

製品の新しいリリースでは、リンクグラフツールが導入されています。悪意のあるインジケーターと他のエンティティとの関係を表示し、脅威を視覚的に表現します。グラフには、さまざまな属性によってオブジェクトをスケーリング、フィルタリング、およびクラスタリングするためのツールが含まれています。

インターフェイスの

特性

独自のフィードサプライヤ/フィード分析センター: N / A

箱から出してすぐに使用できるフィードサプライヤの数: 20-100

サポートされているフィードの受信方法: CSV、JSON、HTTP

外部ソースからのデータを充実させる可能性(例:WHOis、 PassiveDNS、VirusTotalなど): present

SIEMイベントで一致するものを検索します: present

サードパーティの情報セキュリティシステムとの統合による事故に直接応答:本

複雑なアルゴリズムを使用して、インシデントに対する応答(プレイブック): N / A

REST APIを介して統合の可能性:本

フィードオブジェクトと内部人工物との間のリンクのグラフ構築する可能性: N / Aが

-

ROI4CIOのNatalkaChech