最新の企業ITインフラストラクチャは、多くのシステムとコンポーネントで構成されています。そして、それらを個別に追跡することは非常に難しい場合があります。企業が大きくなるほど、これらのタスクはより面倒になります。ただし、企業インフラストラクチャ全体の運用に関するレポートを1か所に収集するツールがあります。SIEMシステム(セキュリティ情報とイベント管理)です。私たちのレビューでGartnerの専門家によると、これらの製品の最高のものについて読み、比較表で主な機能について学びます。

一言で言えば、SIEMテクノロジーは、管理者にネットワーク上で起こっていることの概要を提供します。このようなシステムは、セキュリティイベント、およびデバイスとユーザーのアクティビティのリアルタイム分析を提供します。これにより、重大な損傷が発生する前にそれらに対応できます。

SIEMプログラムは、サーバー、ドメインコントローラー、ファイアウォール、およびその他の多くのネットワークデバイスから情報を収集し、使いやすいレポートの形式で提供します。このデータは必ずしもセキュリティ関連ではありません。たとえば、彼らの助けを借りて、ネットワークインフラストラクチャがどのように機能するかを理解し、その最適化の計画を立てることができます。しかし、もちろん、重要なことは、潜在的なギャップの検出と、既存の脅威の特定と排除です。このデータは、ネットワークデバイスのログデータの収集と集約を通じて提供されます。

情報を収集した後(この手順は指定された間隔で自動的に実行されます)、イベントが識別および分類されます。次に(ここでも、指定された設定に従って)、機器、プログラム、またはユーザーの特定のアクションが潜在的なセキュリティ問題である可能性があるというアラートが送信されます。

どのような機会が開かれていますか?

SIEMは、さまざまな問題の解決に役立ちます。その中には、標的型攻撃やユーザーによる意図しない情報セキュリティ違反のタイムリーな検出、重要なシステムやリソースのセキュリティの評価、インシデント調査の実施などがあります。

同時に、SIEMプラットフォームにはいくつかの制限があります。たとえば、彼らはデータを分類する方法を知らず、しばしば電子メールでうまく機能せず、彼ら自身のイベントに関して死角を持っています。そしてもちろん、企業の情報セキュリティの問題を完全にカバーすることはできません。しかし同時に、それらは重要ではありませんが、企業の防衛システムの重要な部分です。さらに、SIEMプラットフォームの開発は停滞していません。たとえば、一部の最新の製品には分析機能があります。つまり、レポートを発行して潜在的な問題を示すだけでなく、イベント自体を分析し、特定のイベントに関する通知について決定を下す方法も知っています。

いずれにせよ、特定の製品を選択するときは、多くのパラメーターに焦点を当てる必要があります。その中で、情報の集中収集、処理、保存、インシデントの通知、データ分析(相関)、および企業ネットワークの範囲の幅を選び出します。そしてもちろん、可能であれば、購入する前に試用版/デモ版を実行して、それが会社にどのように適しているかを確認する必要があります。

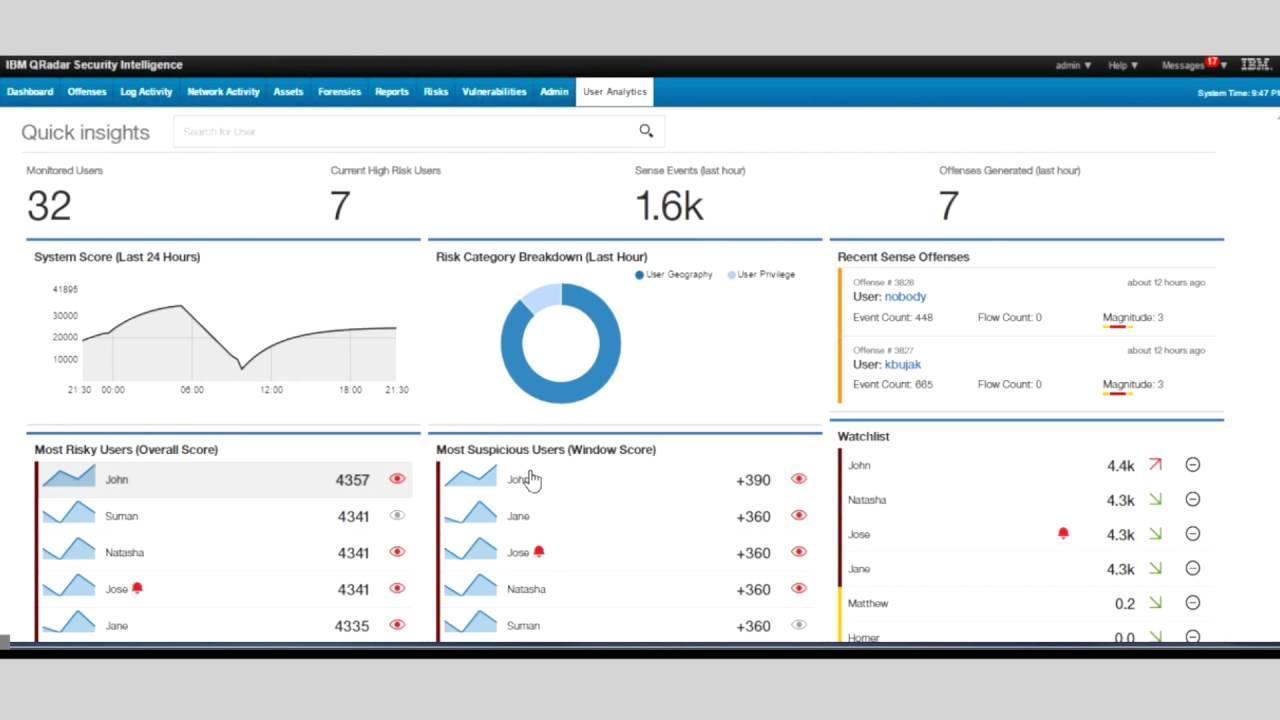

IBMQRadarセキュリティインテリジェンス

ハイテク大手IBMのSIEMプラットフォームは、市場で最も先進的なプラットフォームの1つです。Gartnerのリーダーの象限でも、競合他社を上回り、10年連続で存在しています。この製品は、ネットワークで発生するイベントを最大限にカバーする複数の統合システムで構成されており、多くの機能がすぐに機能します。このツールは、オペレーティングシステム、セキュリティデバイス、データベース、アプリケーションなど、さまざまなソースからデータを収集できます。

QRadar Security Intelligenceは、イベントを優先度で並べ替え、最大のセキュリティ脅威をもたらすイベントを強調表示できます。これは、オブジェクト(企業ネットワーク内のユーザー、機器、サービス、およびプロセス)の異常な動作を分析する機能によるものです。これには、疑わしいIPアドレスまたはそれらからの要求へのアクセスに関連するアクションの決定が含まれます。すべての疑わしいアクティビティについて詳細なレポートが提供されます。これにより、たとえば、勤務時間外の疑わしいアクティビティを検出できます。このアプローチは、ユーザー監視機能とネットワークのアプリケーションレベルの可視性と組み合わせることで、内部の脅威と戦うのに役立ちます。さらに、従来のサイバー攻撃では、情報は非常に迅速に到着し、以前に防止することができます彼らがどのように彼らの目標を達成し、重大な損害を引き起こすか。

IBM QRadarセキュリティインテリジェンスの重要な機能の1つは、資産、ユーザー、ネットワークアクティビティ、既存の脆弱性、脅威インテリジェンスなどの間の高度な分析と相関関係を使用したリスクベースの検出と優先順位付けです。IBMQradarは、イベントを連鎖させて作成できます。インシデントごとに個別のプロセスがあります。

情報が収集されて画面に1か所に表示されるため、管理者は、システムによって検出された関連するすべての疑わしいアクティビティを確認できます。また、新しい関連イベントが1つのチェーンに追加されるため、アナリストは複数のアラートを切り替える必要がありません。さらに詳細な調査を行うために、特別なツールであるIBM QRadar Incident Forensicsを使用して、インシデントに関連するすべてのネットワークパケットを復元し、攻撃者のアクションを段階的に再現できます。

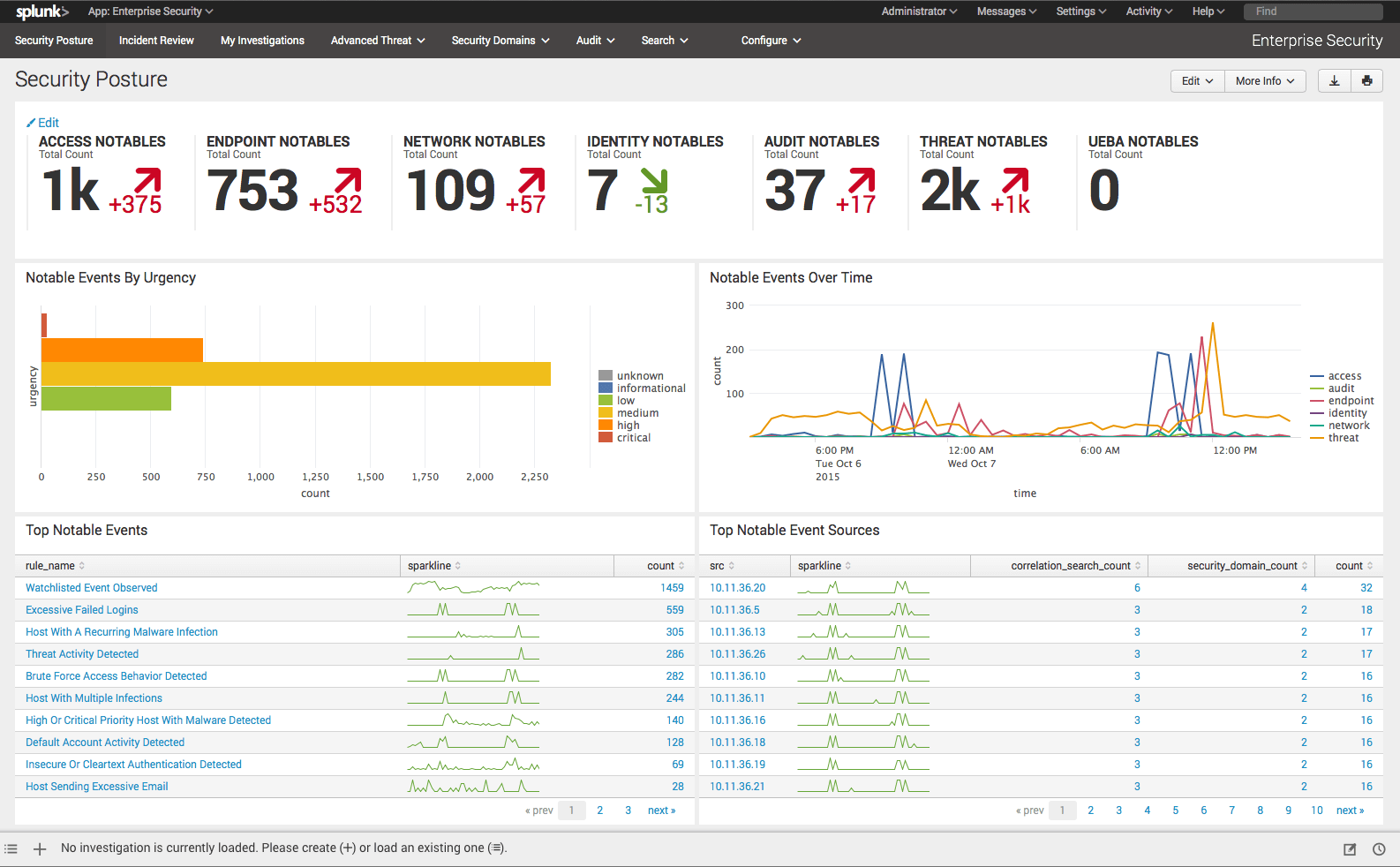

Splunk Enterprise Security

業界をリードするプラットフォームの1つであり、連携する幅広い情報ソースが特徴です。Splunk Enterprise Securityは、従来のネットワークコンポーネント(サーバー、セキュリティデバイス、ゲートウェイ、データベースなど)、モバイルデバイス(スマートフォン、ラップトップ、タブレット)、Webサービス、および分散ソースからイベントログを収集できます。収集された情報:ユーザーアクション、ログ、診断結果などのデータ。これにより、自動モードと手動モードでの便利な検索と分析が可能になります。このソリューションには、収集された情報に基づいて既存の脅威を警告し、潜在的な問題を事前に報告する、カスタマイズ可能なさまざまな通知があります。

この製品は、調査の実施、保護されたリソースの論理図、および多くの外部サービスとの統合を担当するいくつかのモジュールで構成されています。このアプローチにより、さまざまなパラメータについて詳細な分析を実行し、一見、相互に相関しないイベント間の関係を確立することができます。 Splunk Enterprise Securityを使用すると、時間、場所、生成された要求、さまざまなシステムへの接続、およびその他のパラメーターによってデータを相互に関連付けることができます。

このツールは大規模なデータセットでも機能し、本格的なビッグデータプラットフォームです。大量のデータは、リアルタイムと履歴検索モードの両方で処理でき、前述のように、膨大な数のデータソースがサポートされています。Splunk Enterprise Securityは、1日あたり数百TBのデータにインデックスを付けることができるため、非常に大規模なエンタープライズネットワークにも適用できます。専用ツールのMapReduceを使用すると、システムを水平方向にすばやくスケーリングし、負荷を均等に分散できるため、システムのパフォーマンスは常に許容レベルに保たれます。同時に、クラスタリングと災害復旧の構成をユーザーが利用できます。

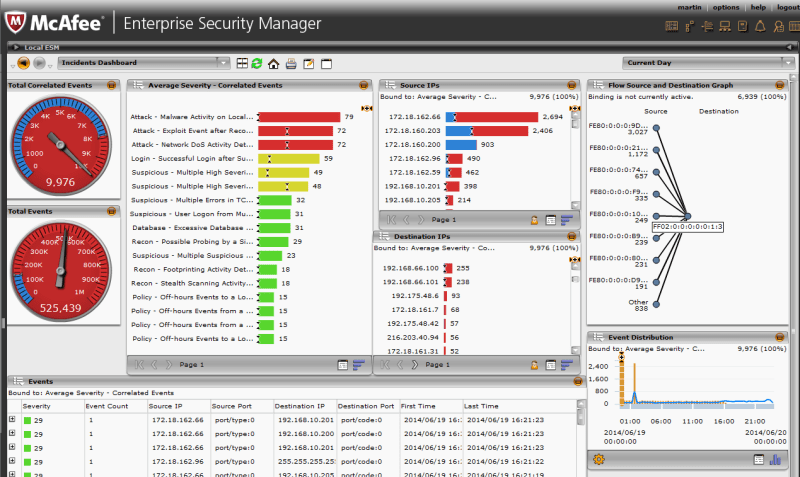

McAfee Enterprise Security Manager

McAfee のソリューションは、ソフトウェアだけでなく、物理デバイスと仮想デバイスの両方として提供されます。一緒にまたは別々に使用できるいくつかのモジュールで構成されています。 Enterprise Security Managerは、企業のITインフラストラクチャを継続的に監視し、脅威とリスクに関する情報を収集し、脅威に優先順位を付けて迅速に調査を行うことができます。ソリューションは、すべての受信情報について、ベースラインアクティビティレベルを計算し、このアクティビティの範囲に違反した場合に管理者に送信される事前通知を生成します。このツールは、コンテキストの操作方法も認識しているため、脅威の分析と検出の機能が大幅に拡張され、誤ったシグナルの数も減少します。

McAfee ESMは、APIを使用せずにサードパーティ製品とうまく統合できるため、他の多くの一般的なセキュリティソリューションと互換性があります。また、従来のSIEM機能を拡張するMcAfee Global ThreatIntelligenceプラットフォームもサポートしています。そのおかげで、ESMは世界中から脅威に関する最新の情報を絶えず受け取ります。実際には、これにより、たとえば、疑わしいIPアドレスに関連付けられたイベントを検出できます。

システムパフォーマンスを向上させるために、開発者は顧客に一連のMcAfeeConnectツールを提供します。これらのツールには、複雑なSIEMのユースケースを処理するのに役立つ既製の構成が含まれています。たとえば、User Behavior Analysis Toolkitを使用すると、隠れた脅威をより適切かつ迅速に見つけることができ、セキュリティ操作がより正確になり、インシデントの調査時間が大幅に短縮されます。Windows用のパッケージを使用すると、このOSのサービスを監視して、それらの適切な使用を評価し、脅威を検出できます。さまざまなシナリオ、製品、および標準への準拠のために、合計50を超えるパッケージが利用可能です。

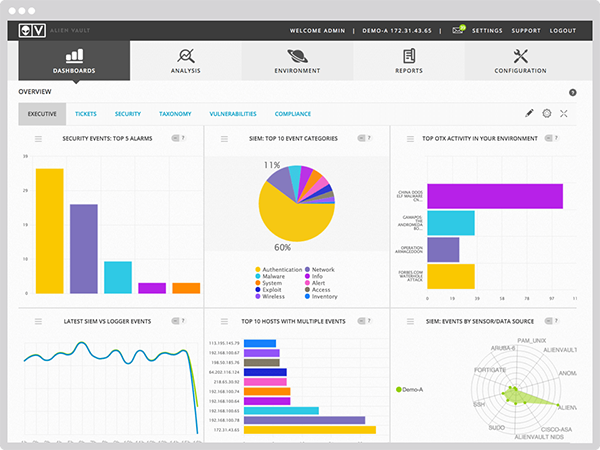

AlienVault統合セキュリティプラットフォーム

AlienVault 社は最近AT&T SecurityというブランドでAT&T Businessと合併しましたが、その主力製品は現在古い名前で販売されています。このツールは、レビューの他のほとんどのプラットフォームと同様に、従来のSIEMよりも多くの機能を備えています。そのため、AlienVault USMには、資産制御、完全なパケットキャプチャなどを担当するさまざまなモジュールがあります。プラットフォームは、ネットワークの脆弱性をテストすることもできます。これは、1回限りのチェックと継続的な監視の両方になります。後者の場合、新しい脆弱性の存在に関する通知は、それらの出現と同時にほぼ同時に受信されます。

その他のプラットフォーム機能には、インフラストラクチャの脆弱性評価が含まれます。これは、ネットワークの安全性と、セキュリティ基準を満たすように構成されていることを示します。プラットフォームは、ネットワークへの攻撃を検出し、タイムリーに通知する方法も知っています。この場合、管理者は、侵入がどこから来ているか、ネットワークのどの部分が攻撃されたか、攻撃者がどの方法を使用しているか、および最初に侵入を撃退するために何をすべきかについての詳細情報を受け取ります。さらに、システムはネットワーク内からインサイダー攻撃を検出して報告することができます。

独自のAlienAppsソリューションにより、USMプラットフォームは、多くのサードパーティのセキュリティソリューションと統合し、効果的に補完することができます。これらのツールは、AlienVaultUSMのセキュリティカスタマイズおよび脅威対応自動化機能も強化します。したがって、企業ネットワークのセキュリティステータスに関するほとんどすべての情報は、プラットフォームインターフェイスを介して直接利用できるようになります。これらのツールは、脅威が検出されたときの対応アクションを自動化および整理する機能も提供し、インシデントの検出と対応をより簡単かつ迅速にします。たとえば、フィッシングサイトへのリンクが見つかった場合、管理者はサードパーティのDNS保護サービスにデータを送信して、そのアドレスを自動的にブロックできます。組織内のコンピューターからはアクセスできなくなります。

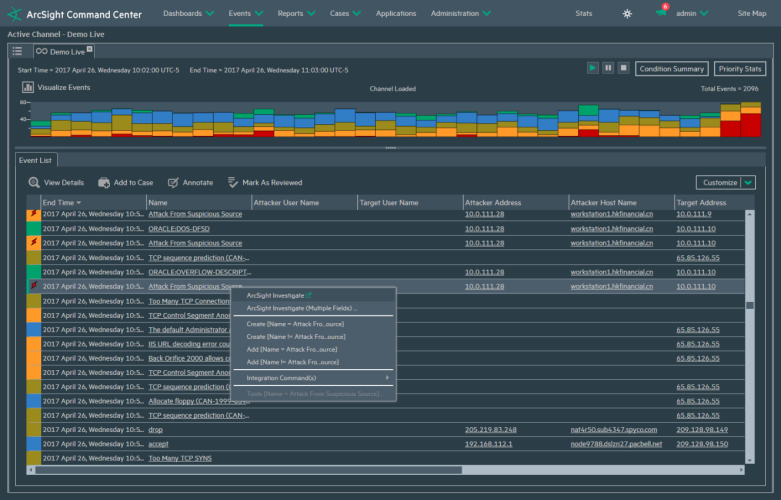

Micro Focus ArcSight Enterprise Security Manager

SIEMプラットフォームのMicro Focus 2017年までHPEによって開発された、、、発見分析し、リアルタイムでのワークフローを管理するための包括的なツールです。このツールは、ネットワークの状態とネットワークで発生するプロセスに関する情報を収集するための十分な機会と、既製のセキュリティルールの大規模なセットを提供します。脅威の検出や優先順位付けなど、ArcSight Enterprise SecurityManagerの多くの機能が自動化されています。調査のために、このツールは別の独自のソリューションであるArcSightInvestigateと統合できます。未知の脅威を検出し、高速でスマートな検索を実行し、データを視覚化できます。

開発者によると、このプラットフォームはさまざまな種類のデバイスからの情報を処理でき、500を超えるデバイスがあり、そのメカニズムはすべての一般的なイベント形式をサポートしています。オンラインソースから収集された情報は、プラットフォームで使用するためにユニバーサル形式に変換されます。このアプローチにより、調査または即時のアクションが必要な状況をすばやく特定でき、管理者が最も緊急でリスクの高い脅威に集中できるようになります。

ArcSight ESMは、オフィスや部門の広範なネットワークを持つ企業の場合、リモートセキュリティチームが統合され、レポート、プロセス、ツール、および情報をリアルタイムで交換できる場合に、SecOpsモデルの運用を可能にします。したがって、すべての部門とオフィスに対して、一元化された設定、ポリシー、およびルールのセットを適用し、役割とアクセス権の統一されたマトリックスを使用できます。このアプローチにより、脅威が社内のどこに現れても迅速に対応できます。

RSANetWitnessプラットフォーム

RSA(Dellの部門の1つ) のプラットフォームは、エンドポイント、NetFlow、セキュリティデバイス、送信されたパケットからの情報など、さまざまなネットワークソースからのデータに基づいて脅威の可視性を提供するモジュールのセットです。このために、情報をリアルタイムで処理し、それに基づいてアラートを発行し、将来の調査のためにデータを保存する複数の物理デバイスおよび/または仮想デバイス。さらに、開発者は、小規模企業と大規模な分散ネットワークの両方にアーキテクチャを提供します。

NetWitnessプラットフォームは、内部の脅威を識別し、特定のインフラストラクチャに関するコンテキスト情報を処理します。これにより、アラートに優先順位を付け、組織の詳細に従って作業を最適化できます。プラットフォームは、個々のインシデントに関する情報を比較することもできます。これにより、ネットワークに対する攻撃の全体的な規模を判断し、将来同様のリスクを最小限に抑えるように構成できます。

開発者は、エンドポイントの操作に多くの注意を払います。そのため、RSA NetWitnessプラットフォームには、このための個別のモジュールがあり、ユーザーレベルとカーネルレベルの両方で可視性を提供します。このツールは、異常なアクティビティを検出し、疑わしいプロセスをブロックし、特定のデバイスの脆弱性を評価できます。また、収集されたデータはシステム全体の運用で考慮され、ネットワークセキュリティの全体的な評価にも影響を与えます。

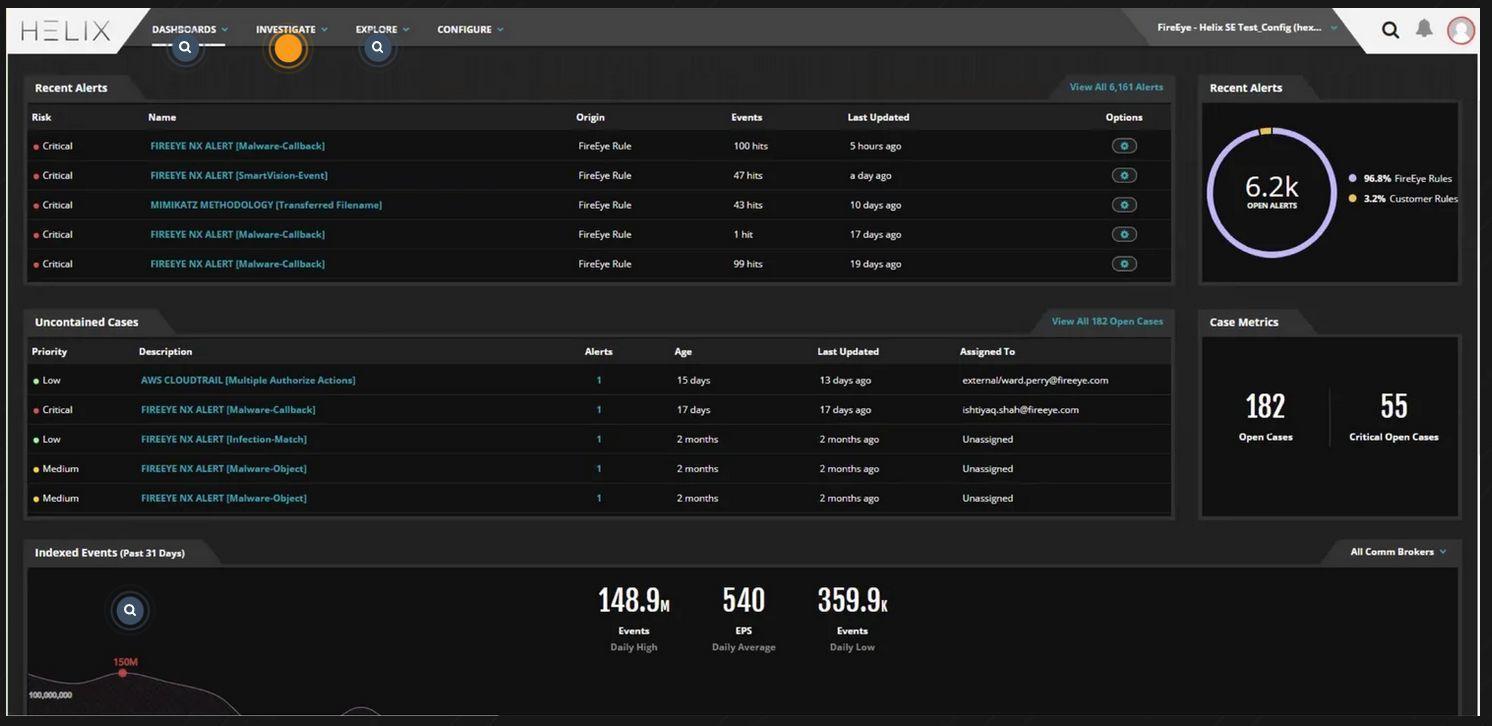

FireEyeHelixセキュリティプラットフォーム

FireEyeの クラウドベースのプラットフォームにより、組織はインシデントの報告から状況の修正まで、あらゆるインシデントを制御できます。多くの独自のツールを組み合わせ、サードパーティのツールと統合できます。 Helix Security Platformは、広範なユーザー行動分析を採用して、内部の脅威と非マルウェア攻撃を認識します。

脅威に対抗するために、このツールは管理者からの通知を使用するだけでなく、事前定義されたルールセット(約400)を適用します。これにより、誤検知の数が最小限に抑えられ、管理者は脅威メッセージを常にスキャンする必要がなくなります。さらに、このシステムは、脅威の調査と検索、行動分析、情報を取得するための複数のリソースのサポート、およびセキュリティコンプレックス全体の簡単な管理を提供します。

このツールは、高度な脅威をうまく検出します。Helix Security Platformには、FireEyeとサードパーティベンダーの両方の300を超えるセキュリティツールを統合する機能があります。これらのツールは、他のイベントのコンテキストを分析することにより、隠れた攻撃や偽装された攻撃を高レベルで検出します。

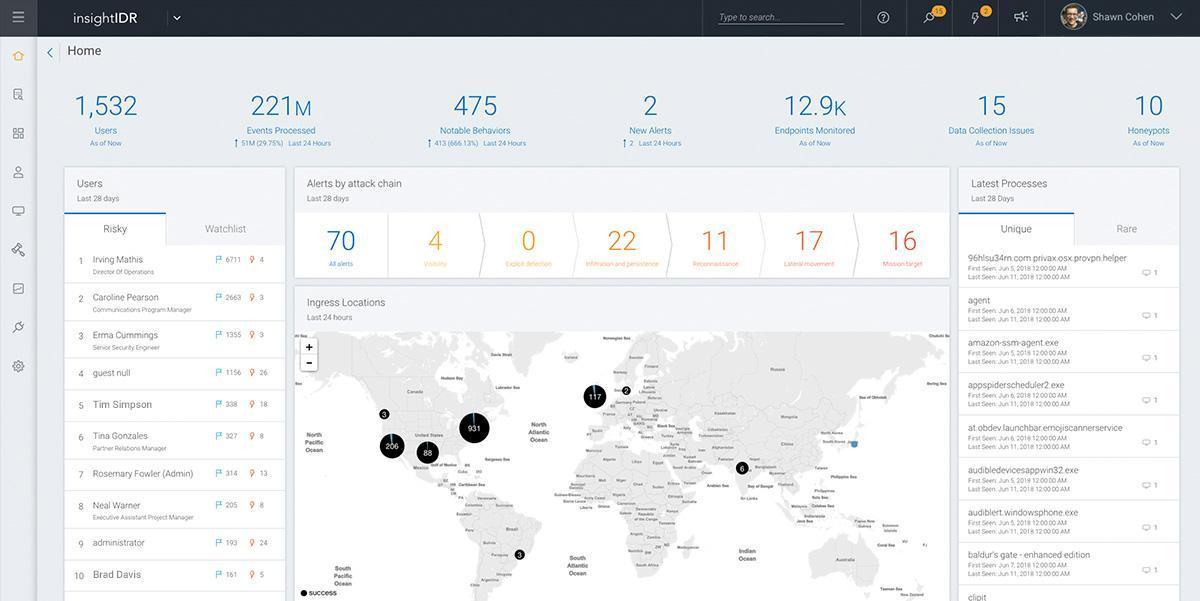

Rapid7 InsightIDR

Rapid7 社は、動作の分析によって磨かれたクラウドSIEMプラットフォームを顧客に提供します。システムは、ログとログの詳細な分析を実行し、ネットワークへの不正な侵入を検出するための特別なトラップも設定します。InsightIDRツールは、ユーザーアクティビティを継続的に監視し、それらをネットワークイベントと関連付けます。これは、内部関係者を特定するのに役立つだけでなく、意図的なセキュリティ違反を防ぎます。

Rapid7 InsightIDRは、エンドポイントを継続的に監視します。これにより、異常なプロセス、異常なユーザーの動作、奇妙なタスクなどを確認できます。このようなアクションが検出された場合、システムでは、それらが他のコンピューターで繰り返されているか、ローカルの問題のままであるかを確認できます。また、問題が発生してインシデントが調査される場合、時間の経過とともに蓄積されたデータを便利に体系化し、調査を大幅に簡素化するビジュアルツールが使用されます。

脅威に対抗するために、開発者の専門家は、機器から現在のプロセスやポリシーに至るまで、企業環境のセキュリティの程度を独自に評価できます。これにより、Rapid7 InsightIDRを使用して最適なネットワーク保護スキームを最初から構築したり、既存のスキームを改善したりできます。

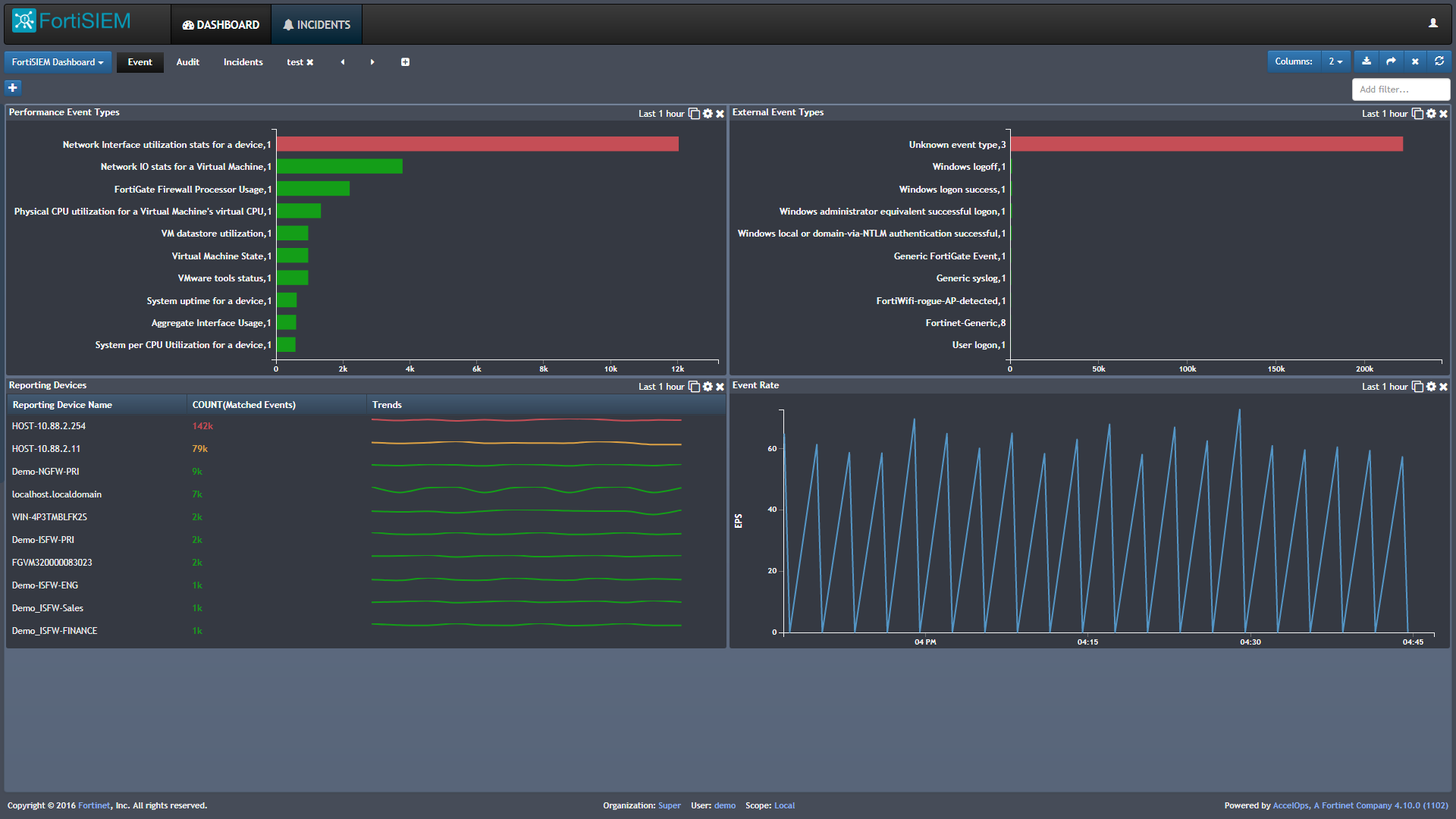

Fortinet FortiSIEM

Fortinetの 包括的でスケーラブルなソリューションは、Fortinet SecurityFabricプラットフォームの一部です。このソリューションは、物理デバイスの形式で提供されますが、クラウドインフラストラクチャに基づいて、または仮想デバイスとして使用することもできます。このツールは、幅広い情報ソースを提供します。他のメーカーの400を超えるデバイスがサポートされています。これらには、エンドポイント、IoTデバイス、アプリケーション、セキュリティツールなどが含まれます。

プラットフォームは、ファイルの整合性、レジストリの変更、インストールされたプログラム、その他の疑わしいイベントなど、エンドポイントから情報を収集して処理することができます。FortiSIEMには、リアルタイムおよび過去のイベント検索、属性およびキーワード検索、重大な違反の検出に使用される動的に変更されるウォッチリストなどを含む詳細な分析ツールがあります。

このツールは、システムの使いやすさを劇的に向上させる、完全に機能するカスタマイズ可能なダッシュボードを管理者に提供します。スライドショーを再生してシステムパフォーマンスを実証し、さまざまなレポートと分析を生成し、色分けを使用して重要なイベントを強調することができます。

後書きの代わりに

市場には非常に多くのSIEMソリューションがあり、そのほとんどは非常に機能的です。多くの場合、それらの機能は標準のSIEM定義を超えており、クライアントにさまざまなネットワーク管理ツールを提供します。さらに、多くは箱から出してすぐに作業できるため、インストールおよび初期構成時に最小限の介入で済みます。しかし、落とし穴もあります。それらは、1つのレビュー内で話すことができない、数十の小さなパラメーターが異なる可能性があります。したがって、それぞれの特定のケースでは、企業の主なニーズに基づいてソリューションを選択するだけでなく、組織の細部や将来の成長も考慮に入れる必要があります。

主なポイントに注目し、製品の試用版をテストすることで、複雑さやニュアンスを綿密に理解することができます。幸いなことに、ほとんどすべてのベンダーがそのような機会を提供しています。

著者:ドミトリーオニシェンコ