同僚のKirillGolubenkoと一緒に、今年のTVの結果を要約し、新シリーズの情報セキュリティに関する粘り強い映画のトップ5をまとめることにしました。DevsとNextの不幸でコミカルな瞬間を分析し、それらを救うことができるオプションを見つけましょう。

ネタバレ注意:この記事では、抜粋、シーンの説明、プロットのねじれを使用しています。これらのシリーズを見たい場合は、最初に見た方がよいでしょう。

「10分以内にサーバーをハックします」とハッカーの他のプライド

新しいシリーズでは、ショーランナーは依然としてハッカーを国境のないコンピューターの超能力を備えた天才ウィザードとして描写しています。主人公はミニストリーをハックし、ビデオテープを接着し、IPによって主な悪役を追跡することができます。そして、これらすべてを10分で。

文字「Neksta」CM -ハッカーグループのリーダー

第2話の操作自体は簡単にこんな感じ。 CMは、外観がWiresharkに似たプログラムを使用します。おそらく、彼はトラフィックミラーを作成し、他のFBIエージェントにワイヤータッピングへのアクセスを許可しました。一緒に、彼らは大量のトラフィックを分析し、スマートな列パターンを特定しました。

英雄の発言は明確にするためにほとんど何もしません。フレームには、証明書なしでは開示できないSSLトラフィックがあることがわかります。どうやら、ヒーローハッカーはman-in-the-middle攻撃を組織し、両側の証明書を変更したようです。 IPアドレスを見つけるのに役立ったものは完全には理解されていません。俳優の集中した顔は説明ではありません。

「開発者」では、ハッカーの仕事は一見リアルに見えます。第2話では、主人公のリリーが情報セキュリティのスペシャリストであるジェイミーのところにやって来て、ボーイフレンドのセルゲイが失踪した理由を調べます。リリーは、セルゲイの電話で、パスワードで保護された疑わしいアプリケーションを見つけました。ジェイミーと一緒に、彼らはこれが政府機関によって開発されたロシアのメッセンジャーであることを知りました(驚きです!)。そして、ハッキングの瞬間は次のよう

になります。何時間ものスクリプトが舞台裏に残されていることを確信できれば、このシーンを信じることができ ます。

それで、それはどうあるべきですか?

ここですぐに「ミスターロボット」を思い出します。エリオットも哀れみを欠いていませんが、彼は「侵入不可能な」データセンターに侵入するために5人のチームを採用しました。マルチコンポーネント保護をバイパスするには、数か月の準備が必要でした。シリーズでは、シーズン1の4エピソードと5エピソードにまたがっていました。

コードとIPの代わりにごみ

Nekstaの第2エピソードでは、IPアドレスをトレースしながら、画面を詳しく見て画面を表示してみましょう。IPアドレス

への注意。

そして、

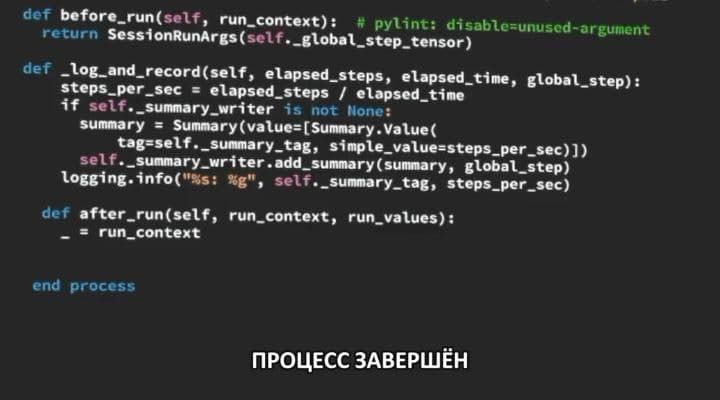

これが「Neksta」のクレジットのコードの様子です。基本的には機能しません。構文のエラーを見つけてください;)。

それで、それはどうあるべきですか?

Nextのコードを使用した精巧なシーンもあります。

最初のエピソードでは、スクリプトライターは何も発明しませんでしたが、TensorFlowコードを使用しました。

フラッシュドライブ上のデータの盗難

分類された情報を備えたフラッシュドライブは、このジャンルの古典です。開発者では、リリーは友人がオフィスにいる間、ケントンのセキュリティチーフの気をそらし、CCTVの

映像を盗みます。理論的には 、映像が暗号化されずにローカルに保存され、USBポートが開いていて、ケントンがコンピュータをブロックする習慣がない可能性があります。しかし、これらの詳細はキャラクターのイメージを完全に変えます。ケントンは、信じられないほどのレベルのパラノイアを持った元CIA役員には愚かに見えます。

「TheDevelopers」の最初のエピソードには、もっと奇妙な例があります。 SergeyはDevsに来て、マネージャーのForestからセキュリティポリシーについて簡単な説明を受けます。私たちはその指示が好きで、その後どうなるか:

どうやら、画面キャプチャから保護されたDLPシステムはまだ発明されていません(シリーズのプロットは将来展開されます)。しかし、それをさらにエキゾチックにし、セルゲイにカメラではなく、ヴァン・エイクの傍受のように、LCDモニターから排出するためのデバイスを与えることは可能でした。

それで、それはどうあるべきですか?

USBフラッシュドライブ付きのスタンプがユーモラスな方法で使用されている場合-すべてのルール。フランスのコメディー「DeleteHistory」では、ヒロインは彼女に撮影された危うい素材について学び、それを削除するためにGoogleデータセンターに行きます。攻撃が2回失敗した後、次のように表示されます。

バックアップとネットワークセグメンテーションはありません...

Transformers以来、「ファイアウォールがハッキングされました」というフレーズを笑っていますが、それはまだ生きています。次に、人工知能はサイバー犯罪部門に復讐し、重要な事件に関するすべてのデータを10秒で破壊します。

このシーンから学んだこと:FBIの主要部門では、すべてが同じファイアウォールの背後にあります。ストレージがインターネットアクセスから分離されておらず、DMZが正しく構築されていません。ほとんどの場合、攻撃やトラフィックの異常を認識しない古いファイアウォールが使用されています。また、バックアップも作成しません。

それで、それはどうあるべきですか?

実際には、FBIはL1セキュリティを提供していました。標準では、そのような部門は、インターネットにアクセスできない別のネットワークを物理的に遮断する必要があります。私たちは政府機関でそのような慣行を見てきました。分類されたデータにアクセスするには、来て、3つの鍵を取得し、別の部屋に入る必要があります。

「Mr.Robot」には、すべて同じ「侵入不可能な」データセンターを持つ良い例があります。エリオットのチームは、「ファイアウォールを破る」だけでなく、複数の防御層のハッキングを計画していました。スクリーンライターは時間をかけてサイトを詳細に説明しました。

...しかし、「美しさのための」対策があります:壮観で理解できない

開発者では、フォレストは実験室の物理的保護についての話から開発者のツアーを開始します

。ファラデーケージは大丈夫ですが、7メートルの真空が必要な理由はまだわかりません。

ここでは、「見えない」状態を維持するために、ジェイミーのラップトップのwi-fiモジュールの実証的なティアリングも含まれています。アダプターを切断することは

可能ですが、それほど実証的ではありません。

ボーナス。データセンター自体のセキュリティはどうですか?

「ネクスト」の第1話と第2話では、FBIエージェントがザバオフィスに到着し、そこで開発された人工知能に精通します。この時点で、AIは「偽の自殺」と脱出を決定します。その方法は

次のとおりです。まず、開発者のテーブルがデータセンターに直接インストールされているのは恥ずかしいことです。第二に、ここでは消火システムは見られず、すべてが燃え尽きるだけです。 AIがオフにしたとしても、表示したいです!さて、最後に、「会社のすべてのバックアップシステムが揚げられている」と聞いています。みんな、バックアップはどこにありますか?

それで、それはどうあるべきですか?

データセンターの現実的な説明のためのスクリーンタイムがなく、詳細で視聴者を疲れさせることを恐れている場合は、皮肉な方法でデータセンターに関するスタンプを使用することをお勧めします。たとえば、シリコンバレーでは、より面白く見えます。

Nextの終わりを待っています。それまでの間、新しい映画やテレビシリーズのセキュリティに関する良い例と悪い例をもっと投げ入れてください。情報保護の週末と翌日に表示するリストを作成しましょう。