前書き

最も有名な暗号化の問題は、秘密のメッセージの送信です。このタスクでは、秘密鍵を使用する暗号化システムが最もよく使用されます。アリス(送信者)は鍵を使用して情報を暗号化し、ボブ(受信者)はそれを使用してメッセージを復号化します。残念ながら、秘密鍵暗号システムは実際の実装に深刻な問題を抱えています。主な質問は、キーをどのように配布するかです。多くの点で、鍵の配布はプライベートコミュニケーションの基本的なタスクと同じくらい時間がかかります。悪意のあるサードパーティがキーを盗聴し、メッセージを簡単に読み取る可能性があります。

これを回避するために、多くの方法が発明されました。この記事では、量子力学の法則によって鍵の秘密が保証される量子について考察します。最初のBB84量子キー分布(QKD)スキームは、1984年に物理学者のCharlesBennettとGillesBrassardによって開発されました。その主なアイデアは、量子力学的原理(不確実性の原理)を使用することです。これによれば、観察は全体として観察されたシステムに違反します。したがって、アリスとボブを盗聴するインターセプターはメッセージを「台無し」にします。次に、それを簡単に計算して「不良」ビットを破棄し、それらが多すぎる場合は最初からやり直すことができます。

量子力学の基礎

詳細については説明しませんが、主なステートメントを作成するだけです。不確実性の原則から始めましょう。それは、いくつかの物理的な量が一緒になって絶対に正確に測定されていないことを示しています。例として、粒子の運動量と座標を挙げましょう。座標を正確に測定するデバイス(たとえば、それが示した)に粒子を配置し、次に運動量を正確に測定するデバイスに粒子を配置する と、2番目のデバイスはランダムな数を出します(

つまり、数とします

)。重要なポイント:以前は座標を持つ粒子でしたが

、現在は運動量を持つ粒子になってい

ます。座標を測定するデバイスに戻すと、ランダムな数字が出ます。

( , , ). , , .

( ), 2 . , , 4 . ,

,

. BB84.

BB84

:

1) ( )

2)

3)

4)

- ; - ; -

1 .

|

|

(0 1). 0 1 | , , . , , , . |

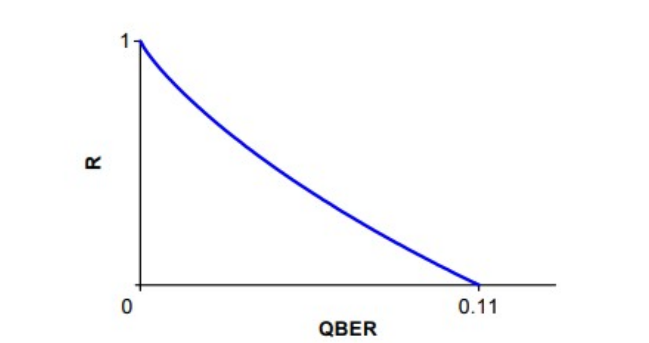

. ( ). , , , . , "" ( ). - - . , . . BB84 11% [10], . .

. : . , , , (, , ). , , "" . : . (, , ). , , . , .

, :

1) , .

2) , .

BB84, , - -. . A B, C. : . A , B , C . , B , , . , A B. . ( ) .

|

|

, , . , . | , . |

, , 0 1.

. BB84 . BB84 , . , .

.

1

1)

2)

3) ,

, , .

1 . , . , , .

2 . . .

3 . - , . , . , , .

. , , , , . . a) (, , ); ) ; ) ) . "" , .

BB84 [7], . . [8]

H , QBER .

, . . , , . (, , ). , . PNS (photon number splitting)[2]. : , , . , , . , , [1].

2003 , BB84. , SARG04, BB84, . - -, [4]. , [4]. , , -. , . - . , PNS . Lo05[5]. - . ( - GLLP[3]) , . , ( .3).

SARG04[1]. : . ( !!!). , BB84, . , , :

.

( , ).

, , ( ). .

(

)

, ( ).

( 1/4), ,

(

,

,

). PNS : , 1 2 , 3 . [1].

, . SARG04 LPA(large pulse attack). , ( ). . , [6].

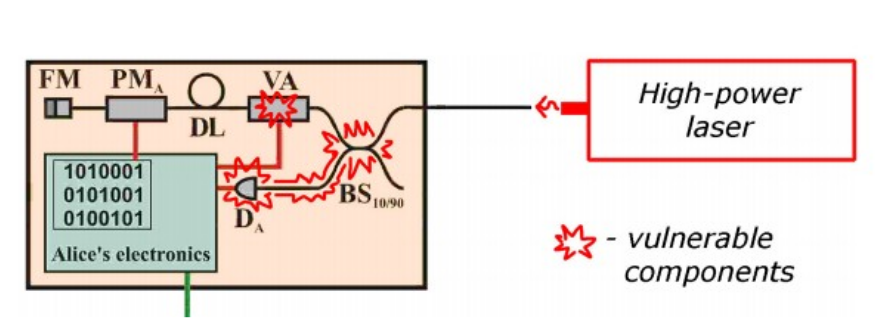

, . , . . , id Quantique [9], .4

DA, , , . , . , , . ( ). : 1) ; 2) , ; 3) BS (, ); , , , , .

, , . . . . .

, ? : , , , . 1984 - , ? , , (RSA). , 1994 . , . , , .

:

1) A. Acin, N. Gisin, and V. Scarani, “Coherent-pulse implementations of quantum cryptography protocols resistant to photon-number-splitting attacks”

2) C. Bennett, F. Bessette, G. Brassard, L. Salvail, and J. Smolin, “Experimental quantum cryptography”(1992)

3) D. Gottesman, H.-K. Lo, N. L ̈utkenhaus, and J. Preskill, Quant. Inf. Comp. 4, 325 (2004)

4) W.-Y. Hwang, “Quantum key distribution with high loss: toward global secure communication”

5) Lo H., Ma X., Chen K. , “Decoy state quantum key distribution”, (2005)

6) Vadim Makarov, “Quantum cryptography and quantum cryptanalysis ”, (2006)

7) D. Mayers, “Quantum key distribution and string oblivious transfer in noisy channels” (1996); D. Mayers, “Unconditional security in quantum cryptography” (2001).

8)P.ShorおよびJ.Preskill、「BB84量子キー配布プロトコルのセキュリティの簡単な証明」(2000)。

9)D。Stucki、N。Gisin、O。Guinnard、G。Ribordy、およびH. Zbinden、「プラグアンドプレイシステムを使用した67kmにわたる量子キー配布」

10)Xiaoqing Tan、「Quantum暗号化の概要」、(2013)