近い将来に量子コンピューターが登場する可能性があるため、多くの既存の暗号化方法が危険にさらされるため、量子暗号化のプロトコルの1つについて学びたいという願望に導かれたすべての人への挨拶。

現時点では、プロトコルが提案されており、その詳細な分析はHabréで見つけることができますが、かなり概要のある記事をお勧めします。ここをクリックしてください。

AK-15の特徴的な機能は、正当なユーザー間の認証の存在です。

前書き

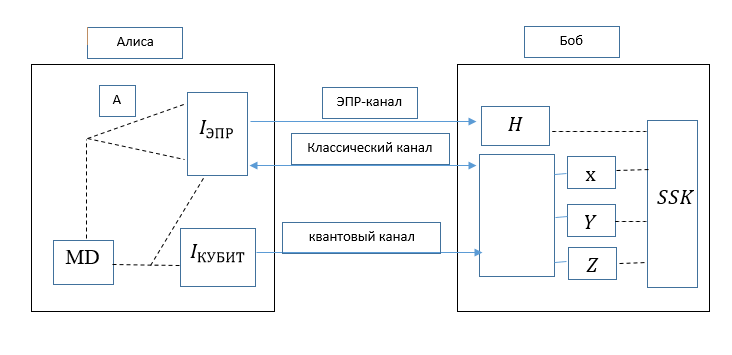

2015年にKhaledElleytiとAbdulbastAbushgraによって提案された問題のプロトコルは、長年の友人であるAliceとBobの相互作用を定義しています。それらの通信は、相互接続されたいくつかのステージで構成され、ある時点で、いくつかの異なる通信チャネルを使用するため、リーダーは並列化するように求められます。

小さな教育プログラム:

絡み合った状態のEPRチャネル

これは、アインシュタイン-ポドルスキー-ローゼンのパラドックスに基づいています。ここにいくつかの便利なリンクがあります:

第一段階

まず、アリスにはボブに渡す必要のあるプレーンテキストがあります。最初にそれをビット表現に変換し、次に量子ビット(キュービット)に変換する必要があります。

→ → A, A -

, (DM)( ), , . ( ). , , . -PNS

DM, ( - , - ))

, . ( ), Ikubit, , (|×> |+>) .

- , .

-

4- -

Iepr :

(t1,t2)- , , Iepr. N - ( ). DM, . p, , .S - , , . R - , .

:

-

, , - Iepr

,

.

, :

AC- , B- .

,

, , (00,01,10 11) ( ),

( Iepr), , . n- (SSK) n- , XOR. .

Iepr( ), Ikubit (|×> |+>) 4- ( ). ( ) . , Ikubit . QBERT( ), Iepr.

: Man-In-Middle(MIMA) The Intercept-Resend Attacks. .

:

アリスとボブは、最初にエンタングルメント交換を使用してEPR通信を開始します。成功すると、双方がキュービットを交換して秘密鍵を作成し始めます。 ボブは、I kubitの行を受け取った後、マトリックスを作成し、Rインデックスのある行を使用して、正しいDMを復元します。そして、パリティ文字列をマトリックスに挿入することによって最初の調査を行い、次に各行をカウントして、それが偶数パリティであるかどうかを確認します。奇数行がある場合は、エラーがないかチェックする必要があります。すべてが成功すると、n-qubit秘密鍵(SSK)が生成されます。