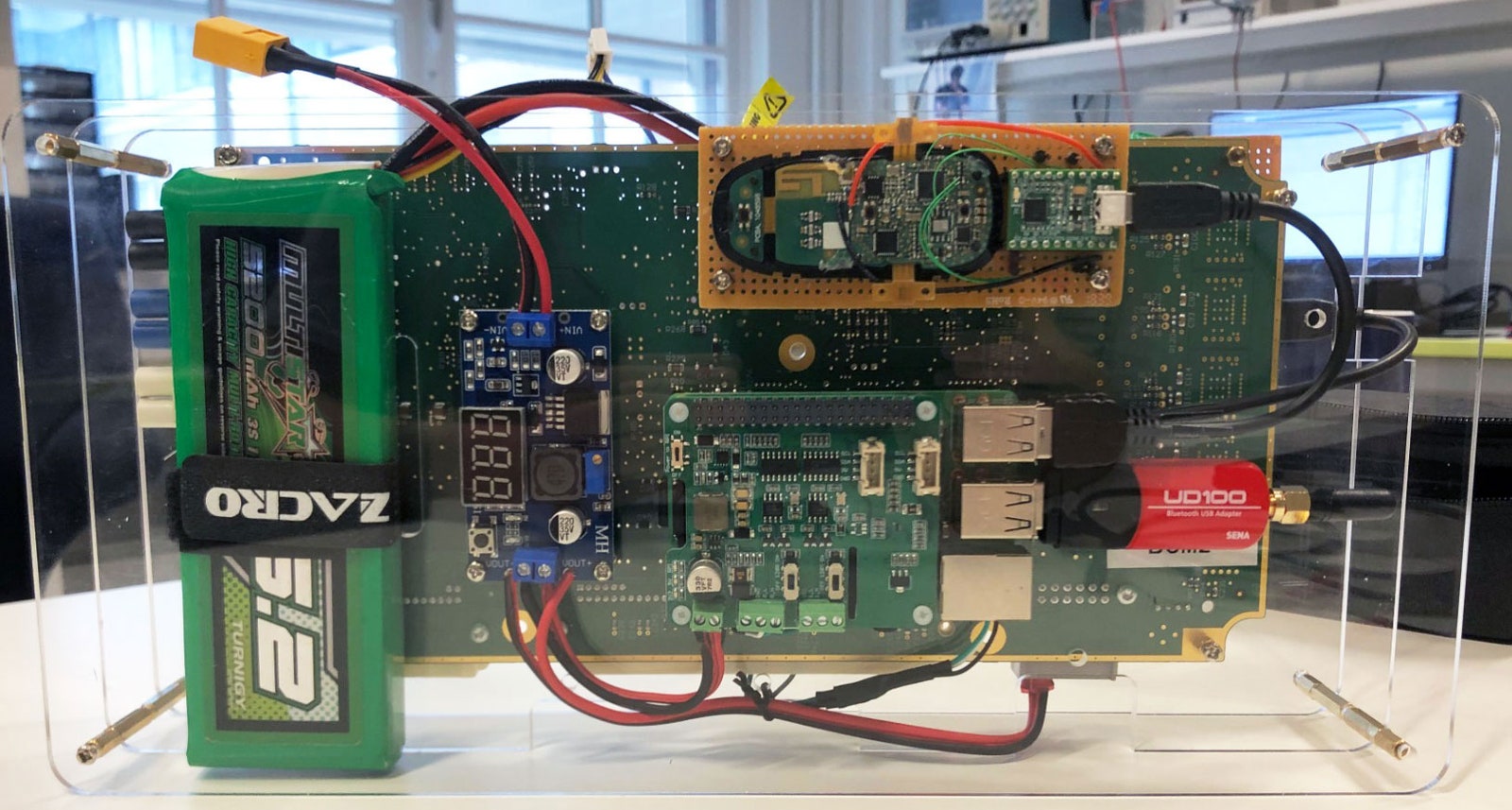

研究者によると、問題はキーフォブとモデルXオンボードコンピュータ間の十分に安全な通信プロトコルの誤った実装にあります。まず、キーファームウェアはBluetooth経由で更新でき、コードの有効性はまったくチェックされません。確かに、ファームウェア更新モード自体は非標準であり、それをアクティブ化するには、Wytersは交換用のTeslaオンボードモジュールを必要としていました。

通常、Bluetoothモジュールは、バッテリーを交換した後にのみテスラドングルでアクティブになります。ワイターズは、ワイヤレス接続が車からもオンにできることを発見しました-ボディコントロールモジュールがこれを担当します。これはeBayで見つかりました。そこでは50〜100ドルで販売されています。次の実装エラーは、ボディ制御モジュールからの信号がVIN番号の最後の5桁に基づくコードによって認証される通信プロトコルです。しかし、あなたはそれをスパイすることができます:それはほとんどすべての車のように、フロントガラスの下に見えます。

次のステップ:キーチェーンに接続した後、そのファームウェアを書き直す必要があります。これにより、ハードウェアストアから秘密鍵を抽出できます。このキーにより、攻撃者は車両を開くことができます。しかし、それだけです。車を始動して車で離れます。これを行うには、車内でCANバスに接続し、組み込みのボディコントロールモジュールに侵入者のキーフォブを信頼できるものとして登録させる必要があります。

その結果、非常に美しく、かなり複雑な攻撃が発生しました。その劇的なバージョンが上のビデオに示されています。 Wyutersは、Teslaキーの脆弱性は他のメーカーの車の脆弱性とそれほど変わらないと述べています。それは、ElonMuskの電気自動車がハッキングするのがより興味深いということだけです。

説明されているシナリオは、恒久的に接続された自動車の製造業者にとって悪夢とはほど遠いものであり、リモートでのセキュリティシステムの完全な侵害です。ここと所有者は、盗難の前に追跡し、車を深く掘り下げる必要があります。しかし、同じTeslaのコンピューター化、特に主要なファームウェアを無線で更新する機能は、バグを修正するときに有益でした。同様の状況では、別の所有者がキーチェーンを再フラッシュするためにサービスにアクセスする必要があります。ここで、脆弱性は単純に閉じられました。アップデートが空路で車に飛び込み、キーフォブが自動的にそこからステッチされました。

他に何が起こったのか:

水曜日に、Amazon WebServicesクラウドインフラストラクチャで大規模な停止が発生しました。 US-EAST-1クラスターは数時間利用できなかったため、RoombaバキュームやAmazonRingスマートベルなどのIoTデバイスを含むネットワークサービスに多数の中断が発生しました。インシデントの詳細な説明により、理由が明らかになります。実行スレッド数のOS制限を誤って超えました。影響を受けるサーバーは手動で再起動する必要がありました。多くの企業VMware製品

の重大な脆弱性(ニュース、速報)にはまだパッチが適用されていませんが、攻撃者がリモートでコマンドを実行できないようにする一時的な解決策が共有されました。

MobileIronモバイルデバイス管理システムのもう1つの重大な脆弱性は、サイバー犯罪者によって積極的に悪用されています。